- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему к уроку Методика определения затрат

Содержание

- 2. Секретность в рыночной экономике - экономическая категория.

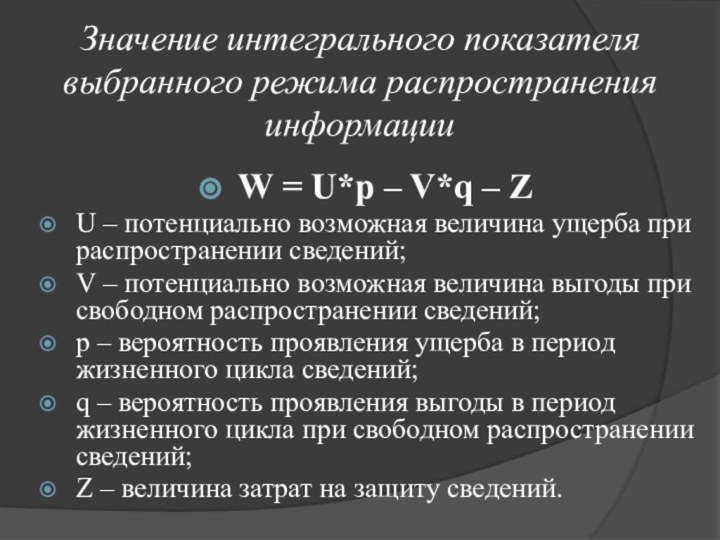

- 3. Значение интегрального показателя выбранного режима распространения информации

- 4. Затраты на обеспечение информационной безопасностиЕдиновременные затраты включают

- 5. Систематические затраты включают в себя: Затраты на

- 6. Затраты на контроль работы системы безопасности:

- 7. Затраты на обеспечение качества информационных технологий

- 8. Затраты на повышение квалификации персонала в

- 9. Затраты, связанные с пересмотром политики информационной

- 10. Затраты на ликвидацию нарушения режима информационной

- 11. Затраты, возникающие в результате потери новаторства: затраты

- 12. Необходимый перечень статей:обслуживание технических средств защиты; конфиденциальное

- 13. Скачать презентацию

- 14. Похожие презентации

Секретность в рыночной экономике - экономическая категория. Информация должна оставаться конфиденциальной до тех пор, пока этого требуют интересы национальной безопасности или коммерческой деятельности предприятия.

Слайд 3

Значение интегрального показателя выбранного режима распространения информации

W

= U*p – V*q – Z

U – потенциально возможная

величина ущерба при распространении сведений; V – потенциально возможная величина выгоды при свободном распространении сведений;

p – вероятность проявления ущерба в период жизненного цикла сведений;

q – вероятность проявления выгоды в период жизненного цикла при свободном распространении сведений;

Z – величина затрат на защиту сведений.

Слайд 4

Затраты на обеспечение информационной безопасности

Единовременные затраты включают в

себя:

1) Затраты на формирование звена управления системой защиты

информации и другие организационные затраты; 2) Затрат на приобретение и установку средств защиты.

Слайд 5

Систематические затраты включают в себя:

Затраты на обслуживание

системы информационной безопасности:

затраты на осуществление технической поддержки

производственного персонала при внедрении средств защиты информации; затраты на организацию системы допуска исполнителей и сотрудников конфиденциального делопроизводства;

затраты на обслуживание и настройку программно-технических средств защиты, операционных систем, сетевого оборудования;

затраты на организацию безопасного использования информационных систем;

затраты на обеспечение бесперебойной работы системы защиты информации.

Слайд 6

Затраты на контроль работы системы безопасности:

затраты на

контроль изменений состояния информационной среды предприятия;

затраты на

контроль за действиями персонала; затраты на плановые проверки и испытания программно-технических средств защиты информации;

затраты на проведение проверок навыков персонала предприятия по эксплуатации средств защиты;

затраты на контроль правильности ввода данных в прикладные системы;

оплата труда инспекторов по контролю требований, предъявляемых к защитным средствам, обеспечивающих управление защитой коммерческой тайны.

Слайд 7

Затраты на обеспечение качества информационных технологий :

затраты

на обеспечение соответствия требованиям качества информационных технологий;

затраты на

обеспечение соответствия принятым стандартам и требованиям достоверности информации, действенности средств защиты; затраты на доставку и обмен конфиденциальной информации;

затраты на удовлетворение субъективных требований пользователей: стиль, удобство интерфейсов.

Слайд 8 Затраты на повышение квалификации персонала в вопросах использования

имеющихся средств защиты, выявления и предотвращения угроз безопасности.

Слайд 9 Затраты, связанные с пересмотром политики информационной безопасности предприятия:

затраты на идентификацию угроз безопасности;

затраты на поиск уязвимостей

системы защиты информации; оплата работы специалистов, выполняющих работы по определению возможного ущерба и переоценке степени риска;

затраты на внедрение дополнительных средств защиты информации.

Слайд 10

Затраты на ликвидацию нарушения режима информационной безопасности:

затраты

на восстановление системы безопасности до соответствия требованиям политики безопасности.

затраты на приобретение новых технических средств;

затраты на утилизацию пришедших в негодность ресурсов;

затраты на восстановление баз данных и прочих информационных ресурсов;

затраты на проведение мероприятий по контролю достоверности данных, подвергшихся атаке на целостность;

затраты на проведение дополнительных проверок информационных систем;

затраты на проведение расследований нарушений политики безопасности;

затраты на юридические споры и выплаты компенсаций;

затраты, возникшие вследствие разрыва деловых отношений с партнерами.

Слайд 11

Затраты, возникающие в результате потери новаторства:

затраты на

проведение дополнительных исследований и разработки новой рыночной стратегии для

предприятия в связи с отказом от организационных, научно-технических, коммерческих решений, ставших неэффективными в результате утечки сведений;затраты, возникшие из-за снижение приоритета в научных исследованиях и невозможности патентования и продажи лицензий на научно-технические достижения.

Слайд 12

Необходимый перечень статей:

обслуживание технических средств защиты;

конфиденциальное делопроизводство;

функционирование и аудит системы безопасности;

минимальный уровень проверок и

контроля с привлечением специализированных организаций; обучение персонала методам информационной безопасности.