- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

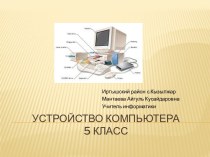

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Как пользоваться интернетом

Содержание

- 2. Что такое интернет и зачем он нужен?Интерне́т —

- 3. Карта интернета.

- 4. Безопасность в интернетеВирусы - компьютерные вирусы, сетевые и

- 5. Неосторожное поведение пользователя - неосторожность пользователя – это

- 6. Функции вирусов1)Кража паролей от ваших электронных кошельков,

- 7. 3)Организация массовых рекламных рассылок также является, к

- 8. Источники опасностей 1) социальная инженерия - метод

- 9. 3) взлом вашего компьютера может быть произведён

- 10. Скачать презентацию

- 11. Похожие презентации

Что такое интернет и зачем он нужен?Интерне́т — всемирная система объединённых компьютерных сетей для хранения и передачи информации. Часто упоминается как Всемирная сеть и Глобальная сеть, а также просто Сеть. Построена на базе стека протоколов TCP/IP. На основе интернета работает Всемирная паутина (World Wide Web,

Слайд 4

Безопасность в интернете

Вирусы - компьютерные вирусы, сетевые и почтовые

черви могут распространяться самостоятельно. Например, если вам приходит подозрительное

электронное письмо с вложением – весьма высока вероятность того, что оно содержит компьютерный вирус, который может заразить некоторые файлы на вашем компьютере, испортить или украсть какие-нибудь данные. Троянские программы самостоятельно не распространяются, хотя они могут распространяться с помощью компьютерных вирусов. Их основные цели – красть и уничтожать.

Слайд 5

Неосторожное поведение пользователя - неосторожность пользователя – это серьезная

проблема, которая ставит под удар даже самую защищенную систему,

даже данные, которые расположены на отключенном от Интернета компьютере. Например, задавая слишком простой пароль для почтового ящика, вы делаете его взлом сравнительно легким, неприятны последствия случайного удаления важных данных.

Слайд 6

Функции вирусов

1)Кража паролей от ваших электронных кошельков, почтовых

ящиков, icq, сайтов, аккаунтов в различных сервисах и т.

д. К сожалению, случаи, когда открыв в один прекрасный день свой кошелёк webmoney, пользователь обнаруживает в нём ноль, не редкость, причём установить, куда и кем были переведены деньги, в таких случаях весьма затруднительно. Украв пароль от почтового ящика, вредоносная программа может от вашего имени разослать по имеющимся в вашей адресной книге адресам письма с вложенными в них троянами или вирусами и т. д.2)Достаточно прибыльным "бизнесом" в наше время является организация DDoS-атак, которые могут направляться на любой сайт или сервер, даже не имеющий каких-либо существенных уязвимостей. В результате таких атак сервер перегружается запросами, идущими с многочисленных компьютеров в разных регионах мира и сайт, на который направлена атака, таким образом отключается. Многочисленные случаи DDoS-атак на различные сайты были бы невозможны, если бы в распоряжении организаторов этих атак не находилось большое количество компьютеров обычных ничего не подозревающих пользователей, заражённых троянами, которые по сигналу извне начинают все вместе посылать запросы на сервер, выбранный в качестве жертвы.

Слайд 7

3)Организация массовых рекламных рассылок также является, к сожалению,

прибыльным бизнесом, и для таких целей также практикуется заражение

компьютеров обычных пользователей троянами.4)Перечисленные цели являются наиболее типичными, но, в принципе, цели могут быть ограничены лишь фантазией автора троянов и вирусов. Троян может зашифровать, например, некоторые из имеющихся на вашем компьютере файлов и затем требовать плату за восстановление информации, заставлять ваш модем звонить на платные телефонные номера и т. д. Последние 2 года были отмечены эпидемией т. н. "блокировщиков" Windows, когда попавшие на компьютер вирусы блокировали работу компьютера и требовали отправить платную смс для его разблокировки.