- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Ввод сз в действие

Содержание

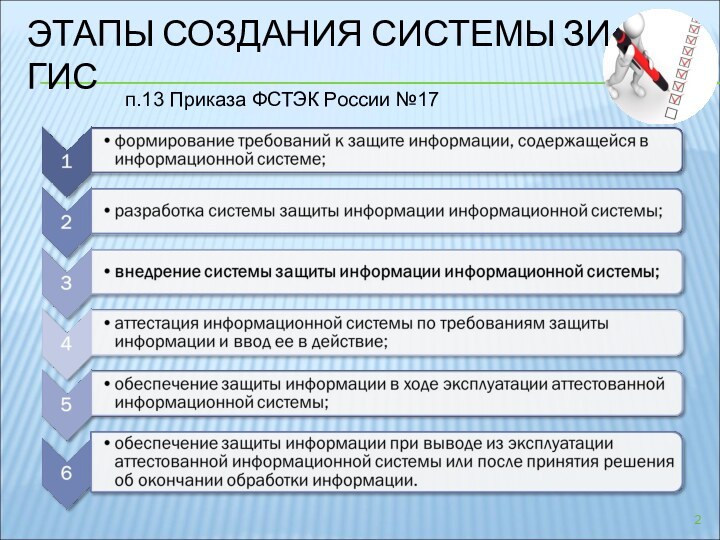

- 2. ЭТАПЫ СОЗДАНИЯ СИСТЕМЫ ЗИ ГИСп.13 Приказа ФСТЭК России №17

- 3. ЭТАПЫ

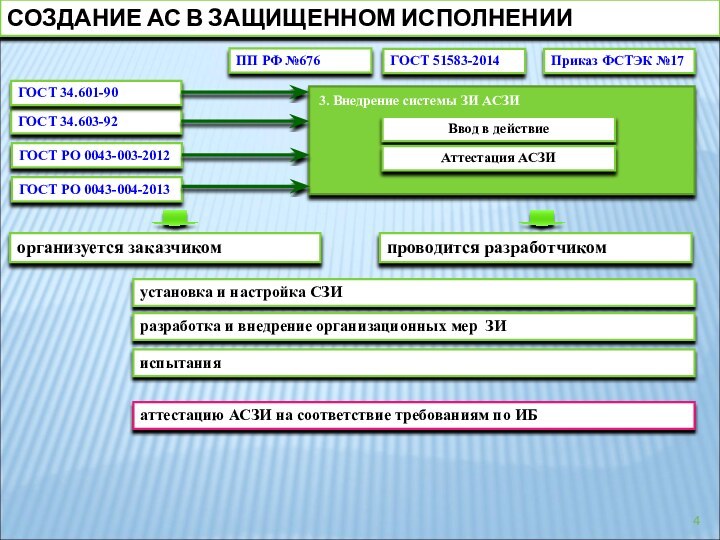

- 4. Ввод в действие3. Внедрение системы ЗИ АСЗИГОСТ

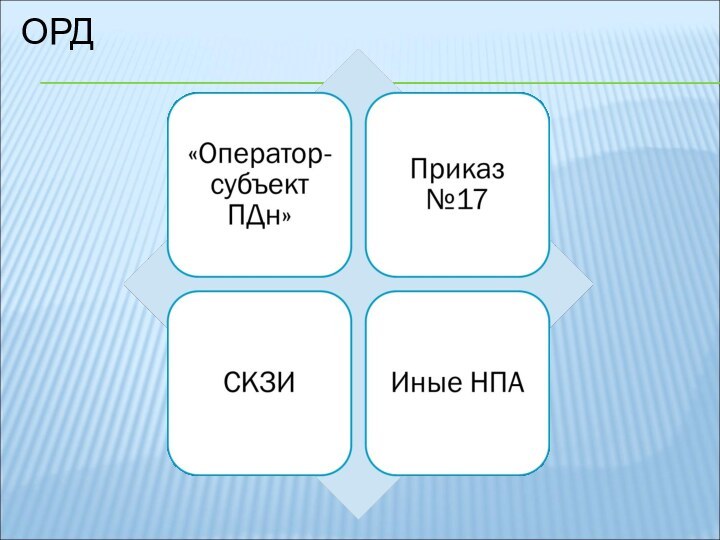

- 5. ОРД

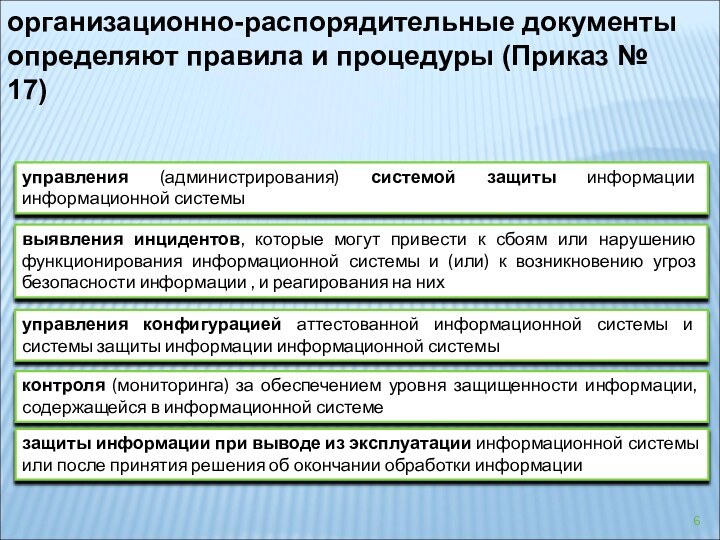

- 6. управления (администрирования) системой защиты информации информационной системыорганизационно-распорядительные

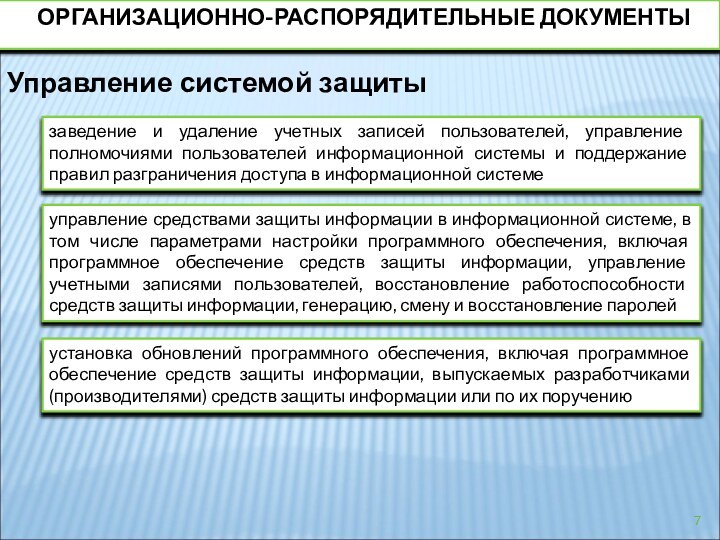

- 7. ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫУправление системой защитызаведение и удаление учетных

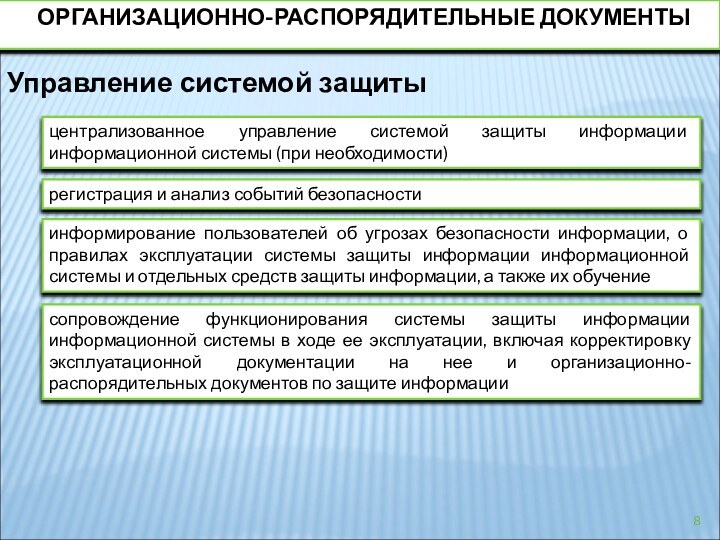

- 8. Управление системой защитыцентрализованное управление системой защиты информации

- 9. Выявление инцидентов и реагирование на нихопределение лиц,

- 10. Выявление инцидентов и реагирование на ниханализ инцидентов,

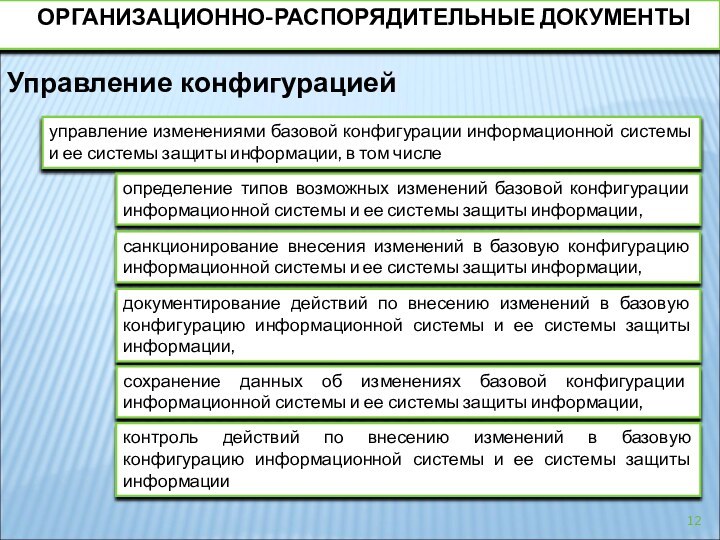

- 11. Управление конфигурациейподдержание конфигурации информационной системы и ее

- 12. Управление конфигурациейуправление изменениями базовой конфигурации информационной системы

- 13. Управление конфигурациейанализ потенциального воздействия планируемых изменений в

- 14. Контроль за обеспечением уровня ЗИконтроль за событиями

- 15. МЕРЫ ПО ЗИ В ИС

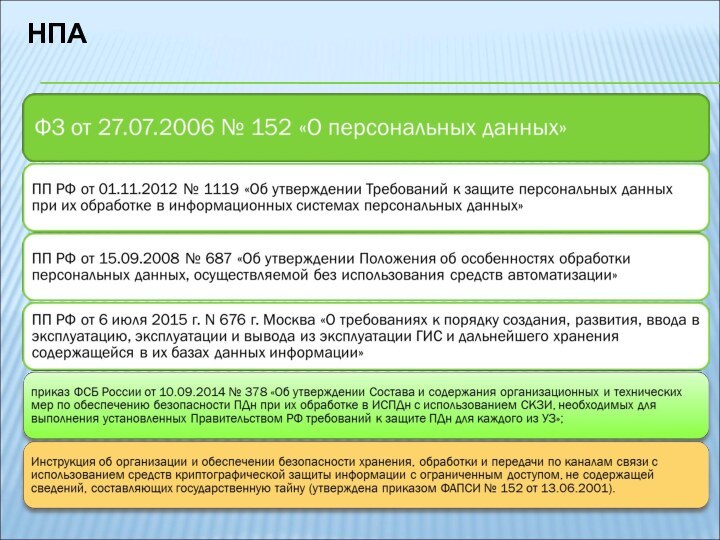

- 16. НПА

- 17. НПА

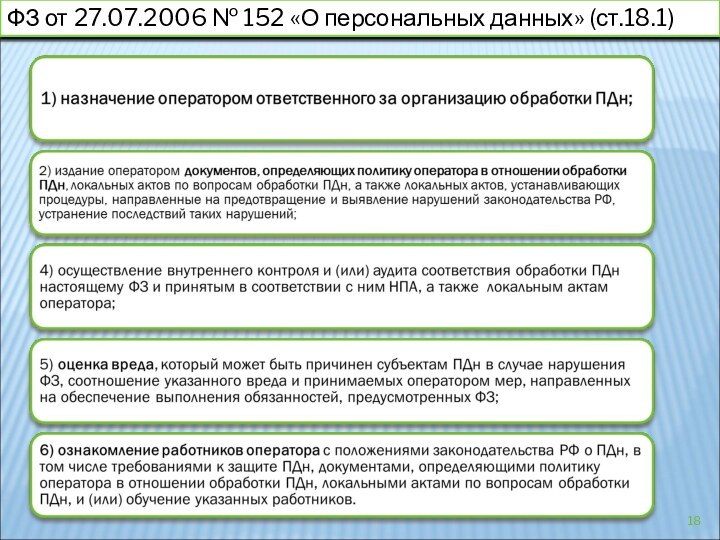

- 18. ФЗ от 27.07.2006 № 152 «О персональных данных» (ст.18.1)

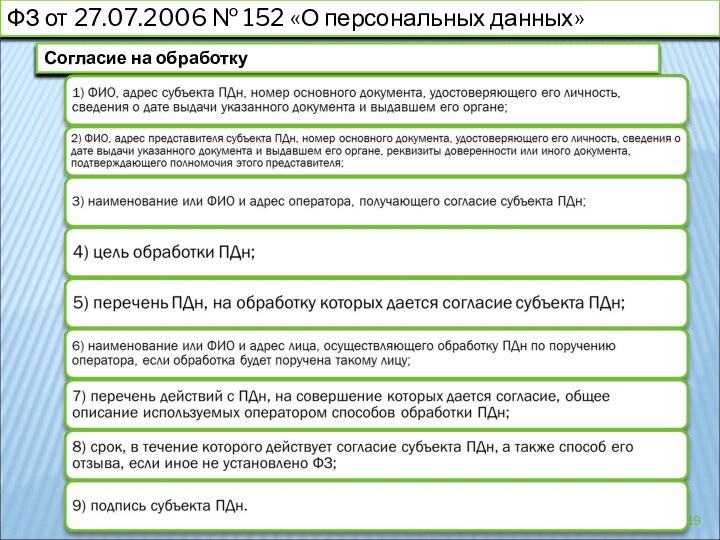

- 19. ФЗ от 27.07.2006 № 152 «О персональных данных»Согласие на обработку

- 20. ФЗ от 27.07.2006 № 152 «О персональных данных»Согласие

- 21. ФЗ от 27.07.2006 № 152 «О персональных данных»Согласие на обработку

- 22. ФЗ от 27.07.2006 № 152 «О персональных данных»,

- 23. ФЗ от 27.07.2006 № 152 «О персональных данных»,

- 24. ФЗ от 27.07.2006 № 152 «О персональных данных»,

- 25. ФЗ от 27.07.2006 № 152 «О персональных данных»,

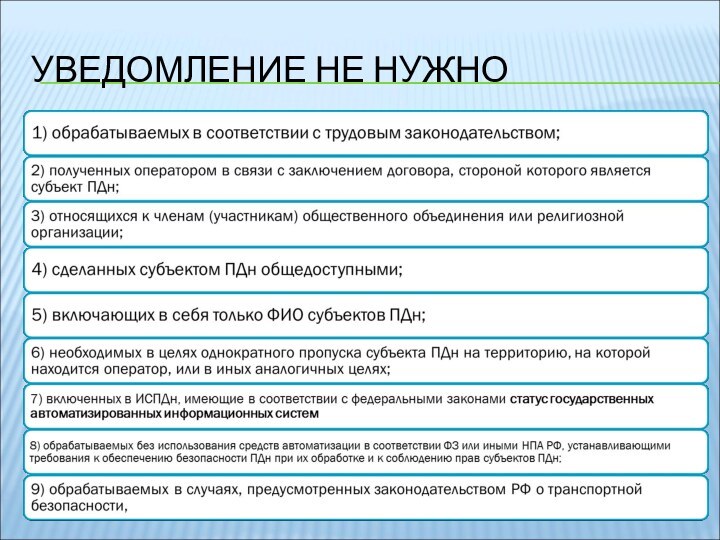

- 26. УВЕДОМЛЕНИЕ НЕ НУЖНО

- 27. УВЕДОМЛЕНИЕ

- 28. УВЕДОМЛЕНИЕ

- 29. УВЕДОМЛЕНИЕ

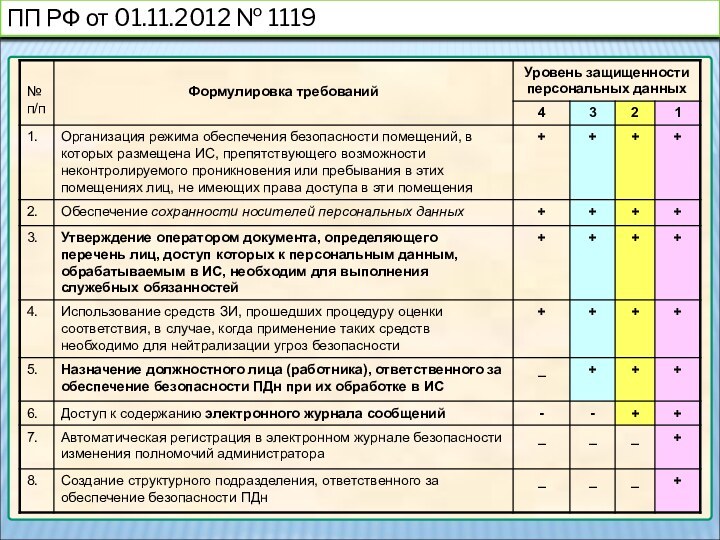

- 30. ПП РФ от 01.11.2012 № 1119

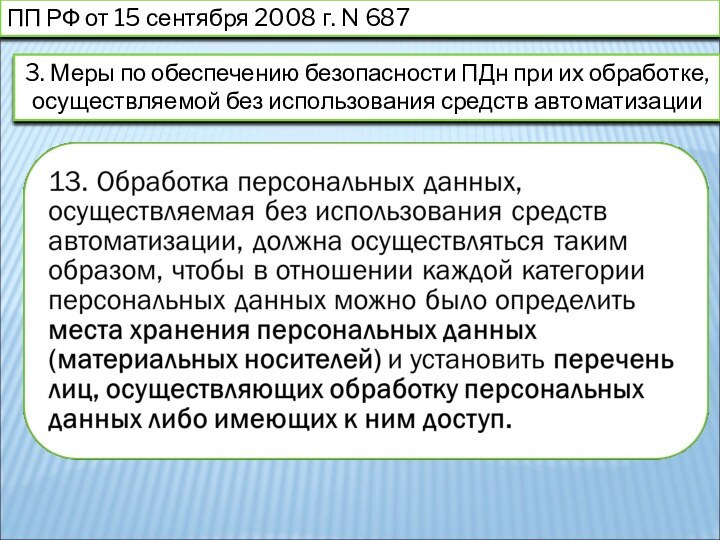

- 31. ПП РФ от 15 сентября 2008 г.

- 32. ПП РФ от 15 сентября 2008 г.

- 33. ПП РФ от 15 сентября 2008 г.

- 34. ПП ОТ 21 МАРТА 2012 Г. N 211 Г.

- 35. ПП ОТ 21 МАРТА 2012 Г. N 211 Г.

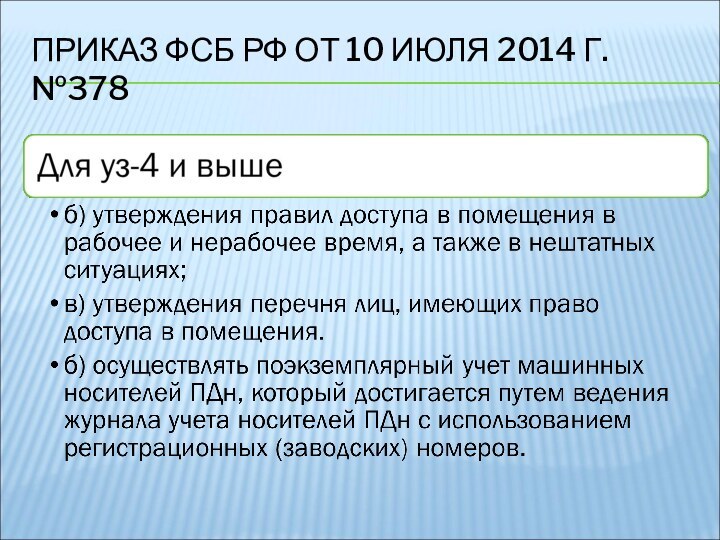

- 36. ПРИКАЗ ФСБ РФ ОТ 10 ИЮЛЯ 2014 Г. №378

- 37. ПРИКАЗ ФСБ РФ ОТ 10 ИЮЛЯ 2014 Г. №378

- 38. ПРИКАЗ ФАПСИ № 152

- 39. ПЕРЕЧЕНЬ ОРД ПО СКЗИАкт готовности к эксплуатации

- 40. ПЕРЕЧЕНЬ ОРД ПО СКЗИПеречень сотрудников, допущенных к

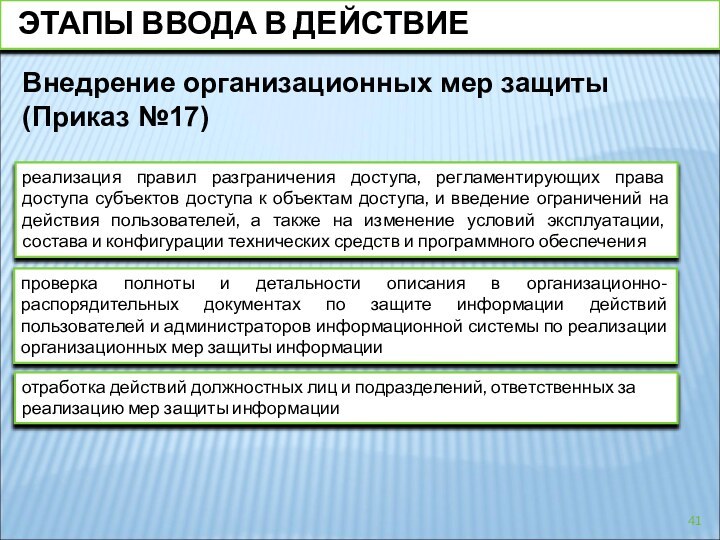

- 41. ЭТАПЫ ВВОДА В ДЕЙСТВИЕВнедрение организационных мер защиты

- 42. ПРАКТИЧЕСКАЯ РАБОТА №4Заполнить журналы (по две-три записи в каждом)

- 43. ТЕМЫ ОБУЧЕНИЯПоложения законодательства Российской Федерации в области

- 44. ВНУТРЕННИЙ КОНТРОЛЬПроверка ведения журнала учёта машинных носителей

- 45. ЖУРНАЛ УЧЕТА СКЗИ

- 46. ЖУРНАЛ УЧЕТА СКЗИ

- 47. ВВОД СЗ В ДЕЙСТВИЕ

- 48. Скачать презентацию

- 49. Похожие презентации

Слайд 4

Ввод в действие

3. Внедрение системы ЗИ АСЗИ

ГОСТ 34.603-92

СОЗДАНИЕ

АС В ЗАЩИЩЕННОМ ИСПОЛНЕНИИ

ГОСТ 34.601-90

установка и настройка СЗИ

разработка и

внедрение организационных мер ЗИ испытания

аттестацию АСЗИ на соответствие требованиям по ИБ

организуется заказчиком

проводится разработчиком

Аттестация АСЗИ

ГОСТ РО 0043-003-2012

ГОСТ РО 0043-004-2013

ГОСТ 51583-2014

Приказ ФСТЭК №17

ПП РФ №676

Слайд 6

управления (администрирования) системой защиты информации информационной системы

организационно-распорядительные документы

определяют

правила и процедуры (Приказ № 17)

выявления инцидентов, которые

могут привести к сбоям или нарушению функционирования информационной системы и (или) к возникновению угроз безопасности информации , и реагирования на нихуправления конфигурацией аттестованной информационной системы и системы защиты информации информационной системы

контроля (мониторинга) за обеспечением уровня защищенности информации, содержащейся в информационной системе

защиты информации при выводе из эксплуатации информационной системы или после принятия решения об окончании обработки информации

Слайд 7

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Управление системой защиты

заведение и удаление учетных записей

пользователей, управление полномочиями пользователей информационной системы и поддержание правил

разграничения доступа в информационной системеуправление средствами защиты информации в информационной системе, в том числе параметрами настройки программного обеспечения, включая программное обеспечение средств защиты информации, управление учетными записями пользователей, восстановление работоспособности средств защиты информации, генерацию, смену и восстановление паролей

установка обновлений программного обеспечения, включая программное обеспечение средств защиты информации, выпускаемых разработчиками (производителями) средств защиты информации или по их поручению

Слайд 8

Управление системой защиты

централизованное управление системой защиты информации информационной

системы (при необходимости)

регистрация и анализ событий безопасности

информирование пользователей об

угрозах безопасности информации, о правилах эксплуатации системы защиты информации информационной системы и отдельных средств защиты информации, а также их обучениесопровождение функционирования системы защиты информации информационной системы в ходе ее эксплуатации, включая корректировку эксплуатационной документации на нее и организационно-распорядительных документов по защите информации

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 9

Выявление инцидентов и реагирование на них

определение лиц, ответственных

за выявление инцидентов и реагирование на них

обнаружение и идентификация

инцидентов, в том числе отказов в обслуживании, сбоев (перезагрузок) в работе технических средств, программного обеспечения и средств защиты информации, нарушений правил разграничения доступа, неправомерных действий по сбору информации, внедрений вредоносных компьютерных программ (вирусов) и иных событий, приводящих к возникновению инцидентовсвоевременное информирование лиц, ответственных за выявление инцидентов и реагирование на них, о возникновении инцидентов в информационной системе пользователями и администраторами

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 10

Выявление инцидентов и реагирование на них

анализ инцидентов, в

том числе определение источников и причин возникновения инцидентов, а

также оценка их последствийпланирование и принятие мер по устранению инцидентов, в том числе по восстановлению информационной системы и ее сегментов в случае отказа в обслуживании или после сбоев, устранению последствий нарушения правил разграничения доступа, неправомерных действий по сбору информации, внедрения вредоносных компьютерных программ (вирусов) и иных событий, приводящих к возникновению инцидентов

планирование и принятие мер по предотвращению повторного возникновения инцидентов

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 11

Управление конфигурацией

поддержание конфигурации информационной системы и ее системы

защиты информации в соответствии с эксплуатационной документацией на систему

защиты информацииопределение лиц, которым разрешены действия по внесению изменений в базовую конфигурацию информационной системы и ее системы защиты информации

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 12

Управление конфигурацией

управление изменениями базовой конфигурации информационной системы и

ее системы защиты информации, в том числе

определение типов возможных

изменений базовой конфигурации информационной системы и ее системы защиты информации, санкционирование внесения изменений в базовую конфигурацию информационной системы и ее системы защиты информации,

документирование действий по внесению изменений в базовую конфигурацию информационной системы и ее системы защиты информации,

сохранение данных об изменениях базовой конфигурации информационной системы и ее системы защиты информации,

контроль действий по внесению изменений в базовую конфигурацию информационной системы и ее системы защиты информации

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

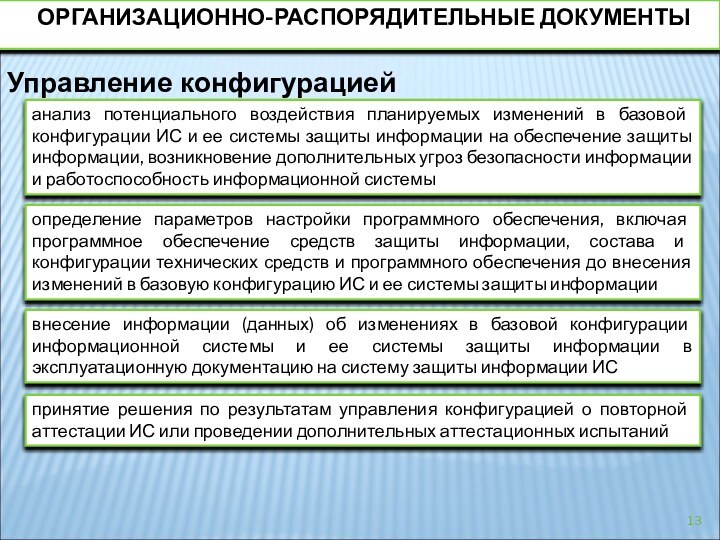

Слайд 13

Управление конфигурацией

анализ потенциального воздействия планируемых изменений в базовой

конфигурации ИС и ее системы защиты информации на обеспечение

защиты информации, возникновение дополнительных угроз безопасности информации и работоспособность информационной системыопределение параметров настройки программного обеспечения, включая программное обеспечение средств защиты информации, состава и конфигурации технических средств и программного обеспечения до внесения изменений в базовую конфигурацию ИС и ее системы защиты информации

внесение информации (данных) об изменениях в базовой конфигурации информационной системы и ее системы защиты информации в эксплуатационную документацию на систему защиты информации ИС

принятие решения по результатам управления конфигурацией о повторной аттестации ИС или проведении дополнительных аттестационных испытаний

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 14

Контроль за обеспечением уровня ЗИ

контроль за событиями безопасности

и действиями пользователей в ИС

контроль (анализ) защищенности информации, содержащейся

в ИСанализ и оценка функционирования системы защиты информации ИС, включая выявление, анализ и устранение недостатков в функционировании системы защиты информации информационной системы

периодический анализ изменения угроз безопасности информации в ИС, возникающих в ходе ее эксплуатации, и принятие мер защиты информации в случае возникновения новых угроз безопасности информации

документирование процедур и результатов контроля (мониторинга) за обеспечением уровня защищенности информации, содержащейся в ИС

принятие решения по результатам контроля (мониторинга) за обеспечением уровня защищенности информации о доработке (модернизации) системы защиты информации ИС, повторной аттестации ИС или проведении дополнительных аттестационных испытаний

ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ

Слайд 20

ФЗ от 27.07.2006 № 152 «О персональных данных»

Согласие на

обработку

Электронная подпись - информация в электронной форме, которая присоединена

к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию (ФЗ № 63 «Об электронной подписи»)

Равнозначным содержащему собственноручную подпись субъекта персональных данных согласию в письменной форме на бумажном носителе признается согласие в форме электронного документа, подписанного в соответствии с федеральным законом электронной подписью.

Слайд 22 ФЗ от 27.07.2006 № 152 «О персональных данных», ст.

16

3. Оператор обязан разъяснить субъекту персональных данных порядок принятия

решения на основании исключительно автоматизированной обработки его персональных данных и возможные юридические последствия такого решения, предоставить возможность заявить возражение против такого решения, а также разъяснить порядок защиты субъектом персональных данных своих прав и законных интересов.Слайд 23 ФЗ от 27.07.2006 № 152 «О персональных данных», ст.

14

Запрос должен содержать номер основного документа, удостоверяющего личность субъекта

персональных данных или его представителя, сведения о дате выдачи указанного документа и выдавшем его органе, сведения, подтверждающие участие субъекта персональных данных в отношениях с оператором (номер договора, дата заключения договора, условное словесное обозначение и (или) иные сведения), либо сведения, иным образом подтверждающие факт обработки персональных данных оператором, подпись субъекта персональных данных или его представителя. Слайд 24 ФЗ от 27.07.2006 № 152 «О персональных данных», ст.

20

Оператор обязан предоставить безвозмездно субъекту персональных данных или его

представителю возможность ознакомления с персональными данными, относящимися к этому субъекту персональных данных. В срок, не превышающий семи рабочих дней со дня предоставления субъектом персональных данных или его представителем сведений, подтверждающих, что персональные данные являются неполными, неточными или неактуальными, оператор обязан внести в них необходимые изменения. В срок, не превышающий семи рабочих дней со дня представления субъектом персональных данных или его представителем сведений, подтверждающих, что такие персональные данные являются незаконно полученными или не являются необходимыми для заявленной цели обработки, оператор обязан уничтожить такие персональные данные. Оператор обязан уведомить субъекта персональных данных или его представителя о внесенных изменениях и предпринятых мерах и принять разумные меры для уведомления третьих лиц, которым персональные данные этого субъекта были переданы.Слайд 25 ФЗ от 27.07.2006 № 152 «О персональных данных», ст.

21

В случае выявления неправомерной обработки персональных данных, осуществляемой оператором

или лицом, действующим по поручению оператора, оператор в срок, не превышающий трех рабочих дней с даты этого выявления, обязан прекратить неправомерную обработку персональных данных или обеспечить прекращение неправомерной обработки персональных данных лицом, действующим по поручению оператора. В случае, если обеспечить правомерность обработки персональных данных невозможно, оператор в срок, не превышающий десяти рабочих дней с даты выявления неправомерной обработки персональных данных, обязан уничтожить такие персональные данные или обеспечить их уничтожение. Об устранении допущенных нарушений или об уничтожении персональных данных оператор обязан уведомить субъекта персональных данных или его представителя, а в случае, если обращение субъекта персональных данных или его представителя либо запрос уполномоченного органа по защите прав субъектов персональных данных были направлены уполномоченным органом по защите прав субъектов персональных данных, также указанный орган.Слайд 31 ПП РФ от 15 сентября 2008 г. N

687

а) типовая форма или связанные с ней документы (инструкция

по ее заполнению, карточки, реестры и журналы) должны содержать сведения о цели обработки персональных данных, осуществляемой без использования средств автоматизации, имя (наименование) и адрес оператора, фамилию, имя, отчество и адрес субъекта персональных данных, источник получения персональных данных, сроки обработки персональных данных, перечень действий с персональными данными, которые будут совершаться в процессе их обработки, общее описание используемых оператором способов обработки персональных данных;б) типовая форма должна предусматривать поле, в котором субъект персональных данных может поставить отметку о своем согласии на обработку персональных данных, осуществляемую без использования средств автоматизации, - при необходимости получения письменного согласия на обработку персональных данных;

в) типовая форма должна быть составлена таким образом, чтобы каждый из субъектов персональных данных, содержащихся в документе, имел возможность ознакомиться со своими персональными данными, содержащимися в документе, не нарушая прав и законных интересов иных субъектов персональных данных;

г) типовая форма должна исключать объединение полей, предназначенных для внесения персональных данных, цели обработки которых заведомо не совместимы.

При использовании типовых форм документов, характер информации в которых предполагает или допускает включение в них ПДн, должны соблюдаться следующие условия:

Слайд 32 ПП РФ от 15 сентября 2008 г. N

687

2. При ведении журналов (реестров, книг), содержащих персональные данные,

необходимые для однократного пропуска субъекта персональных данных на территорию, на которой находится оператор, или в иных аналогичных целях, должны соблюдаться следующие условия:а) необходимость ведения такого журнала (реестра, книги) должна быть предусмотрена актом оператора, содержащим сведения о цели обработки персональных данных, осуществляемой без использования средств автоматизации, способы фиксации и состав информации, запрашиваемой у субъектов персональных данных, перечень лиц (поименно или по должностям), имеющих доступ к материальным носителям и ответственных за ведение и сохранность журнала (реестра, книги), сроки обработки персональных данных, а также сведения о порядке пропуска субъекта персональных данных на территорию, на которой находится оператор, без подтверждения подлинности персональных данных, сообщенных субъектом персональных данных;

б) копирование содержащейся в таких журналах (реестрах, книгах) информации не допускается;

в) персональные данные каждого субъекта персональных данных могут заноситься в такой журнал (книгу, реестр) не более одного раза в каждом случае пропуска субъекта персональных данных на территорию, на которой находится оператор.

Слайд 33 ПП РФ от 15 сентября 2008 г. N

687

3. Меры по обеспечению безопасности ПДн при их обработке,

осуществляемой без использования средств автоматизации

Слайд 39

ПЕРЕЧЕНЬ ОРД ПО СКЗИ

Акт готовности к эксплуатации СКЗИ

Заключение

о допуске пользователя к СКЗИ

Заключение о возможности к эксплуатации

СКЗИИнструкции, регламентирующие процессы подготовки, ввода, обработки, хранения и передачи защищаемой с использованием СКЗИ конфиденциальной информации

Слайд 40

ПЕРЕЧЕНЬ ОРД ПО СКЗИ

Перечень сотрудников, допущенных к работе

с СКЗИ

Приказ о назначении ответственного пользователя СКЗИ

Инструкция ответственного пользователя

Журнал

учёта СКЗИФорма акта уничтожения СКЗИ

Перечень хранилищ для СКЗИ

Акт ввода в эксплуатацию СКЗИ

Слайд 41

ЭТАПЫ ВВОДА В ДЕЙСТВИЕ

Внедрение организационных мер защиты

(Приказ

№17)

реализация правил разграничения доступа, регламентирующих права доступа субъектов доступа

к объектам доступа, и введение ограничений на действия пользователей, а также на изменение условий эксплуатации, состава и конфигурации технических средств и программного обеспеченияпроверка полноты и детальности описания в организационно-распорядительных документах по защите информации действий пользователей и администраторов информационной системы по реализации организационных мер защиты информации

отработка действий должностных лиц и подразделений, ответственных за реализацию мер защиты информации

Слайд 43

ТЕМЫ ОБУЧЕНИЯ

Положения законодательства Российской Федерации в области защиты

информации ограниченного доступа

Требования нормативных документов ФСТЭК и ФСБ

России в области защиты информации ограниченного доступа Требования ОРД Организации, регламентирующей вопросы обработки и защиты информации ограниченного доступа

Меры защиты информации ограниченного доступа, применяемые в Организации

Правила работы со средствами защиты информации (в том числе криптографическими)

Деятельность сотрудников Организации для защиты информации ограниченного доступа

Слайд 44

ВНУТРЕННИЙ КОНТРОЛЬ

Проверка ведения журнала учёта машинных носителей информации

Проверка

расположения средств отображения информации

Проверка ведения журналов событий безопасности

Контроль состава

технических средств, программного обеспечения и средств защиты информацииКонтроль установки обновлений программного обеспечения

Проверка управления идентификаторами и средствами аутентификации