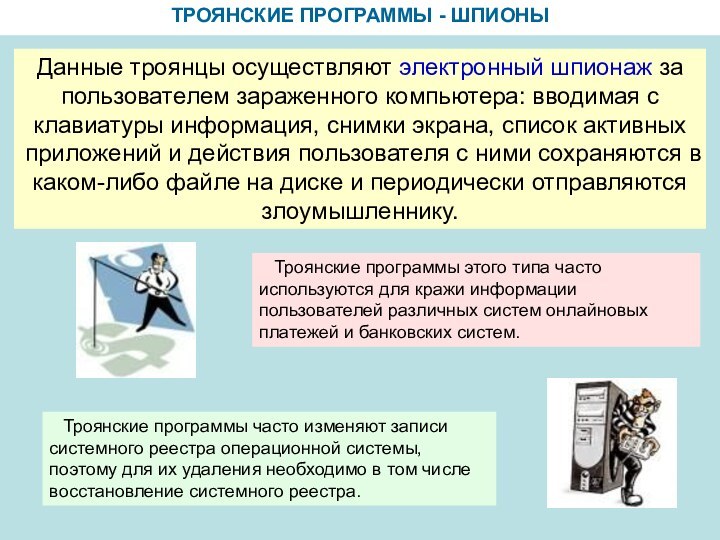

вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером

удаленному пользователю, а также действия по удалению, модификации, сбору и пересылке информации третьим лицам. Троянские программы обычно проникают на компьютер как сетевые черви, а различаются между собой по тем действиям, которые они производят на зараженном компьютере.