Слайд 2

Дисциплина

«Аппаратные и программные средства защиты информации в

АСУВ»

Тема №8

«Техническая разведка и системы безопасности»

Занятие №2/1

«Определение

и основные понятия

системы безопасности»

Слайд 3

Учебные вопросы:

Цели и задачи. Виды угроз.

Риск владельца

информации.

Методы защиты информации.

Цели занятия:

изучить цели и задачи информационной безопасности;

обучить методам защиты информации.

Слайд 4

Учебный вопрос №1.

Цели и задачи. Виды угроз.

Информационная среда

- это совокупность условий, средств и методов на базе

компьютерных систем, предназначенных для создания и использования информационных ресурсов.

Слайд 5

Вопрос №1. Цели и задачи. Виды угроз.

Совокупность факторов,

представляющих опасность для функционирования информационной среды, называют информационными угрозами.

Результаты воздействия этих угроз:

исчезновение информации,

модификация информации,

ознакомление с информацией посторонних лиц и т. п.

Слайд 6

Вопрос №1. Цели и задачи. Виды угроз.

Противоправные воздействия

на информационную среду могут наносить ущерб интересам человека и

общества, поэтому одной из задач информатизации является обеспечение информационной безопасности.

Информационная безопасность - совокупность мер по защите инфор-мационной среды общества и чело-века.

Слайд 7

Вопрос №1. Цели и задачи. Виды угроз.

Основными целями

обеспечения информационной безопасности общества являются:

♦ защита национальных интересов;

♦ обеспечение

человека и общества достоверной и полной информацией;

♦ правовая защита человека и общества при получении, распространении и использовании информации.

Слайд 8

Вопрос №1. Цели и задачи. Виды угроз.

К объектам,

которым следует обеспечить информационную безопасность, относятся:

♦ информационные ресурсы;

♦ система

создания, распространения и использования информационных ресурсов;

♦ информационная инфраструктура общества (информационные коммуникации, сети связи, центры анализа и обработки данных, системы и средства защиты информации);

Слайд 9

Вопрос №1. Цели и задачи. Виды угроз.

К объектам,

которым следует обеспечить информационную безопасность, относятся:

♦ средства массовой информации;

♦

права человека и государства на получение, распространение и использование информации;

♦ защита интеллектуальной собственности и конфиденциальной информации.

Слайд 10

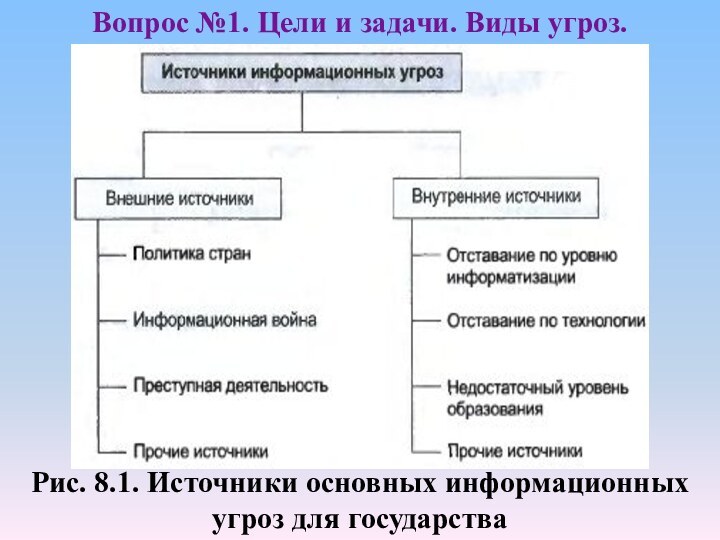

Вопрос №1. Цели и задачи. Виды угроз.

Рис. 8.1.

Источники основных информационных угроз для государства

Слайд 11

Вопрос №1. Цели и задачи. Виды угроз.

К источникам

основных внешних угроз для государства относятся:

♦ политика стран, противодействующая

доступу к мировым достижениям в области информационных технологий;

♦ «информационная война», нарушающая функционирование информационной среды в стране;

♦ преступная деятельность, направленная против национальных интересов.

Слайд 12

Вопрос №1. Цели и задачи. Виды угроз.

К источникам

основных внутренних угроз для государства относятся:

♦ отставание от ведущих

стран мира по уровню информатизации;

♦ технологическое отставание электронной промышленности в области производства информационной и телекоммуникационной техники;

♦ снижение уровня образованности граждан, препятствующее работе в информационной среде.

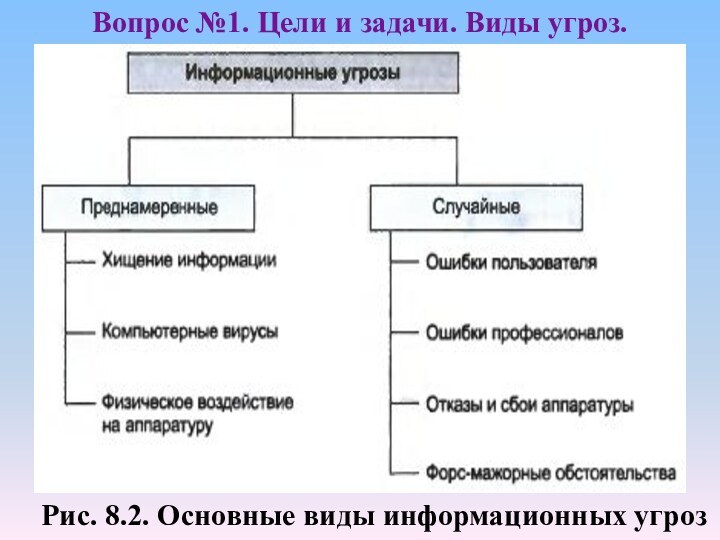

Слайд 13

Вопрос №1. Цели и задачи. Виды угроз.

Рис. 8.2.

Основные виды информационных угроз

Слайд 14

Вопрос №1. Цели и задачи. Виды угроз.

Возможные преднамеренные

угрозы, являющи-еся типичными для компьютерных систем:

♦ хищение информации: несанкциониро-ванный

доступ к документам и файлам (просмотр и копирование данных), хищение компьютеров и носителей информации, уничтожение информации;

♦ распространение компьютерных вирусов;

♦ физическое воздействие на аппаратуру: внесение изменений в аппаратуру, подключение к каналам связи, порча или уничтожение носителей, преднамеренное воздействие магнитным полем.

Слайд 15

Вопрос №1. Цели и задачи. Виды угроз.

Преднамеренные угрозы

в компьютерных системах могут осуществляться через каналы доступа к

информации:

♦ компьютерное рабочее место служащего;

♦ компьютерное рабочее место администратора компьютерной системы;

♦ внешние носители информации (диски, ленты, бумажные носители);

♦ внешние каналы связи.

Слайд 16

Вопрос №1. Цели и задачи. Виды угроз.

В компьютерных

системах причинами случайных воздействий могут быть:

♦ ошибки пользователя компьютера;

♦

ошибки профессиональных разработчиков информационных систем: алгоритмические, программные, структурные;

♦ отказы и сбои аппаратуры, в том числе помехи и искажения сигналов на линиях связи;

♦ форс-мажорные обстоятельства (авария, пожар, наводнение и другие так называемые воздействия непреодолимой силы).

Слайд 17

При разработке методов защиты информации в информационной среде

следует учесть следующие важные факторы и условия:

♦ расширение областей

использования компьютеров и увеличение темпа роста компьютерного парка (то есть проблема защиты информации должна решаться на уровне технических средств);

♦ высокая степень концентрации информации в центрах ее обработки и, как следствие, появление централизованных баз данных, предназначенных для коллективного пользования;

Учебный вопрос №3.

Методы защиты информации

Слайд 18

♦ расширение доступа пользователя к мировым информационным ресурсам

(современные системы обработки данных могут обслуживать неограниченное число абонентов,

удаленных на сотни и тысячи километров);

♦ усложнение программного обеспечения вычислительного процесса на компьютере.

Вопрос №3. Методы защиты информации

Слайд 19

К традиционным методам защиты от преднамеренных информационных угроз

относятся:

ограничение доступа к информации,

шифрование (криптография) информации,

контроль доступа

к аппаратуре,

законодательные меры.

Вопрос №3. Методы защиты информации

Слайд 20

Ограничение доступа к информации осуществляется на двух уровнях:

♦

на уровне среды обитания человека, то есть путем создания

искусственной преграды вокруг объекта защиты: выдачи допущенным лицам специальных пропусков, установки охранной сигнализации или системы видеонаблюдения;

Вопрос №3. Методы защиты информации

Слайд 21

♦ на уровне защиты компьютерных систем, например, с

помощью разделения информации, циркулирующей в компьютерной системе, на части

и организации доступа к ней лиц в соответствии с их функциональными обязанностями.

Вопрос №3. Методы защиты информации