- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Тест по теме Криптографические методы защиты информации

Содержание

- 2. 1. Контроль целостности передаваемых по сетям данных осуществляется посредством… аутентификации данныхэлектронной цифровой подписиаудита событиймежсетевого экранирования

- 3. Правильно

- 4. Неправильно

- 5. 2. Преобразовательный процесс, в ходе которого исходный текст заменяется измененным, называется дешифрованиепреобразованиеискажение шифрование

- 6. Правильно

- 7. Неправильно

- 8. 3. Процесс, в ходе которого шифрованный текст преобразуется в исходный, называется… шифрованиедешифрованиепреобразованиеискажение

- 9. Правильно

- 10. Неправильно

- 11. 4. Характеристика шифра, определяющая его стойкость к шифрованию без знания ключа, называется… криптостойкостьпарольидентификаторшифратор

- 12. Правильно

- 13. Неправильно

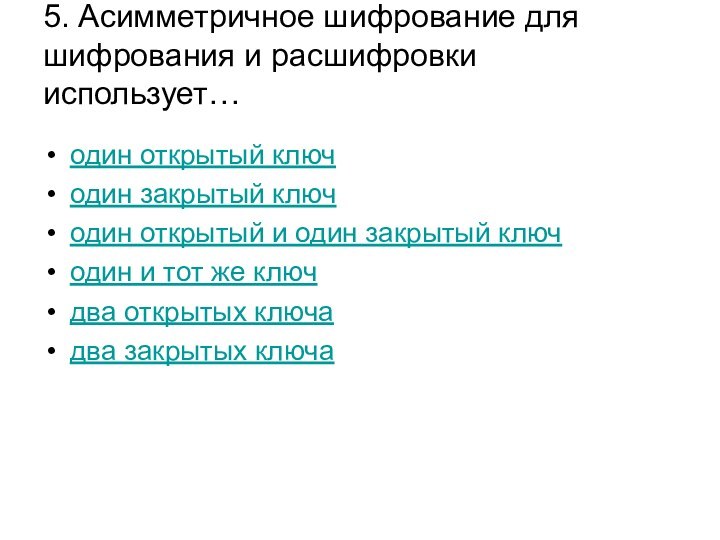

- 14. 5. Асимметричное шифрование для шифрования и расшифровки

- 15. Правильно

- 16. Неправильно

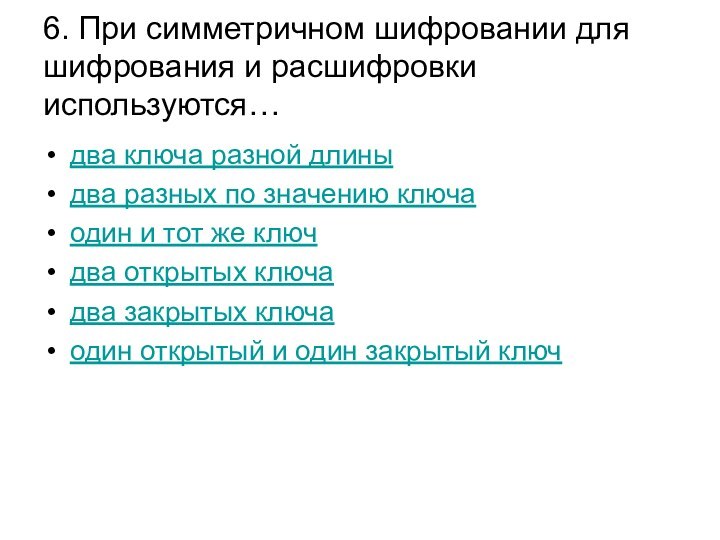

- 17. 6. При симметричном шифровании для шифрования и

- 18. Правильно

- 19. Неправильно

- 20. 7. Относительно небольшое количество дополнительной аутентифицирующей информации,

- 21. ПравильноПравильно

- 22. Неправильно

- 23. 8. Механизм безопасности, являющийся сильным психологическим средством,

- 24. ПравильноПравильно

- 25. НеправильноНеправильно

- 26. Скачать презентацию

- 27. Похожие презентации

1. Контроль целостности передаваемых по сетям данных осуществляется посредством… аутентификации данныхэлектронной цифровой подписиаудита событиймежсетевого экранирования

Слайд 5 2. Преобразовательный процесс, в ходе которого исходный текст

заменяется измененным, называется

дешифрование

преобразование

искажение

шифрование

Слайд 8 3. Процесс, в ходе которого шифрованный текст преобразуется

в исходный, называется…

шифрование

дешифрование

преобразование

искажение

Слайд 11 4. Характеристика шифра, определяющая его стойкость к шифрованию

без знания ключа, называется…

криптостойкость

пароль

идентификатор

шифратор

Слайд 14

5. Асимметричное шифрование для шифрования и расшифровки использует…

один

открытый ключ

один закрытый ключ

один открытый и один закрытый ключ

один

и тот же ключдва открытых ключа

два закрытых ключа

Слайд 17 6. При симметричном шифровании для шифрования и расшифровки

используются…

два ключа разной длины

два разных по значению ключа

один и

тот же ключдва открытых ключа

два закрытых ключа

один открытый и один закрытый ключ

Слайд 20 7. Относительно небольшое количество дополнительной аутентифицирующей информации, передаваемой

вместе с подписываемым текстом, называется…

закрытый ключ шифрования

электронная цифровая подпись

вирусная

маскаоткрытый ключ шифрования

Слайд 23 8. Механизм безопасности, являющийся сильным психологическим средством, напоминающим

потенциальным нарушителям о неотвратимости наказания за несанкционированные действия, а

пользователям – за возможные критические ошибки, - …регистрация и аудит

аутентификация

идентификация

VPN

межсетевой экран