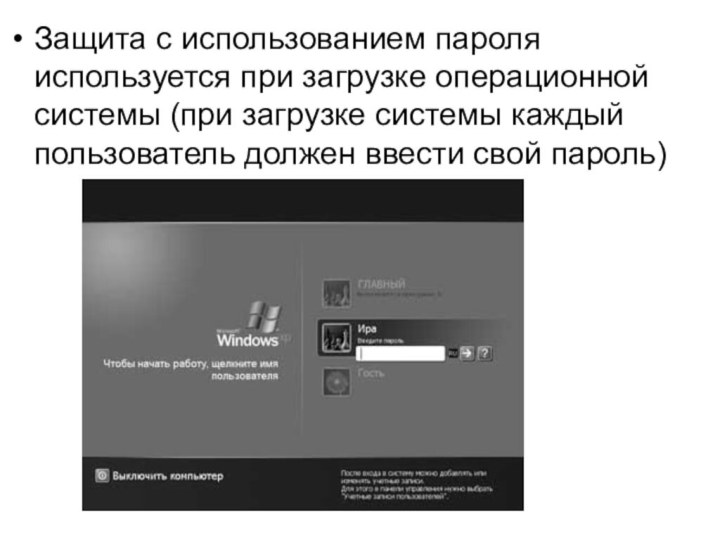

к программам и данным, хранящимся на компьютере, используются пароли.

Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль.

При этом может производиться регистрация всех попыток несанкционированного доступа.