- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему по информатике на тему Вирусы

Содержание

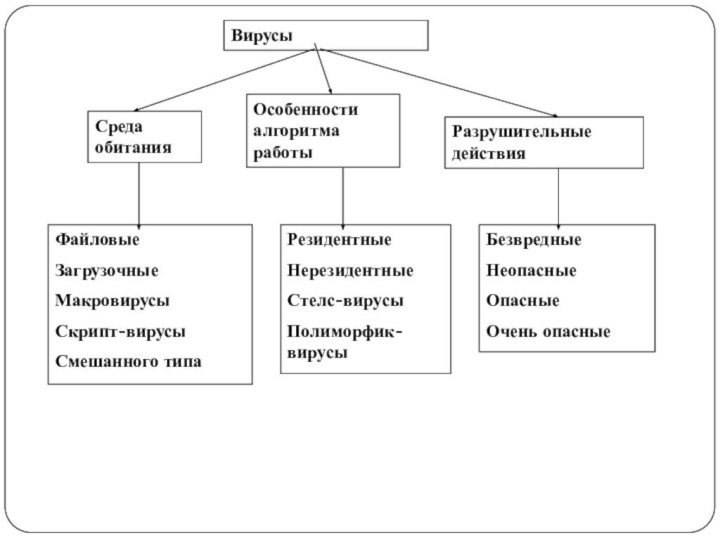

- 2. Вирусы можно разделить на классы по следующим основным признакам:Среда обитанияОсобенности алгоритма работыРазрушительные действия

- 3. Среда обитанияФайловыеЗагрузочныеМакро-вирусыСкрипт-вирусыСмешанного типа

- 4. Особенности алгоритма работыРезидентные и нерезидентныеСтелс-вирусыПолиморфик-вирусы

- 5. Разрушительные действияБезвредныеНеопасныеОпасныеОчень опасные

- 6. Среда обитанияОсобенности алгоритма работыРазрушительные действияВирусыФайловыеЗагрузочныеМакровирусыСкрипт-вирусыСмешанного типаРезидентныеНерезидентныеСтелс-вирусыПолиморфик-вирусыБезвредныеНеопасныеОпасныеОчень опасные

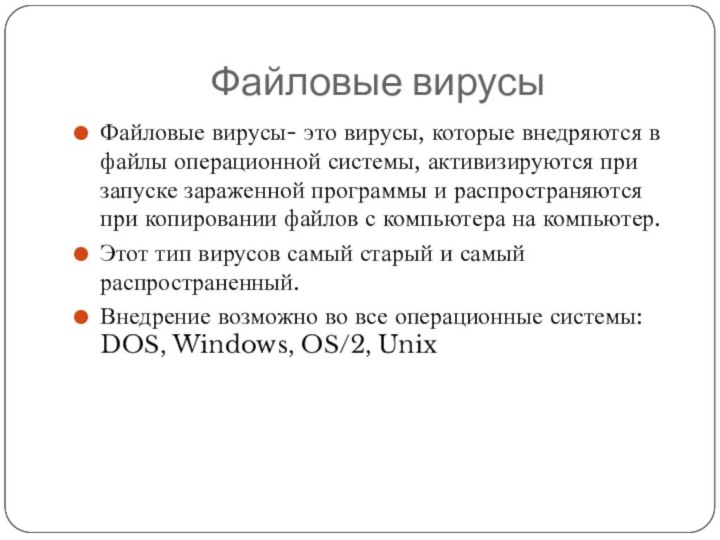

- 7. Файловые вирусыФайловые вирусы- это вирусы, которые внедряются

- 8. Классификация файловых вирусовОбычныеOwerwritingПаразитическиеКомпаньон-вирусыLink-вирусыФайловые черви

- 9. Загрузочные вирусыЗагрузочные (бутовые) вирусы – это вирусы, заражающие загрузочный boot-сектор. Активизируются при запуске операционной системы.

- 10. МакровирусыМакровирусы - это небольшие программы, написанные на

- 11. Резидентные вирусыВирусы, которые находятся в оперативной памяти,

- 12. Нерезидентные вирусыАктивны непродолжительное время – только в

- 13. Стелс-вирусы (невидимки)Компьютерные вирусы, которые помимо негативных действий,

- 14. Полиморфик-вирусыВирусы, предпринимающие специальные меры для затруднения их

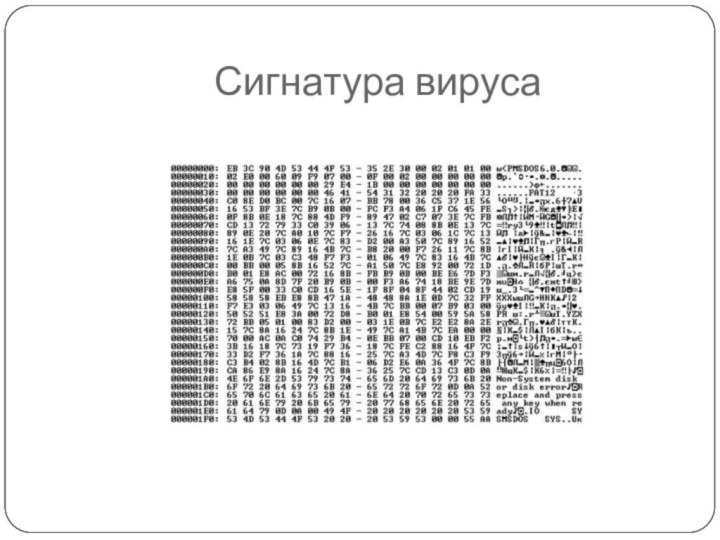

- 15. Сигнатура вирусаСигнатура вируса – это последовательность байтов,

- 16. Основные методы определения вирусовСканирование сигнатурПроверка целостностиЭвристический анализПолиморфный анализАнализатор макровирусов

- 17. Сканирование сигнатурМетод представляет собой идентификацию вирусов по

- 18. Проверка целостностиМетод основывается на сравнении «контрольной суммы»

- 19. Эвристический анализЧтобы размножаться, вирус совершает действия: копирование

- 20. Полиморфный анализИспользует технологию эмуляции процессора для того,

- 21. Анализатор макровирусовМетод основан на поиске макроопределений в файлах офисных приложений и проверке их на наличие вирусов.

- 22. Типы антивирусных программСканерыCRC-сканеры (ревизоры)Мониторы (блокировщики)Иммунизаторы

- 23. Антивирусный сканерПрограмма, осуществляющая проверку файлов, секторов и

- 24. CRC – сканеры (ревизоры)Программы-ревизоры, осуществляющие контроль над

- 25. Мониторы (блокировщики)Резидентные программы, перехватывающие вирусоопасные ситуации и

- 26. ИммунизаторыПрограммы, предназначенные для защиты системы от поражения

- 27. Скачать презентацию

- 28. Похожие презентации

Вирусы можно разделить на классы по следующим основным признакам:Среда обитанияОсобенности алгоритма работыРазрушительные действия

Слайд 6

Среда обитания

Особенности алгоритма работы

Разрушительные действия

Вирусы

Файловые

Загрузочные

Макровирусы

Скрипт-вирусы

Смешанного типа

Резидентные

Нерезидентные

Стелс-вирусы

Полиморфик-вирусы

Безвредные

Неопасные

Опасные

Очень опасные

Слайд 7

Файловые вирусы

Файловые вирусы- это вирусы, которые внедряются в

файлы операционной системы, активизируются при запуске зараженной программы и

распространяются при копировании файлов с компьютера на компьютер.Этот тип вирусов самый старый и самый распространенный.

Внедрение возможно во все операционные системы: DOS, Windows, OS/2, Unix

Слайд 8

Классификация файловых вирусов

Обычные

Owerwriting

Паразитические

Компаньон-вирусы

Link-вирусы

Файловые черви

Слайд 9

Загрузочные вирусы

Загрузочные (бутовые) вирусы – это вирусы, заражающие

загрузочный boot-сектор. Активизируются при запуске операционной системы.

Слайд 10

Макровирусы

Макровирусы - это небольшие программы, написанные на языках

(макроязыках), встроенных в различные системы документооборота (текстовые редакторы, электронные

таблицы и т.д.)

Слайд 11

Резидентные вирусы

Вирусы, которые находятся в оперативной памяти, перехватывают

обращения операционной системы к тем или иным объектам и

внедряются в них. Активны не только в момент работы зараженной программы, но и после того, как программа закончила свою работу.

Слайд 12

Нерезидентные вирусы

Активны непродолжительное время – только в момент

запуска зараженной программы. Файлы зараженные нерезидентными вирусами, значительно проще

вылечить, при этом вирус не заразит их повторно.

Слайд 13

Стелс-вирусы (невидимки)

Компьютерные вирусы, которые помимо негативных действий, присущих

вирусам, пытаются скрыть факт своего присутствия в зараженных объектах.

Например, вирус перехватывает команды чтения зараженного сектора и подставляет вместо него незараженный оригинал.

Слайд 14

Полиморфик-вирусы

Вирусы, предпринимающие специальные меры для затруднения их поиска

и анализа путем шифрования основного тела вируса и модификациями

программы-расшифровщика. Полиморфность – это способность вируса изменять свой код при каждом новом запуске зараженной программы. Это ведет к отсутствию постоянных байтовых сигнатур у вируса.

Слайд 15

Сигнатура вируса

Сигнатура вируса – это последовательность байтов, имеющаяся

в любом экземпляре вируса и только в нем. По

сигнатурам вирусов создается антивирусная база.

Слайд 16

Основные методы определения вирусов

Сканирование сигнатур

Проверка целостности

Эвристический анализ

Полиморфный анализ

Анализатор

макровирусов

Слайд 17

Сканирование сигнатур

Метод представляет собой идентификацию вирусов по неизменным

кодам (эталонам). Он опирается на базу, содержащую сигнатуры вирусов.

Метод

хорошо для поиска вирусов с неизменным кодом, но не справляется с полиморфными вирусами и вирусами-невидимками

Слайд 18

Проверка целостности

Метод основывается на сравнении «контрольной суммы» проверяемого

файла и контрольной суммы этого же файла, хранящегося в

некоторой базе. Несовпадение сумм свидетельствует о возможном заражении файла.Метод неэффективен для вирусов –невидимок.

Слайд 19

Эвристический анализ

Чтобы размножаться, вирус совершает действия: копирование в

память, запись загрузочные сектора и пр. Эвристический анализатор содержит

список таких действий, просматривает код программы и определяет, что она делает.

Слайд 20

Полиморфный анализ

Использует технологию эмуляции процессора для того, чтобы

проанализировать исполняемый код вируса. Эмулятор как бы воспроизводит работу

программы в некотором виртуальном пространстве или реконструирует её оригинальное содержимое и всегда способен прервать её выполнение, не давая ничего испортить.

Слайд 21

Анализатор макровирусов

Метод основан на поиске макроопределений в файлах

офисных приложений и проверке их на наличие вирусов.

Слайд 23

Антивирусный сканер

Программа, осуществляющая проверку файлов, секторов и системной

памяти на наличие в них известных и новых (неизвестных

сканеру) вирусов. Для поиска используется сигнатура вируса. В сканерах иногда используется алгоритм эвристического анализа.Достоинства сканеров – универсальность

Недостатки- большие размеры антивирусных баз.