network) – это компьютерная сеть, состоящая из некоторого количества

хостов, с запущенными ботами – автономным программным обеспечением. Чаще всего бот в составе ботнета является программой, скрытно устанавливаемой на устройство жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера. Обычно используются для нелегальной или неодобряемой деятельности – рассылки спама, перебора паролей на удалённой системе, атак на отказ в обслуживании.

Управление обычно получают в результате установки на компьютер невидимого необнаруживаемого пользователем в ежедневной работе программного обеспечения без ведома пользователя. Происходит обычно через:

Заражение компьютера вирусом через уязвимость в ПО (ошибки в браузерах, почтовых клиентах, программах просмотра документов, изображений, видео).

Использование неопытности или невнимательности пользователя – маскировка под «полезное содержимое».

Использование санкционированного доступа к компьютеру (редко).

Перебор вариантов администраторского пароля к сетевым разделяемым ресурсам (в частности, к ADMIN$, позволяющей выполнить удалённо программу) – преимущественно в локальных сетях.

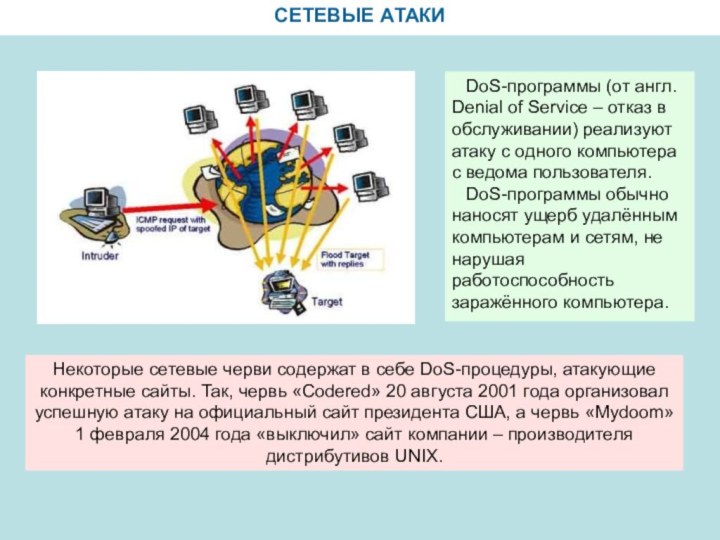

Наиболее заметной из всех видов деятельности ботнета является DDoS-атака. Среди успешных (и почти успешных) атак:

DDoS-атака на сайт Microsoft.com (вирус MSBlast, в один день начавший со всех заражённых машин посылать запросы на microsoft.com, привёл к простою сайта);

Серия DDoS-атак на «Живой журнал» весной – летом 2011 года.

БОТНЕТ