из двух частей.

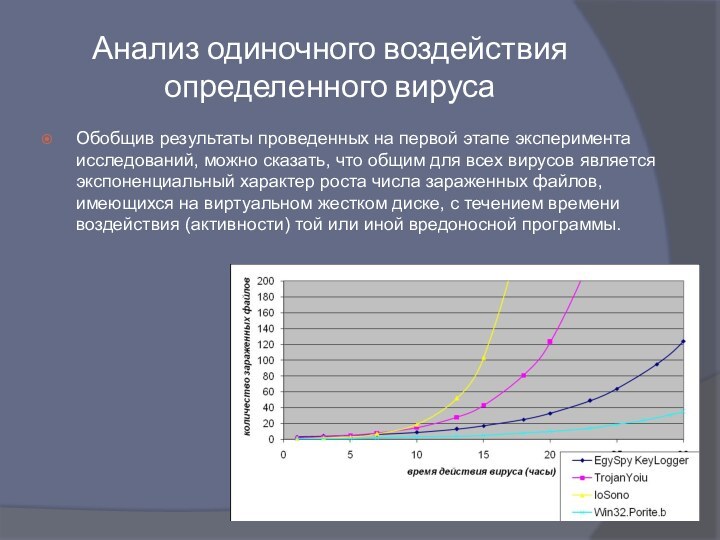

Первый этап экспериментов проводился для нескольких видов

вредоносных программ при их единичном, изолированном воздействии на операционную систему.Второй этап экспериментов выполнялся для нескольких видов различных вредоносных программ при их совместном, комбинированном воздействии на систему.