- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Безопасность сетей - снифферы (sniffer)

Содержание

- 2. Проблема Каждый из нас хочет быть защищенным

- 3. Цель работы Рассмотреть способы защиты информации от несанкционированного доступа, создать свой метод защиты.

- 4. ЗадачиВыяснить, что такое программы - анализаторы работы

- 5. - Снифферы (sniffer) -Sniff (англ.) – нюхать,

- 6. Немного из истории снифферов В основе многих снифферов

- 7. Немного из истории снифферов Вскоре снифферы перебрались в

- 8. Принцип работы снифферов Снифферы - это программы, которые

- 9. Снифферы ставят сетевую карту в прослушивающий режим

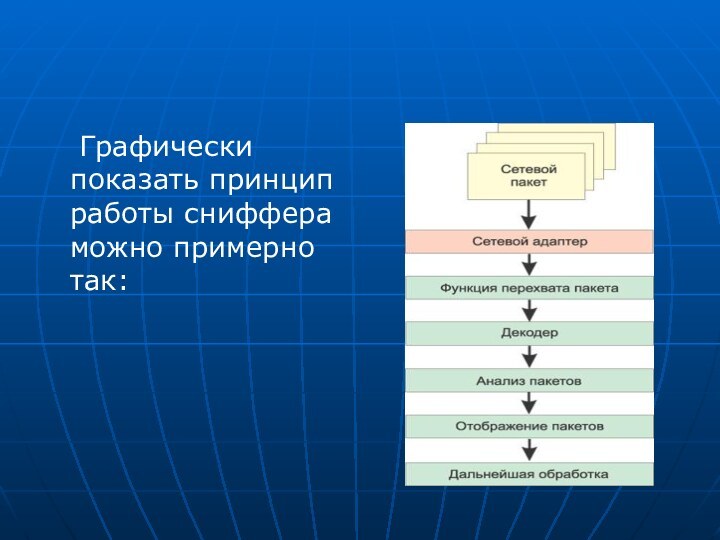

- 10. Графически показать принцип работы сниффера можно примерно так:

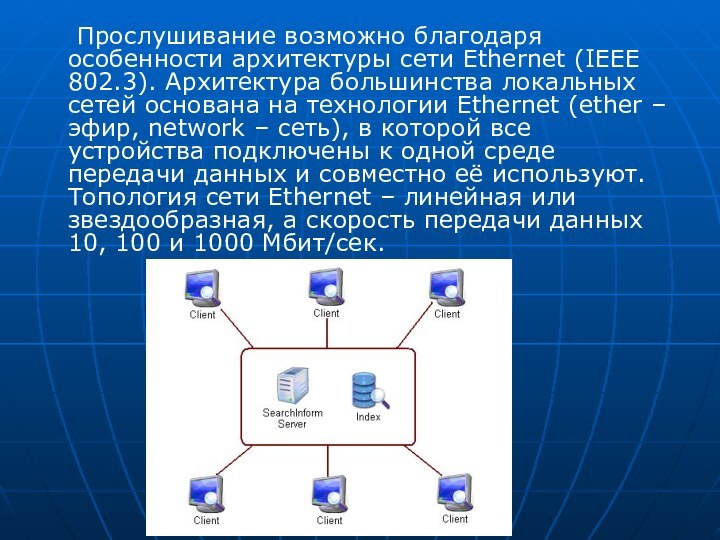

- 11. Прослушивание возможно благодаря особенности архитектуры сети Ethernet

- 12. Ethernet – это широковещательная сеть, в которой

- 13. Прослушивающие программы или пакетные анализаторы относятся к

- 14. С другой стороны, снифферы помогают системным

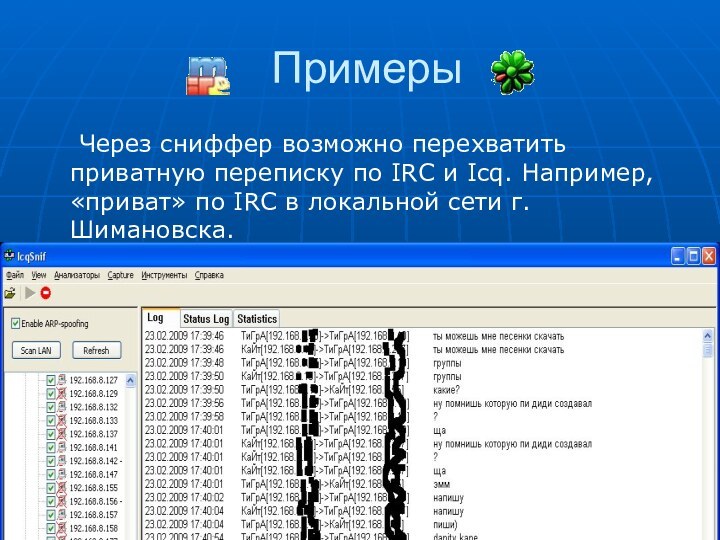

- 15. Примеры Через сниффер возможно перехватить приватную переписку по

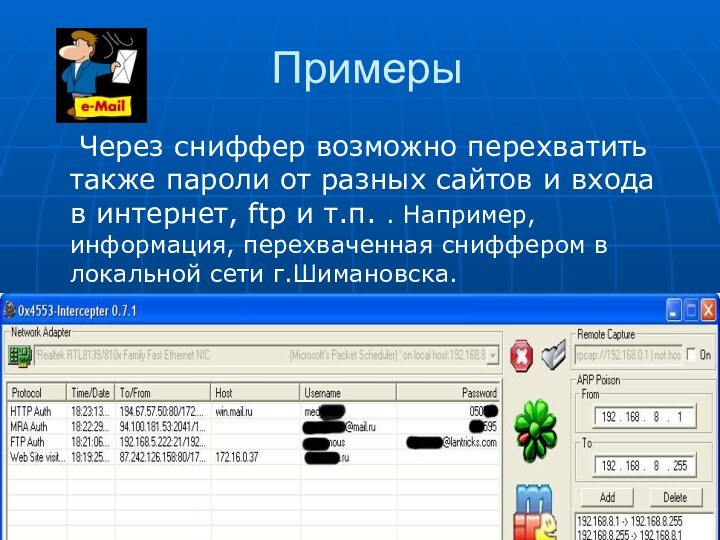

- 16. Примеры Через сниффер возможно перехватить также пароли от

- 17. Защита В большинстве случаев сниффер все же используют

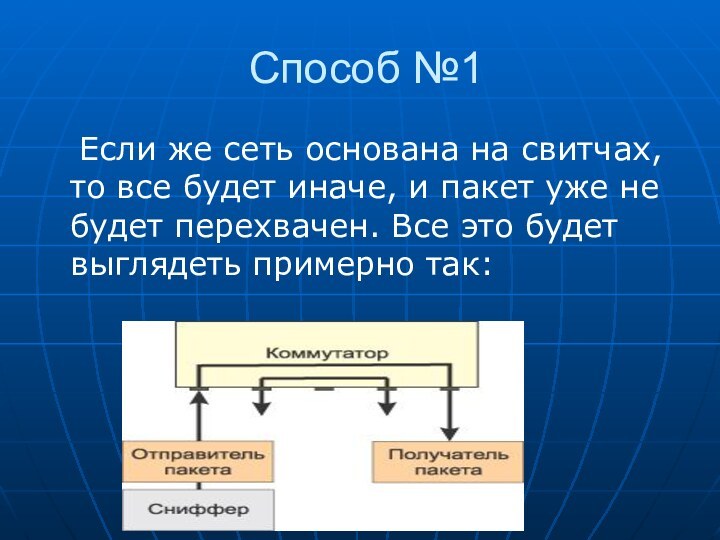

- 18. Способ №1 Установить вместо концентраторов (hub) дорогостоящие коммутаторы (switch).

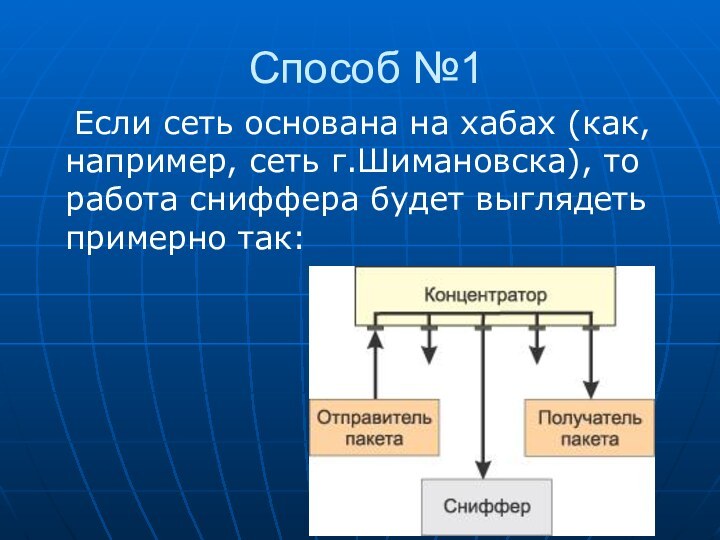

- 19. Способ №1 Если сеть основана на хабах (как,

- 20. Способ №1 Если же сеть основана на свитчах,

- 21. Способ №2 Второй способ более надежный и

- 22. К сожалению, рядовые пользователи Интернета мало осведомлены,

- 23. При создании данной работы тестировались программы:IcqSnif v.2.2.5 (условно-бесплатная),0x4553-Intercepter.v07 (бесплатная)

- 24. Скачать презентацию

- 25. Похожие презентации

Проблема Каждый из нас хочет быть защищенным при посещении Интернета и использования локальных сетей. Для таких целей существует множество программ, антивирусы и фаерволы, но что делать, если ваш трафик перехватывают вне вашего компьютера?

Слайд 3

Цель работы

Рассмотреть способы защиты информации от несанкционированного доступа,

создать свой метод защиты.

Слайд 4

Задачи

Выяснить, что такое программы - анализаторы работы компьютерных

сетей

Изучить как они развивались со времени своего появления и

для чего применяются в данный моментПредставить способы защиты от применения снифферов злоумышленниками

Слайд 5

- Снифферы (sniffer) -

Sniff (англ.) – нюхать, фыркать,

втягивать носом.

Слово sniffer зарегистрировала американская фирма Network Associates. Оно

является торговой маркой, под которой распространяется программа - анализатор работы компьютерной сети.

Слайд 6

Немного из истории снифферов

В основе многих снифферов были

и есть сетевые драйверы и библиотеки (libpcap, libnet), которые

осуществляют большую часть работы. Для переключения сетевой платы в promiscuous mode требуется низкоуровневое программирование её портов. В многозадачной ОС такую работу могут выполнить только драйверы уровня ядра системы (kernel-mode drivers). Первые программы такого типа были созданы для операционных систем Unix.

Слайд 7

Немного из истории снифферов

Вскоре снифферы перебрались в популярную

ОС Windows, но их работа в этой системе также

требовала сетевого драйвера, который переключал сетевую плату (NIC – network interface card) в специальный режим. До недавнего времени создание программ - снифферов было уделом квалифицированных специалистов. С появлением Windows2000 создать программу для прослушивания сегмента сети стало совсем просто.

Слайд 8

Принцип работы снифферов

Снифферы - это программы, которые перехватывают

весь сетевой трафик. Снифферы полезны для диагностики сети (системные

администраторы) и для перехвата паролей (хакеры)

Слайд 9

Снифферы ставят сетевую карту в прослушивающий режим (PROMISCUOUS

mode - Promiscuous (англ.) – неразборчивый, смешанный.). Они получают

все пакеты. В локальной сети можно перехватывать все отправляемые пакеты со всех машин.Слайд 11 Прослушивание возможно благодаря особенности архитектуры сети Ethernet (IEEE

802.3). Архитектура большинства локальных сетей основана на технологии Ethernet

(ether – эфир, network – сеть), в которой все устройства подключены к одной среде передачи данных и совместно её используют. Топология сети Ethernet – линейная или звездообразная, а скорость передачи данных 10, 100 и 1000 Мбит/сек.Слайд 12 Ethernet – это широковещательная сеть, в которой все

узлы могут принимать сообщения через единую магистраль. При использовании

этой особенности Ethernet отпадает необходимость несанкционированного подключения к сегменту сети, т.е. не требуется резать кабели. Компьютер, с которого предполагается прослушивать, уже подключен к некоторому сегменту сети.Слайд 13 Прослушивающие программы или пакетные анализаторы относятся к классу

утилит двойного назначения. С одной стороны, снифферы – мощное

оружие, с помощью которого можно осуществить пассивную сетевую атаку. Эти программы могут представлять собой серьезную угрозу, поскольку могут перехватывать и расшифровывать имена и пароли пользователей, конфиденциальную информацию, нарушать работу отдельных компьютеров и сети в целом. Известно, что в большинстве протоколов передачи данных (FTP, POP, HTTP, telnet) секретная информация между клиентом и сервером передаётся открытым текстом.Злоумышленнику не составляет большого труда получить доступ к чужой информации. Достаточно раздобыть программу - сниффер, настроить её фильтры и ждать, когда жертва будет подключаться к серверу.

Слайд 14 С другой стороны, снифферы помогают системным администраторам

осуществлять диагностику сети и отслеживать атаки компьютерных хулиганов. Кроме

того, они служат для проверки и детального анализа правильности конфигурации сетевого программного обеспечения. Проще сказать, снифферы можно использовать как оружие и как помощь.

Слайд 15

Примеры

Через сниффер возможно перехватить приватную переписку по IRC

и Icq. Например, «приват» по IRC в локальной сети

г.Шимановска.

Слайд 16

Примеры

Через сниффер возможно перехватить также пароли от разных

сайтов и входа в интернет, ftp и т.п. .

Например, информация, перехваченная сниффером в локальной сети г.Шимановска.