- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

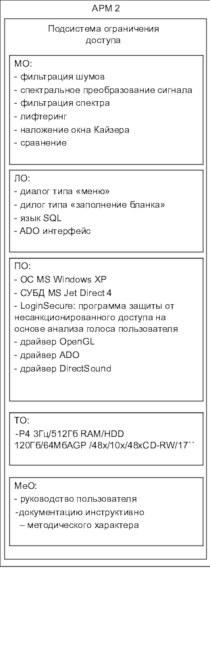

Презентация на тему Безопасность систем баз данных. Модели безопасности

Содержание

- 2. Субъектно-объектная модель доступаВ общем случае разграничение доступа

- 3. Субъектно-объектная модель АИС

- 4. Модели безопасностиСубъектно-объектная модель доступа, в свою очередь,

- 5. Модели безопасностиВ моделях безопасности реализуются процедуры логического

- 6. Модели безопасности Модель безопасности включает:модель АИС;критерии, принципы,

- 7. Типы моделей безопасности В соответствии с рассмотренными

- 8. Дискреционные моделиНаибольшее развитие и применение получили дискреционные

- 9. Централизованный подход к МДПри централизованном подходе матрица

- 10. Централизованный подход к МДДля уменьшения количества столбцов

- 11. Матрица доступа

- 12. Пример матрицы доступаВиды доступа:Ч – чтениеМ – модификацияС – созданиеУ – удаление

- 13. Распределенный подход к МДПри распределенном подходе матрица

- 14. Создание и изменение МДИ централизованный, и распределенный

- 15. Принудительное управление доступом Принудительное управление доступом (ПУД)

- 16. Добровольное управление доступом Принцип добровольного управлении доступом

- 17. Добровольное управление доступом Правило. При ДУД права

- 18. Добровольное управление доступом ДУД обеспечивает большую гибкость

- 19. Достоинства и недостатки дискреционной модели Достоинством ДМБ

- 20. Недостатки ДМБВо многих ИС право владения объектом

- 21. Недостатки ДМБВ общем случае, при использовании ДМБ

- 22. Модель Харисона-Руззо-Ульмана1. КС представляется тройкой сущностей:множеством исходных

- 23. Модель Харисона-Руззо-Ульмана2. Функционирование системы рассматривается с точки

- 24. Модель Харисона-Руззо-Ульмана3. Безопасность системы определяется некоторыми условиями

- 25. Модель Харисона-Руззо-УльманаНеформально безопасность системы будет определяться тем,

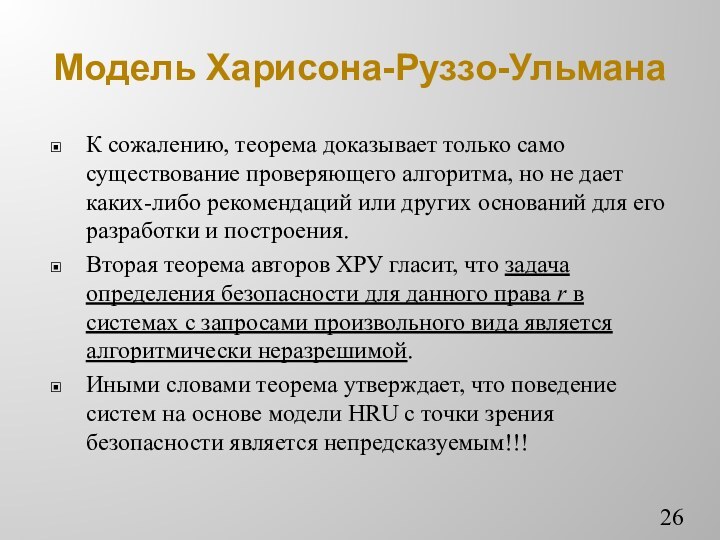

- 26. Модель Харисона-Руззо-УльманаК сожалению, теорема доказывает только само

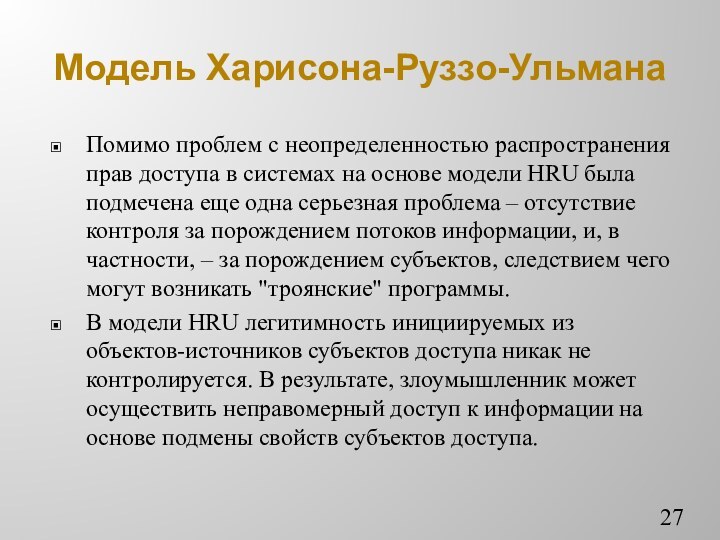

- 27. Модель Харисона-Руззо-УльманаПомимо проблем с неопределенностью распространения прав

- 28. Другие дискреционные моделиРезультаты по модели HRU стимулировали

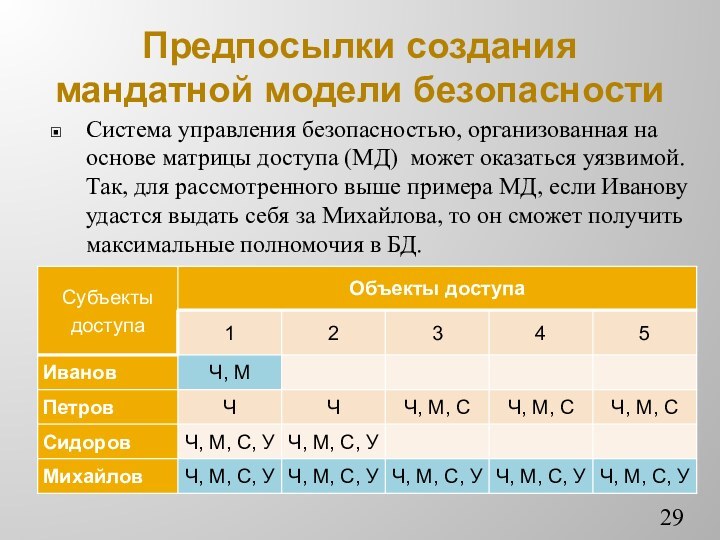

- 29. Предпосылки создания мандатной модели безопасностиСистема управления безопасностью,

- 30. Предпосылки создания мандатной модели безопасностиОчевидно, что одноуровневой

- 31. Предпосылки создания мандатной модели безопасностиБыли проанализированы правила

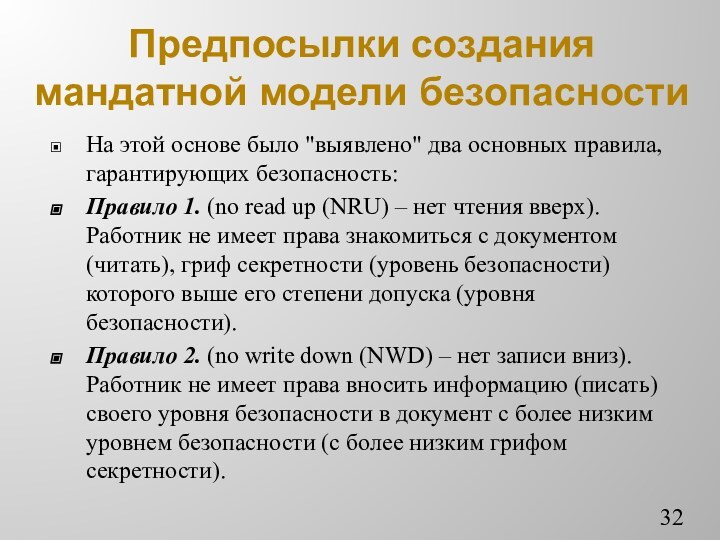

- 32. Предпосылки создания мандатной модели безопасностиНа этой основе

- 33. Модель Белла-ЛаПадулыПервой формальной моделью мандатного доступа является

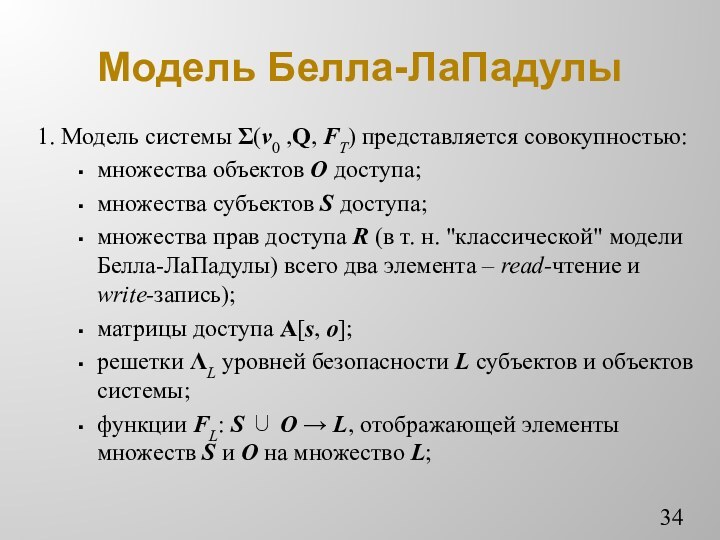

- 34. Модель Белла-ЛаПадулы1. Модель системы Σ(v0 ,Q, FT)

- 35. Модель Белла-ЛаПадулымножества состояний системы V, которое определяется

- 36. Модель Белла-ЛаПадулы2. Состояния системы разделяются на опасные

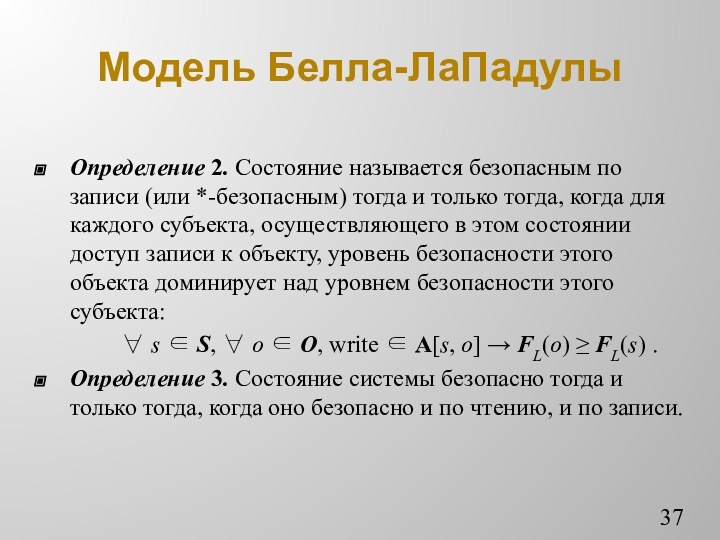

- 37. Модель Белла-ЛаПадулыОпределение 2. Состояние называется безопасным по

- 38. Модель Белла-ЛаПадулыНа основе введенных понятий, которые, как

- 39. Модель Белла-ЛаПадулыНа основе данного критерия Белл и

- 40. Мандатная модель безопасностиОснову мандатной (полномочной) модели безопасности

- 41. Каждому субъекту системы присвоена метка конфиденциальности, определяющая

- 42. Реализация мандатной модели безопасностиРеализуется

- 43. Реализация мандатной модели безопасностиСоответственно

- 44. Реализация мандатной модели безопасноститип доступа: Ч, М, Утип доступа: С

- 45. Функционально-зональный принцип разграничения доступаВнутри уровней ММБ может

- 46. Достоинства мандатной модели безопасностиВ рамках ММБ доказывается

- 47. Дополнение мандатной модели дискреционным доступомПри мандатном доступе,

- 48. Расширения модели

- 49. Расширения модели

- 50. Расширения модели

- 51. Расширения модели

- 52. Общие недостатки дискреционных и мандатных моделей При

- 53. Ролевые модели управленияАнализ различных организационно-управленческих схем показывает,

- 54. Ролевое управление доступомВ 2001 г. Институт стандартов

- 55. Ролевое управление доступомСуть ролевого разграничения доступа состоит

- 56. Ролевое управление доступомМожно представить формирование ролей как

- 57. Ролевое управление доступомОпределение 1. Ролью называется активно

- 58. Ролевое управление доступомРолей всегда значительно меньше, чем

- 59. Ролевое управление доступомРУД оперирует следующими основными понятиями:пользователь

- 60. Ролевое управление доступомРолям приписываются пользователи и права

- 61. Ролевое управление доступомВведение ролей приводит к двухэтапной

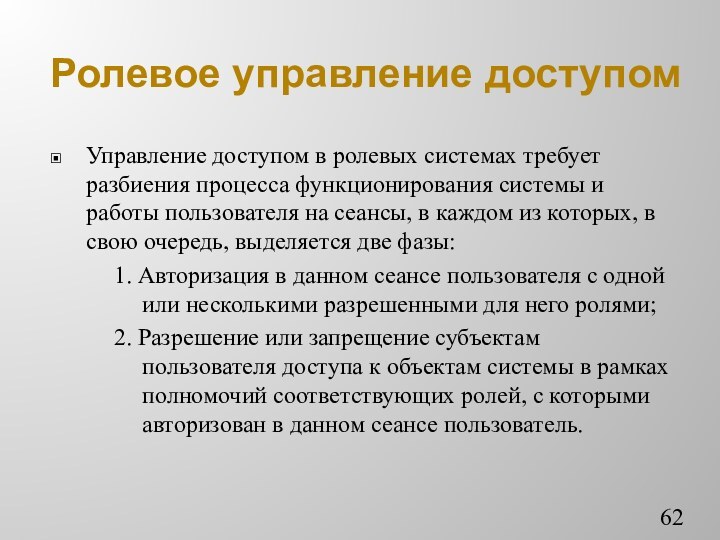

- 62. Ролевое управление доступомУправление доступом в ролевых системах

- 63. Ролевое управление доступомРУД сочетает: мандатный подход к

- 64. Формальная спецификация ролевой модели 1. КС представляется

- 65. Формальная спецификация ролевой модели

- 66. Формальная спецификация ролевой модели 3. Управление доступом

- 67. Формальная спецификация ролевой модели

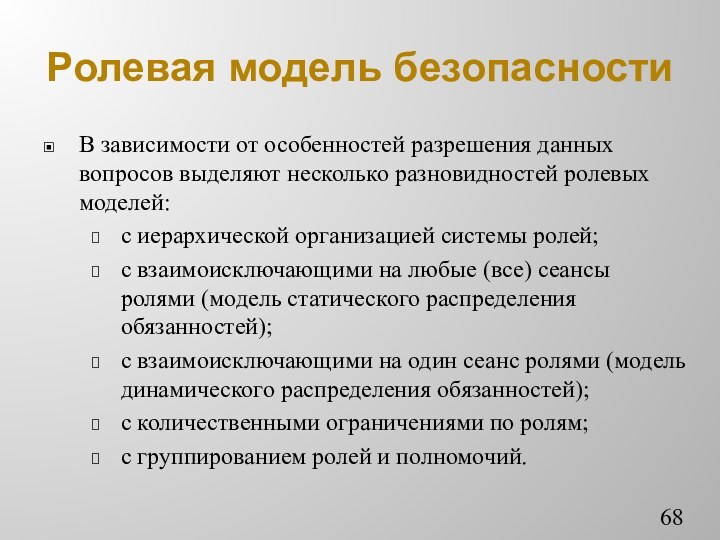

- 68. Ролевая модель безопасностиВ зависимости от особенностей разрешения

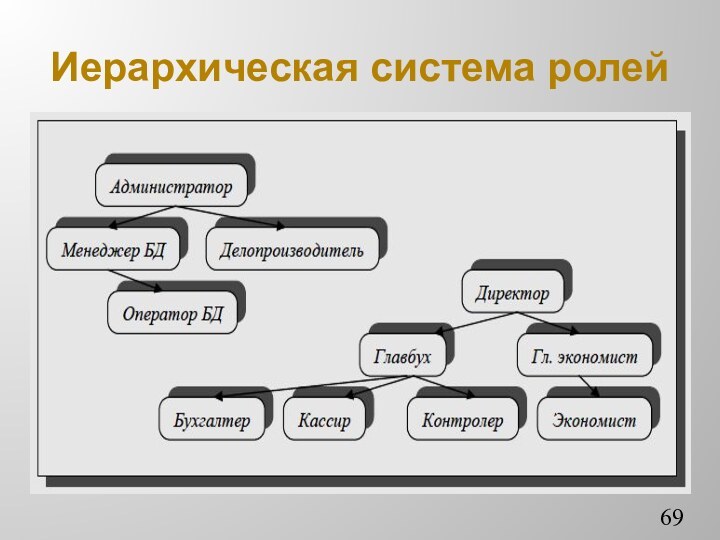

- 69. Иерархическая система ролей

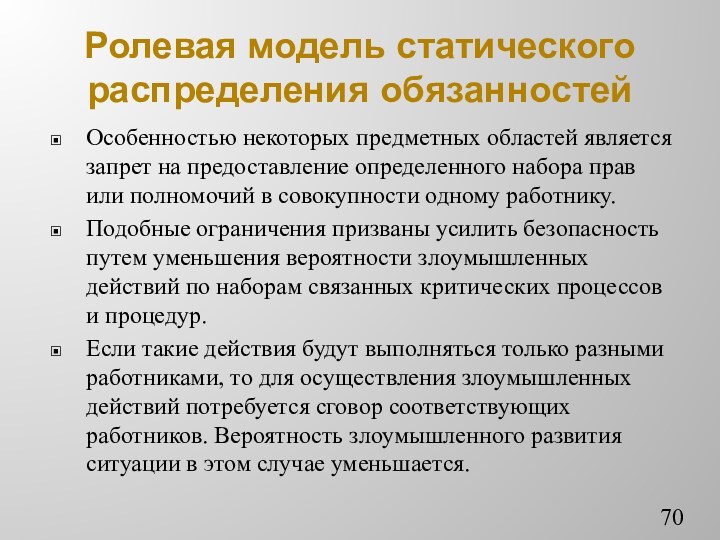

- 70. Ролевая модель статического распределения обязанностейОсобенностью некоторых предметных

- 71. Ролевая модель динамического распределения обязанностейВо многих организационно-управленческих

- 72. Ролевая модель с количественными ограничениямиОтдельным направлением идеологии

- 73. Ролевая модель с группировкой ролей и полномочийВ

- 74. Комплексное использование ролевых моделейНа практике могут использоваться

- 75. Индивидуально-групповое разграничение доступа

- 76. Индивидуально-групповое разграничение доступаОпределение. Рабочей группой называется совокупность

- 77. Индивидуально-групповое разграничение доступа2. Групповые отношения в системе

- 78. Индивидуально-групповое разграничение доступа3. Функционирование системы основывается на

- 79. Индивидуально-групповое разграничение доступаУправление индивидуально-групповым доступом в системе

- 80. Индивидуально-групповое разграничение доступаТаким образом, права доступа пользователя

- 81. Индивидуально-групповое разграничение доступаВ данной модели, как и

- 82. РУД в реляционных СУБДВ РУД не вводятся

- 83. Скачать презентацию

- 84. Похожие презентации

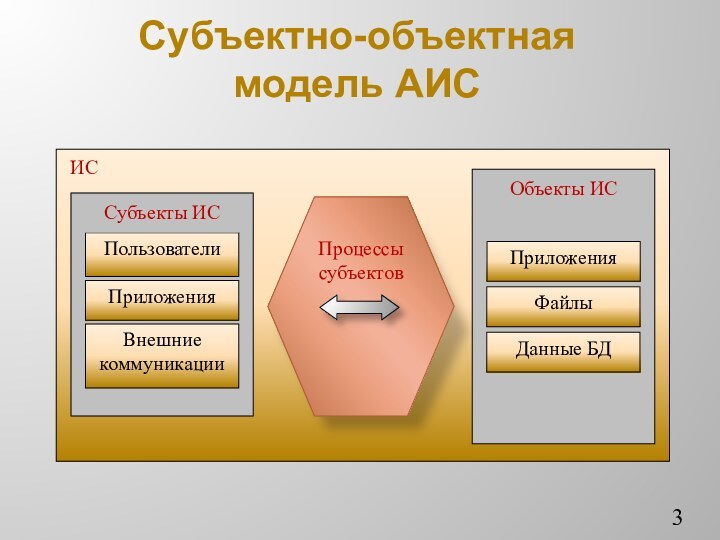

Субъектно-объектная модель доступаВ общем случае разграничение доступа в ИС основано на использовании субъектно-объектной модели доступа. В этой модели ИС разделяется на субъекты (активные сущности), объекты (пассивные сущности) и порождаемые действиями субъектов процессы над объектами. При этом

Слайд 2

Субъектно-объектная модель доступа

В общем случае разграничение доступа в

ИС основано на использовании субъектно-объектной модели доступа.

модели ИС разделяется на субъекты (активные сущности), объекты (пассивные сущности) и порождаемые действиями субъектов процессы над объектами. При этом субъекты осуществляют доступ к объектам путем порождения процессов над ними.

Слайд 4

Модели безопасности

Субъектно-объектная модель доступа, в свою очередь, реализуется

в виде определенной модели безопасности.

Модели безопасности представляют собой

формализацию процедур логического управления доступом. Эти модели позволяют специфицировать и контролировать действия, которые субъекты (пользователи и процессы) могут выполнять над объектами (информацией и другими компьютерными ресурсами). Модель безопасности есть формальное (математическое, схемотехническое, алгоритмическое) выражение и формулирование политики безопасности.

Слайд 5

Модели безопасности

В моделях безопасности реализуются процедуры логического управления

доступом, являющиеся основным механизмом многопользовательских систем, (и, прежде всего,

БД), который призван обеспечить конфиденциальность, целостность объектов и, до некоторой степени, их доступность (путем запрещения обслуживания неавторизованных пользователей).

Слайд 6

Модели безопасности

Модель безопасности включает:

модель АИС;

критерии, принципы, ограничения

и целевые функции защищенности информации от угроз;

формализованные правила, ограничения,

алгоритмы, схемы и механизмы безопасного функционирования системы.Работа МБ в формальной постановке. Имеется совокупность субъектов и набор объектов. Задача состоит в том, чтобы для каждой пары «субъект-объект» определить множество допустимых операций и контролировать выполнение установленного порядка.

Слайд 7

Типы моделей безопасности

В соответствии с рассмотренными типами

политик безопасности, различают следующие типы моделей безопасности (моделей разграничения

доступа):дискреционные модели;

мандатные модели;

ролевые модели;

модели безопасности информационных потоков;

модели изолированной программной среды.

Слайд 8

Дискреционные модели

Наибольшее развитие и применение получили дискреционные модели

контроля доступа (Discretionary Access Control – DAC), основанные на

матрице доступа.В дискреционных моделях область безопасного доступа строится как прямоугольная матрица (таблица), строки которой соответствуют субъектам доступа, столбцы объектам доступа, а в ячейках матрицы записываются разрешенные операции соответствующего субъекта над соответствующим объектом.

По принципу организации матрицы доступа в реальных системах используются два подхода – централизованный и распределенный.

Слайд 9

Централизованный подход к МД

При централизованном подходе матрица доступа

создается как отдельный самостоятельный объект с особым порядком размещения

и доступа к нему.Количество объектов доступа и порождаемых пользователями субъектов доступа в реальных КС может достигать очень больших величин, и, кроме того, подвержено динамическому изменению.

Поэтому при централизованном подходе в большинстве систем строки матрицы доступа характеризуют не субъектов, а непосредственно самих пользователей и их группы, зарегистрированные для работы в системе.

Слайд 10

Централизованный подход к МД

Для уменьшения количества столбцов матрицы,

объекты доступа КС могут агрегатироваться в две группы –

группу объектов, доступ к которым не ограничен (т. е. разрешен всем пользователям по любым операциям), и группу объектов, собственно, дискреционного доступа.Соответственно, в матрице доступа представляются права пользователей только к объектам второй группы, что позволяет существенно уменьшить ее размерность.

Наличие или создание в матрице доступа столбца (строки) для какого-либо объекта фактически означает его регистрацию в системе дискреционного доступа с соответствующими правами соответствующих пользователей.

Слайд 13

Распределенный подход к МД

При распределенном подходе матрица доступа

как отдельный объект не создается, а представляется: или т.

н. "списками доступа", распределенными по объектам системы, или т. н. "списками возможностей", распределенными по субъектам доступа.В первом случае каждый объект системы, помимо идентифицирующих характеристик, наделяется еще своеобразной биркой, представляющей, по сути, соответствующий столбец матрицы доступа.

Во втором случае своеобразную бирку с перечнем разрешенных для доступа объектов (по сути, строку матрицы доступа) получает каждый субъект при своей инициализации.

Слайд 14

Создание и изменение МД

И централизованный, и распределенный принцип

организации матрицы доступа имеет свои преимущества и недостатки.

По

механизму создания и изменения матрицы доступа, т. е., фактически по принципу управления доступом, выделяются также два подхода:принудительное управление доступом;

добровольное управление доступом.

Слайд 15

Принудительное управление доступом

Принудительное управление доступом (ПУД) предусматривает

единое централизованное администрирование доступом. Для этого в ИС выделяется

специальный доверенный субъект (администратор), который (и только он) определяет разрешения на доступ всех остальных субъектов к объектам ИС.ПУД обеспечивает более жесткое централизованное управление доступом, но является менее гибким и менее точным в плане настройки системы разграничения доступа на потребности и полномочия пользователей.

Слайд 16

Добровольное управление доступом

Принцип добровольного управлении доступом (ДУД)

основывается на парадигме «владения» объектами. Владельцами объектов являются пользователи,

которые создали эти объекты или получили права владения ими.Тем самым, в дополнение к основным положениям субъектно-объектной модели вводится специальное отображение множества объектов на множество субъектов доступа, называемое владением, ставящее в каждый фиксированный момент времени каждому объекту системы подмножество субъектов доступа, инициализированных пользователем-владельцем объекта.

Слайд 17

Добровольное управление доступом

Правило. При ДУД права доступа

к объекту определяют их владельцы.

Из данного правила следует,

что заполнение и изменение ячеек матрицы доступа осуществляют субъекты пользователей-владельцев соответствующих объектов. В большинстве систем права владения объектами могут передаваться.

В результате при добровольном управлении доступом реализуется полностью децентрализованный принцип организации и управления процессом разграничения доступа.

Слайд 18

Добровольное управление доступом

ДУД обеспечивает большую гибкость настройки

системы разграничения доступа, но затрудняет общий контроль и аудит

состояния безопасности данных в системе.ДУД ориентировано на те системы, в которых количество объектов доступа является значительным или неопределенным. В этом случае перенос процесса управления доступом на владельцев объектов уменьшает общую мощность множества объектов управления, разделяя его на подмножества объектов управления.

На практике может применяться комбинированный способ управления доступом, сочетающий полномочия на доступ между администратором ИС и владельцами объектами.

Слайд 19

Достоинства и недостатки дискреционной модели

Достоинством ДМБ является

относительно простая реализация соответствующих механизмов защиты. Этим обусловлен тот

факт, что большинство ИС в настоящее время обеспечивают выполнение положений именно данной модели безопасности.Недостатком ДМБ является ее статичность. Она не учитывает динамику изменений состояния ИС, не накладывает ограничений на состояния системы. Кроме этого, при использовании дискреционной политики безопасности возникает вопрос – определения правил распространения прав доступа и анализа их влияния на безопасность ИС.

Слайд 20

Недостатки ДМБ

Во многих ИС право владения объектом его

прежним владельцем может быть передано другому пользователю. Кроме того

в ОС декомпозиция системы на субъекты и объекты может меняться в различные моменты времени.В результате матрица доступа имеет динамический характер. Права доступа в таких системах могут "гулять", распространяться по субъектам системы.

В этом случае возникает проблема самого понятия безопасности в смысле главного метода ее обеспечения – разграничения доступа, и требуется исследование условий и процессов распространения прав доступа.

Слайд 21

Недостатки ДМБ

В общем случае, при использовании ДМБ перед

монитором безопасности ИС стоит алгоритмически неразрешимая задача: проверить –

приведут ли его действия к нарушению безопасности или нет.В теоретическом плане впервые данная проблема была исследована Харрисоном, Руззо и Ульманом, которые для этого разработали специальную формальную модель дискреционного доступа, названную по их именам, сокращенно модель ХРУ (англ. – HRU).

Слайд 22

Модель Харисона-Руззо-Ульмана

1. КС представляется тройкой сущностей:

множеством исходных объектов

O = (o1, o2, …, oM);

множеством исходных субъектов S

= (s1, s2, …, sN) , при этом S ⊆ O;матрицей доступа A, каждая ячейка которой специфицирует права доступа к объектам из конечного набора прав доступа R = (r1, r2, …, rK), т. е. A[s, o] ⊆ R.

Условие S ⊆ O означает, что в модели HRU субъекты доступа считаются "активизированными" состояниями некоторого подмножества объектов системы.

Слайд 23

Модель Харисона-Руззо-Ульмана

2. Функционирование системы рассматривается с точки зрения

изменений в матрице доступа A, которые определяются шестью примитивными

операторами Op:Enter r into A[s, o] – ввести право r в ячейку A[s, o];

Delete r from A[s, o] – удалить право r из ячейки A[s, o];

Create subject s – создать субъект s (т. е. новую строку матрицы A);

Create object o – создать объект o (т. е. новый столбец матрицы A);

Destroy subject s – уничтожить субъект s;

Destroy object o – уничтожить объект o.

Слайд 24

Модель Харисона-Руззо-Ульмана

3. Безопасность системы определяется некоторыми условиями на

начальное состояние системы Q0, а также особенностями системы команд

α.Критерий безопасности в модели HRU: Система является безопасной относительно права r, если для заданного начального состояния Q0 = (S0,O0,A0) не существует применимой к Q0 последовательности команд, в результате которой право r будет занесено в ячейку матрицы A[s, o], в которой оно отсутствовало в начальном состоянии Q0 .

Слайд 25

Модель Харисона-Руззо-Ульмана

Неформально безопасность системы будет определяться тем, возможно

или нет в процессе функционирования системы получение некоторым субъектом

определенного права доступа к некоторому объекту, которым он изначально не обладал.Для рассмотрения условий, при которых выполняется данный критерий, авторы HRU ввели понятие монооперационных систем, в которых каждая команда α выполняет один примитивный оператор, и представили теорему о существовании алгоритма, который проверяет, является ли исходное состояние монооперационной системы безопасным для данного права r.

Слайд 26

Модель Харисона-Руззо-Ульмана

К сожалению, теорема доказывает только само существование

проверяющего алгоритма, но не дает каких-либо рекомендаций или других

оснований для его разработки и построения.Вторая теорема авторов ХРУ гласит, что задача определения безопасности для данного права r в системах с запросами произвольного вида является алгоритмически неразрешимой.

Иными словами теорема утверждает, что поведение систем на основе модели HRU с точки зрения безопасности является непредсказуемым!!!

Слайд 27

Модель Харисона-Руззо-Ульмана

Помимо проблем с неопределенностью распространения прав доступа

в системах на основе модели HRU была подмечена еще

одна серьезная проблема – отсутствие контроля за порождением потоков информации, и, в частности, – за порождением субъектов, следствием чего могут возникать "троянские" программы.В модели HRU легитимность инициируемых из объектов-источников субъектов доступа никак не контролируется. В результате, злоумышленник может осуществить неправомерный доступ к информации на основе подмены свойств субъектов доступа.

Слайд 28

Другие дискреционные модели

Результаты по модели HRU стимулировали поиски

других подходов к обеспечению проблемы безопасности.

В частности, для смягчения

условий, в которых можно производить формальное доказательство безопасности, а также для введения контроля за порождением объектов были предложены модели:Типизованной матрицы доступа (модель Type Access Matrix – TAM);

TAKE-GRANT.

Однако и все эти разновидности дискреционной модели полностью не устраняют главных ее недостатков, связанных с сохранением безопасного состояния ИС.

Слайд 29

Предпосылки создания мандатной модели безопасности

Система управления безопасностью, организованная

на основе матрицы доступа (МД) может оказаться уязвимой. Так,

для рассмотренного выше примера МД, если Иванову удастся выдать себя за Михайлова, то он сможет получить максимальные полномочия в БД.

Слайд 30

Предпосылки создания мандатной модели безопасности

Очевидно, что одноуровневой модели

безопасности данных может оказаться недостаточно для обеспечения надежной защиты

от НСД к объектам КС. Необходимы какие-то дополнительные меры, которые бы препятствовали созданию такой ситуации.Кроме того, в дискреционных моделях существуют проблемы с контролем распространения прав доступа, и, в особенности, проблема "троянских" программ.

Исследователи в области моделей безопасности, проанализировали – каким образом подобные проблемы решаются в некомпьютерных сферах и технологиях, в частности, в секретном делопроизводстве.

Слайд 31

Предпосылки создания мандатной модели безопасности

Были проанализированы правила и

система назначений, изменений, лишений допусков сотрудников к работе с

секретными документами, правила создания, уничтожения документов, присвоения или изменения грифов их секретности, в том числе и рассекречивания, а также другие особенности работы с секретными документами.В частности было отмечено, что правила получения доступа к документам различаются в зависимости от характера работы с ними – изучение (чтение) или изменение (создание, уничтожение, внесение дополнений, редактирование, т. е. запись в них).

Слайд 32

Предпосылки создания мандатной модели безопасности

На этой основе было

"выявлено" два основных правила, гарантирующих безопасность:

Правило 1. (no read

up (NRU) – нет чтения вверх). Работник не имеет права знакомиться с документом (читать), гриф секретности (уровень безопасности) которого выше его степени допуска (уровня безопасности).Правило 2. (no write down (NWD) – нет записи вниз). Работник не имеет права вносить информацию (писать) своего уровня безопасности в документ с более низким уровнем безопасности (с более низким грифом секретности).

Слайд 33

Модель Белла-ЛаПадулы

Первой формальной моделью мандатного доступа является модель,

разработанная в 1972–1975 г. г. американскими специалистами – сотрудниками

MITRE Corporation Дэвидом Беллом и Леонардом ЛаПадулой (D. Elliott Bell, Leonard J. LaPadula), названная по их именам и сыгравшая огромную методологическую роль в развитии теории компьютерной безопасности.Основные положения модели Белла-ЛаПадулы сводятся к следующему.

Слайд 34

Модель Белла-ЛаПадулы

1. Модель системы Σ(v0 ,Q, FT) представляется

совокупностью:

множества объектов O доступа;

множества субъектов S доступа;

множества прав доступа

R (в т. н. "классической" модели Белла-ЛаПадулы) всего два элемента – read-чтение и write-запись);матрицы доступа A[s, o];

решетки ΛL уровней безопасности L субъектов и объектов системы;

функции FL: S ∪ O → L, отображающей элементы множеств S и O на множество L;

Слайд 35

Модель Белла-ЛаПадулы

множества состояний системы V, которое определяется множеством

упорядоченных пар (FL, A);

начального состояния v0 ∈ V;

набора запросов

Q субъектов на доступ (осуществление операций) к объектам, выполнение которых переводит систему в новое состояние;функции переходов FT(V×Q) → V*, которая переводит систему из одного состояния V в другое V* при выполнении запросов из Q.

Слайд 36

Модель Белла-ЛаПадулы

2. Состояния системы разделяются на опасные и

безопасные.

Определение 1. Состояние называется безопасным по чтению (или

просто безопасным) тогда и только тогда, когда для каждого субъекта, осуществляющего в этом состоянии доступ чтения к объекту, уровень безопасности этого субъекта доминирует над уровнем безопасности этого объекта:∀ s ∈ S, ∀ o ∈ O, read ∈ A[s, o] → FL(s) ≥ FL(o) .

Слайд 37

Модель Белла-ЛаПадулы

Определение 2. Состояние называется безопасным по записи

(или *-безопасным) тогда и только тогда, когда для каждого

субъекта, осуществляющего в этом состоянии доступ записи к объекту, уровень безопасности этого объекта доминирует над уровнем безопасности этого субъекта:∀ s ∈ S, ∀ o ∈ O, write ∈ A[s, o] → FL(o) ≥ FL(s) .

Определение 3. Состояние системы безопасно тогда и только тогда, когда оно безопасно и по чтению, и по записи.

Слайд 38

Модель Белла-ЛаПадулы

На основе введенных понятий, которые, как нетрудно

видеть, выражают правила NRU и NWD политики мандатного доступа,

авторы модели сформулировали следующий критерий безопасности.Определение 4. (Критерий безопасности в модели Белла-ЛаПадулы). Система Σ(v0 ,Q, FT) безопасна тогда и только тогда, когда ее начальное состояние v0 безопасно и все состояния, достижимые из v0 путем применения конечной последовательности запросов из Q, безопасны.

Слайд 39

Модель Белла-ЛаПадулы

На основе данного критерия Белл и ЛаПадула

доказали теорему, получившую название "основной теоремы безопасности" (ОТБ). Суть

ее в следующем.На функцию переходов накладываются 4 ограничения, которые фактически выражают требования соблюдения в каждом состоянии системы правил NRU и NWD независимо от предыстории доступов.

Иначе говоря, при переходах системы в новое состояние в матрице доступа не должно возникать никаких новых, и не должно сохраняться никаких старых отношений доступа, которые были бы небезопасны в смысле правил NRU и NWD.

Слайд 40

Мандатная модель безопасности

Основу мандатной (полномочной) модели безопасности (ММБ)

составляет мандатное управление доступом (Mandatory Access Control – МАС),

которое подразумевает, что:Все субъекты и объекты системы должны быть однозначно идентифицированы;

Задается линейно упорядоченный набор меток конфиденциальности;

Каждому объекту системы присваивается метка конфиденциальности, определяющая его уровень секретности в КС;

Слайд 41 Каждому субъекту системы присвоена метка конфиденциальности, определяющая уровень

доверия к нему в ИC. Значение метки конфиденциальности субъекта

указывает на максимальное значение метки конфиденциальности объектов, к которым данный субъект имеет доступ. Метка конфиденциальности субъекта называется еще его уровнем доступа.Основная цель ММБ – предотвращение утечки информации от объектов с высоким уровнем доступа к объектам с низким уровнем доступа, т.е. противодействие возникновению в ИС информационных каналов сверху вниз.

Мандатная модель безопасности

Слайд 42

Реализация мандатной модели безопасности

Реализуется ММБ.

Все информационные ресурсы ИС классифицируются по степени конфиденциальности на

ряд классов (уровней). Так, в военных ведомствах США применяется 4-х уровневая иерархия классов конфиденциальности информационных ресурсов:совершенно секретно – СС;

секретно – С;

конфиденциально – К;

несекретно – Н.

В отечественных силовых структурах применяется 5-уровневая иерархия классов конфиденциальности информационных ресурсов: ОВ; СС; С; ДСП; Н.

Слайд 43

Реализация мандатной модели безопасности

Соответственно субъекты

доступа категорируются по соответствующим уровням доверия, путем получения т.н.

допуска (допуск степени 1, степени 2 и т. д.). Уровни доверия субъектов соответствуют классам конфиденциальности информационных ресурсов АИС.Так, для иерархии классов, принятой в США, работник с допуском степени 1, имеет право работать с любой информацией уровней «СС», «С», «К» и «Н». Работник с допуском степени 2 имеет право работы с любой информацией уровней «С», «К» и «Н». Работник с допуском степени 3 имеет право работать с любой информацией уровней «К» и «Н». Наконец, работник с допуском степени 4 имеет право работать с любой информацией только уровня «Н».

Слайд 45

Функционально-зональный принцип разграничения доступа

Внутри уровней ММБ может дополняться

дискреционным принципом разграничением доступа.

ММБ может дополняться элементами функционально-зонального принципа

разграничения доступа, в соответствии с которым защищаемые сведения, помимо категории конфиденциальности, получают признак функциональной тематики (зоны). Соответственно, каждый работник, имеющий определенный уровень допуска к конфиденциальным сведениям, по своим функциональным обязанностям имеет определенный профиль деятельности, который предоставляет допуск или уточняет сферу допуска к категорированным сведениям только соответствующей тематики.

Слайд 46

Достоинства мандатной модели безопасности

В рамках ММБ доказывается важное

утверждение, принципиально отличающее ее от ДМБ:

Если начальное состояние

системы безопасно, и все переходы системы из состояния в состояние не нарушают ограничений, сформулированных политикой безопасности, то любое последующее состояние системы безопасно.Кроме того для ИС с ММБ характерна более высокая степень надежности. Это связано с тем, что монитор безопасности такой системы должен отслеживать, не только правила доступа субъектов системы к объектам, но и состояния самой ИС. Таким образом, каналы утечки в системах данного типа не заложены в нее непосредственно (что наблюдается ДМБ), а могут появиться только при практической реализации системы.

Слайд 47

Дополнение мандатной модели дискреционным доступом

При мандатном доступе, разграничение

осуществляется до уровня классов безопасности сущностей системы. Т.е. любой

объект определенного уровня безопасности доступен любому субъекту соответствующего уровня безопасности (с учетом правил NRU и NWD).Нетрудно видеть, что это приводит к избыточности прав доступа для конкретных субъектов в пределах соответствующих классов безопасности, что противоречит самому понятию разграничения доступа.

Для устранения данного недостатка мандатный принцип разграничения доступа часто дополняется дискреционным внутри соответствующих классов безопасности.

Слайд 48 Расширения модели

Белла-ЛаПадулы

При практической реализации модели Белла-ЛаПадулы в реальных ИС возник

ряд трудностей, послуживших основанием для многочисленных работ по ее критическому анализу. Основные из этих трудностей: проблемы переходных процессов, изменяющих доверительные характеристики (уровни безопасности) субъектов и объектов доступа;

невозможность ограничиться в реальных ИС процессами, сопровождающимися только однонаправленными информационными потоками.

Слайд 49 Расширения модели

Белла-ЛаПадулы

В частности, МакЛин привел концептуальное описание Z-системы, удовлетворяющей условиям

ОТБ (основная теорема безопасности Белла-ЛаПадулы), но, вместе с тем, обеспечивающей возможность получения доступа любым субъектом к любому объекту по любому методу (read и write). МакЛин построил несколько расширений модели Белла-ЛаПадуллы, преодолевающих некоторые ее недостатки и приближающих ее к канонической модели. Альтернатива уполномоченным субъектам, избавляющая процессы безопасности от субъективного фактора, была реализована в мандатной модели Low-Waterмark (LWM).

Слайд 50 Расширения модели

Белла-ЛаПадулы

Еще одним расширением модели Белла-ЛаПадулы, имеющим важное прикладное значение,

является введение методологии и техники совместного (группового) доступа. Для этого в мандатной модели добавляется функция группового доступа. Соответственно в матрице доступа A[s, o] системы добавляются строки, соответствующие субъектам группового доступа.Помимо дополнения матрицы доступа групповыми субъектами, вводятся механизмы реализации для них правил NRU и NWD, поскольку в состав субъекта группового доступа, могут входить субъекты с различным уровнем безопасности.

Слайд 51 Расширения модели

Белла-ЛаПадулы

Таким образом, расширения модели Белла-ЛаПадулы обеспечивают устранение многих недостатков

исходной модели, но не снимают всех ее недостатков .В частности, мандатный доступ снимает проблему "троянских программ", но только с точки зрения опасных потоков "сверху вниз". Однако в пределах одного класса безопасности, вопросы доступа решаются, как и в дискреционных моделях, на основе матрицы доступа, и, следовательно, для полного устранения проблемы "троянских программ" и в системах мандатного доступа требуется более тщательный и детализированный контроль информационных потоков.

Слайд 52

Общие недостатки дискреционных и мандатных моделей

При большом

количестве пользователей традиционные подсистемы управления доступом становятся крайне сложными

для администрирования. Число связей в них пропорционально произведению количества пользователей на количество объектов. Поэтому потребовались новые решения, способные эту сложность понизить.В основе рассмотренных ранее политик безопасности лежат отношения между отдельным пользователем (субъектом) и объектом доступа, определяемые либо внешним фактором (дискреционный доступ), либо уровнем безопасности (мандатный доступ), либо тематикой информации (тематический доступ).

Слайд 53

Ролевые модели управления

Анализ различных организационно-управленческих схем показывает, что

в реальной жизни сотрудники организаций выполняют определенные функциональные обязанности

не от своего личного имени, а в рамках некоторой должности.Должность можно трактовать как определенную роль, которая представляет некоторую абстрактную, точнее обобщенную сущность, выражающую определенный тип функций и тип положения работника (подчиненность, права и полномочия).

То есть, права и полномочия предоставляются конкретному сотруднику не лично, а через назначение его на определенную должность (роль), с которой он и получает некоторый типовой набор прав и полномочий.

Слайд 54

Ролевое управление доступом

В 2001 г. Институт стандартов и

технологий США предложил стандарт ролевого управления доступом (РУД).

Основой РУД

является введение в субъектно-объектную модель дополнительной категории активных сущностей – ролей. РУД приводит к тому, что права доступа субъектов системы к объектам группируются с учетом специфики их применения, образуя роли. В настоящее время РУД является составляющей многих современных систем и применяется в системах защиты СУБД и сетевых ОС.

Слайд 55

Ролевое управление доступом

Суть ролевого разграничения доступа состоит в

том, что между пользователями и их привилегиями появляются промежуточные

сущности – роли. Для каждого пользователя одновременно могут быть активными несколько ролей, каждая из которых дает ему определенные права.

Слайд 56

Ролевое управление доступом

Можно представить формирование ролей как иерархию,

начиная с минимума прав (и максимума пользователей), приписываемых роли

«сотрудник», с постепенным уточнением состава пользователей и добавлением прав («Секретарь», «Бухгалтер», «Руководитель подразделения», «Директор», «Системный администратор».Однако любая иерархия ролей не абсолютная. Предоставление прав осуществляется в соответствии с принципом минимизации привилегий. Каждой роли целесообразно разрешить только то, что необходимо для выполнения определенных служебных обязанностей.

Слайд 57

Ролевое управление доступом

Определение 1. Ролью называется активно действующая

в ИС абстрактная сущность, обладающая логически взаимосвязанным набором полномочий,

необходимых для выполнения определенных функциональных обязанностей пользователями системы.Ролевой доступ нейтрален по отношению к конкретным видам прав и способам их проверки; его можно рассматривать как объектно-ориентированный каркас, облегчающий администрирование. Он позволяет сделать подсистему разграничения доступа управляемой при сколь угодно большом числе пользователей.

Слайд 58

Ролевое управление доступом

Ролей всегда значительно меньше, чем пользователей.

В результате число администрируемых связей становится пропорциональным сумме (а

не произведению) количества пользователей и объектов, что по порядку величины уменьшить уже невозможно.

Слайд 59

Ролевое управление доступом

РУД оперирует следующими основными понятиями:

пользователь (человек,

автономный агент и т.п.);

сеанс работы пользователя;

роль (определяется организационной структурой);

объект

(сущность, доступ к которой разграничивается; например, файл ОС или таблица СУБД);операция (зависит от объекта: для файлов ОС – чтение, запись, выполнение и т.п.; для таблиц СУБД – вставка, удаление и т.п.; для прикладных объектов операции могут быть более сложными);

право доступа (разрешение выполнять определенные операции над определенными объектами).

Слайд 60

Ролевое управление доступом

Ролям приписываются пользователи и права доступа;

можно считать, что роли специфицируют отношения «многие ко многим»

между пользователями и правами. Одной роли могут быть приписаны многие пользователи; один пользователь может быть приписан нескольким ролям.Во время сеанса работы пользователя активизируется подмножество ролей, которым он приписан, и он становится обладателем объединения прав этих ролей.

Одновременно пользователь может открыть несколько сеансов.

Между ролями может быть определено отношение частичного порядка, называемое наследованием.

Слайд 61

Ролевое управление доступом

Введение ролей приводит к двухэтапной организации

системы разграничения доступа:

Создание ролей и определение их полномочий (прав

доступа к объектам);Назначение ролей пользователям системы.

Соответственно формальные спецификации ролевых моделей должны регламентировать тем или иным способом (точнее в рамках той или иной политики) и определение полномочий ролям и назначение ролей пользователям.

Слайд 62

Ролевое управление доступом

Управление доступом в ролевых системах требует

разбиения процесса функционирования системы и работы пользователя на сеансы,

в каждом из которых, в свою очередь, выделяется две фазы:1. Авторизация в данном сеансе пользователя с одной или несколькими разрешенными для него ролями;

2. Разрешение или запрещение субъектам пользователя доступа к объектам системы в рамках полномочий соответствующих ролей, с которыми авторизован в данном сеансе пользователь.

Слайд 63

Ролевое управление доступом

РУД сочетает:

мандатный подход к организации

доступа через определенную агрегацию субъектов и объектов доступа, и

тем самым обеспечивают жесткость правил разграничения доступа,дискреционный подход, обеспечивающий гибкость в настройке системы разграничения доступа на конкретные функционально-организационные процессы предметной области КС.

Эти особенности РУД позволяют строить системы с хорошей управляемостью в сложных системах при большим количестве пользователей и объектов.

Слайд 64

Формальная спецификация ролевой модели

1. КС представляется совокупностью

следующих множеств:

множества пользователей U;

множества ролей ℜ;

множества полномочий P;

множества сеансов

С работы пользователей с системой.Множество полномочий P в общем виде задается специальными механизмами, объединяющими операции доступа и объекты доступа, например, запросами на обработку данных в СУБД, или иными именованными процедурами обработки данных, в том числе возможно высокого логического уровня.

Слайд 66

Формальная спецификация ролевой модели

3. Управление доступом в

системе осуществляется на основе введения следующих функций:

fuser: С→U –

значением функции u = fuser(c) является пользователь u ∈ U, реализующий данный сеанс работы;froles: С→R – значением функции R = froles (c) является набор ролей R ⊆ ℜ из доступных пользователю, по которым пользователь работает в данном сеансе c ∈ С;

fpermissions: С→ P – значением функции P = fpermissions (c) является набор полномочий P ⊆ P, доступных по всем ролям, задействованным пользователем в данном сеансе с ∈ С.

Слайд 68

Ролевая модель безопасности

В зависимости от особенностей разрешения данных

вопросов выделяют несколько разновидностей ролевых моделей:

с иерархической организацией системы

ролей;с взаимоисключающими на любые (все) сеансы ролями (модель статического распределения обязанностей);

с взаимоисключающими на один сеанс ролями (модель динамического распределения обязанностей);

с количественными ограничениями по ролям;

с группированием ролей и полномочий.

Слайд 70

Ролевая модель статического распределения обязанностей

Особенностью некоторых предметных областей

является запрет на предоставление определенного набора прав или полномочий

в совокупности одному работнику.Подобные ограничения призваны усилить безопасность путем уменьшения вероятности злоумышленных действий по наборам связанных критических процессов и процедур.

Если такие действия будут выполняться только разными работниками, то для осуществления злоумышленных действий потребуется сговор соответствующих работников. Вероятность злоумышленного развития ситуации в этом случае уменьшается.

Слайд 71

Ролевая модель динамического распределения обязанностей

Во многих организационно-управленческих и

организационно-технологических структурах работникам приходится совмещать выполнение определенных групп обязанностей

или подменять других работников на определенное время.В этом случае распределение функциональных или служебных обязанностей имеет динамический характер и организуется на определенный временной период.

При этом часть полномочий, групп процедур также может иметь критический с точки зрения безопасности характер в плане одновременного их выполнения одним работником.

Слайд 72

Ролевая модель с количественными ограничениями

Отдельным направлением идеологии исключения

потенциально опасных ситуаций, связанных с набором критических по безопасности

прав и полномочий, является возможность наложения количественных ограничений на права и полномочия, агрегируемые одной отдельно взятой ролью.В других ситуациях требуется предоставление определенных полномочий как можно меньшему или строго ограниченному количеству сотрудников, скажем допуск к определенным опасным работам, право ознакомления с определенной информацией и т. п.

Слайд 73

Ролевая модель с группировкой ролей и полномочий

В некотором

смысле противоположным по отношению к количественным ограничениям является группирование

ролей и полномочий.По смыслу и определению роль представляет группирование прав и полномочий в отдельную логически обособленную их совокупность, имеющую самостоятельное значение в предметной области КС.

Поэтому, прежде всего, устанавливается механизм, контролирующий агрегирование в одну роль некоторых логически связанных прав и полномочий

Слайд 74

Комплексное использование ролевых моделей

На практике могут использоваться комплексные

подходы, сочетающие рассмотренные разновидности ролевых моделей, что позволяет существенно

упростить системы разграничения доступа в КС, автоматизирующих сложные, нетривиальные организационно-технологические и управленческие схемы и процессы.Вместе с тем, в ролевых моделях нет строгих доказательств безопасности системы в соответствии с определенными формализованными критериями. Поэтому их безопасность основывается на контрольных механизмах дискреционных или мандатных моделей, средствами которых регулируется доступ ролевых субъектов к объектам системы.

Слайд 76

Индивидуально-групповое разграничение доступа

Определение. Рабочей группой называется совокупность пользователей

КС, объединенных едиными правами доступа к объектам и (или)

едиными привилегиями (полномочиями) выполнения определенных процедур обработки данных.Рабочая группа представляет упрощенный аналог некоторой роли, которая формируется "на основе агрегирования в одну общую сущность пользователей, потребности в доступе которых к объектам системы подобны или близки.

При этом у пользователей сохраняются и индивидуальные права доступа, которые не охватываются правами рабочей группы.

Слайд 77

Индивидуально-групповое разграничение доступа

2. Групповые отношения в системе устанавливаются

отображением множества пользователей на множество рабочих групп: FUG: U

× G – такое, что одна рабочая группа объединяет нескольких пользователей, а один пользователь может входить в несколько рабочих групп (связи «многие-ко-многим»).При этом, в отличие от классической ролевой политики, разделение процесса функционирования системы на сеансы не является принципиальным, т. к. пользователь, входя в систему, всегда приобретает помимо своих индивидуальных прав одновременно и права доступа всех рабочих групп, в которые он включен по отношению FUG.

Слайд 78

Индивидуально-групповое разграничение доступа

3. Функционирование системы основывается на введении

и использовании следующих функций:

fgroups: U→ G – значением функции

fgroups(u) = G является набор рабочих групп G = {gu1, gu2,…} ⊆ G , в которые пользователь u включен по отображению FUG;fusers: G → U – значением функции U = fusers(g) является набор пользователей U = {ug1, ug2,…} ⊆ U, которые рабочая группа g включает по отношению FUG.

В практическом плане реализация функций fgroups и fusers производится посредством построения бинарной матрицы «пользователи-рабочие группы", ячейки которой заполняются при установлении отношения FUG.

Слайд 79

Индивидуально-групповое разграничение доступа

Управление индивидуально-групповым доступом в системе осуществляется

на основе следующего правила (критерия безопасности) индивидуально-группового доступа.

Правило. Система

функционирует безопасно, если и только если любой пользователь u ∈ U по отношению к любому объекту o ∈ O может осуществлять доступ с правами R, не выходящими за пределы совокупности индивидуальных прав A[u, o] и прав рабочих групп A[g(u)i, o], в которые пользователь входит по отношению FUG:R ⊆ {A[u, o] ∪ A[gu1, o] ∪ A[gu2, o] ∪…},

где { gu1, gu2,…} = fgroups(u).

Слайд 80

Индивидуально-групповое разграничение доступа

Таким образом, права доступа пользователя к

объекту складываются из его индивидуальных прав и прав всех

рабочих групп, в которые он включен по отношению FUG.Следует отметить, что рабочие группы в полном смысле слова не являются ролями, т. к. они не реализуются в виде отдельных самостоятельно действующих субъектов доступа.

Т. е. в системе не инициализируются отдельные субъекты доступа, действующие от имени рабочих групп, а действуют только субъекты пользователей, права которых в процессах доступа к объектам определяются на основе совокупности индивидуальных и групповых прав.

Слайд 81

Индивидуально-групповое разграничение доступа

В данной модели, как и в

других разновидностях ролевых моделей, нет доказательства безопасного функционирования системы

при выполнении правил разграничения доступа. Т. е. РУД в смысле безопасности идентична ДМБ.Но применение этой модели позволяет существенно упростить проектирование и управление системы при большом числе пользователей и объектов доступа.

Недостатки модели: слабость защитных свойств, избыточность и дублирование в предоставлении прав доступа, проблемы проектирования системы рабочих групп.

Слайд 82

РУД в реляционных СУБД

В РУД не вводятся отдельные

механизмы спецификации полномочий, а используется традиционный набор элементарных методов

доступа (чтение, запись, и т. д.).Основу обработки данных в реляционных СУБД составляют запросы, обособляющие в отдельные именованные сущности, операции над данными (SELECT, INSERT, UPDATE, DELETE), объекты данных (таблицы) и результаты обработки.

Сконструированные в SQL запросы хранятся в БД вместе с данными и составляют отдельную группу сущностей БД.

Пользователям системы предоставляются права запускать определенные запросы.