- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Безопасность уровня операционных систем

Содержание

- 2. Рассматриваемые темыТема 16. Проблемы обеспечения безопасности

- 3. Проблемы обеспечения безопасности сетевых операционных системРаздел 3 – Тема 16

- 4. Корпоративная сетьВнутренние серверыРабочие местаМЭ

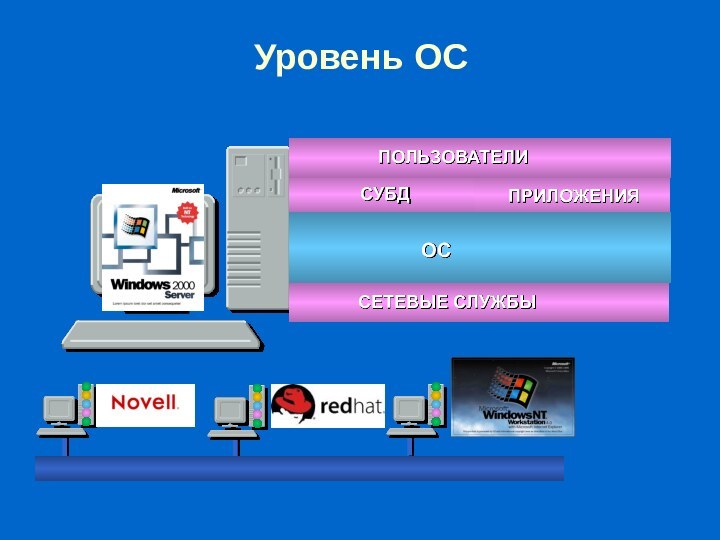

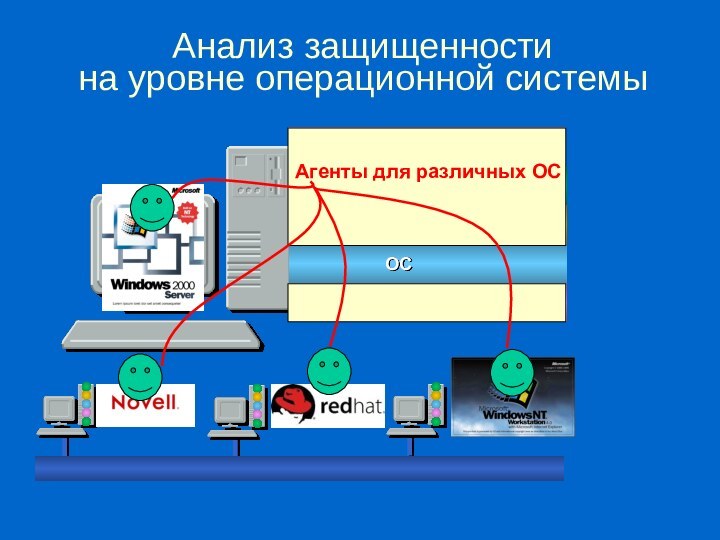

- 5. Уровень ОС ПРИЛОЖЕНИЯ СУБД ОС СЕТЕВЫЕ СЛУЖБЫ ПОЛЬЗОВАТЕЛИ

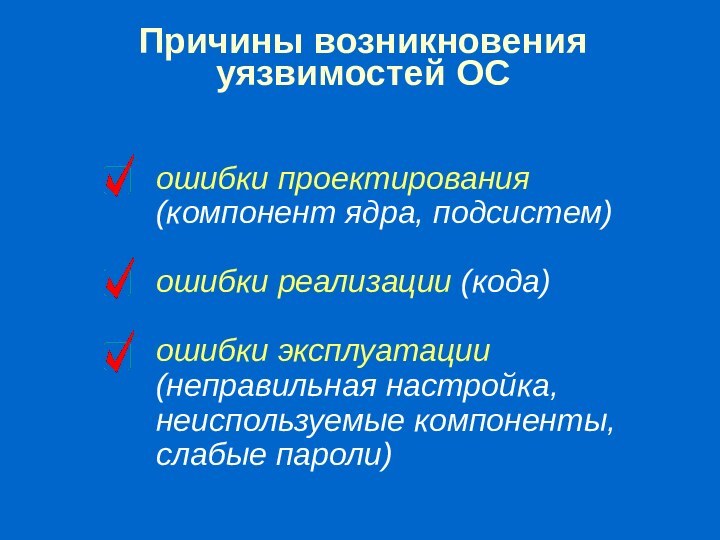

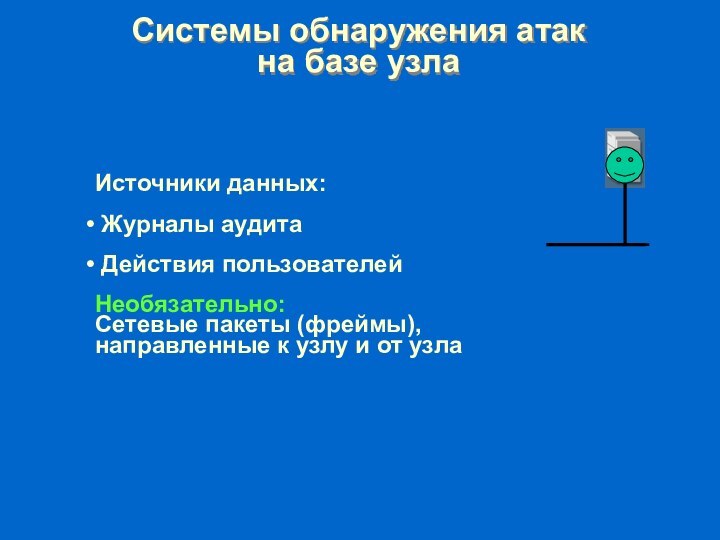

- 6. Причины возникновения уязвимостей ОСошибки проектирования (компонент

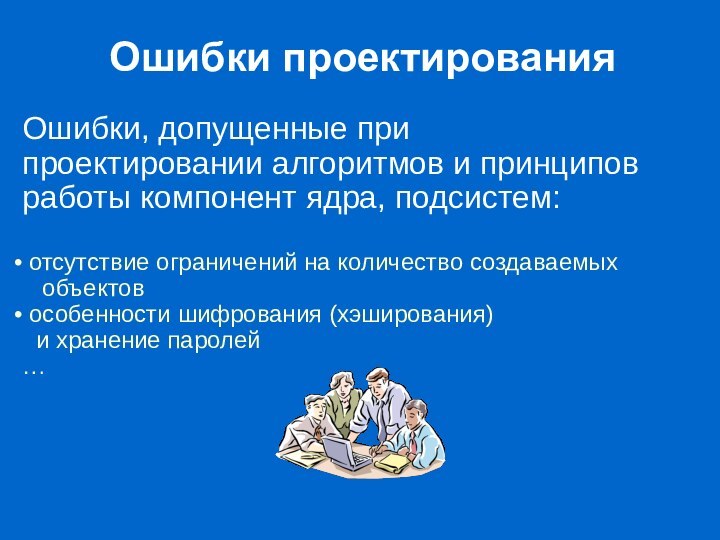

- 7. Ошибки проектированияОшибки, допущенные при проектировании алгоритмов и

- 8. Ошибки реализацииint i, offset=OFFSET;if (argv[1] != NULL)offset

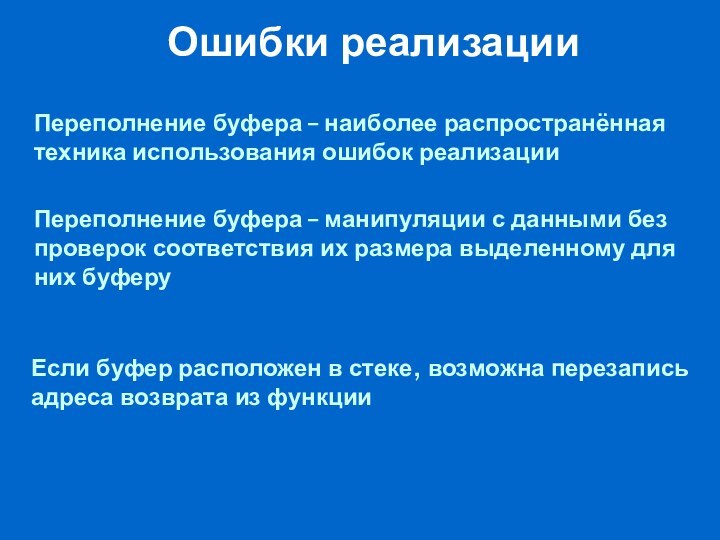

- 9. Ошибки реализацииПереполнение буфера – наиболее распространённая

- 10. Исправление ошибок реализацииПроблема аутентификации обновленийПроизводитель ПОКлиент

- 11. Исправление ошибок реализацииПроблема аутентификации обновлений Цифровая подпись

- 12. Аутентификация обновлений Использование отозванных сертификатов Sun

- 13. Исправление ошибок реализацииСпособы получения обновлений PGP (GnuPG) HTTPS SSH

- 14. Ошибки обслуживанияОшибки использования встроенных в ОС механизмов защиты

- 15. Защитные механизмы идентификация и аутентификация разграничение доступа

- 16. Субъекты и объекты

- 17. Субъекты и объектыОбъект доступа - пассивная сущность

- 18. Пример субъекта доступаСубъект доступа = Маркер безопасного доступа + Процесс (поток)Субъект доступа в ОС Windows NTПользовательMaster…

- 19. Субъект доступаПроцессСубъект доступа в LinuxВ роли субъектов

- 20. Идентификация и аутентификацияИдентификация (субъекта или объекта):

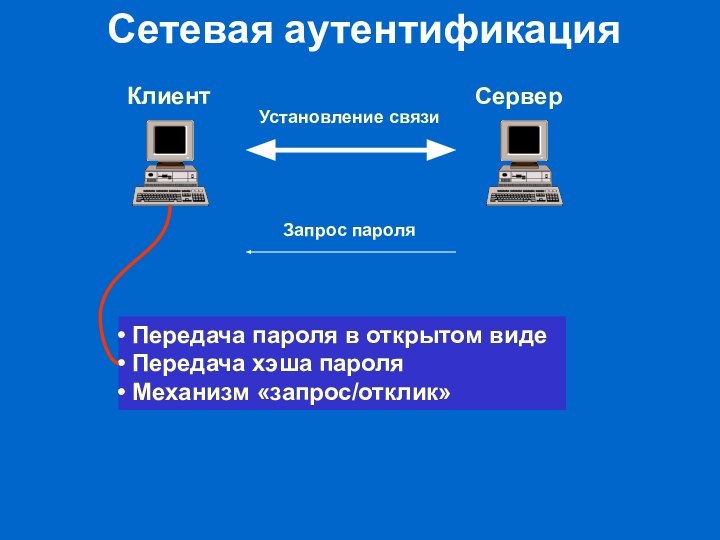

- 21. Сетевая аутентификация Передача пароля в открытом виде Передача хэша пароля Механизм «запрос/отклик»КлиентСерверЗапрос пароляУстановление связи

- 22. Сетевая аутентификацияКлиентСерверМеханизм «запрос/отклик»Запрос пароляЗашифрованный запросУстановление связиАналогичная операция и сравнение

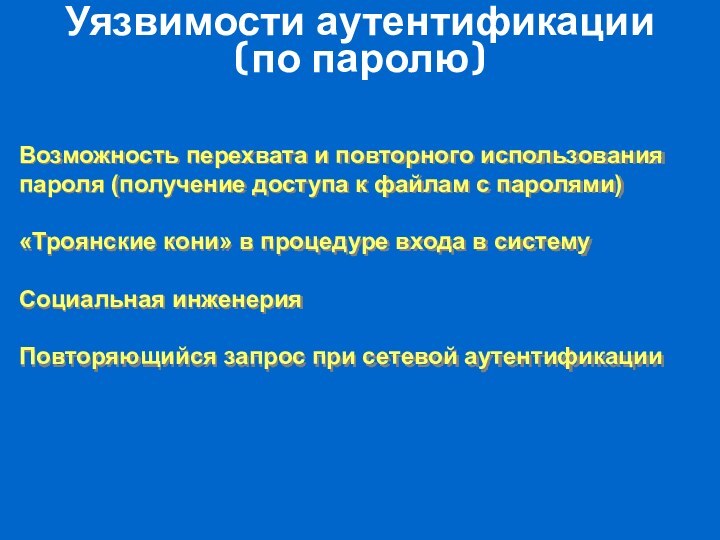

- 23. Уязвимости аутентификации (по паролю)Возможность перехвата и повторного

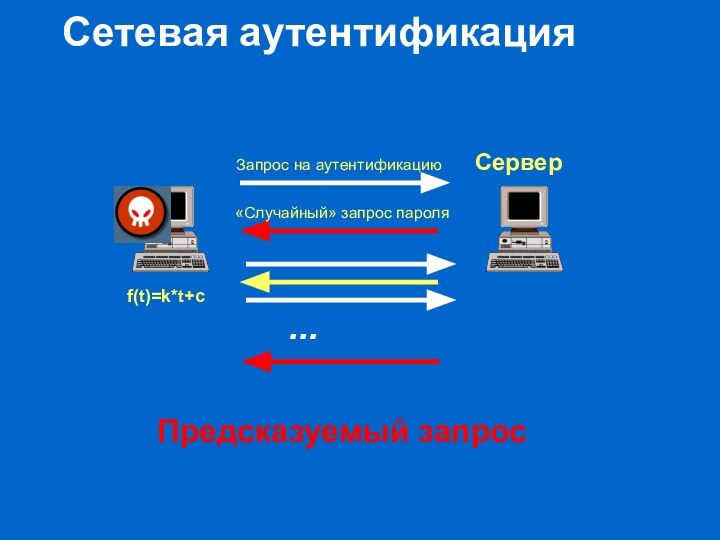

- 24. Сетевая аутентификацияПредсказуемый запрос f(t)=k*t+cСерверЗапрос на аутентификацию«Случайный» запрос пароля…

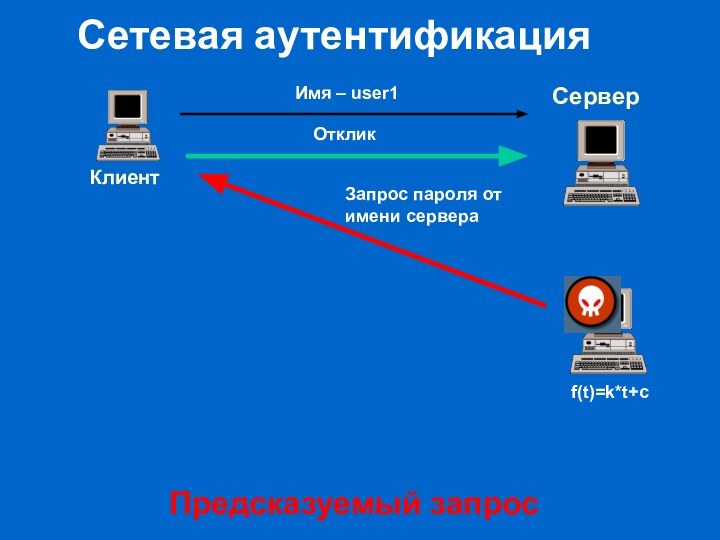

- 25. Сетевая аутентификацияПредсказуемый запрос f(t)=k*t+cЗапрос пароля от имени сервераОткликСерверКлиентИмя – user1

- 26. Сетевая аутентификацияПредсказуемый запрос f(t)=k*t+cСерверЗапрос на аутентификацию«Случайный» запрос пароляСовпалс предсказаннымПолученный ранее от клиента отклик

- 27. Разграничение доступа

- 28. Разграничение доступаизбирательное управление доступомполномочное управление доступом

- 29. Разграничение доступаДиспетчер доступаСубъект доступаОбъект доступаПравила разграничения доступаЖурнал регистрации

- 30. Разграничение доступаДиспетчер доступа (Security reference monitor)Режим ядраРежим пользователяПроцесс пользователя

- 31. Матрица избирательного управления доступомобъектысубъекты12JN1I2............KRWRW-RWXRJ+1-RПрава доступаi-го субъекта к j-му объекту

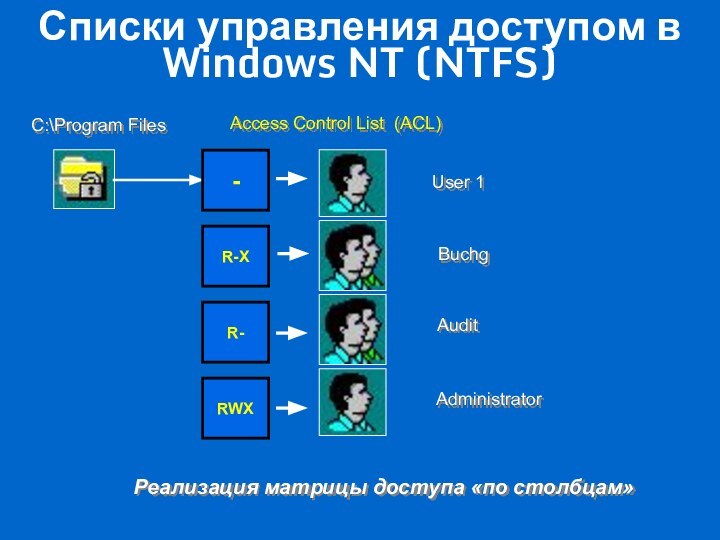

- 32. Списки управления доступом в Windows NT (NTFS)-R-ХR-RWХC:\Program FilesРеализация матрицы доступа «по столбцам»Access Control List (ACL)AuditUser 1BuchgAdministrator

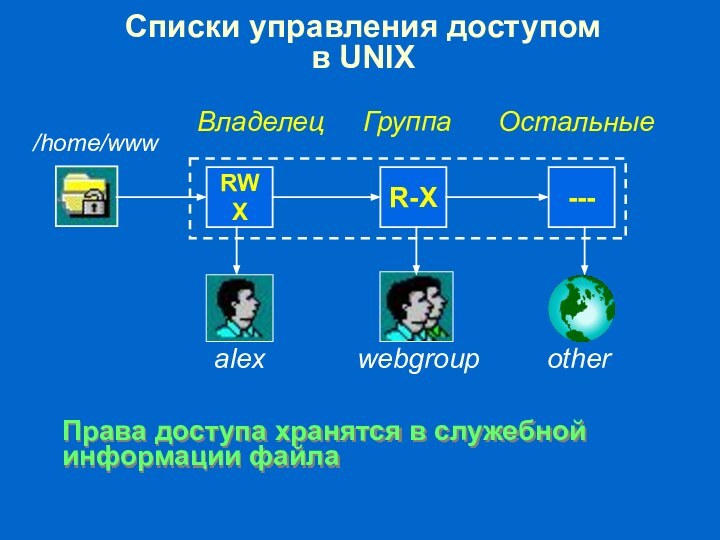

- 33. Списки управления доступом в UNIXRWXR-Х---/home/wwwВладелец

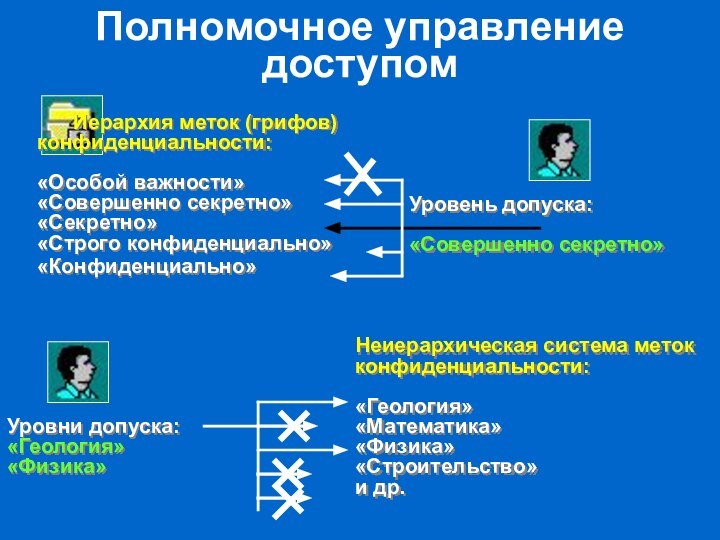

- 34. Полномочное управление доступом Иерархия меток (грифов) конфиденциальности:

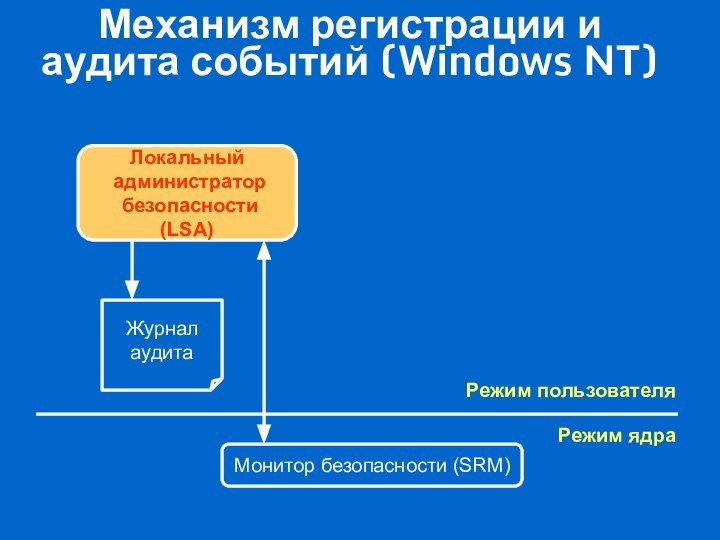

- 35. Механизм регистрации и аудита событийДиспетчер доступаСубъект доступаОбъект доступаЖурнал регистрации

- 36. Механизм регистрации и аудита событий (Windows NT)Локальный администратор безопасности (LSA)ЖурналаудитаМонитор безопасности (SRM)Режим ядраРежим пользователя

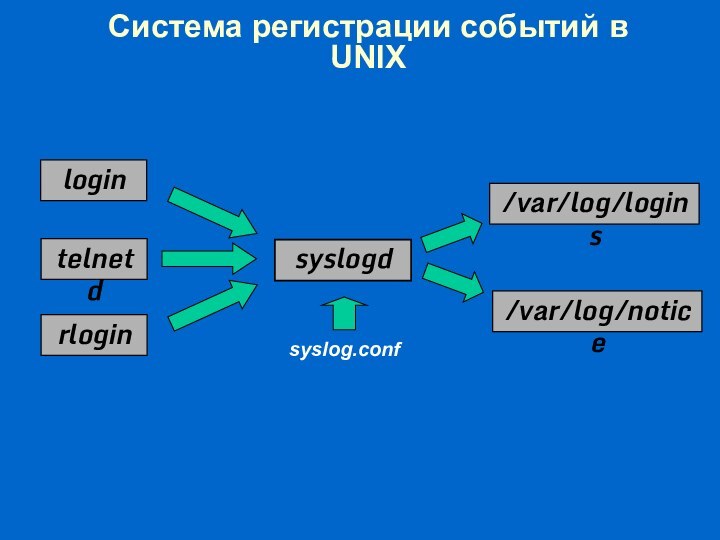

- 37. Система регистрации событий в UNIXlogintelnetdrloginsyslogd/var/log/logins/var/log/noticesyslog.conf

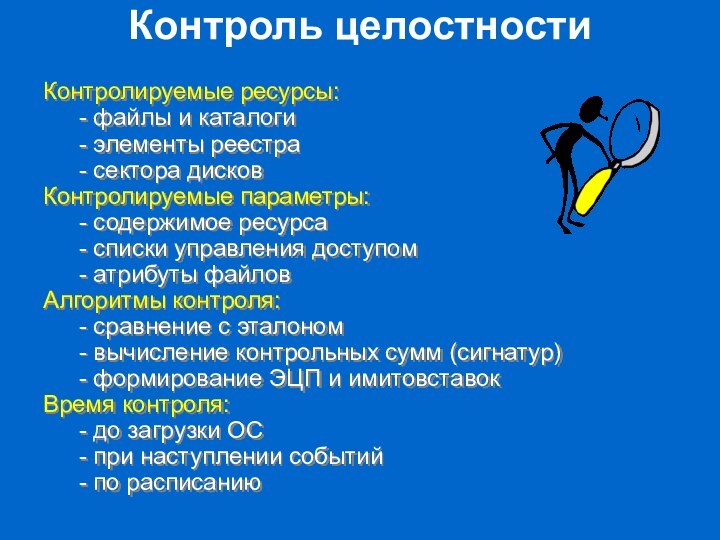

- 38. Контроль целостностиМеханизм контроля целостности предназначен для своевременного

- 39. Контроль целостностиКонтролируемые ресурсы: - файлы и каталоги - элементы

- 40. Контроль целостности (Windows 2000)Подсистема Windows File ProtectionПовреждённый

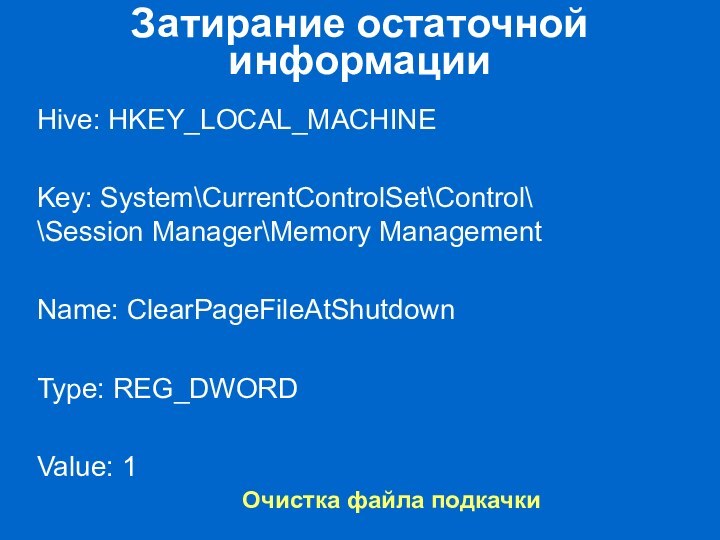

- 41. Затирание остаточной информацииУдаление информации с дискаОчистка области памяти

- 42. Затирание остаточной информацииОчистка файла подкачкиHive: HKEY_LOCAL_MACHINE Key: System\CurrentControlSet\Control\ \Session Manager\Memory ManagementName: ClearPageFileAtShutdownType: REG_DWORD Value: 1

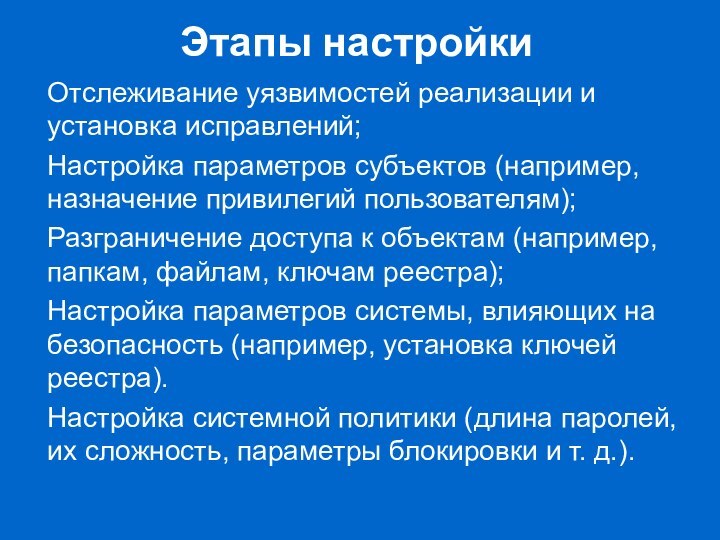

- 43. Этапы настройкиОтслеживание уязвимостей реализации и установка исправлений;Настройка

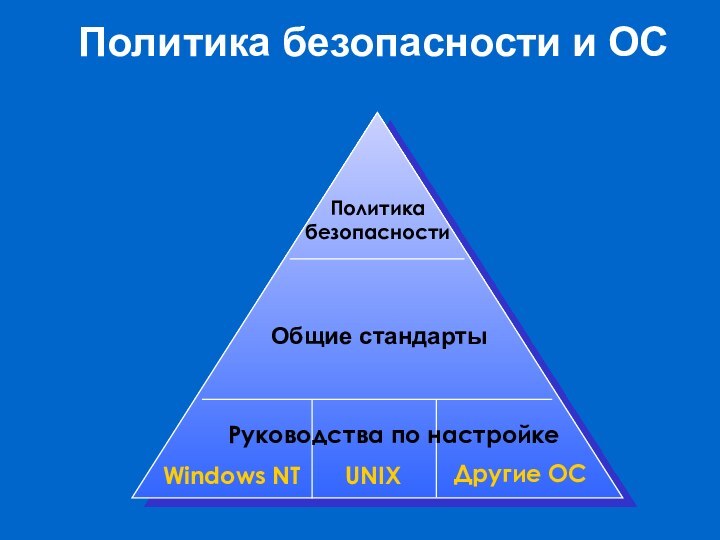

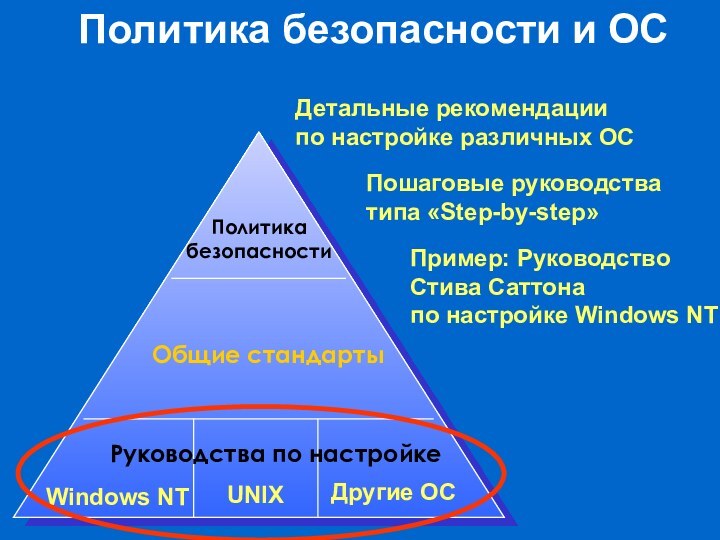

- 44. Политика безопасности и ОСПолитикабезопасностиДругие ОСUNIXWindows NTОбщие стандартыРуководства по настройке

- 45. Политика безопасности и ОСПолитикабезопасностиДругие ОСUNIXWindows NTОбщие стандартыРуководства

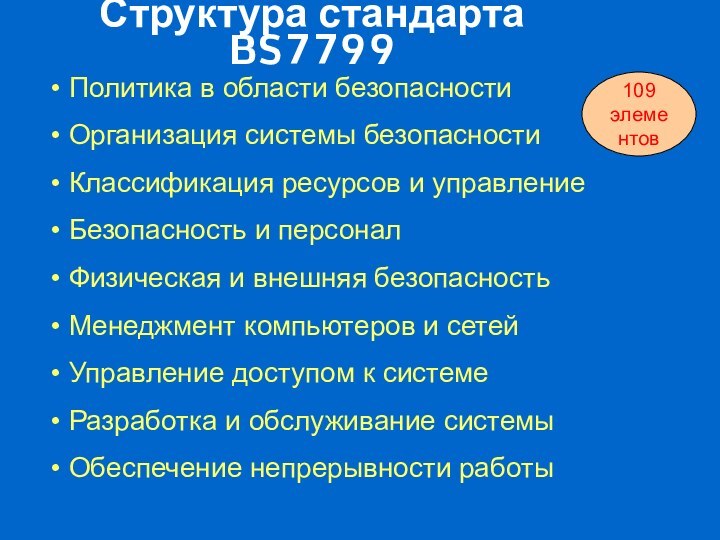

- 46. Структура стандарта BS7799 Политика в области безопасности

- 47. Политика безопасности и ОСПолитикабезопасностиДругие ОСUNIXWindows NTОбщие стандартыРуководства

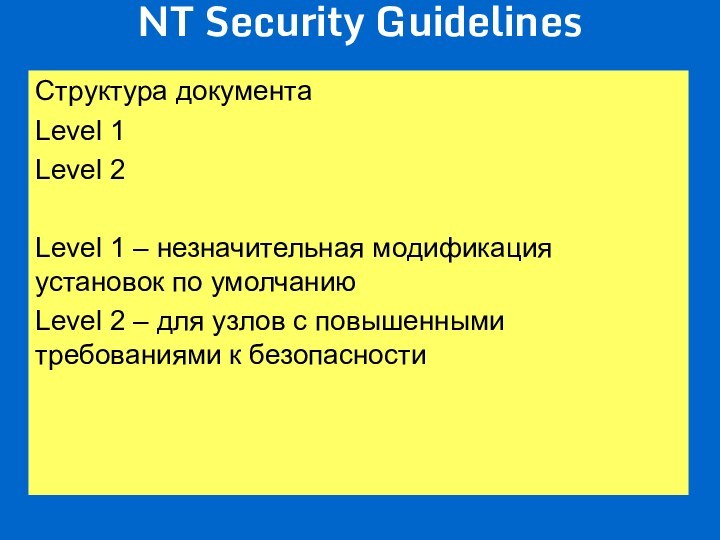

- 48. NT Security GuidelinesСтруктура документаLevel 1Level 2Level 1

- 49. Утилиты для настройкиАнализ текущего состояния системыАвтоматизация процесса настройки системы

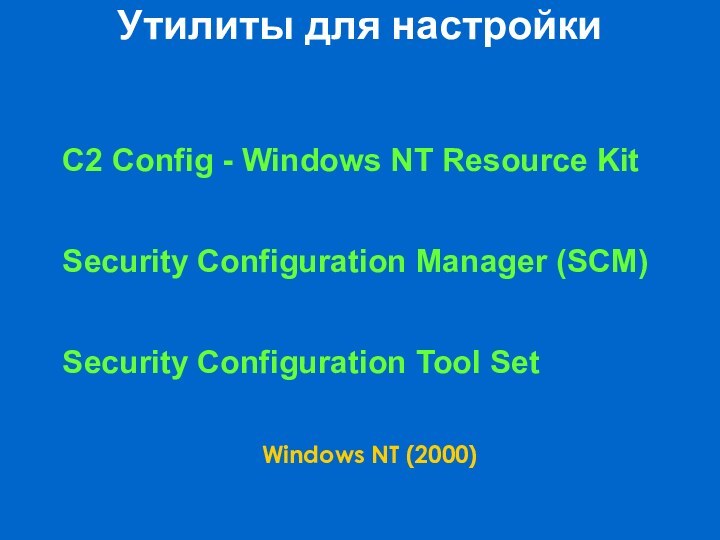

- 50. Утилиты для настройкиC2 Config - Windows NT

- 51. Дополнительные средстваСредства анализа защищённостиСредства обнаружения и блокировки вторженийДополнительные средства защиты

- 52. Дополнительные средстваДополнительные средства защитыСредства, расширяющие возможностивстроенных механизмов защитыСредства, реализующие дополнительные механизмы защиты

- 53. Дополнительные средстваУсиление процедуры аутентификацииДополнительные требования к паролям Фильтр passfilt.dll для Windows NT Модули PAM для Linux

- 54. Фильтр для паролейPassfilt.dll Длина пароля не менее

- 55. Дополнительные средстваУтилита Passprop Включение режима усложнения пароля Управление блокировкой учётной записи «Administrator»

- 56. Агенты для различных ОСАнализ защищенности на уровне операционной системы

- 57. Дополнительные средстваСредства обнаружения и блокировки вторжений Системы обнаружения атак на базе узла Персональные МЭ

- 58. Скачать презентацию

- 59. Похожие презентации

Рассматриваемые темыТема 16. Проблемы обеспечения безопасности сетевых ОСТема 17. Анализ защищённости на уровне ОС

![Безопасность уровня операционных систем Ошибки реализацииint i, offset=OFFSET;if (argv[1] != NULL)offset = atoi(argv[1]);buff = malloc(BSIZE);egg =](/img/tmb/14/1302230/e49710392568ea185c07609ea9846efe-720x.jpg)

Слайд 6

Причины возникновения уязвимостей ОС

ошибки проектирования

(компонент ядра, подсистем)

ошибки реализации (кода)

ошибки эксплуатации

(неправильная настройка,

неиспользуемые компоненты,

слабые пароли)

Слайд 7

Ошибки проектирования

Ошибки, допущенные при

проектировании алгоритмов и принципов

работы компонент ядра, подсистем:

отсутствие ограничений на количество создаваемых

объектовособенности шифрования (хэширования) и хранение паролей

…

Слайд 8

Ошибки реализации

int i, offset=OFFSET;

if (argv[1] != NULL)

offset =

atoi(argv[1]);

buff = malloc(BSIZE);

egg = malloc(EGGSIZE);

addr = get_sp() - offset;

printf("Using

address: 0x%x\n", addr);ptr = buff;

addr_ptr = (long *) ptr;

for (i = 0; i < BSIZE; i+=4)

*(addr_ptr++) = addr;

/* Now it fills in the egg */

ptr = egg;

for (i = 0; i < EGGSIZE –

…

Ошибки кода ОС

Слайд 9

Ошибки реализации

Переполнение буфера – наиболее распространённая

техника использования

ошибок реализации

Переполнение буфера – манипуляции с данными без

проверок

соответствия их размера выделенному для

них буферу Если буфер расположен в стеке, возможна перезапись

адреса возврата из функции

Слайд 11

Исправление ошибок реализации

Проблема аутентификации обновлений

Цифровая подпись не

используется

вообще

Нет прямого пути, чтобы проверить, что используемый

ключ действительно принадлежит производителю ПОЦифровая подпись, используемая в оповещении о выходе обновлений, не аутентифицирует само обновление

Слайд 12

Аутентификация обновлений

Использование отозванных сертификатов Sun

Microsystems

(CERT® Advisory CA-2000-19)

Троянский конь в одной из

версий «TCP Wrappers»

(CERT® Advisory CA-1999-01)Троянский конь в пакете «util-linux-2.9g» (securityfocus)

Примеры инцидентов

Слайд 15

Защитные механизмы

идентификация и аутентификация

разграничение доступа (и

авторизация)

регистрация событий (аудит)

контроль целостности

затирание остаточной информации

криптографические механизмы…встроенные в большинство сетевых ОС

Слайд 17

Субъекты и объекты

Объект доступа - пассивная сущность операционной

системы (файл, каталог, блок памяти)

Субъект доступа -

активная сущность

операционной системы (процесс, программа)

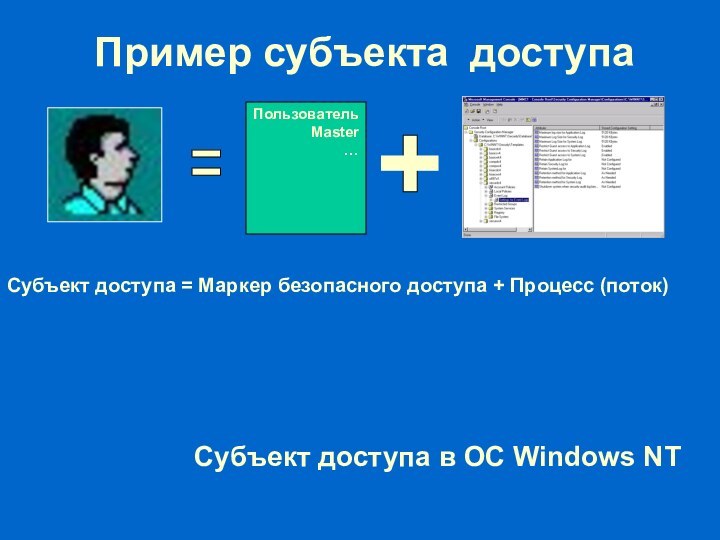

Слайд 18

Пример субъекта доступа

Субъект доступа = Маркер безопасного доступа

+ Процесс (поток)

Субъект доступа в ОС Windows NT

Пользователь

Master

…

Слайд 19

Субъект доступа

Процесс

Субъект доступа в Linux

В роли субъектов доступа

в Linux выступают процессы

Процессы :

Получают доступ к файлам

Управляют

другими процессамифайл

процесс

Пример субъекта доступа

Слайд 20

Идентификация и аутентификация

Идентификация (субъекта или объекта):

1) именование

(присвоение имен-идентификаторов);

2) опознавание (выделение конкретного из множества).

Аутентификация (субъекта или

объекта) - подтверждение подлинности (доказательство того, что он именно тот, кем представился).

Слайд 21

Сетевая аутентификация

Передача пароля в открытом виде

Передача

хэша пароля

Механизм «запрос/отклик»

Клиент

Сервер

Запрос пароля

Установление связи

Слайд 22

Сетевая аутентификация

Клиент

Сервер

Механизм «запрос/отклик»

Запрос пароля

Зашифрованный запрос

Установление связи

Аналогичная операция и

сравнение

Слайд 23

Уязвимости аутентификации

(по паролю)

Возможность перехвата и повторного использования пароля

(получение доступа к файлам с паролями)

«Троянские кони» в процедуре

входа в систему

Социальная инженерия

Повторяющийся запрос при сетевой аутентификации

Слайд 24

Сетевая аутентификация

Предсказуемый запрос

f(t)=k*t+c

Сервер

Запрос на аутентификацию

«Случайный» запрос пароля

…

Слайд 25

Сетевая аутентификация

Предсказуемый запрос

f(t)=k*t+c

Запрос пароля от

имени сервера

Отклик

Сервер

Клиент

Имя

– user1

Слайд 26

Сетевая аутентификация

Предсказуемый запрос

f(t)=k*t+c

Сервер

Запрос на аутентификацию

«Случайный» запрос пароля

Совпал

с

предсказанным

Полученный ранее от клиента отклик

Слайд 29

Разграничение доступа

Диспетчер доступа

Субъект доступа

Объект доступа

Правила разграничения доступа

Журнал регистрации

Слайд 30

Разграничение доступа

Диспетчер доступа

(Security reference monitor)

Режим ядра

Режим пользователя

Процесс

пользователя

Слайд 31

Матрица избирательного управления доступом

объекты

субъекты

1

2

J

N

1

I

2

...

...

...

...

K

RW

RW

-

RWX

R

J+1

-

R

Права доступа

i-го субъекта

к j-му объекту

Слайд 32

Списки управления доступом в Windows NT (NTFS)

-

R-Х

R-

RWХ

C:\Program Files

Реализация

матрицы доступа «по столбцам»

Access Control List (ACL)

Audit

User 1

Buchg

Administrator

Слайд 33

Списки управления доступом

в UNIX

RWX

R-Х

---

/home/www

Владелец Группа

Остальные

other

webgroup

alex

Права доступа хранятся в служебной информации файла

Слайд 34

Полномочное управление доступом

Иерархия меток (грифов) конфиденциальности:

«Особой важности»

«Совершенно секретно»

«Секретно»

«Строго

конфиденциально»

«Конфиденциально»

Неиерархическая система меток конфиденциальности:

«Геология»

«Математика»

«Физика»

«Строительство»

и др.

Уровень допуска:

«Совершенно секретно»

Уровни допуска:

«Геология»

«Физика»

Слайд 35

Механизм регистрации

и аудита событий

Диспетчер доступа

Субъект доступа

Объект доступа

Журнал регистрации

Слайд 36

Механизм регистрации и аудита событий (Windows NT)

Локальный

администратор

безопасности (LSA)

Журнал

аудита

Монитор безопасности (SRM)

Режим ядра

Режим пользователя

Слайд 37

Система регистрации событий в UNIX

login

telnetd

rlogin

syslogd

/var/log/logins

/var/log/notice

syslog.conf

Слайд 38

Контроль целостности

Механизм контроля целостности предназначен для своевременного обнаружения

фактов модификации (искажения, подмены) ресурсов системы (данных, программ и

т.п).

Слайд 39

Контроль целостности

Контролируемые ресурсы:

- файлы и каталоги

- элементы реестра

-

сектора дисков

Контролируемые параметры:

- содержимое ресурса

- списки управления доступом

- атрибуты

файлов Алгоритмы контроля:

- сравнение с эталоном

- вычисление контрольных сумм (сигнатур)

- формирование ЭЦП и имитовставок

Время контроля:

- до загрузки ОС

- при наступлении событий

- по расписанию

Слайд 40

Контроль целостности

(Windows 2000)

Подсистема Windows File Protection

Повреждённый системный файл

заменяется копией

из каталога %systemroot%\system32\dllcache

sfc [/scannow] [/scanonce]

[/scanboot] [/cancel] [/quiet] [/enable] [/purgecache] [/cachesize=x]Настройка – при помощи утилиты

System File Checker (sfc.exe)

Слайд 42

Затирание остаточной информации

Очистка файла подкачки

Hive: HKEY_LOCAL_MACHINE

Key: System\CurrentControlSet\Control\

\Session

Manager\Memory Management

Name: ClearPageFileAtShutdown

Type: REG_DWORD

Value: 1

Слайд 43

Этапы настройки

Отслеживание уязвимостей реализации и установка исправлений;

Настройка параметров

субъектов (например, назначение привилегий пользователям);

Разграничение доступа к объектам (например,

папкам, файлам, ключам реестра);Настройка параметров системы, влияющих на безопасность (например, установка ключей реестра).

Настройка системной политики (длина паролей, их сложность, параметры блокировки и т. д.).

Слайд 44

Политика безопасности и ОС

Политика

безопасности

Другие ОС

UNIX

Windows NT

Общие стандарты

Руководства по

настройке

Слайд 45

Политика безопасности и ОС

Политика

безопасности

Другие ОС

UNIX

Windows NT

Общие стандарты

Руководства по

настройке

Общие рекомендации

по различным областям

Связующее звено между

политикой безопасности

и процедурой настройки

системы

Пример:

British Standard BS7799

Слайд 46

Структура стандарта BS7799

Политика в области безопасности

Организация системы безопасности

Классификация ресурсов и управление

Безопасность и

персоналФизическая и внешняя безопасность

Менеджмент компьютеров и сетей

Управление доступом к системе

Разработка и обслуживание системы

Обеспечение непрерывности работы

109

элементов

Слайд 47

Политика безопасности и ОС

Политика

безопасности

Другие ОС

UNIX

Windows NT

Общие стандарты

Руководства по

настройке

Детальные рекомендации

по настройке различных ОС

Пошаговые руководства

типа «Step-by-step»

Пример: Руководство

Стива Саттона

по настройке Windows NT