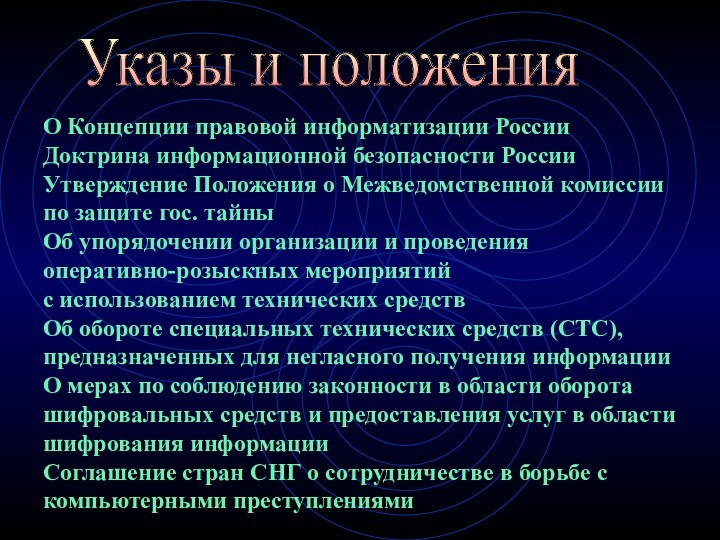

преступлений; методы противодействия компьютерным правонарушениям.

Объект исследования:

Правонарушения в компьютерной

области, нормативно-правовая база данной сферы, меры защиты информации.Задачи исследования:

Изучение научной, учебной литературы по исследуемому предмету.

Систематизация и обобщение опыта работ по данной проблеме.

Изучение причин и сущности совершения компьютерных преступлений в мировом масштабе, а также нормативно-правовую базу и методы защиты от компьютерных преступлений.

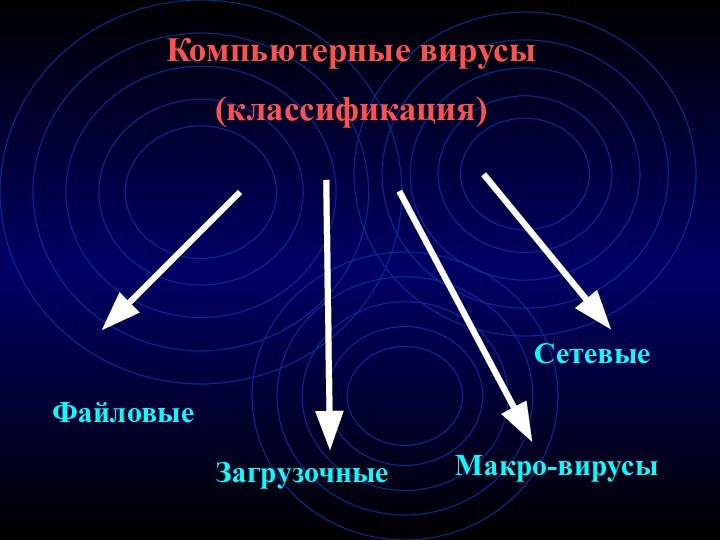

Изучение состояния аппаратных и программных средств, а также наиболее серьезных вирусов, причиняющих вред ПК, анализ способов и методов защиты программного обеспечения, применяемых на предприятиях города Покачи.