Слайд 2

Қорғанушылықты талдау

Қорғанушылықты талдау барлық желінің әлсіз орындарын

іздеу негізінде жүзеге асады.

Желі қосуларынан, түйіндерінен (мысалы, коммуникациялық жабдықтардан),

хосттардан, жұмысшы станциялардан, қосымшалардан және деректер базаларынан құрылған.

Бұл элементтер олардың қорғау тиімділігін бағалауға және олардағы белгісіз осал тұстарын іздеуде мұқтаж болады.

Қорғанушылықты талдау процесі желінің “әлсіз орындарын” табуға арналған зерттеуді болжайды және алынған мәліметтерді жалпылау, соның ішінде есептілік түрінде.

Егер осы технологияны іске асырушы жүйеде бейімделетін компонент болса, онда табылған осалдылықты жою автоматты түрде жүзеге асады.

Слайд 3

Қорғанушылықты талдау жағдайында әдетте сәйкестендіреліді:

жүйелердегі «люктар» (back door)

және «троян аты» сияқты бағдарламалары;

әлсіз парольдер;

сыртқы жүйелерден енуге сезінушілігі

және «қызмет етуден бас тарту» типті шабуылдарына;

ОЖ қажетті жаңартуларының жоқ болуы (patch, hotfix);

Web - серверлердің және ДБ жүйе аралық экрандарының дұрыс емес күйге келтіруі.

неправильная настройка межсетевых экранов, Web-серверов и БД.

Слайд 4

Қорғау құралдары

Қорғау құралдары желілік деңгейде (network-based), операциялық жүйе

деңгейінде (host-based) және қосымша деңгейінде (application-based) жұмыс жасай алады.

Ең кең таралған желілік сервистерді және протоколдарды қорғанушылығын талдау құралдары.

Бұл, ең алдымен, қолданылатын протоколдардың әмбебаптығымен байланысты.

IP, TCP, HTTP, FTP, SMTP протоколдарының үйреншіктілігі және жаппай қолдануы осы желілік ортада жұмыс істеуші ақпараттық жүйенің қорғанушылығын жоғары тиімділік дәрежесімен тексеруге мүмкіндік береді

Екінші көп таралған құралдар – ОЖ қорғанушылық қабілетін талдау. Бұл бірсыпыра операциялық жүйелердің әмбебаптығымен және көп таралғандығымен байланысты (мысалы, UNIX и Windows ХР).

Слайд 5

Осалдылықты тексеретін негізгі екі механизм

Осалдылықты тексеретін негізгі

екі механизмы бар - сканерлеу (scan) және зондпен тексеру

(probe).

Сканерлеу - енжар талдау механизмы, мұның арқасында сканер осалдылық бар екендігін анықтауға тырысады оның нақты растаусыз - жанама белгілері бойынша.

Мынау әдіс орындауға ең жылдам және қарапайым келеді.

Бұл әдіс "логикалық шығару" (inference) деп ататалады.

Слайд 6

Сканерлеу

мынау процес сканерлеу жағдайында табылған әрбір портты

ашық порттарды сәйкестендіреліді, әрбір желілік құрылғыда табылған және порттармен

байланысты тақырыптарды жинайды (banner),

Әрбір алынған тақырыбы желілік құрылғылардың, операциялық жүйелердің және потенциалды осалдылықтардың анықтау ережелері кестесімен салыстырылады.

Өткізілген салыстыру негізінде осалдылық бар немесе жоқ туралы қорытынды шығаралыда

Слайд 7

Зондпен тексеру

Зондпен тексеру - белсенді талдау механизмы, талданатын

түйінде осалдылық бар немесе жоқ екендігіне көз жеткізіуге мүмкіндік

береді.

Зондпен тексеру осалдылықты тексеруге қолданылатын шабуылды имитациялау (еліктеулері) жолымен атқарылады,.

Мынау әдіс "сканерлеу“ қарағанда көбірек баяу, бірақ әрқашан одан анағұрлым көбірек дәлірек.

Слайд 8

"растау" (verification)

ISS компаниясы терминдерінде осы әдіс "растау" (verification)

аттын алды

Cisco компаниясына сәйкес процес сканерлеу (“логикалық шығару")

барысында алынған ақпаратты қолданады, әрбір желілік құрылғыны толық талдауға арналған.

Мынау процес сонымен қатар шабуылдарды орындау белгілі әдістерін, осалдылықтың шамаланған толық растау үшін және басқа енжар әдістерімен табылмайтын осалдылықты анықтауға қолданады мысалы, "қызмет етуден бас тарту" ("denial of service") шабуылдарын.

Слайд 9

Аталған механиздер іс жүзінде келесі әдістермен атқарылады

"Проверка

заголовков" (banner check) - ряд проверок типа "сканирование", позволяющий

делать вывод об уязвимости, опираясь на информацию в заголовке ответа на запрос сканера

"Активные зондирующие проверки" (active probing check) - основаны на сравнении "цифрового слепка" (fingerprint) фрагмента программного обеспечения со слепком известной уязвимости (антивирусные системы)

"Имитация атак" (exploit check) - данные проверки относятся к механизму "зондирования" и основаны на эксплуатации различных дефектов в программном обеспечении.

Некоторые уязвимости не обнаруживают себя, пока вы не "подтолкнете" их. Для этого против подозрительного сервиса или узла запускаются реальные атаки

Слайд 10

Сканерлеу кезеңдері

Сбор информации о сети. На данном этапе

идентифицируются все активные устройства в сети и определяются запущенные

на них сервисы и демоны. На уровне ОС данный этап пропускается

Обнаружение потенциальных уязвимостей. Сканер использует описанную выше базу данных для сравнения собранных данных с известными уязвимостями при помощи проверки заголовков или активных зондирующих проверок

Подтверждение выбранных уязвимостей. Сканер использует специальные методы и моделирует (имитирует) определенные атаки для подтверждения факта наличия уязвимостей на выбранных узлах сети

Генерация отчетов. На основе собранной информации система анализа защищенности создает отчеты, описывающие обнаруженные уязвимости

Автоматическое устранение уязвимостей. Этот этап очень редко реализуется в сетевых сканерах, но широко применяется в системных сканерах (например, System Scanner)

Слайд 11

Internet Security Systems (ISS) компаниясы шешімдері

В комплект

ПО SAFE suite Enterprise входят:

система анализа защищенности на уровне

сети Internet Scanner

средство анализа защищенности на уровне хоста System Scanner

система анализа защищенности на уровне баз данных Database Scanner

система обнаружения сетевых атак Real Secure

система принятия решений SAFE suite Decisions

Слайд 12

Ақпараттық қауiпсiздiктi қамтамасыз етуiндегi Microsoft өнiмдері және технологиялары

Криптографиялық

жүйелер

Слайд 13

Мақсаттары

Криптографиялық алгоритмдердің негiзгi түрлерiн қарап шығу

Асимметриялық және симметриялық

шифрлаудың артықшылықтарны және кемшiлiктерiн салыстыру

Криптографияның қолдану облысын зерттеу

Шифрлау алгоритмдерін

қолдануын регламенттейтiн стандарттармен танысу

Слайд 14

Эпиграф

Жасыра білу –

ол корольдардың ғылымы.

Арман дю

Плесси,

кардинал Ришелье

Слайд 15

Криптология

Криптология - екi бағытты қамтитын бiлiм

аясы:

криптография – ақпаратты заңсыз қолданушылардан қорғау мақсатында оны өзгерту

әдiстерi (шифрлау ) туралы ғылым

криптоанализ - шифрларды ашу әдiстері және тәсiлдерi туралы ғылым (және оны қолдану тәжiрибесі)

Слайд 16

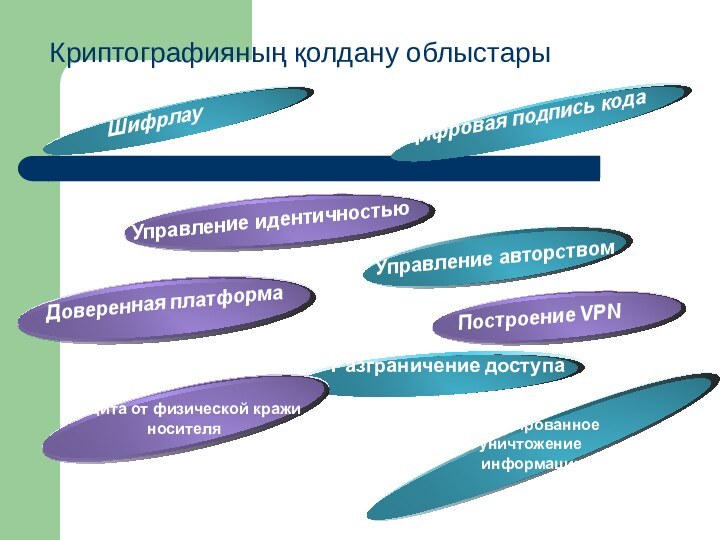

Криптографияның қолдану облыстары

Гарантированное уничтожение

информации

Слайд 17

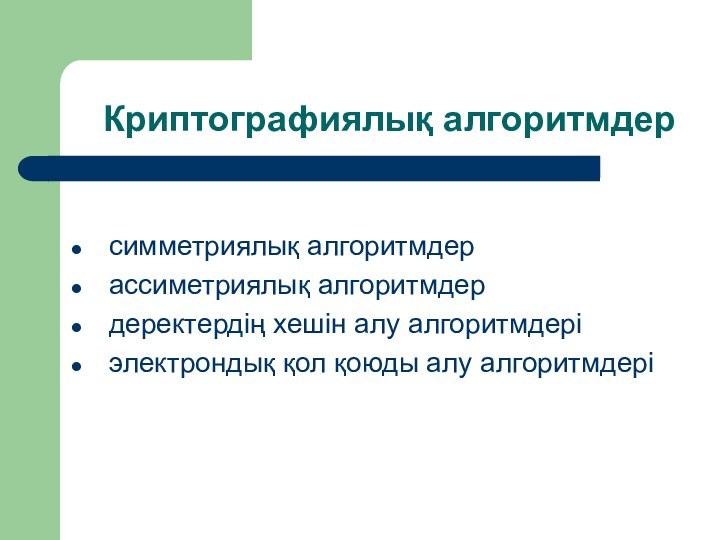

Криптографиялық алгоритмдер

симметриялық алгоритмдер

ассиметриялық алгоритмдер

деректердiң хешiн

алу алгоритмдері

электрондық қол қоюды алу алгоритмдері

Слайд 18

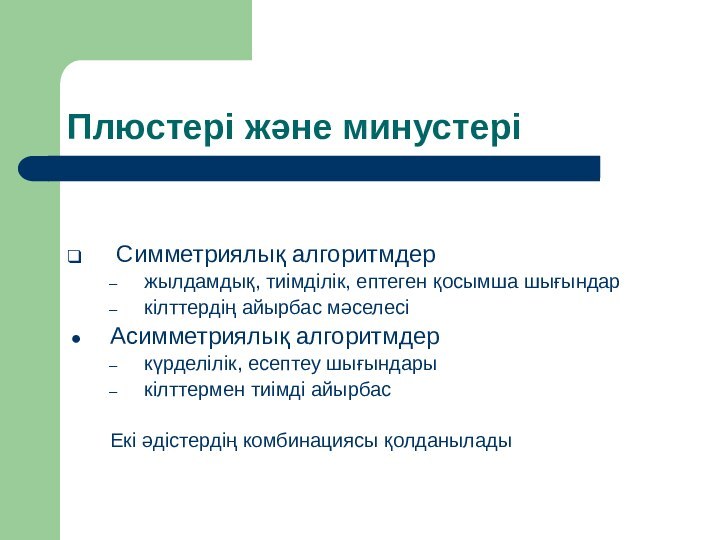

Плюстері және минустері

Симметриялық алгоритмдер

жылдамдық, тиiмдiлiк, ептеген

қосымша шығындар

кiлттердiң айырбас мәселесi

Асимметриялық алгоритмдер

күрделiлiк, есептеу шығындары

кiлттермен тиiмдi

айырбас

Екi әдiстердiң комбинациясы қолданылады

Слайд 19

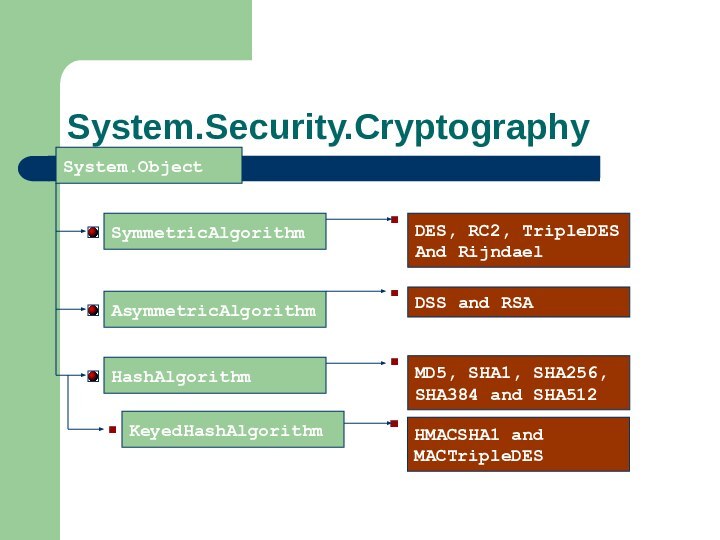

System.Security.Cryptography

System.Object

Слайд 20

.NET-те хеш алу кластар иерархиясы

Слайд 22

Шифрлау әдістері

Алгоритм шифрования

Алгоритм расшифрования

...

Совершенно секретно!

...

...

Совершенно секретно!

...

@KLDJK*(;lxdg;o)J)Г(?л*Щ)(&(*(#Xlk;oD;

Алгоритм шифрования

Алгоритм расшифрования

...

Совершенно

секретно!

...

...

Совершенно секретно!

...

F$#*fjs(*4kr&(DS#$*fk(39J(*

Асимметриялық шифрлау –кілтер жұбы: ашық және құпия

Слайд 23

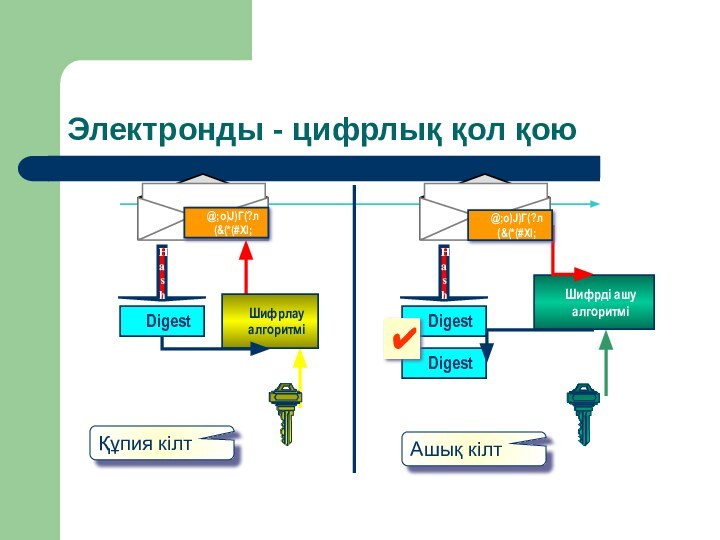

Электронды - цифрлық қол қою

Digest

Шифрді ашу алгоритмі

Құпия

кілт

Шифрлау алгоритмі

@;o)J)Г(?л(&(*(#Xl;

Digest

Digest

Ашық кілт

Hash

Hash

✔

Слайд 24

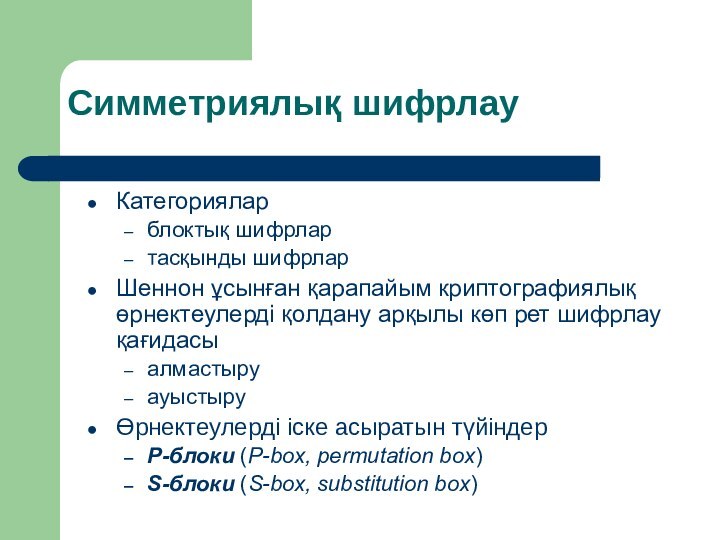

Симметриялық шифрлау

Категориялар

блоктық шифрлар

тасқынды шифрлар

Шеннон ұсынған қарапайым криптографиялық өрнектеулердi

қолдану арқылы көп рет шифрлау қағидасы

алмастыру

ауыстыру

Өрнектеулерді iске асыратын түйiндер

P-блоки

(P-box, permutation box)

S-блоки (S-box, substitution box)

Слайд 25

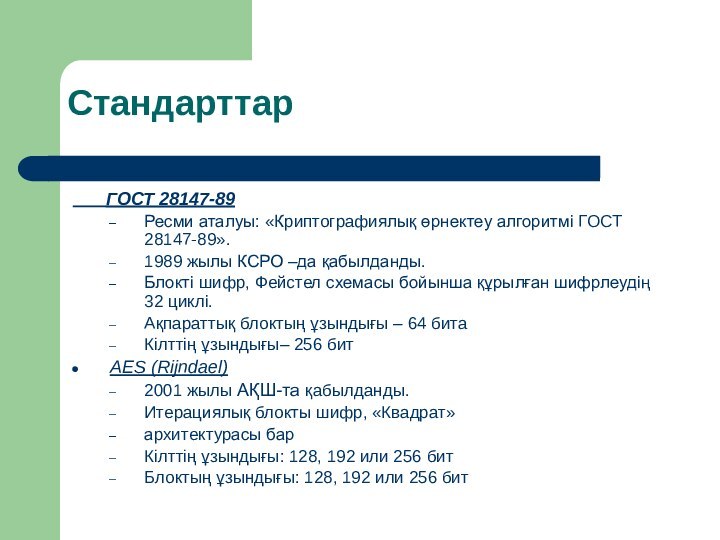

Стандарттар

ГОСТ 28147-89

Ресми аталуы:

«Криптографиялық өрнектеу алгоритмі ГОСТ 28147-89».

1989 жылы КСРО –да

қабылданды.

Блокті шифр, Фейстел схемасы бойынша құрылған шифрлеудің 32 циклі.

Ақпараттық блоктың ұзындығы – 64 бита

Кілттің ұзындығы– 256 бит

AES (Rijndael)

2001 жылы АҚШ-та қабылданды.

Итерациялық блокты шифр, «Квадрат»

архитектурасы бар

Кілттің ұзындығы: 128, 192 или 256 бит

Блоктың ұзындығы: 128, 192 или 256 бит

Слайд 26

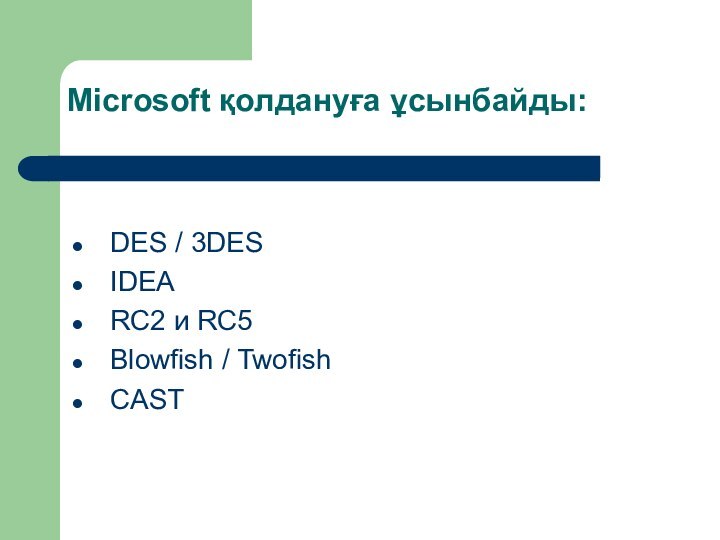

Microsoft қолдануға ұсынбайды:

DES / 3DES

IDEA

RC2 и RC5

Blowfish / Twofish

CAST

Слайд 27

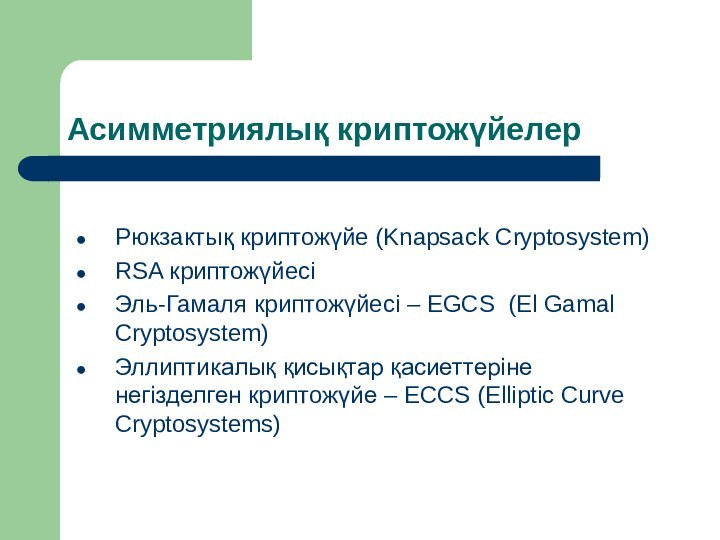

Асимметриялық криптожүйелер

Рюкзактық криптожүйе (Knapsack Cryptosystem)

RSA криптожүйесі

Эль-Гамаля криптожүйесі

– EGCS (El Gamal Cryptosystem)

Эллиптикалық қисықтар қасиеттеріне негізделген криптожүйе

– ECCS (Elliptic Curve Cryptosystems)

Слайд 28

Асимметриялық криптожүйелер мүмкіндік береді:

Алдын ала кілттердің ауысуы үшін

құпия каналдардан арылуға

Математикалық есептерді шешуде шифрді бұзу орнына, яғни

соңында, криптожүйенің төзімділігін қарастырады

Криптография есептерін шешу шифрлеуден ерекше, мысалы электронды іс-қағаздардың құқықтық қамсыздандыру мәселесін шешуге болады.

Слайд 29

ЭЦП схемасы қосады:

қол қою алгоритмы

қол қоюды тексеру алгоритмы

қол

қою және оның тексеру үшiн кілттер жұбын генерациялау алгоритмы

Слайд 30

Стандарттар

2001 ж дейін.:

Рессей: ГОСТ Р34.10-94. Ақпараттық технология. Ақпаратты

криптографиялық қорғау. Электронды-цифрлік тексеру кезінде ассиметриялық криптографиялық алгоритм деректері

негізінде өңдеу процедуралары.

АҚШ: FIPS PUB 186. Digital Signature Standard (DSS).

2001 ж кейін. –эллиптикашлық қисықтарға ауыстыоылған:

Рессей: ГОСТ Р34.10-01. Ақпараттық технология. Ақпаратты криптографиялық қорғау.Электронды цифрлық жазуларды тексеру , құрылу

АҚШ: FIPS PUB 186-2. Digital Signature Standard (DSS)

Слайд 31

Криптографияны на Windows XP/Server 2003 қолдану туралы ұсыныстар

AES-128

(AES-192, және AES-256)

RSA 2048 (немесе одан да ұзақ кілттермен)

SHA-2

(т.е. SHA-256 және SHA-512)

DSA (SHA-2/RSA)

Слайд 32

Криптографияны қолдану бойынша ұсыныстар Windows Vista/7/Server 2008

AES (шифрлау)

EC-DSA

(электронды-цифрлық қол қою)

EC-DH или EC-MQV (құпия кодтармен алмасу)

SHA-2 (

хештеу)

Слайд 33

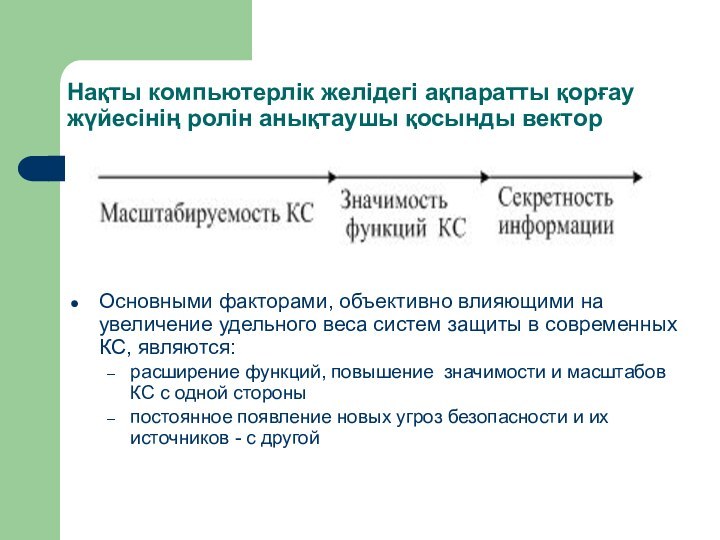

Нақты компьютерлік желідегі ақпаратты қорғау жүйесінің ролін анықтаушы

қосынды вектор

Основными факторами, объективно влияющими на увеличение удельного веса

систем защиты в современных КС, являются:

расширение функций, повышение значимости и масштабов КС с одной стороны

постоянное появление новых угроз безопасности и их источников - с другой

Слайд 34

Роль систем защиты информации в процессе функционирования КС

Несмотря

на постоянный рост внимания к проблемам защиты информации, процесс

создания безопасных ИТ идет весьма неравномерно.

Этому способствует двойственность природы СЗИ:

С одной стороны они являются неотъемлемой функциональной частью КС,

а с другой - внешним барьером между КС и угрозами ее безопасности.

Слайд 35

Қорытынды

Неизбежно участвуя во всех значимых процессах, происходящих в

КС, но выполняя функции, не связанные с их прямым

назначением, а зачастую противоположные ему, СЗИ, как правило, снижают эффективность КС и существенно удорожают их создание и эксплуатацию

Лавинообразное развитие ИТ без системной проработки направлений обеспечения безопасности приводит зачастую к торможению их практического использования и излишним затратам на защитные надстройки

США более 50 учреждений 75 млрд. долларов ежегодно тратятся на информационную безопасность

Слайд 36

Тест сұрақтары

261. Ашық кiлтті крифтографиялық жүйелерде қолданады

262. Элъ-Гамаль

жүйесі күрделiлiкке негiзделген

263. RSA криптожүйесi негiзіндегі күрделiлiк

264.

Мак-Элиса криптожүйесі қолданады

265. Қатал математикалық басқа криптоанализдың әдiстерi дәлелдемеген

266. Қасиет ие болатын таратуларды бағдарламалар және АЖ репликациясы

267. Компьютер вирустерi мекендеулер орта бойынша жiктеледi

268. Компьютер вирустерi мекендеудi ортаның жұқтырулары әдiс бойынша жiктеледi

269. Деструкциялы (зиянкестiк) әсерлердiң қауiп-қатерiнiң дәрежелерi бойынша бөлуге болады

270. Компьютер вирустерi жұмыс жасаулар алгоритм бойынша бөлуге болады