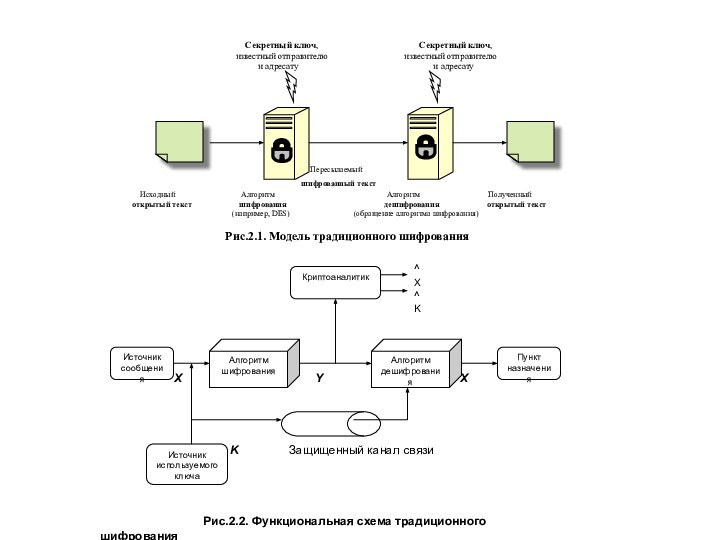

Секретный ключ, Секретный ключ,

известный отправителю известный отправителю

и адресату и адресату

Пересылаемый

шифрованный текст

Исходный Алгоритм Алгоритм Полученный

открытый текст шифрования дешифрования открытый текст

(например, DES) (обращение алгоритма шифрования)

Рис.2.1. Модель традиционного шифрования

X Y X

K Защищенный канал связи

Рис.2.2. Функциональная схема традиционного шифрования