- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Проблемы обеспечения безопасности приложений. Сетевой сканер Nessus

Содержание

- 2. Уязвимости приложенийПереполнение буфера«Гонки»Использование привилегий серверных компонентМанипуляции с данными на клиентской стороне

- 3. Получение контроля над объектом атакиМестонахождение атакующегоВ разных

- 4. Переполнение стекаадрес возвратаlocal[2]local[1]local[0]СтекБуферf_vulner(){char local[3]……}

- 5. int f_vulner (char arg){ char

- 6. int f_vulner (char arg){ char

- 7. Данные [200]«Переполнение стека»Вызов функций ядра (программное прерывание

- 8. Причины переполнения буфераОтсутствие необходимых проверок на корректность

- 9. Последствия переполнения буфераЧтение ячеек памяти, не принадлежащих

- 10. Предотвращение ошибок переполненияИспользование механизма структурных исключенийИспользование «Heap»

- 11. Методы защитыУстановка пакетов исправленияИсправление исходного кода с перекомпиляциейТестирование программ специальными утилитами

- 12. «Гонки»Гонки можно определить как некорректное поведение программы,

- 13. «Гонки»Проблемы, причиной которых являются гонки, можно поделить

- 14. «Гонки» - пример уязвимостиName CAN-2003-0127 (under review)DescriptionThe kernel

- 15. Практическая работа 25Уязвимость загрузчика модулей ядра в ОС Linux

- 16. Сетевой сканер NessusТема 21

- 17. Сетевой сканер NessusNessus-сервер(UNIX)Nessus-клиент(Windows,UNIX)Сканируемая сеть

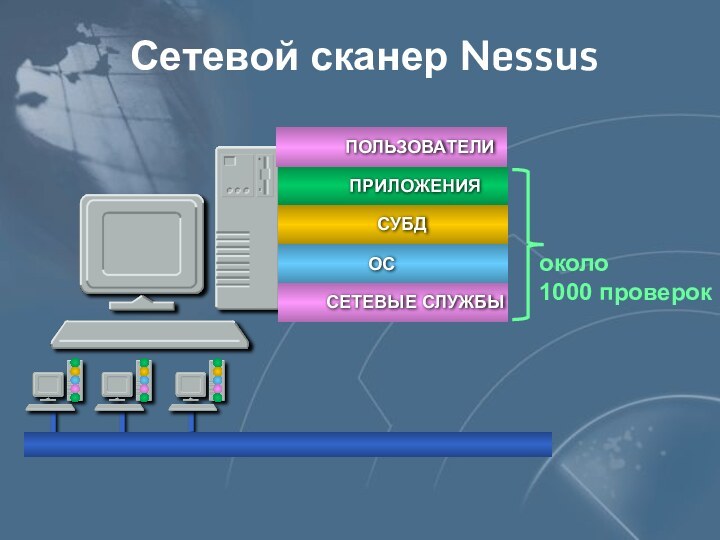

- 18. Сетевой сканер Nessusоколо1000 проверок

- 19. Сетевой сканер NessusХарактеристики Модульная архитектура Язык описания атак NASL Система генерации отчётов Идентификация служб

- 20. Параллельное подключение и сканированиеNessus-сервер(UNIX)Nessus-клиентСканируемая сеть Nessus-клиентNessus-клиент

- 21. Практическая работа 20Изучение возможностей сканера Nessus

- 22. Обеспечение безопасности сетей - -

- 23. Средства защиты периметраВнутренние серверыРабочие местаDMZ-1DMZ-2ФилиалМобильные сотрудникиРесурсыInternet Пользователи Internet МЭ

- 24. Средства анализа защищённостиDMZ-1DMZ-2ФилиалМобильные сотрудникиРесурсыInternet Пользователи Internet МЭСканербезопасности

- 25. Скачать презентацию

- 26. Похожие презентации

Уязвимости приложенийПереполнение буфера«Гонки»Использование привилегий серверных компонентМанипуляции с данными на клиентской стороне

![Проблемы обеспечения безопасности приложений. Сетевой сканер Nessus Переполнение стекаадрес возвратаlocal[2]local[1]local[0]СтекБуферf_vulner(){char local[3]……}](/img/tmb/12/1199365/c0ae111090b922b72f193523b573add0-720x.jpg)

![Проблемы обеспечения безопасности приложений. Сетевой сканер Nessus int f_vulner (char arg){ char local[100] //обработка](/img/tmb/12/1199365/29e6e323c45c724dba8925f666bc29dc-720x.jpg)

![Проблемы обеспечения безопасности приложений. Сетевой сканер Nessus int f_vulner (char arg){ char local[100] //обработка](/img/tmb/12/1199365/6665d14c8b3978365ea8746cda0af7bc-720x.jpg)

![Проблемы обеспечения безопасности приложений. Сетевой сканер Nessus Данные [200]«Переполнение стека»Вызов функций ядра (программное прерывание INT 0x80)Вызов функций из модулей](/img/tmb/12/1199365/25a24b072159e5ee5183260a32dcc32d-720x.jpg)

Слайд 2

Уязвимости приложений

Переполнение буфера

«Гонки»

Использование привилегий серверных компонент

Манипуляции с данными

на клиентской стороне

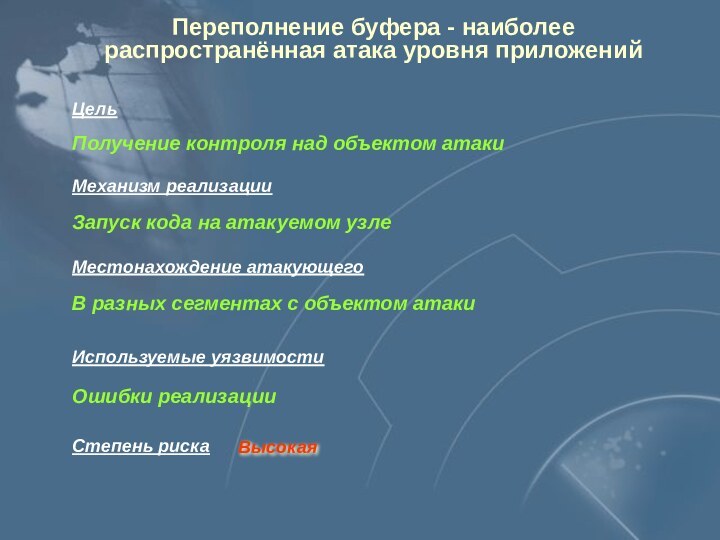

Слайд 3

Получение контроля над объектом атаки

Местонахождение атакующего

В разных сегментах

с объектом атаки

Используемые уязвимости

Цель

Ошибки реализации

Степень риска

Запуск кода на атакуемом

узлеМеханизм реализации

Переполнение буфера - наиболее

распространённая атака уровня приложений

Высокая

Слайд 4

Переполнение стека

адрес возврата

local[2]

local[1]

local[0]

Стек

Буфер

f_vulner()

{

char local[3]

…

…

}

Слайд 5

int f_vulner (char arg)

{

char local[100]

//обработка

return 0

}

void main()

{

char arg[200]

gets (arg)

.

.

f_vulner (arg)

printf(arg)

return 0

}

адрес возврата

[100]

local

Стек

Обычный ход выполнения программы

«Переполнение стека»

Переменная

arg [100]

strcpy(local, arg)

Слайд 6

int f_vulner (char arg)

{

char local[100]

//обработка

return 0

}

void main()

{

char arg[200]

gets (arg)

.

.

f_vulner (arg)

printf(arg)

return 0

}

адрес возврата

[100]

local

Данные

[200]

Переполнение стека

«Переполнение стека»

Стек

strcpy(local, arg)

Ошибка !

Вместо возврата запуск кода

Слайд 7

Данные

[200]

«Переполнение стека»

Вызов функций ядра (программное прерывание INT

0x80)

Вызов функций из модулей DLL

Использование функции «WinExec»

Использование переполнения стека

Слайд 8

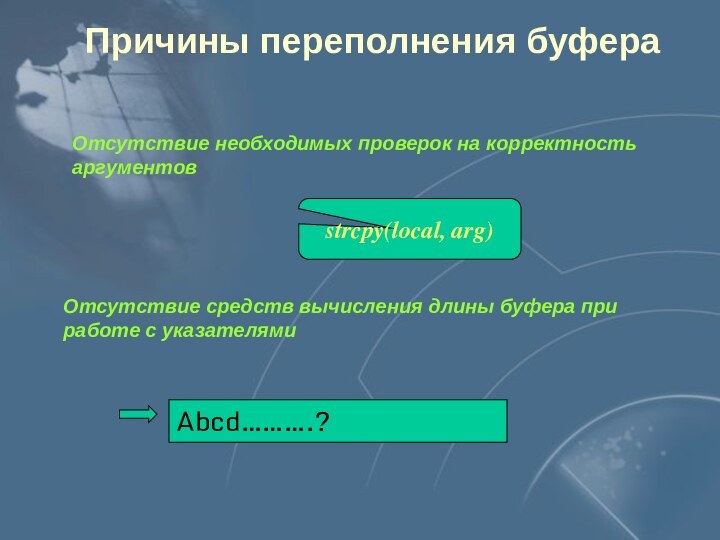

Причины переполнения буфера

Отсутствие необходимых проверок на корректность аргументов

Отсутствие

средств вычисления длины буфера при работе с указателями

strcpy(local, arg)

Abcd……….?

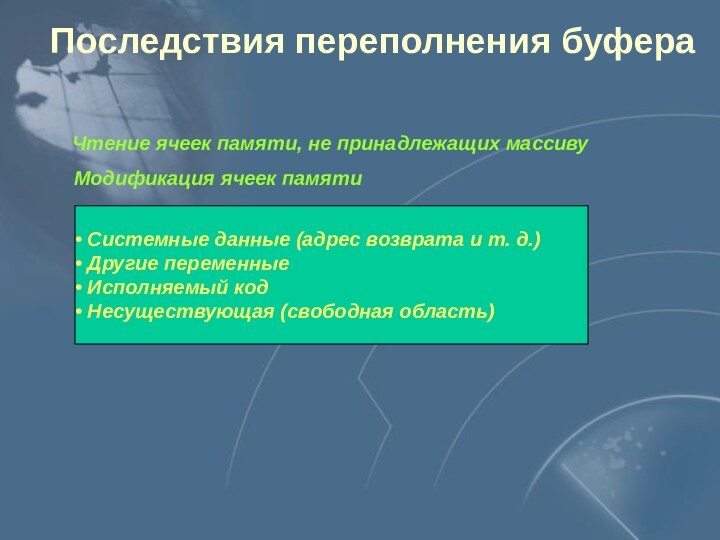

Слайд 9

Последствия переполнения буфера

Чтение ячеек памяти, не принадлежащих массиву

Модификация

ячеек памяти

Системные данные (адрес возврата и т. д.)

Другие переменныеИсполняемый код

Несуществующая (свободная область)

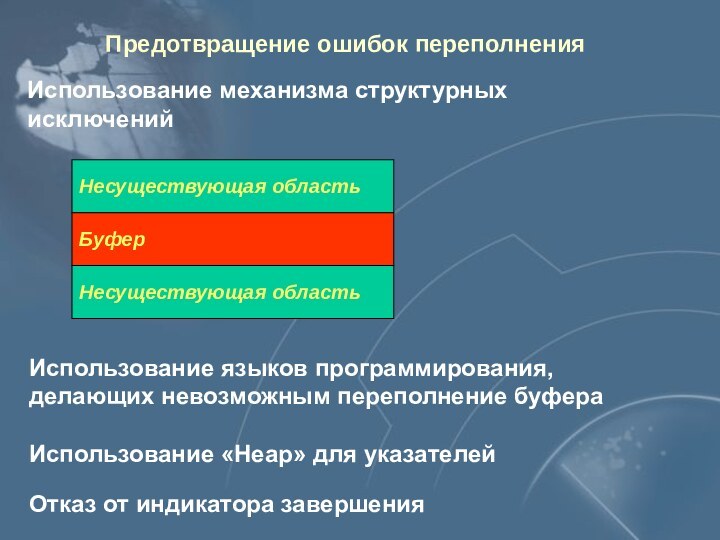

Слайд 10

Предотвращение ошибок переполнения

Использование механизма структурных

исключений

Использование «Heap» для

указателей

Использование языков программирования,

делающих невозможным переполнение буфера

Несуществующая область

Буфер

Несуществующая область

Отказ

от индикатора завершения

Слайд 11

Методы защиты

Установка пакетов исправления

Исправление исходного кода с

перекомпиляцией

Тестирование

программ специальными

утилитами

Слайд 12

«Гонки»

Гонки можно определить как некорректное поведение программы,

вызванное

неожидаемой последовательностью зависящих друг

от друга событий. Другими словами,

разработчик программы ошибочно полагает, что одно событие всегда должно предшествовать другому,

но реально может возникнуть ситуация, когда это будет не так.

Гонками также называются ситуации, при которых два или более процессов

(потоков) обрабатывают разделяемые данные (файлы или переменные),

и конечный результат зависит от соотношения скоростей процессов (потоков).

В общем случае, процесс (поток) не выполняется атомарно. Его выполнение

может быть прервано, и другой процесс может выполнить свои действия

между двумя любыми операции прерванного процесса. В защищённом

приложении любая пара операций должна работать корректно, даже если

между ними выполняется произвольный код других процессов (потоков).

Слайд 13

«Гонки»

Проблемы, причиной которых являются гонки, можно поделить на

две категории:

Вмешательство со стороны недоверенного процесса. В этом случае

критичными являются либо последовательность выполнения операций, либо

«атомарность» (неделимость) двух операций.

Вмешательство со стороны доверенного процесса (с точки зрения защищённого приложения). Такие ситуации называют взаимными блокировками, а также дедлоками (deadlocks), клинчами (clinch) или тупиками.

Слайд 14

«Гонки» - пример уязвимости

Name

CAN-2003-0127 (under review)

Description

The kernel module

loader in Linux kernel 2.2.x before 2.2.25, and 2.4.x

before 2.4.21, allows local users to gain root privileges by using ptrace to attach to a child process that is spawned by the kernel.

Слайд 19

Сетевой сканер Nessus

Характеристики

Модульная архитектура

Язык описания атак

NASL

Система генерации отчётов

Идентификация служб

Слайд 20

Параллельное подключение

и сканирование

Nessus-сервер

(UNIX)

Nessus-клиент

Сканируемая сеть

Nessus-клиент

Nessus-клиент

Слайд 22

Обеспечение

безопасности сетей -

- итог

Для защиты сети

необходимо использовать комплекс средств защиты, включающий в себя:

Средства защиты

узлов и ЛВС, обеспечивающие аутентификацию, разграничение доступа, шифрование и т.д.Средства анализа защищённости и устранения уязвимостей

Средства обнаружения атак