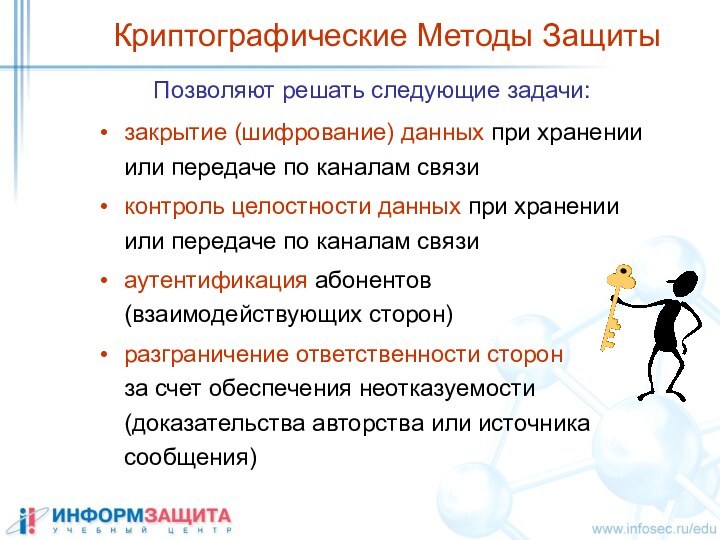

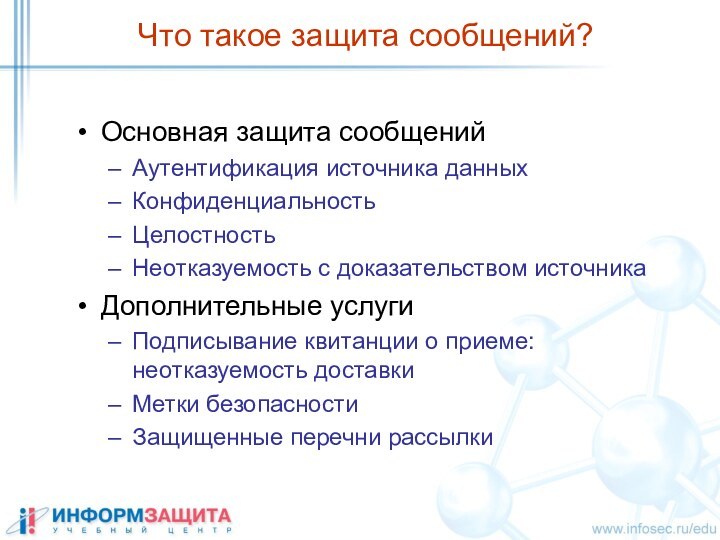

передаче по каналам связи

контроль целостности данных при хранении или

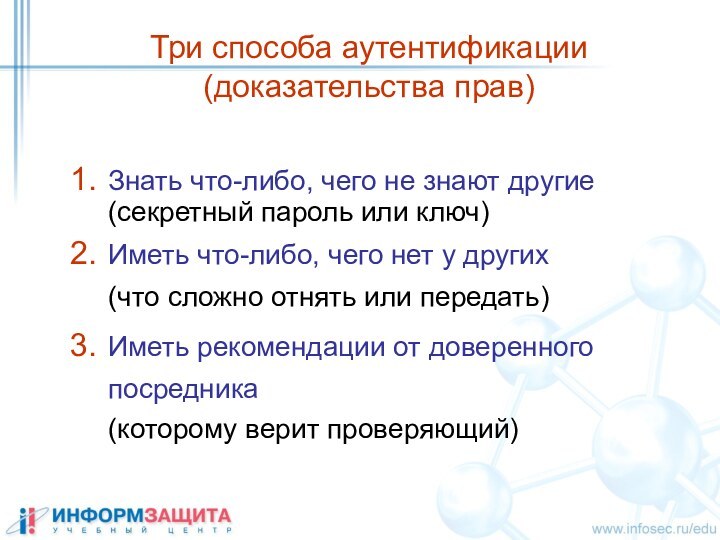

передаче по каналам связиаутентификация абонентов (взаимодействующих сторон)

разграничение ответственности сторон за счет обеспечения неотказуемости (доказательства авторства или источника сообщения)

Позволяют решать следующие задачи: