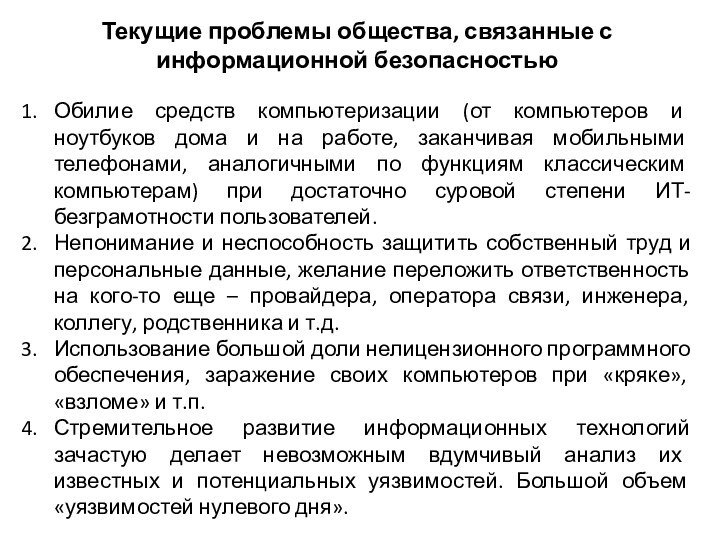

средств компьютеризации (от компьютеров и ноутбуков дома и на

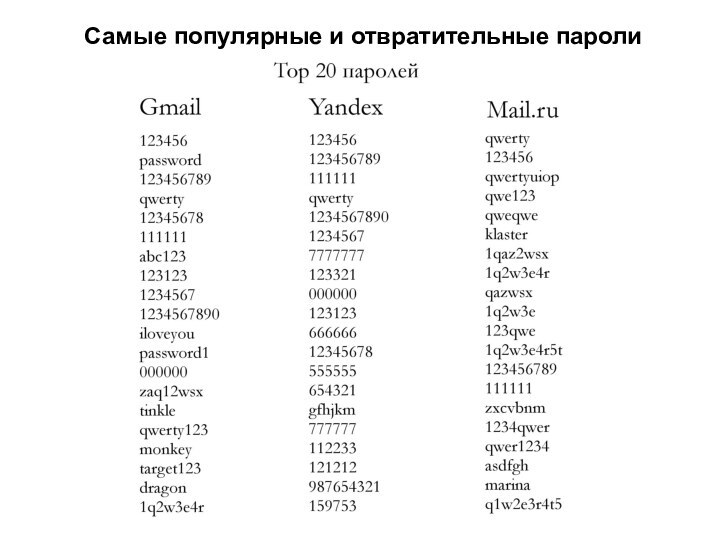

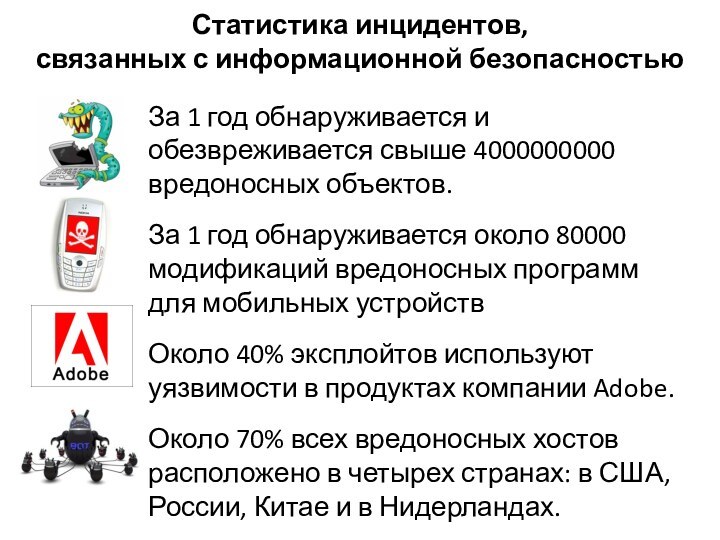

работе, заканчивая мобильными телефонами, аналогичными по функциям классическим компьютерам) при достаточно суровой степени ИТ-безграмотности пользователей.Непонимание и неспособность защитить собственный труд и персональные данные, желание переложить ответственность на кого-то еще – провайдера, оператора связи, инженера, коллегу, родственника и т.д.

Использование большой доли нелицензионного программного обеспечения, заражение своих компьютеров при «кряке», «взломе» и т.п.

Стремительное развитие информационных технологий зачастую делает невозможным вдумчивый анализ их известных и потенциальных уязвимостей. Большой объем «уязвимостей нулевого дня».