Слайд 3

Защита доступа к командной строке

Первый этап защиты коммутатора

- это защита доступа к интерфейсу CLI (пользовательскому и

привилегированному режиму):

Стандартная конфигурация консоли позволяют консольному пользователю перейти из пользовательского режима в привилегированный, не вводя пароль.

стандартные параметры конфигурации коммутатора не разрешают сеансы vty (Telnet или SSH) н и в пользовательском, ни в привилегированном режиме.

Слайд 4

Защита простым паролем

Для пользователей Telnet и консоли коммутаторы

Cisco способны защитить пользовательский режим простым паролем (без имени

пользователя):

пользователи консоли должны ввести пароль консоли (console password), заданный в режиме конфигурации линии консоли (line console 0).

пользователи Telnet должны вводить пароль Telnet (Telnet password), называемый также паролем vty (vty password), поскольку его конфигурация находится в режиме конфигурации линии vty.

Слайд 5

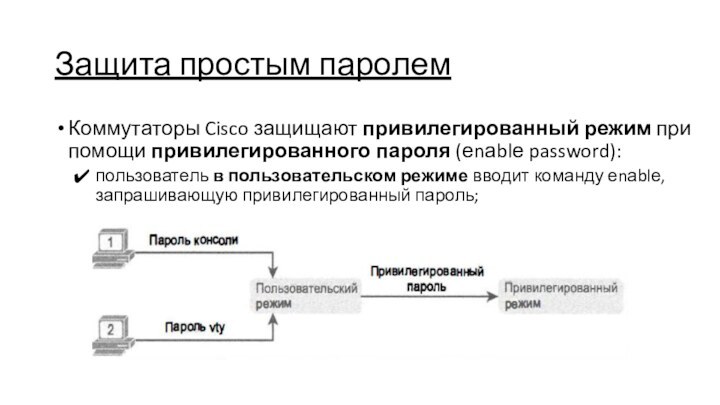

Защита простым паролем

Коммутаторы Cisco защищают привилегированный режим при

помощи привилегированного пароля (еnаblе password):

пользователь в пользовательском режиме вводит

команду еnаblе, запрашивающую привилегированный пароль;

Слайд 6

Защита простым паролем

Команда login указывает операционной системе IOS

использовать простой пароль, а команда password пароль_значение задает пароль.

Операционная

система IOS защищает привилегированный режим, используя привилегированный пароль, заданный глобальной командой еnаblе secret пароль_ значение.

Слайд 8

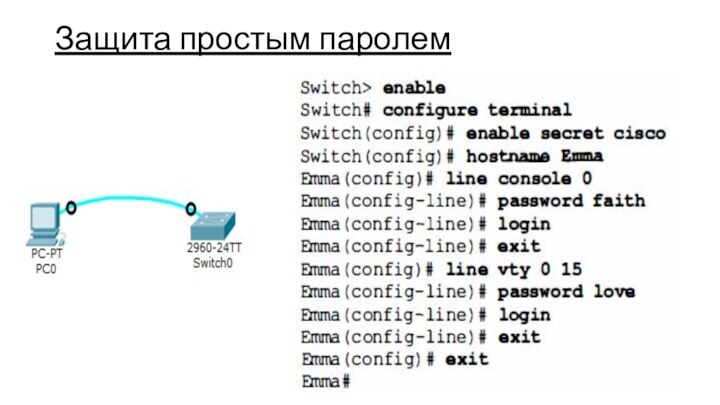

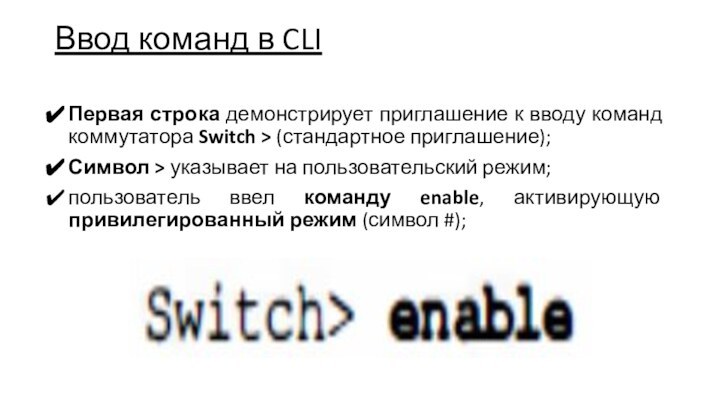

Ввод команд в CLI

Первая строка демонстрирует приглашение к

вводу команд коммутатора Switch > (стандартное приглашение);

Символ > указывает

на пользовательский режим;

пользователь ввел команду enable, активирующую привилегированный режим (символ #);

Слайд 9

Ввод команд в CLI

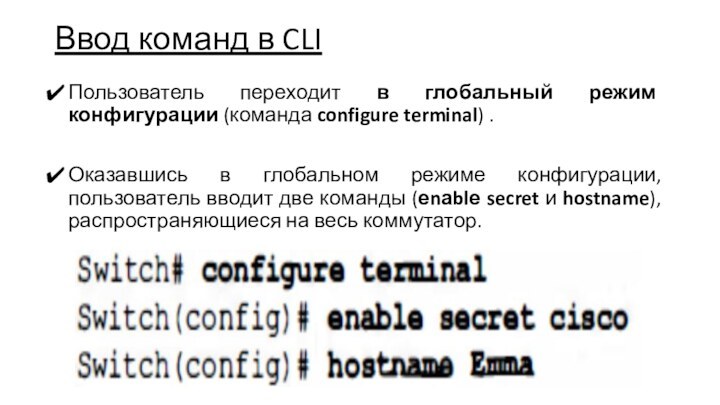

Пользователь переходит в глобальный режим

конфигурации (команда configure terminal) .

Оказавшись в глобальном режиме

конфигурации, пользователь вводит две команды (еnаblе secret и hostname), распространяющиеся на весь коммутатор.

Слайд 10

Ввод команд в CLI

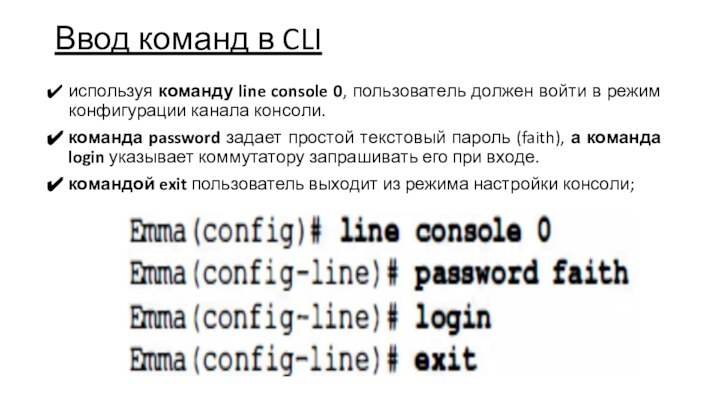

используя команду line console 0,

пользователь должен войти в режим конфигурации канала консоли.

команда

password задает простой текстовый пароль (faith), а команда login указывает коммутатору запрашивать его при входе.

командой exit пользователь выходит из режима настройки консоли;

Слайд 11

Ввод команд в CLI

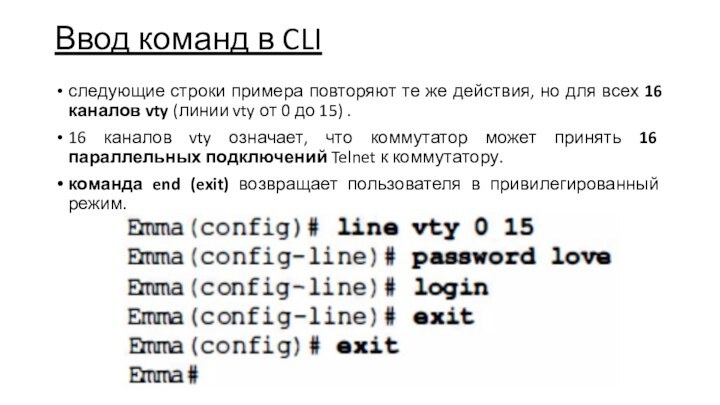

следующие строки примера повторяют те

же действия, но для всех 16 каналов vty (линии

vty от 0 до 15) .

16 каналов vty означает, что коммутатор может принять 16 параллельных подключений Telnet к коммутатору.

команда end (exit) возвращает пользователя в привилегированный режим.

Слайд 12

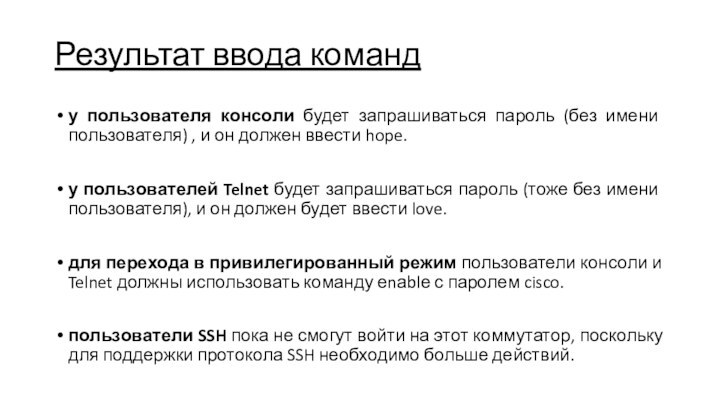

Результат ввода команд

у пользователя консоли будет запрашиваться пароль

(без имени пользователя) , и он должен ввести hope.

у

пользователей Telnet будет запрашиваться пароль (тоже без имени пользователя), и он должен будет ввести love.

для перехода в привилегированный режим пользователи консоли и Telnet должны использовать команду еnаblе с паролем cisco.

пользователи SSH пока не смогут войти на этот коммутатор, поскольку для поддержки протокола SSH необходимо больше действий.

Слайд 13

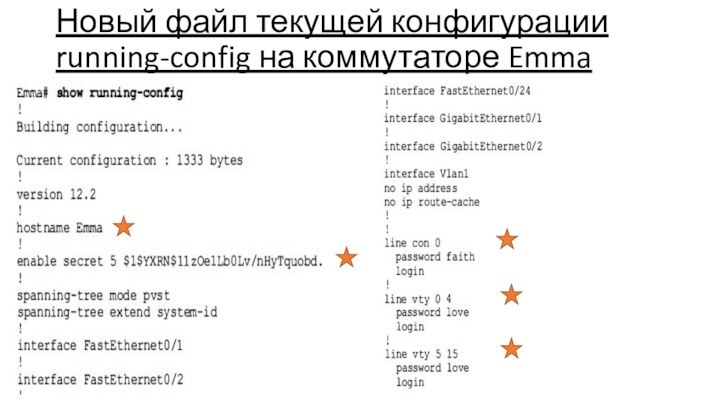

Новый файл текущей конфигурации running-config на коммутаторе Emma

Слайд 14

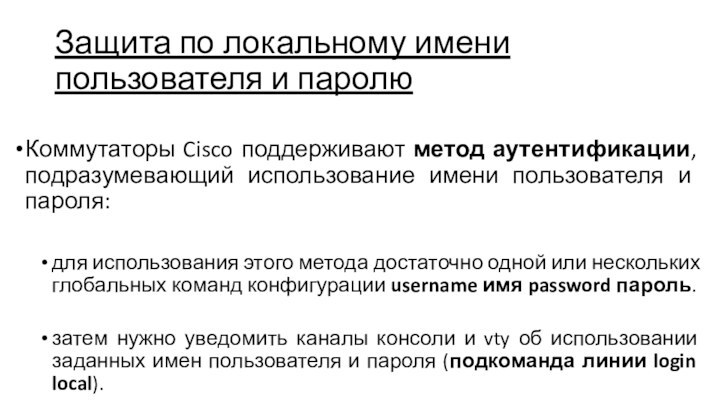

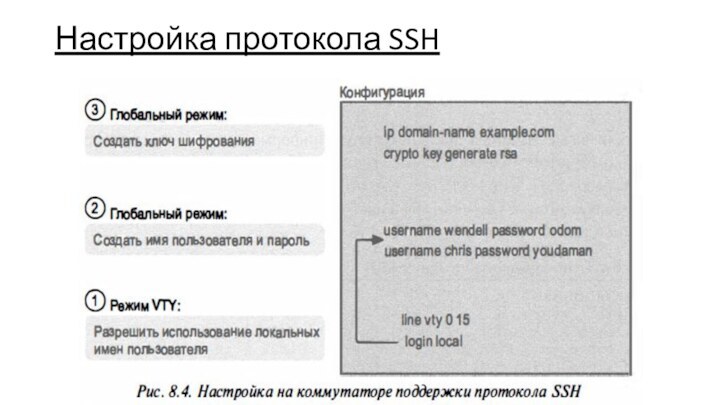

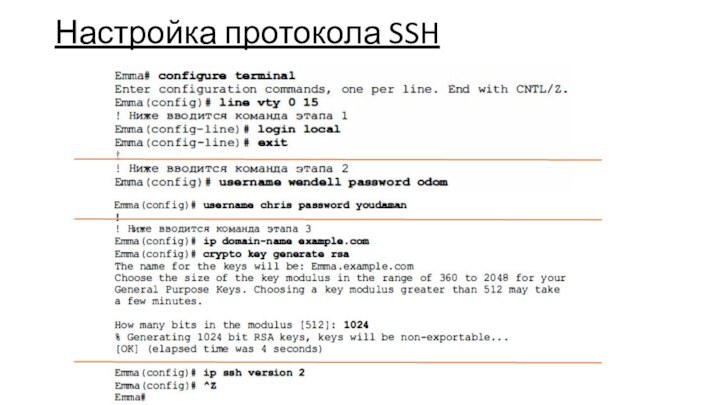

Защита по локальному имени пользователя и паролю

Коммутаторы Cisco

поддерживают метод аутентификации, подразумевающий использование имени пользователя и пароля:

для

использования этого метода достаточно одной или нескольких глобальных команд конфигурации username имя password пароль.

затем нужно уведомить каналы консоли и vty об использовании заданных имен пользователя и пароля (подкоманда линии login local).

Слайд 15

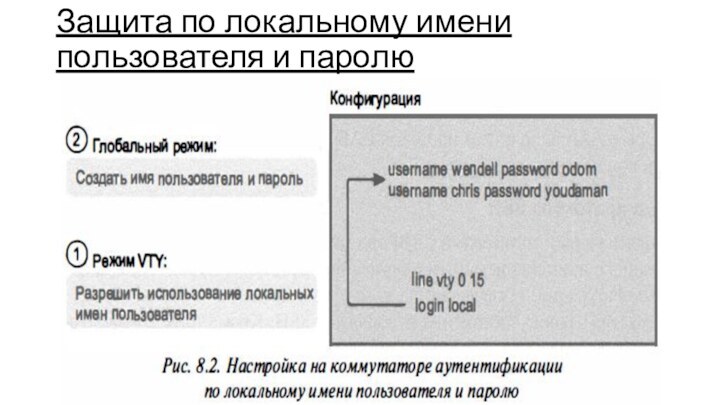

Защита по локальному имени пользователя и паролю

Слайд 16

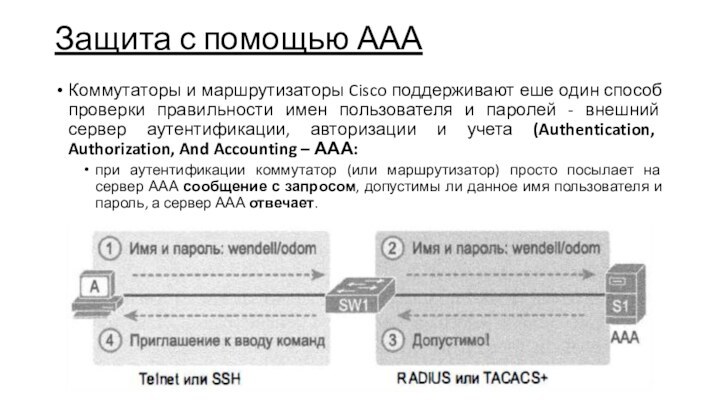

Защита с помощью ААА

Коммутаторы и маршрутизаторы Cisco поддерживают

еше один способ проверки правильности имен пользователя и паролей

- внешний сервер аутентификации, авторизации и учета (Authentication, Authorization, And Accounting – ААА:

при аутентификации коммутатор (или маршрутизатор) просто посылает на сервер ААА сообщение с запросом, допустимы ли данное имя пользователя и пароль, а сервер ААА отвечает.

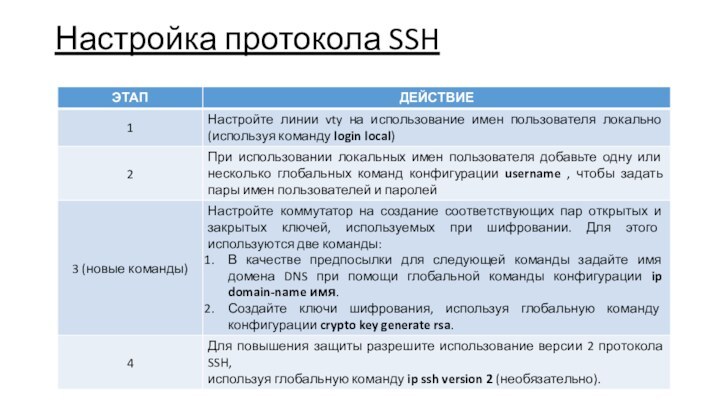

Слайд 20

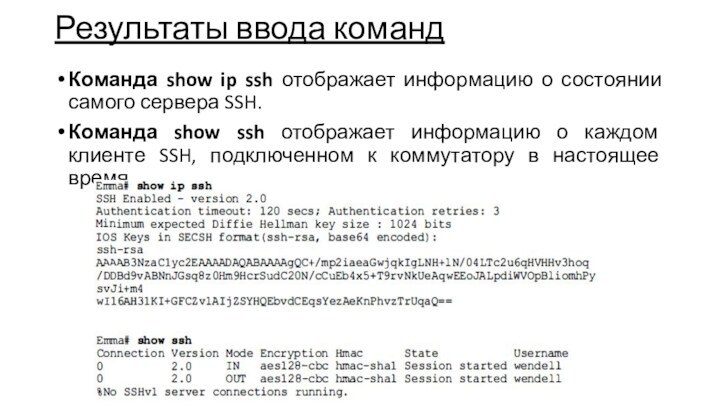

Результаты ввода команд

Команда show ip ssh отображает информацию

о состоянии самого сервера SSH.

Команда show ssh отображает

информацию о каждом клиенте SSH, подключенном к коммутатору в настоящее время.

Слайд 21

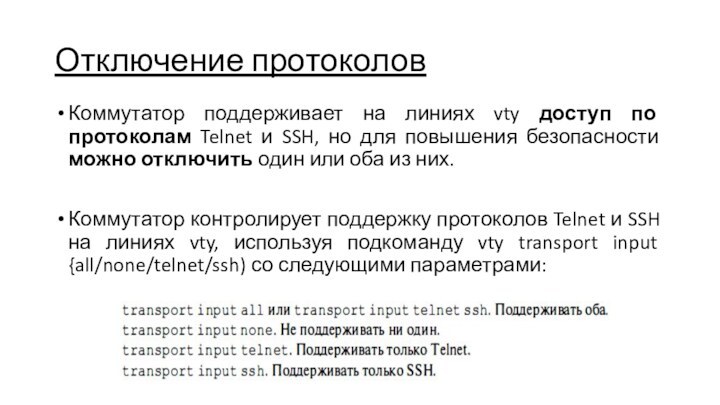

Отключение протоколов

Коммутатор поддерживает на линиях vty доступ по

протоколам Telnet и SSH, но для повышения безопасности можно

отключить один или оба из них.

Коммутатор контролирует поддержку протоколов Telnet и SSH на линиях vty, используя подкоманду vty transport input {all/none/telnet/ssh) со следующими параметрами:

Слайд 22

Шифрование паролей

По умолчанию для некоторых из команд конфигурации,

пароли хранятся виде открытого текста в файле running-config.

Только команда

еnаblе secret автоматически скрывает значение пароля.

Результатом применения методов шифрования пароля будет невозможность просмотреть пароли в выводе команды show running-config.

Слайд 23

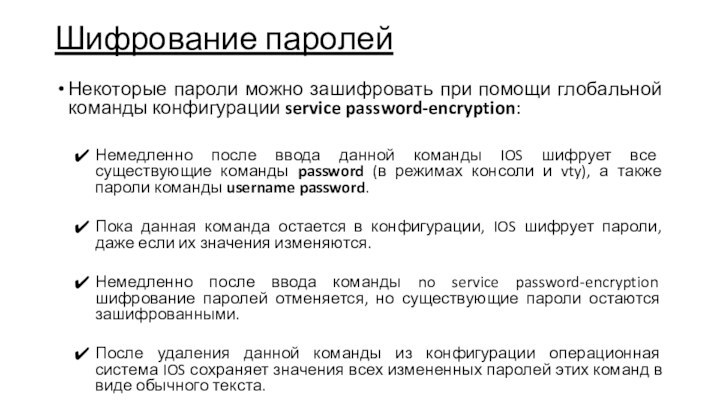

Шифрование паролей

Некоторые пароли можно зашифровать при помощи глобальной

команды конфигурации service password-encryption:

Немедленно после ввода данной команды IOS

шифрует все существующие команды password (в режимах консоли и vty), а также пароли команды username password.

Пока данная команда остается в конфигурации, IOS шифрует пароли, даже если их значения изменяются.

Немедленно после ввода команды no service password-encryption шифрование паролей отменяется, но существующие пароли остаются зашифрованными.

После удаления данной команды из конфигурации операционная система IOS сохраняет значения всех измененных паролей этих команд в виде обычного текста.

Слайд 24

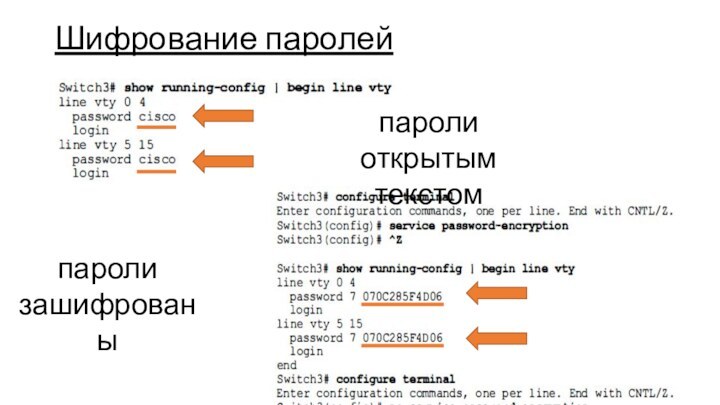

Шифрование паролей

пароли открытым

текстом

пароли

зашифрованы

Слайд 25

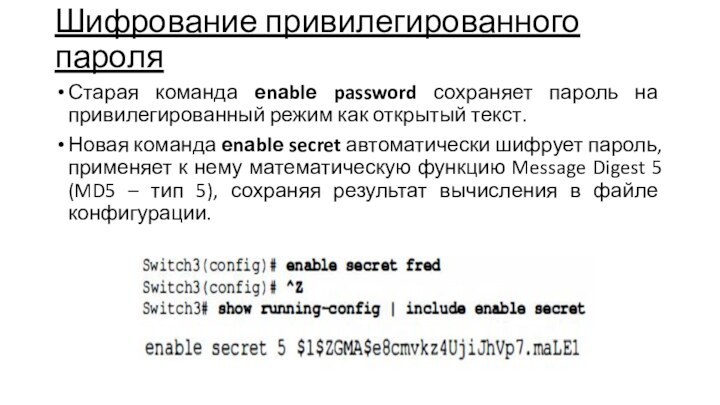

Шифрование привилегированного пароля

Старая команда еnаblе password сохраняет пароль

на привилегированный режим как открытый текст.

Новая команда еnаblе secret

автоматически шифрует пароль, применяет к нему математическую функцию Message Digest 5 (MD5 – тип 5), сохраняя результат вычисления в файле конфигурации.

Слайд 26

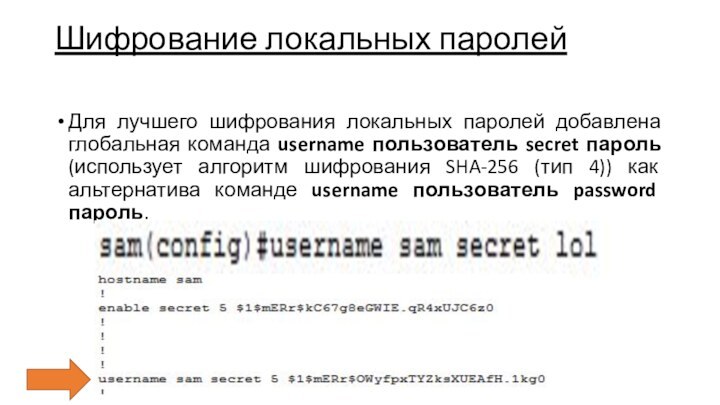

Шифрование локальных паролей

Для лучшего шифрования локальных паролей добавлена

глобальная команда username пользователь secret пароль (использует алгоритм шифрования

SHA-256 (тип 4)) как альтернатива команде username пользователь password пароль.

Слайд 27

Отображаемое сообщение

Отображаемое при подключении сообщение (banner) - это

просто текст, который выводится на экран пользователя.

Команда banner режима

глобальной конфигурации применяется позволяет настроить 3 типа сообщений:

Сообщение дня (Message of the Day - MOTD) - отображается до того, как появится приглашение аутентификации.

Сообщение перед аутентификацией (login) - отображается до выполнения аутентификации, но после сообщения дня.

Сообщение после аутентификации (ехес) - отображается после успешной аутентификации пользователя.

Слайд 28

Буфер истории команд

В буфер истории сохраняется несколько последних

введенных команд.

Некоторые из наиболее полезных команд для работы с

буфером истории:

show history - отображает команды, находящиеся в буфере истории команд;

history size х - задает количество команд (х), которое будет сохраняться в буфере истории команд (для консольного или сеанса vty);

terminal history size х - позволяет задавать размер буфера истории команд (х) только для текущего сеанса пользователя.

Слайд 29

Стандартные настройки коммутатора

Коммутаторы Cisco поставляются со стандартными настройками,

позволяющими им работать из коробки (не требуется дополнительной настройки):

работа

всех интерфейсов разрешена (стандартное состояние no shutdown);

включены автопереговоры для всех портов, которые могут их использовать (стандартное состояние duplex auto и speed auto);

все интерфейсы стандартно являются частью сети VLAN 1 (switchport access vlan 1).

Слайд 30

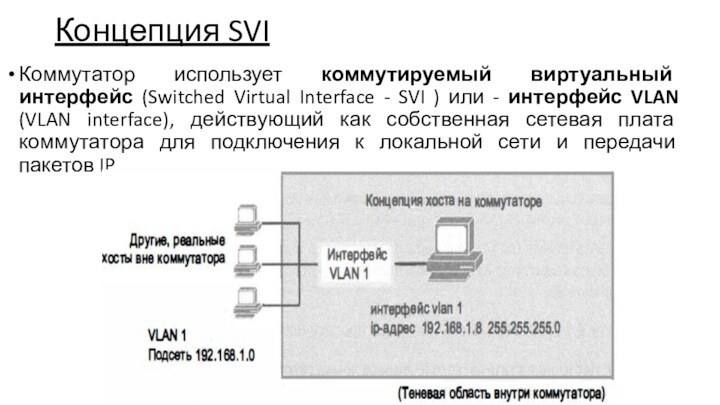

Концепция SVI

Коммутатор использует коммутируемый виртуальный интерфейс (Switched Virtual

Interface - SVI ) или - интерфейс VLAN (VLAN

interface), действующий как собственная сетевая плата коммутатора для подключения к локальной сети и передачи пакетов IP.

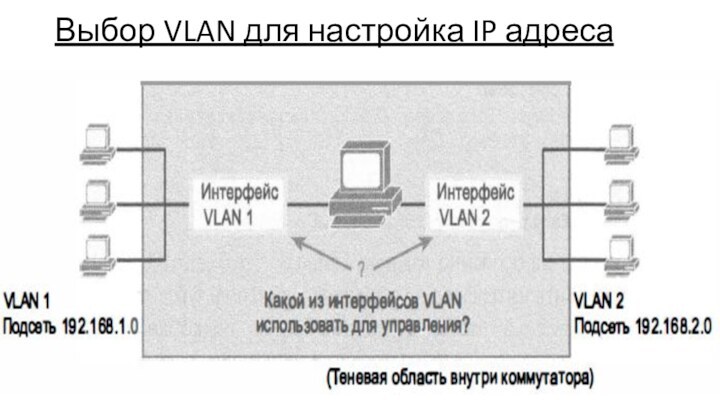

Слайд 31

Выбор VLAN для настройка IP адреса

Слайд 32

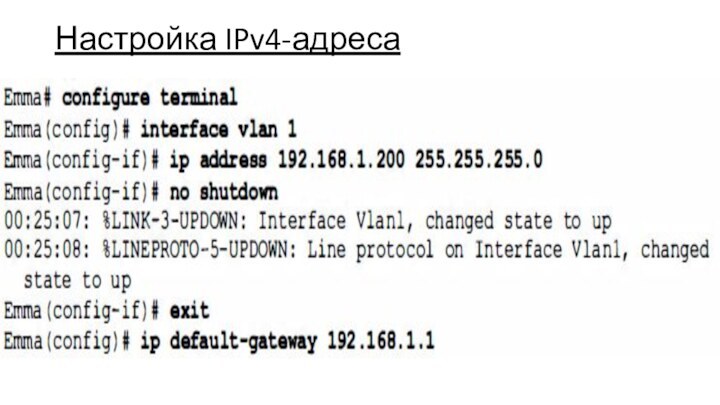

Настройка IPv4-адреса

Коммутатор настраивает свой IРv4-адрес и маску на

специальном, подобном сетевой плате, интерфейсе VLAN:

перейти в режим конфигурации

сети VLAN 1 с помощью команды interface vlan 1 из глобального режима конфигурации устройства;

присвоить IР-адрес и маску с помощью команды ip address iр-адрес маска в подрежиме конфигурации интерфейса;

включить виртуальный интерфейс сети VLAN 1 с помощью команды no shutdown в подрежиме конфигурации интерфейса;

Указать стандартный шлюз устройства в глобальном режиме конфигурации с помощью команды ip default-gateway iр –адрес;

Добавить глобальную команду ip name-server ip-aдpec1 iр-адрес2 ..., чтобы настроить коммутатор на использование DNS при поиске имен по их IР-адресам (необязательно).

Слайд 34

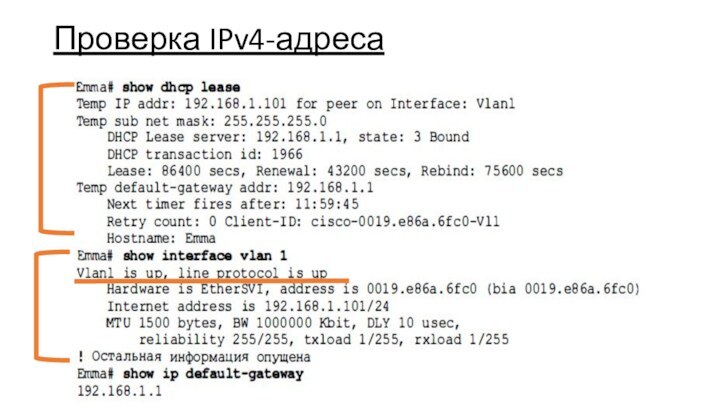

Проверка IPv4-адреса

Конфигурацию IРv4-адреса коммутатора можно проверить несколькими способами:

просмотреть

текущую конфигурацию, используя команду show running- config;

просмотреть информацию об

IР-адресе и маске, используя команду show interface vlan х, где х – номер влана;

при использовании сервера DHCP команда show dhcp lease позволяет просмотреть зарезервированный (временно) IР-адрес и другие параметры

Слайд 36

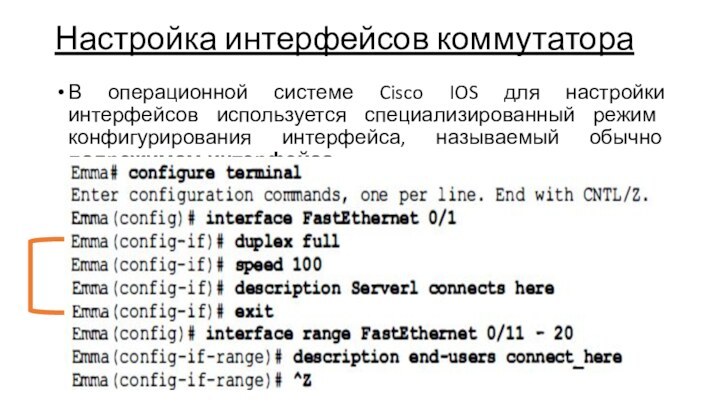

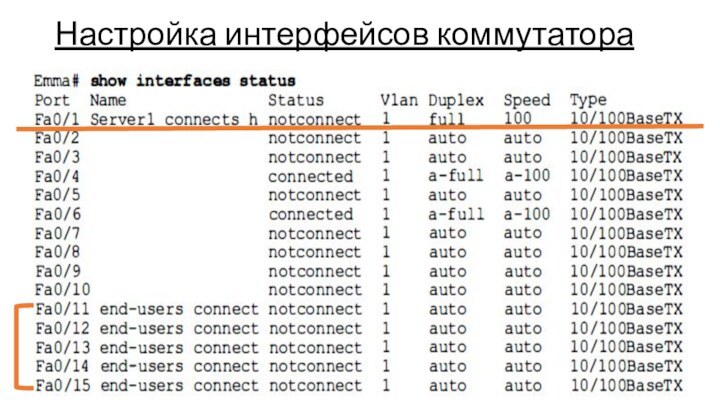

Настройка интерфейсов коммутатора

В операционной системе Cisco IOS для

настройки интерфейсов используется специализированный режим конфигурирования интерфейса, называемый обычно

подрежимом интерфейса.

Слайд 37

Настройка интерфейсов коммутатора

Слайд 38

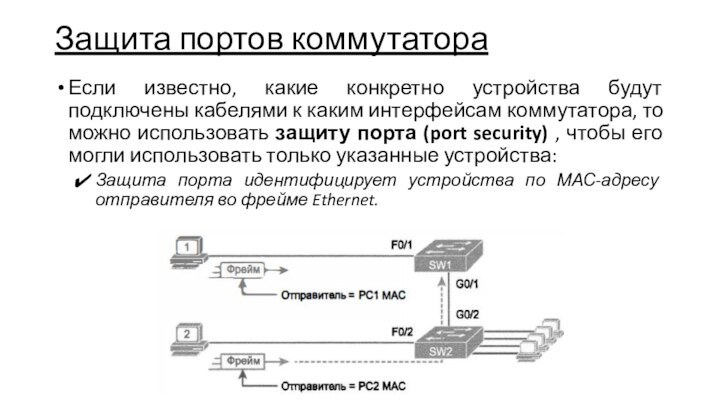

Защита портов коммутатора

Если известно, какие конкретно устройства будут

подключены кабелями к каким интерфейсам коммутатора, то можно использовать

защиту порта (port security) , чтобы его могли использовать только указанные устройства:

Защита порта идентифицирует устройства по МАС-адресу отправителя во фрейме Ethernet.

Слайд 39

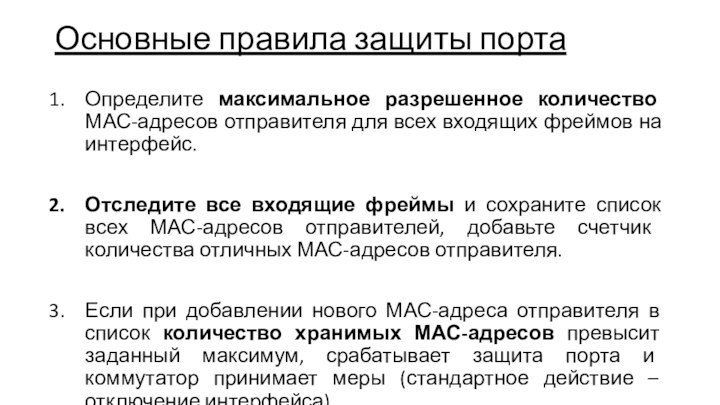

Основные правила защиты порта

Определите максимальное разрешенное количество МАС-адресов

отправителя для всех входящих фреймов на интерфейс.

Отследите все входящие

фреймы и сохраните список всех МАС-адресов отправителей, добавьте счетчик количества отличных МАС-адресов отправителя.

Если при добавлении нового МАС-адреса отправителя в список количество хранимых МАС-адресов превысит заданный максимум, срабатывает защита порта и коммутатор принимает меры (стандартное действие – отключение интерфейса).

Слайд 40

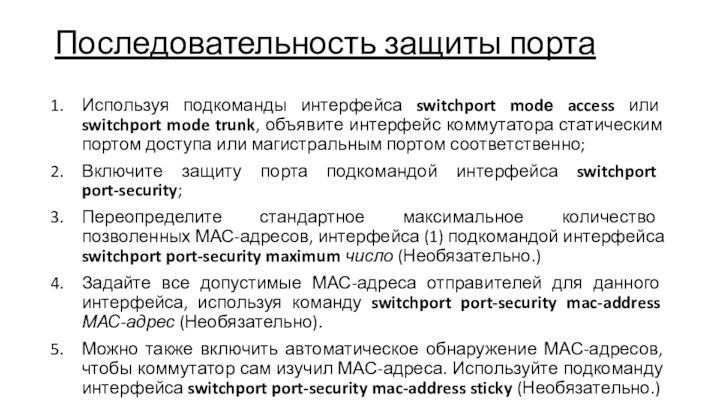

Последовательность защиты порта

Используя подкоманды интерфейса switchport modе access

или switchport mode trunk, объявите интерфейс коммутатора статическим портом

доступа или магистральным портом соответственно;

Включите защиту порта подкомандой интерфейса switchport port-security;

Переопределите стандартное максимальное количество позволенных МАС-адресов, интерфейса (1) подкомандой интерфейса switchport port-security maximum число (Необязательно.)

Задайте все допустимые МАС-адреса отправителей для данного интерфейса, используя команду switchport port-security mac-address МАС-адрес (Необязательно).

Можно также включить автоматическое обнаружение МАС-адресов, чтобы коммутатор сам изучил МАС-адреса. Используйте подкоманду интерфейса switchport port-security mac-address sticky (Необязательно.)

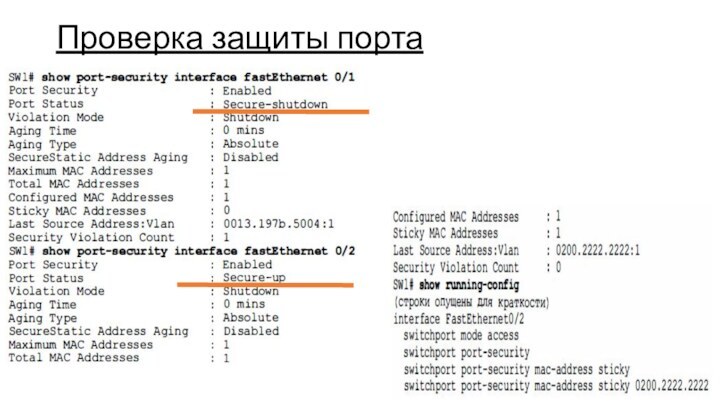

Слайд 41

Последовательность защиты порта

Слайд 43

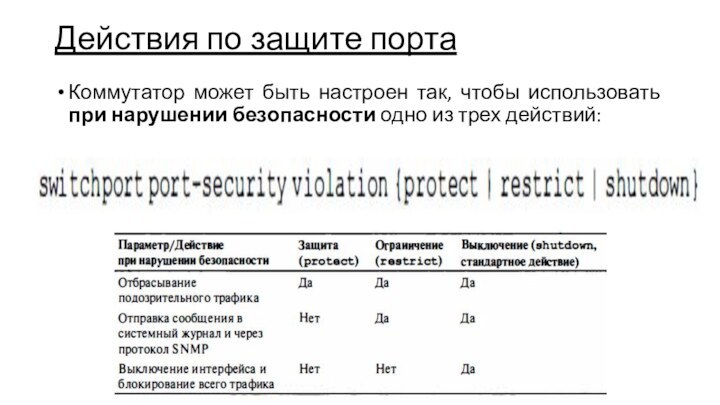

Действия по защите порта

Коммутатор может быть настроен так,

чтобы использовать при нарушении безопасности одно из трех действий:

Слайд 44

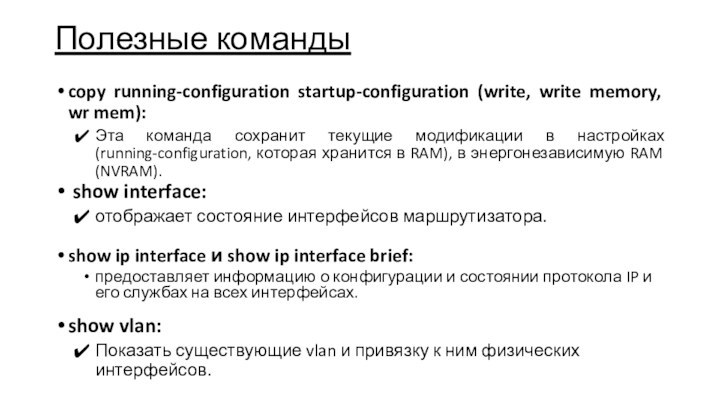

Полезные команды

copy running-configuration startup-configuration (write, write memory, wr

mem):

Эта команда сохранит текущие модификации в настройках (running-configuration, которая

хранится в RAM), в энергонезависимую RAM (NVRAM).

show interface:

отображает состояние интерфейсов маршрутизатора.

show ip interface и show ip interface brief:

предоставляет информацию о конфигурации и состоянии протокола IP и его службах на всех интерфейсах.

show vlan:

Показать существующие vlan и привязку к ним физических интерфейсов.