- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

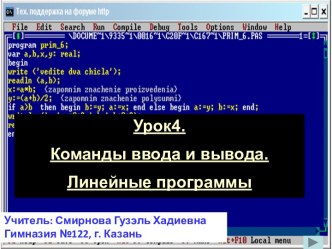

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентации по Информатике

ПЛАН СЕМИНАРА Введение Браузеры Интернет-энциклопедии Mozilla Firefox Почтовые службы Мессенджеры - Интернет-программы обмена мгновенными сообщениями Торрент-сети Введение С момента зарождения Интернета (29 октября 1969 года) до сегодняшнего дня произошли серьезные изменения, как в технической стороне сети, так и

Внешняя память: дискетыГМД = гибкий магнитный диск, floppy disk5,25’’ (дюйма)3,5’’Форматирование – разметка, нанесение секторов и дорожек. 1,44 Мб300 об/мин Правила работы:Нельзя:гнуть и деформировать дискету;вставлять деформированную дискету вручную открывать защитную шторкуподвергать воздействию электромагнитных полейВнешняя память: дискеты

Что такое компьютерный вирус? Компью́терный ви́рус — вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи. КлассификацияПринято разделять

История создания ИнтернетаДжозеф Ликлайдер Винсент Сёрф, «Отец Интернета»Тимоти Бернерс-Ли История созданияВ 1962 г. Американские военные поручили группе ученых объединить в единую систему множество мелких локальных «подсетей».Была создана первая компьютерная сеть, передача данных по которой осуществлялась через телефонный канал.В 1973г. Впервые пообщались

Тип урока: изучение нового материала.Цели: Предметные: формировать знания учащихся о циклических алгоритмах; Личностные: вызвать интерес учащихся к предмету «Информатика». Метапредметные: Расширить представление учащихся о циклических алгоритмах.Планируемые результаты: Учащиеся научатся составлять программу с использованием цикла. Повторение пройденного материалаКакие виды алгоритмов мы знаем?Линейный

Тема 1: Введение в программированиеКакой язык понимает процессор? Процессор понимает язык электрических сигналов. Он не различает сильный или слабый сигнал. Процессор принимает одно их двух состояний: есть сигнал (1) или нет сигнала (0). Процессор отличает сочетания сигналов в единицу времени как

Правила расположения рук на клавиатуре:Основания ладоней лежат на передней кромке корпуса клавиатуры.2. Форма кистей – округлая, как будто в каждой из них вы держите яблоко.3. Исходная позиция пальцев рук такова:Левый указательный над буквой АЛевый средний над буквой ВЛевый безымянный над ЫЛевый

Вычисления в доэлектронную эпохуЛичности , внёсшие вклад в развитие ВТ Блез Паскаль и его машинаЧарльз Бэббидж и его аналитическая машинаАда Августа Байрон Кинг(Ада Лавлейс)Герман ХоллеритПоколения ЭВМЧто такое ЭВМ?1 поколение2 поколение3 поколение4 поколениеСодержание Вычисления в доэлектронную эпохупальцы рукабаксчёты

В настоящее время наша жизнь, немыслима без современных информационных технологий. Однако именно высокая степень автоматизации порождает риск снижения безопасности.«Защита собственной информации от несанкционированного доступа» Несанкционированный доступ (Unauthorizedaccesstoinformation) Несанкционированный доступ -чтение, обновление или разрушение

Одной из главных причин уничтожения информации в настоящее время является распространение компьютерных вирусов.Компьютерный вирус – это специальная компьютерная программа, как правило, небольшая по размерам, которая при своем запуске уничтожает или портит данные, хранящиеся на компьютере. Компьютерный вирус может "приписывать" себя к

Что такое поведение? (инвариант бисимуляционной эквивалентности) 1.Domain theory approach (S.Abramsky 1991)2.ACP with recursion (J.A.Bergstra and J.W.Klop, 1984)3.Coalgebraic approach (P.Aczel, 1988, later B.Jecobs and J.Rutten) 4.Continuous algebras (A.Letichevsky,D.Gilbert,1997)В теории автоматов: Автомат есть транзиционная система, размеченная парами вход/выход

Презентации из раздела Информатика. Для просмотра учебных материалов воспользуйтесь проигрывателем. Любую презентацию на заданную тему можно скачать внизу страницы, поделившись ссылкой в социальных сетях. Не забудьте добавить наш сайт презентаций в закладки!