- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Подготовка кандидатов к собеседованию по техническим вопросам

Содержание

- 2. Эта модель описывает правила и процедуры передачи

- 3. 1. Физический уровень.На данном уровне происходит передача

- 4. ХАБ- сетевой концентратор, который позволяет объединить компьютеры

- 5. Принцип работы Хаба.ЗАДАНИЕ: Нужно передать информацию с

- 6. 2. Канальный уровень. На данном уровне происходит

- 7. МАС-адрес.МАС – адрес – это физический адрес

- 8. Задание:Какие из перечисленных записей будут являться МАС-адресами?

- 9. СВИТЧ. - сетевой коммутатор. Как и хаб,

- 10. Принцип работы Свитча.ПК1 – МАС1 – подключен

- 11. 3. Сетевой уровень.На данном уровне происходит определение

- 12. IP-адрес.это уникальный сетевой адрес узла в компьютерной сети. . В

- 13. РОУТЕР- маршрутизатор, который умеет передавать данные между

- 14. Принцип работы Роутера.

- 15. ПЛЮСЫ Роутера.1. Нет необходимости дополнительно настраивать компьютеры

- 16. VPN-соединение. ip – адресМаска подсетиDNSОсновной шлюзИНТЕРНЕТА НЕТ!Для

- 17. VPN-соединение.ИНТЕРНЕТ ЕСТЬ!

- 18. Основные протоколы.Протокол – это алгоритм по которым

- 19. TCP - один из основных протоколов передачи данных Интернета,

- 20. Антивирус и брендмауэр (firewall).

- 21. АнтивирусАнтивирус сравнивает каждый имеющийся в компьютере файл

- 22. Брендмауэр(firewall)- это программа, позволяющая надежно защитить компьютер,

- 23. Скачать презентацию

- 24. Похожие презентации

Слайд 3

1. Физический уровень.

На данном уровне происходит передача сигналов

в среде передачи данных. Физический кабель, оптический кабель и

радио-связь.Единица измерения, используемая на этом слое — Биты.

На данном уровне работает такое устройтво, как HAB (Хаб) – концентратор.

Слайд 4

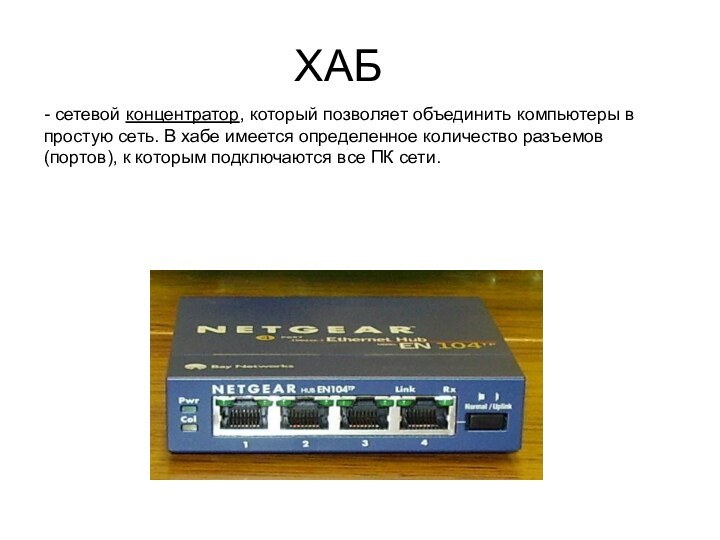

ХАБ

- сетевой концентратор, который позволяет объединить компьютеры в

простую сеть. В хабе имеется определенное количество разъемов (портов),

к которым подключаются все ПК сети.

Слайд 5

Принцип работы Хаба.

ЗАДАНИЕ: Нужно передать информацию с ПК1

на ПК3

ВЫВОД: Информацию получают все ПК в сети!

Слайд 6

2. Канальный уровень.

На данном уровне происходит передача

внутри одного сегмента сети. Так же на этом уровне

возможно обнаружение и, возможно, исправление ошибок, возникших на физическом уровне.На данном уровне передаются Кадры.

На данном уровне работают Switch (Коммутатор) и Мосты.

Здесь используется понятие МАС-адреса.

Слайд 7

МАС-адрес.

МАС – адрес – это физический адрес сетевого

устройства. Его присваивает устройству производитель при изготовлении. По МАС_адресу

мы можем понять, кто изготовил данное устройство. МАС–адрес состоит из шести больших латинских букв (A, B, C, D, E, F) и цифр (от 0 до 9)Запись может быть:

Большими буквами через тире ( 6 октетов):

Пример 1C-4F-FD-E1-88-0A

2. Маленькими букавами через двоеточие (6 октетов):

Пример 1с:4f:fd:e1:88:0a

3. Маленькими буквами через точки (3 октета):

Пример 1с4f.fde1.880a

Слайд 8

Задание:

Какие из перечисленных записей будут являться МАС-адресами?

АВ – СН – 13 – 16 -

А6 – 99 - 182. ab : 95 : f6 : 19 : 55 : 5r

3. FB – 74 – FA – 16 – 95 - 34

4. m6h7.7436.fdb5.t795

5. 76 – 45 – 18 – 7F – BB - FF

6. adbf.1587.f5b1

7. fb : 5b : aa : 94 : f3 : 77

8. FA – HH – 14 – 99 – 56 – 17

НЕТ

ДА

НЕТ

НЕТ

ДА

ДА

ДА

НЕТ

Слайд 9

СВИТЧ.

- сетевой коммутатор. Как и хаб, свитч

предназначен для объединения множества компьютеров в одну локальную сеть.

Слайд 10

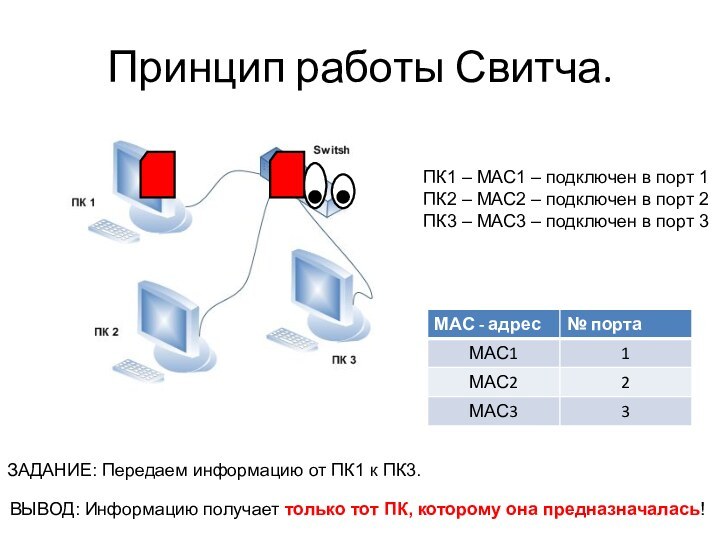

Принцип работы Свитча.

ПК1 – МАС1 – подключен в

порт 1

ПК2 – МАС2 – подключен в порт 2

ПК3

– МАС3 – подключен в порт 3ЗАДАНИЕ: Передаем информацию от ПК1 к ПК3.

ВЫВОД: Информацию получает только тот ПК, которому она предназначалась!

Слайд 11

3. Сетевой уровень.

На данном уровне происходит определение пути

передачи данных. Здесь происходит трансляция из имен логических (ip-адрес)

в имена физические (МАС-адрес), определение кратчайших маршрутов.На данном уровне работает такое сетевое оборудование как Роутер (маршрутизатор).

Слайд 12

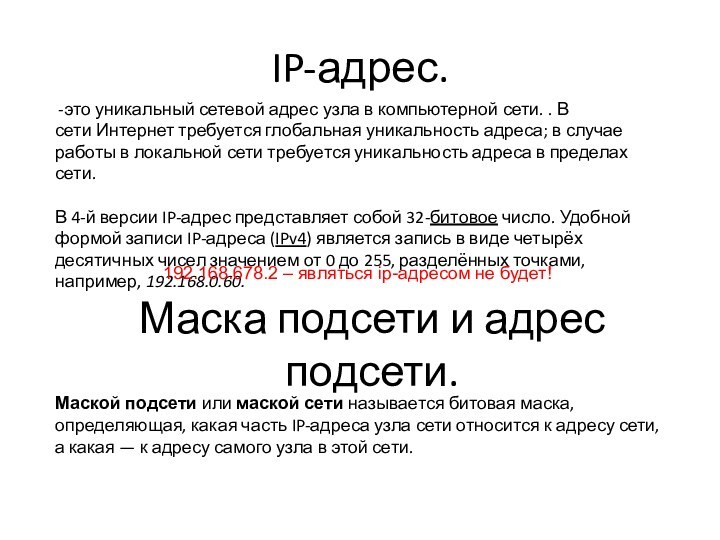

IP-адрес.

это уникальный сетевой адрес узла в компьютерной сети. . В сети Интернет требуется

глобальная уникальность адреса; в случае работы в локальной сети требуется уникальность

адреса в пределах сети.В 4-й версии IP-адрес представляет собой 32-битовое число. Удобной формой записи IP-адреса (IPv4) является запись в виде четырёх десятичных чисел значением от 0 до 255, разделённых точками, например, 192.168.0.60.

192.168.678.2 – являться ip-адресом не будет!

Маска подсети и адрес подсети.

Маской подсети или маской сети называется битовая маска, определяющая, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети.

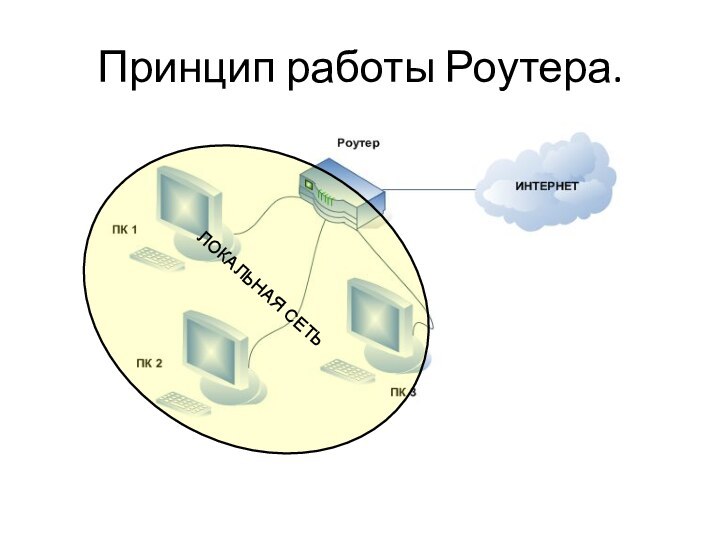

Слайд 13

РОУТЕР

- маршрутизатор, который умеет передавать данные между различными

сетями, например сетью вашего интернет провайдера и вашей домашней

локальной сетью.

Слайд 15

ПЛЮСЫ Роутера.

1. Нет необходимости дополнительно настраивать компьютеры и

программы для подключения к сети Интернет.

2. Роутер потребляет меньше

электроэнергии по сравнению с обычным ПК и его труднее взломать при грамотной настройке.3. В случае с Wi-Fi роутером вы сможете работать в интернете с любого места вашей квартиры и наконец-таки избавитесь от кучи проводов.

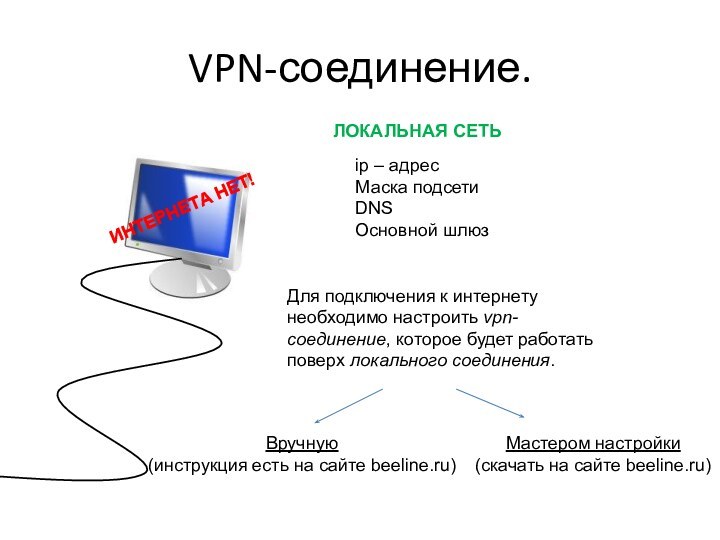

Слайд 16

VPN-соединение.

ip – адрес

Маска подсети

DNS

Основной шлюз

ИНТЕРНЕТА НЕТ!

Для подключения

к интернету необходимо настроить vpn-соединение, которое будет работать поверх

локального соединения.ЛОКАЛЬНАЯ СЕТЬ

Вручную

(инструкция есть на сайте beeline.ru)

Мастером настройки

(скачать на сайте beeline.ru)

Слайд 18

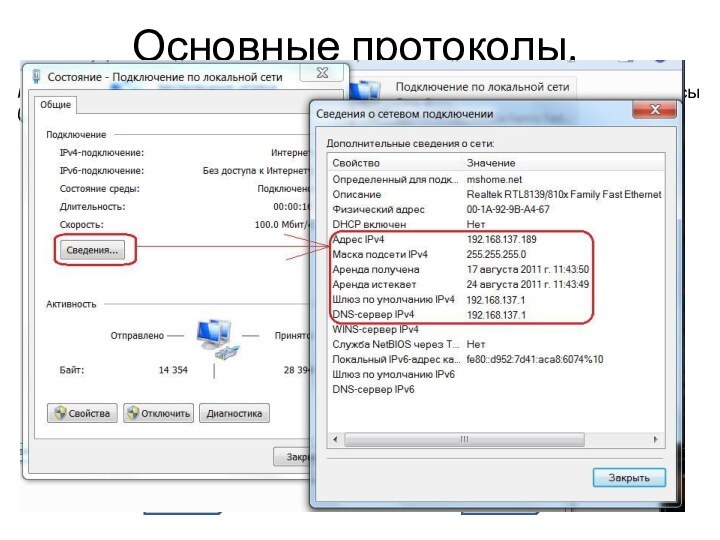

Основные протоколы.

Протокол – это алгоритм по которым происходят

те или иные сетевые процессы

(такие как передача данных,

получение настроек и т.д.). DHCP — сетевой протокол, позволяющий компьютерам автоматически получать IP-адрес и другие параметры, необходимые для работы в сети TCP/IP.

IP-адрес, Маска сети, Шлюз, DNS

DNS — используется для получения IP-адреса по доменному имени хоста (компьютера или устройства).

Vk.com

87.240.131.97

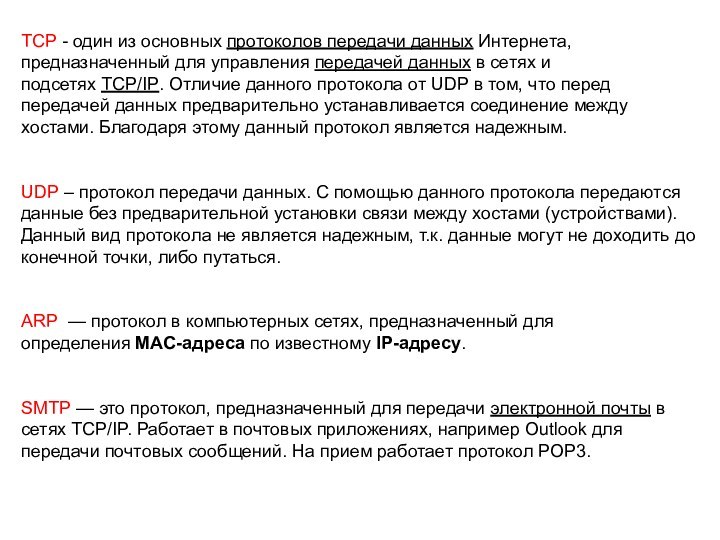

Слайд 19 TCP - один из основных протоколов передачи данных Интернета, предназначенный

для управления передачей данных в сетях и подсетях TCP/IP. Отличие данного протокола

от UDP в том, что перед передачей данных предварительно устанавливается соединение между хостами. Благодаря этому данный протокол является надежным.UDP – протокол передачи данных. С помощью данного протокола передаются данные без предварительной установки связи между хостами (устройствами). Данный вид протокола не является надежным, т.к. данные могут не доходить до конечной точки, либо путаться.

ARP — протокол в компьютерных сетях, предназначенный для определения MAC-адреса по известному IP-адресу.

SMTP — это протокол, предназначенный для передачи электронной почты в сетях TCP/IP. Работает в почтовых приложениях, например Outlook для передачи почтовых сообщений. На прием работает протокол POP3.

Слайд 21

Антивирус

Антивирус сравнивает каждый имеющийся в компьютере файл со

своей базой данных, содержащей информацию об известных ей вредоносных

программах. Для того чтобы работа такого антивируса была действительно эффективной, требуется, чтобы информация в этой базе постоянно обновлялась, причем чем чаще, тем лучше.Отслеживание действий, характерных для вирусов. Антивирусные программы анализируют то, как ведут себя те или иные файлы, и принимают решение об их нейтрализации. Чаще всего такой антивирусный мониторинг ведется на протяжении всего времени работы компьютера.

- специализированная программа для обнаружения компьютерных вирусов, а также нежелательных программ вообще и восстановления заражённых такими программами файлов, а также для профилактики — предотвращения заражения файлов или операционной системы вредоносным кодом.

Слайд 22

Брендмауэр(firewall)

- это программа, позволяющая надежно защитить компьютер, подключенный

к локальной либо глобальной компьютерной сети, от атак сетевых

злоумышленников.Как правило, брандмауэр постоянно находится в оперативной памяти компьютера, функционируя в фоновом режиме. Работает он по следующему принципу: осуществляет фильтрацию всего входящего трафика, проверяя все подозрительные пакеты и отправляя их обратно. Пакеты, содержание которых опасений не вызывает (например, предназначенные веб-браузеру), без проблем пропускаются программой в компьютер. Кроме разделения пакетов на "разрешенные" и "подозрительные", с отсеиванием последних, программа умеет определять ip-адрес компьютера, с которого пришел "подозрительный" пакет.

Что касается исходящего трафика, то здесь firewall просто отслеживает все попытки запущенных на компьютере пользователя программ получить доступ к локальной сети либо сети Интернет.

Это необходимо для блокировки работы различных программ злоумышленника, предназначенных для перехвата паролей и пересылки их своему создателю.