Слайд 2

Статическая и динамическая

маршрутизации

Слайд 3

Статическая маршрутизация

Пример использования статической маршрутизации

Настройка маршрутизации на DGS-3612-1

config

ipif System ipaddress 10.1.1.1/24

create ipif Int1 100.1.1.1/24 Vlan1

create iproute

200.1.1.0/24 10.1.1.2

Настройка маршрутизации на DGS-3612-2

config ipif System ipaddress 10.1.1.2/24

create ipif Int2 200.1.1.1/24 Vlan2

create iproute 100.1.1.0/24 10.1.1.1

Слайд 4

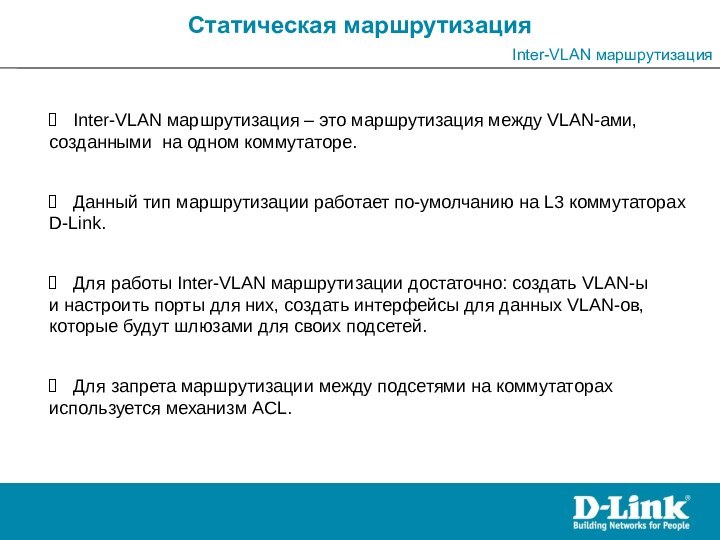

Статическая маршрутизация

Inter-VLAN маршрутизация

Inter-VLAN маршрутизация – это

маршрутизация между VLAN-ами,

созданными на одном коммутаторе.

Данный

тип маршрутизации работает по-умолчанию на L3 коммутаторах D-Link.

Для работы Inter-VLAN маршрутизации достаточно: создать VLAN-ы

и настроить порты для них, создать интерфейсы для данных VLAN-ов,

которые будут шлюзами для своих подсетей.

Для запрета маршрутизации между подсетями на коммутаторах используется механизм ACL.

Слайд 5

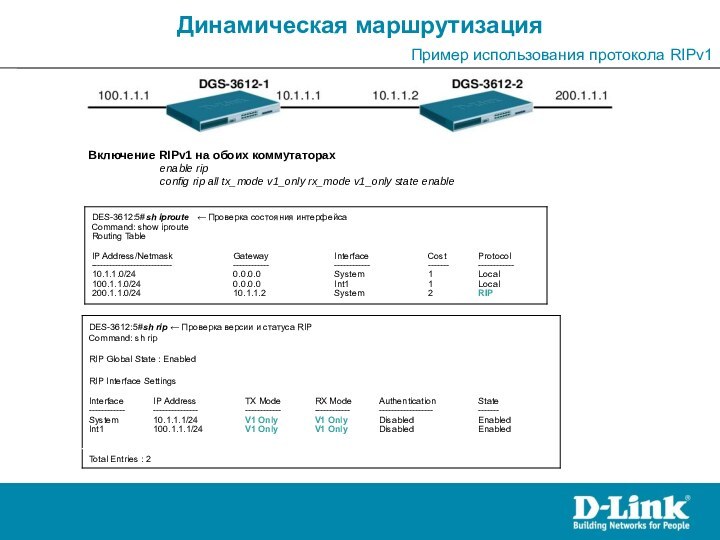

Динамическая маршрутизация

Пример использования протокола RIPv1

Включение RIPv1 на обоих

коммутаторах

enable rip

config rip all tx_mode v1_only rx_mode v1_only state

enable

Слайд 6

Динамическая маршрутизация

Пример использования протокола RIPv2

Включение RIPv2 на обоих

коммутаторах

enable rip

config rip all tx_mode v2_only rx_mode v2_only state

enable

Слайд 7

DGS-3612:5#config rip all authentication enable key

Command: config rip

all authentication enable key

Success.

Динамическая маршрутизация

Пример использования RIP Authentication

Слайд 8

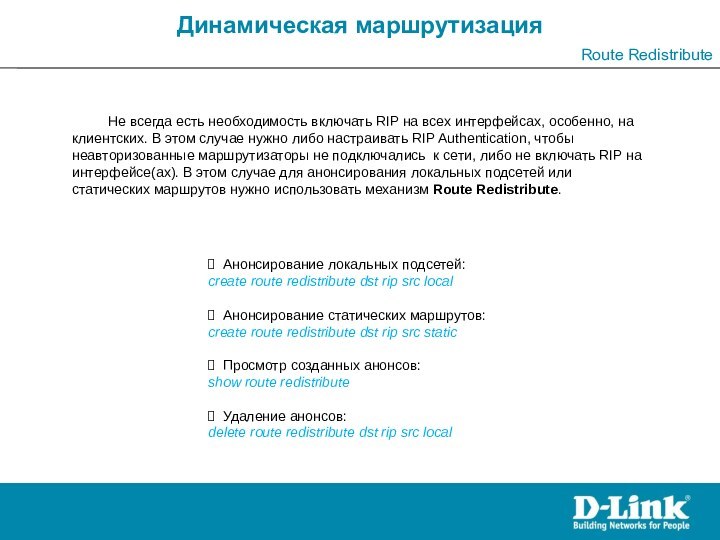

Динамическая маршрутизация

Route Redistribute

Не всегда есть необходимость включать RIP

на всех интерфейсах, особенно, на клиентских. В этом случае

нужно либо настраивать RIP Authentication, чтобы неавторизованные маршрутизаторы не подключались к сети, либо не включать RIP на интерфейсе(ах). В этом случае для анонсирования локальных подсетей или статических маршрутов нужно использовать механизм Route Redistribute.

Анонсирование локальных подсетей:

create route redistribute dst rip src local

Анонсирование статических маршрутов:

create route redistribute dst rip src static

Просмотр созданных анонсов:

show route redistribute

Удаление анонсов:

delete route redistribute dst rip src local

Слайд 9

IP-MAC-Port Binding

(Привязка IP-MAC-порт)

Слайд 10

IP-MAC-Port Binding

Введение

Введение

D-Link IP-MAC-Port Binding (IMPB)

– это мощная, интегрированная функция для идентификации подключенного к

сети устройства, которая гарантирует правильность связки MAC адреса, IP адреса и порта подключения. Она отслеживает информацию у ARP, DHCP, ND или IPv4/v6 пакетов, чтобы удостовериться, что все они от легальных источников, и предотвратить утечку данных к хакерам, прикидывающихся легальными сетевыми устройствами.

Где использовать IMPB?

Имитируя шлюз или IP или MAC адрес компьютера, хакеры могут парализовать Интернет связь или тайно похищать важные данные. Сегодня очень много хакерских инструментов(программное обеспечение) можно найти в Интернете, и любой конечный пользователь может их скачать и использовать в своих целях.

D-Link IMPB функция помогает изолировать нелегальные устройства или хакеров. Она подходит для применения на коммутаторах уровня доступа в сетях различного типа.

Слайд 11

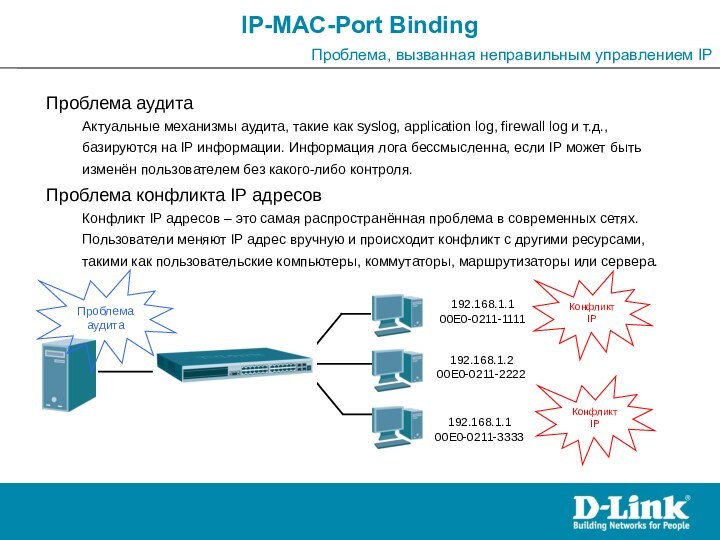

IP-MAC-Port Binding

Проблема, вызванная неправильным управлением IP

Проблема аудита

Актуальные механизмы

аудита, такие как syslog, application log, firewall log и

т.д.,

базируются на IP информации. Информация лога бессмысленна, если IP может быть

изменён пользователем без какого-либо контроля.

Проблема конфликта IP адресов

Конфликт IP адресов – это самая распространённая проблема в современных сетях.

Пользователи меняют IP адрес вручную и происходит конфликт с другими ресурсами,

такими как пользовательские компьютеры, коммутаторы, маршрутизаторы или сервера.

Конфликт

IP

Слайд 12

IP-MAC-Port Binding DHCP Snooping

IMPB изучит MAC и IP

адреса клиента и автоматически и сохранит их в локальной

базе.

Только клиентский трафик, у которого связка IP и MAC совпадает с сохраненной в “белом листе”, будет проброшен коммутатором.

IMP Binding включен

Изучение адресов

Белый список

192.168.1.1

00E0-0211-1111

192.168.1.2

00E0-0211-2222

192.168.1.1

00E0-0211-3333

( IP настроен вручную пользователем )

DHCP Server

PC-A

PC-B

PC-C

IP-MAC записи будут созданы автоматически , когда на коммутатор придет пакет DHCP Offer с сервера

PC-C пытается получить доступ к ресурсам сети

Не присутствует в списке!!!

PC-C блокируется

IP-MAC-Port Binding

Решение для улучшения управления IP адресами

Слайд 13

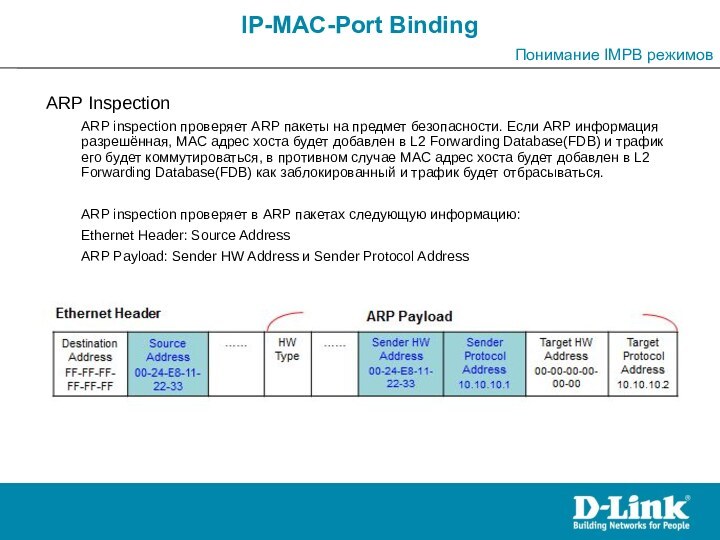

ARP Inspection

ARP inspection проверяет ARP пакеты на предмет

безопасности. Если ARP информация разрешённая, МАС адрес хоста будет

добавлен в L2 Forwarding Database(FDB) и трафик его будет коммутироваться, в противном случае МАС адрес хоста будет добавлен в L2 Forwarding Database(FDB) как заблокированный и трафик будет отбрасываться.

ARP inspection проверяет в ARP пакетах следующую информацию:

Ethernet Header: Source Address

ARP Payload: Sender HW Address и Sender Protocol Address

IP-MAC-Port Binding

Понимание IMPB режимов

Слайд 14

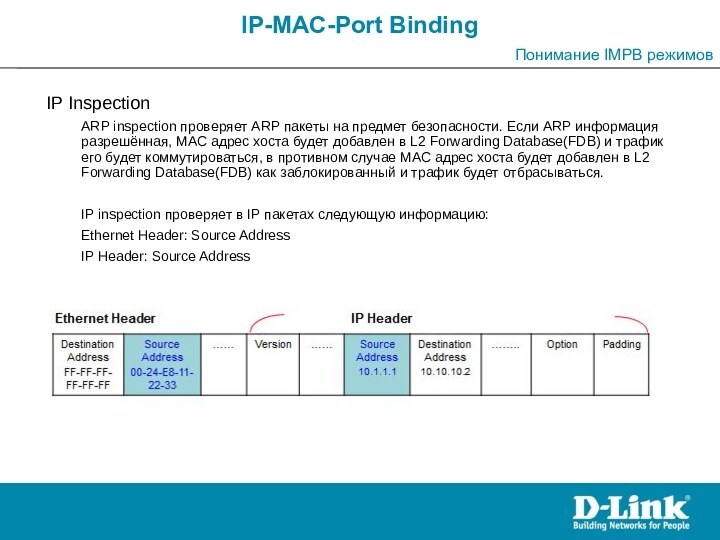

IP-MAC-Port Binding

Понимание IMPB режимов

IP Inspection

ARP

inspection проверяет ARP пакеты на предмет безопасности. Если ARP

информация разрешённая, МАС адрес хоста будет добавлен в L2 Forwarding Database(FDB) и трафик его будет коммутироваться, в противном случае МАС адрес хоста будет добавлен в L2 Forwarding Database(FDB) как заблокированный и трафик будет отбрасываться.

IP inspection проверяет в IP пакетах следующую информацию:

Ethernet Header: Source Address

IP Header: Source Address

Слайд 15

IP-MAC-Port Binding

Режимы работы портов ARP Inspection

При активизации функции

ARP Inspection на порте администратор должен указать режим его

работы:

Strict Mode – в этом режиме порт по умолчанию заблокирован. Коммутатор не будет передавать пакеты до тех пор, пока не убедится в их соответствии с записями в «белом листе». Записи создаются статически или динамически в режиме DHCP Snooping.

Loose Mode – в этом режиме порт по умолчанию открыт. Порт будет заблокирован, как только через него пройдет первый недостоверный пакет. Порт проверяет только пакеты ARP и IP Broadcast.

Слайд 16

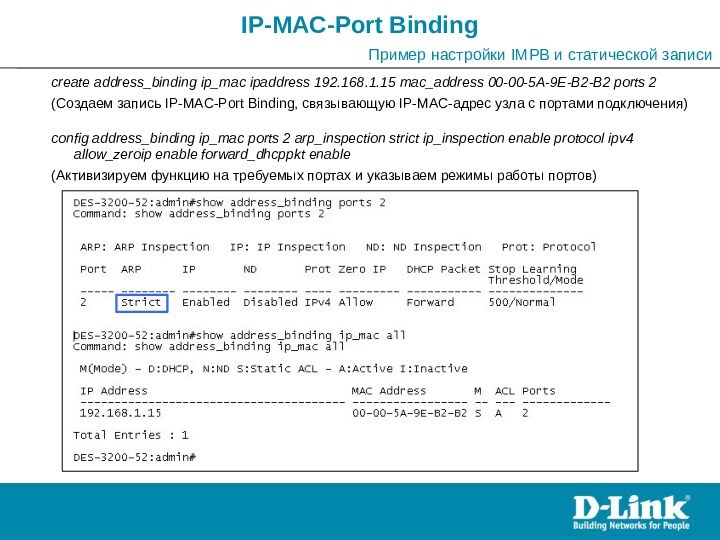

create address_binding ip_mac ipaddress 192.168.1.15 mac_address 00-00-5A-9E-B2-B2 ports

2

(Создаем запись IP-MAC-Port Binding, связывающую IP-MAC-адрес узла с портами

подключения)

config address_binding ip_mac ports 2 arp_inspection strict ip_inspection enable protocol ipv4 allow_zeroip enable forward_dhcppkt enable

(Активизируем функцию на требуемых портах и указываем режимы работы портов)

IP-MAC-Port Binding

Пример настройки IMPB и статической записи

Слайд 17

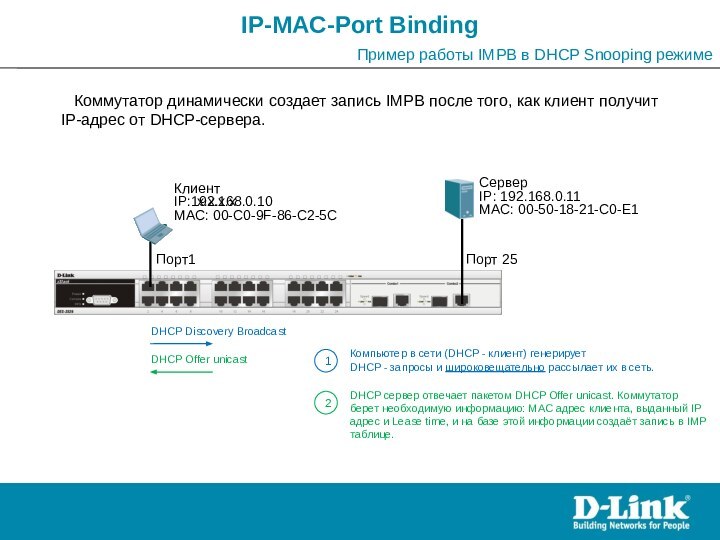

IP-MAC-Port Binding

Пример работы IMPB в DHCP Snooping режиме

Клиент

IP:

MAC:

00-C0-9F-86-C2-5C

Порт 25

Сервер

IP: 192.168.0.11

MAC: 00-50-18-21-C0-E1

Порт1

Коммутатор динамически создает запись

IMPB после того, как клиент получит IP-адрес от DHCP-сервера.

x.x.x.x

192.168.0.10

Слайд 18

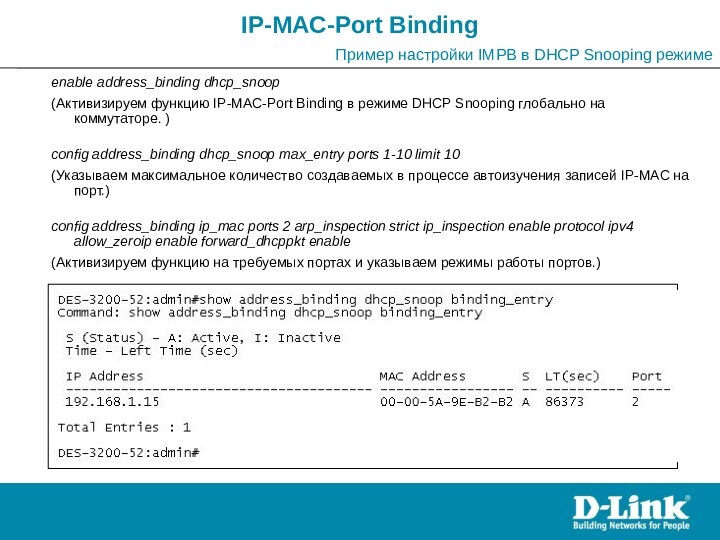

IP-MAC-Port Binding

Пример настройки IMPB в DHCP Snooping режиме

enable

address_binding dhcp_snoop

(Активизируем функцию IP-MAC-Port Binding в режиме DHCP

Snooping глобально на коммутаторе. )

config address_binding dhcp_snoop max_entry ports 1-10 limit 10

(Указываем максимальное количество создаваемых в процессе автоизучения записей IP-MAC на порт.)

config address_binding ip_mac ports 2 arp_inspection strict ip_inspection enable protocol ipv4 allow_zeroip enable forward_dhcppkt enable

(Активизируем функцию на требуемых портах и указываем режимы работы портов.)

Слайд 19

IP-MAC-Port Binding

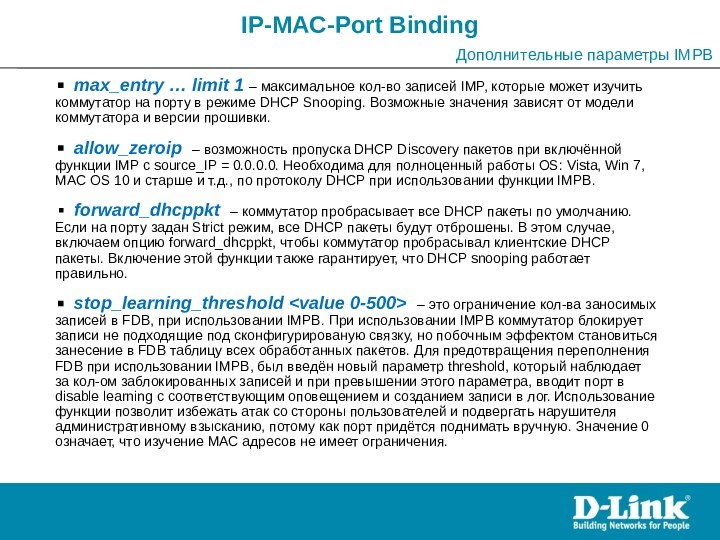

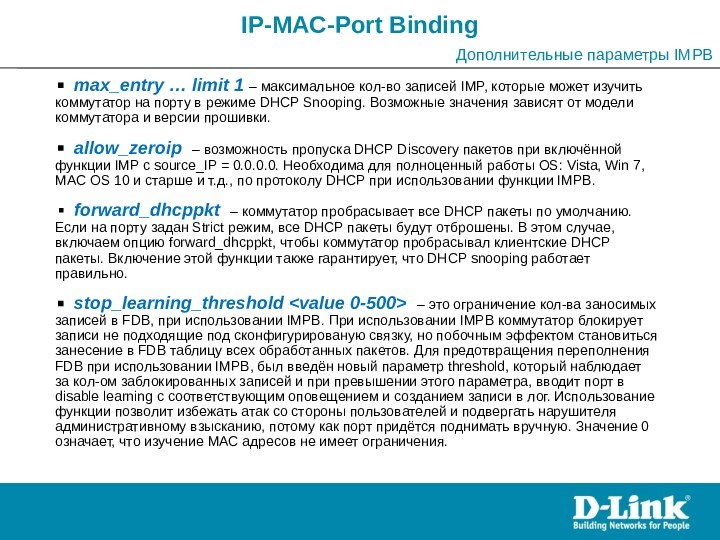

Дополнительные параметры IMPB

max_entry … limit 1

– максимальное кол-во записей IMP, которые может изучить коммутатор

на порту в режиме DHCP Snooping. Возможные значения зависят от модели коммутатора и версии прошивки.

allow_zeroip – возможность пропуска DHCP Discovery пакетов при включённой функции IMP с source_IP = 0.0.0.0. Необходима для полноценный работы OS: Vista, Win 7, MAC OS 10 и старше и т.д., по протоколу DHCP при использовании функции IMPB.

forward_dhcppkt – коммутатор пробрасывает все DHCP пакеты по умолчанию. Если на порту задан Strict режим, все DHCP пакеты будут отброшены. В этом случае, включаем опцию forward_dhcppkt, чтобы коммутатор пробрасывал клиентские DHCP пакеты. Включение этой функции также гарантирует, что DHCP snooping работает правильно.

stop_learning_threshold – это ограничение кол-ва заносимых записей в FDB, при использовании IMPB. При использовании IMPB коммутатор блокирует записи не подходящие под сконфигурированую связку, но побочным эффектом становиться занесение в FDB таблицу всех обработанных пакетов. Для предотвращения переполнения FDB при использовании IMPB, был введён новый параметр threshold, который наблюдает за кол-ом заблокированных записей и при превышении этого параметра, вводит порт в disable learning с соответствующим оповещением и созданием записи в лог. Использование функции позволит избежать атак со стороны пользователей и подвергать нарушителя административному взысканию, потому как порт придётся поднимать вручную. Значение 0 означает, что изучение МАС адресов не имеет ограничения.

Слайд 20

ACL

Списки управления доступом,

Классификация трафика, маркировка и отбрасывание

Слайд 21

Контроль сетевых приложений

ACL в коммутаторах D-Link могут фильтровать

пакеты, основываясь на информации разных уровней:

Порт коммутатора

MAC/ IPv4/ IPv6-адрес

Тип

Ethernet/ Тип протокола

VLAN

802.1p/ DSCP

TCP/ UDP-порт [тип приложения]

Содержание пакета [поле данных приложения]

Коммутаторы D-Link предоставляют наиболее полный набор ACL, помогающих сетевому администратору осуществлять контроль над приложениями. При этом не будет потерь производительности, поскольку проверка осуществляется на аппаратном уровне.

L2/3/4 ACL ( Access Control List )

Online-игры

Неразрешённые приложения

Вирусы

Инфицированные клиенты

Неисправные сервера/ точки доступа

Компьютеры злоумышленников

Несанкционированные пользователи

ACL могут проверять содержимое пакетов на предмет наличия новых изменённых потоков

Управляемые коммутаторы D-Link могут эффективно предотвращать проникновение вредоносного трафика в сеть

Слайд 22

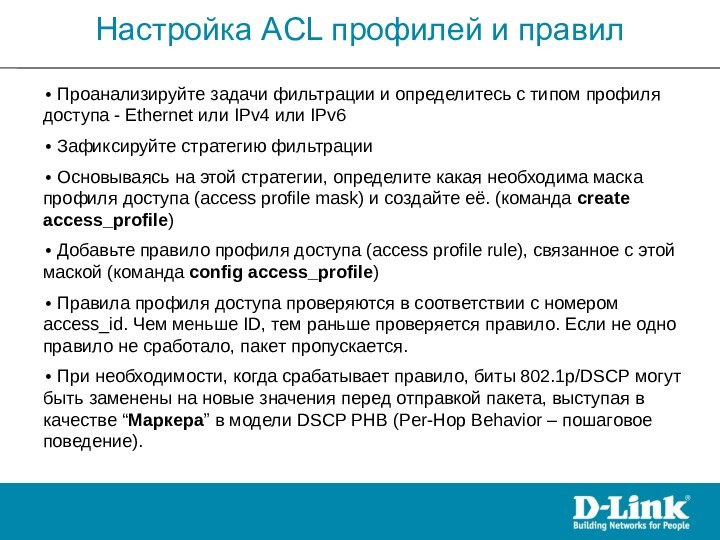

Проанализируйте задачи фильтрации и определитесь с типом

профиля доступа - Ethernet или IPv4 или IPv6

Зафиксируйте

стратегию фильтрации

Основываясь на этой стратегии, определите какая необходима маска профиля доступа (access profile mask) и создайте её. (команда create access_profile)

Добавьте правило профиля доступа (access profile rule), связанное с этой маской (команда config access_profile)

Правила профиля доступа проверяются в соответствии с номером access_id. Чем меньше ID, тем раньше проверяется правило. Если не одно правило не сработало, пакет пропускается.

При необходимости, когда срабатывает правило, биты 802.1p/DSCP могут быть заменены на новые значения перед отправкой пакета, выступая в качестве “Маркера” в модели DSCP PHB (Per-Hop Behavior – пошаговое поведение).

Настройка ACL профилей и правил

Слайд 23

1. Ethernet:

VLAN

MAC источника

MAC назначения

802.1p

Тип Еthernet

2. IPv4:

VLAN

IP источника

IP назначения

DSCP

Протокол (ICMP, IGMP, TCP, UDP)

TCP/UDP-порт

4. Фильтрация по содержимому пакета (первые 80 или 128* байт пакета).

3. IPv6:

Traffic class (приоритет)

IP источника

IP назначения*

Flow label (метка потока)

Протокол (TCP, UDP)

* В зависимости от модели

Типы профилей

Слайд 24

Ethernet профиль ACL

Создание Ethernet профиля ACL

Слайд 25

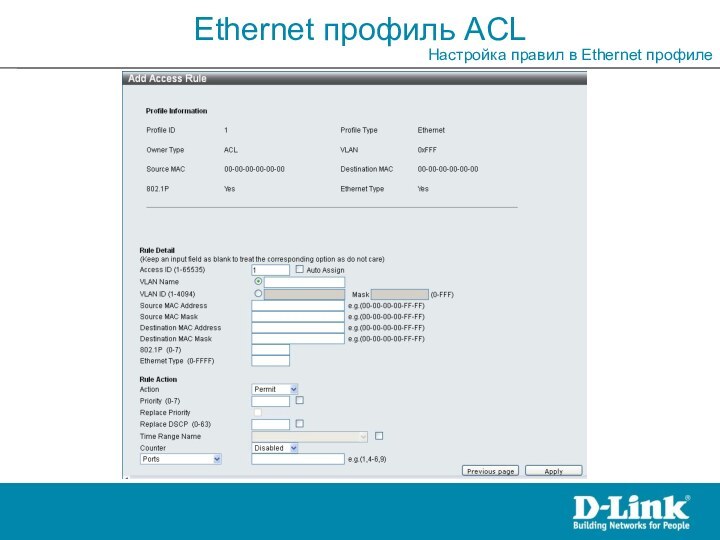

Ethernet профиль ACL

Настройка правил в Ethernet профиле

Слайд 26

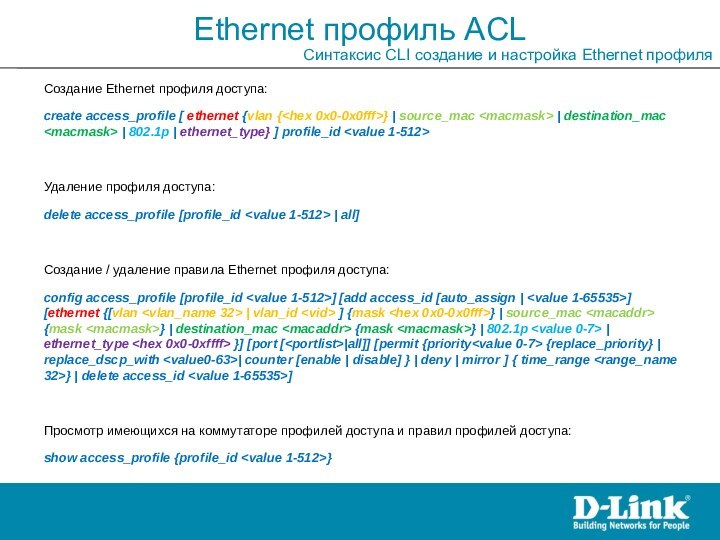

Создание Ethernet профиля доступа:

create access_profile [ ethernet {vlan

{} | source_mac | destination_mac |

802.1p | ethernet_type} ] profile_id

Удаление профиля доступа:

delete access_profile [profile_id | all]

Создание / удаление правила Ethernet профиля доступа:

config access_profile [profile_id ] [add access_id [auto_assign | ] [ethernet {[vlan | vlan_id ] {mask } | source_mac {mask } | destination_mac {mask } | 802.1p | ethernet_type }] [port [|all]] [permit {priority {replace_priority} | replace_dscp_with | counter [enable | disable] } | deny | mirror ] { time_range } | delete access_id ]

Просмотр имеющихся на коммутаторе профилей доступа и правил профилей доступа:

show access_profile {profile_id }

Ethernet профиль ACL

Синтаксис CLI создание и настройка Ethernet профиля

Слайд 27

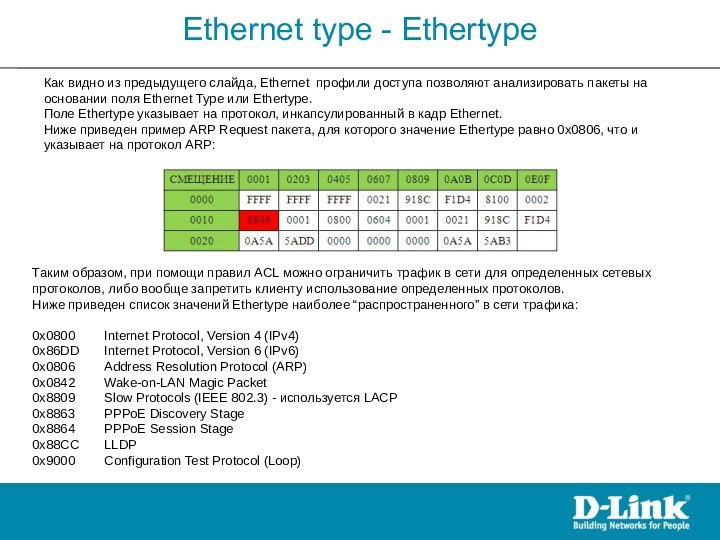

Как видно из предыдущего слайда, Ethernet профили доступа

позволяют анализировать пакеты на основании поля Ethernet Type или

Ethertype.

Поле Ethertype указывает на протокол, инкапсулированный в кадр Ethernet.

Ниже приведен пример ARP Request пакета, для которого значение Ethertype равно 0x0806, что и указывает на протокол ARP:

Таким образом, при помощи правил ACL можно ограничить трафик в сети для определенных сетевых протоколов, либо вообще запретить клиенту использование определенных протоколов.

Ниже приведен список значений Ethertype наиболее “распространенного” в сети трафика:

0x0800 Internet Protocol, Version 4 (IPv4)

0x86DD Internet Protocol, Version 6 (IPv6)

0x0806 Address Resolution Protocol (ARP)

0x0842 Wake-on-LAN Magic Packet

0x8809 Slow Protocols (IEEE 802.3) - используется LACP

0x8863 PPPoE Discovery Stage

0x8864 PPPoE Session Stage

0x88CC LLDP

0x9000 Configuration Test Protocol (Loop)

Ethernet type - Ethertype

Слайд 28

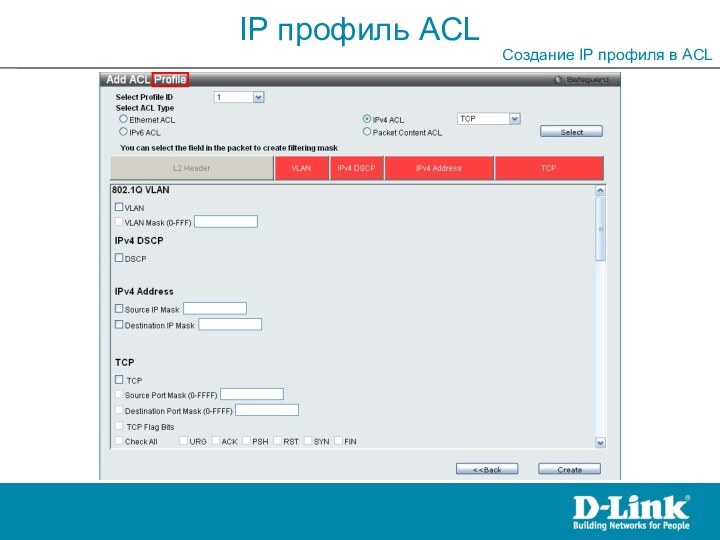

IP профиль ACL

Создание IP профиля в ACL

Слайд 29

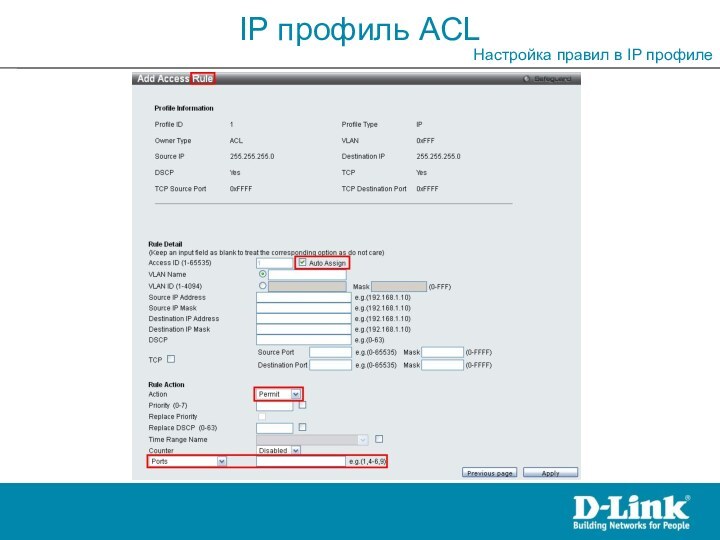

IP профиль ACL

Настройка правил в IP профиле

Слайд 30

Создание IP профиля доступа:

create access_profile [ ip {vlan

{} | source_ip_mask | destination_ip_mask |

dscp | [ icmp {type | code} | igmp {type} | tcp {src_port_mask

| dst_port_mask | flag_mask [ all | {urg | ack | psh | rst | syn | fin} (1) ] } | udp {src_port_mask | dst_port_mask } | protocol_id_mask<0x0-0xff> ] } ] profile_id

Удаление профиля доступа:

delete access_profile [profile_id | all]

Создание / удаление правила IP профиля доступа:

config access_profile [profile_id ] [add access_id [auto_assign | ] [ip {[vlan | vlan_id ] {mask } | source_ip {mask } | destination_ip {mask } | dscp | [ icmp {type code } | igmp {type } | tcp {src_port {mask } | dst_port {mask } | flag [all | { urg | ack | psh | rst | syn | fin } (1) ] } | udp {src_port | dst_port } | protocol_id } (1) ] }] [port [|all]] [permit {priority {replace_priority} | replace_dscp_with | counter [enable | disable] } | deny | mirror ] { time_range } | delete access_id ]

Просмотр имеющихся на коммутаторе профилей доступа и правил профилей доступа:

show access_profile {profile_id }

IP профиль ACL

Синтаксис CLI создание и настройка IP профиля

Слайд 31

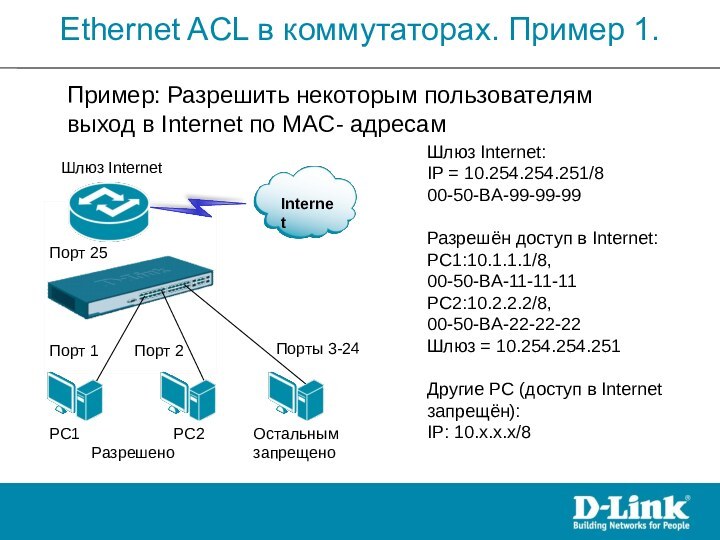

Шлюз Internet:

IP = 10.254.254.251/8

00-50-BA-99-99-99

Разрешён доступ в Internet:

PC1:10.1.1.1/8,

00-50-BA-11-11-11

PC2:10.2.2.2/8,

00-50-BA-22-22-22

Шлюз = 10.254.254.251

Другие PC (доступ в Internet запрещён):

IP:

10.x.x.x/8

Пример: Разрешить некоторым пользователям выход в Internet по MAC- адресам

Остальным запрещено

PC1 PC2

Разрешено

Шлюз Internet

Порт 1

Порт 2

Порты 3-24

Порт 25

Ethernet ACL в коммутаторах. Пример 1.

Слайд 32

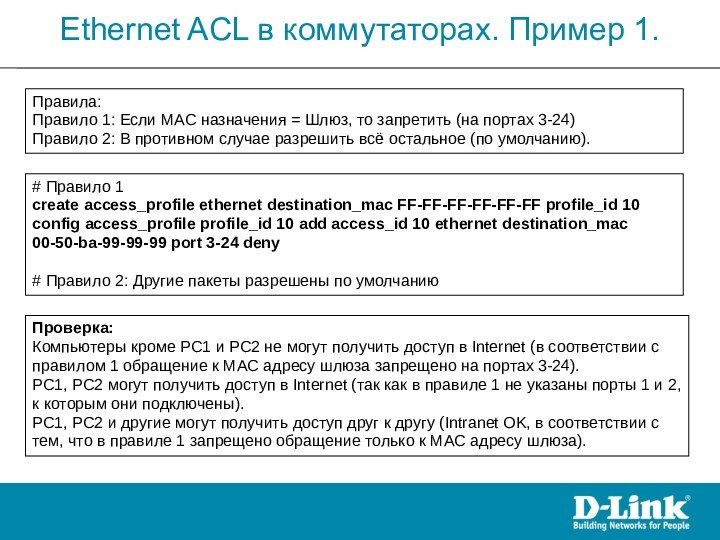

Ethernet ACL в коммутаторах. Пример 1.

Правила:

Правило 1: Если

MAC назначения = Шлюз, то запретить (на портах 3-24)

Правило

2: В противном случае разрешить всё остальное (по умолчанию).

# Правило 1

create access_profile ethernet destination_mac FF-FF-FF-FF-FF-FF profile_id 10

config access_profile profile_id 10 add access_id 10 ethernet destination_mac 00-50-ba-99-99-99 port 3-24 deny

# Правило 2: Другие пакеты разрешены по умолчанию

Проверка:

Компьютеры кроме PC1 и PC2 не могут получить доступ в Internet (в соответствии с правилом 1 обращение к MAC адресу шлюза запрещено на портах 3-24).

PC1, PC2 могут получить доступ в Internet (так как в правиле 1 не указаны порты 1 и 2, к которым они подключены).

PC1, PC2 и другие могут получить доступ друг к другу (Intranet OK, в соответствии с тем, что в правиле 1 запрещено обращение только к MAC адресу шлюза).

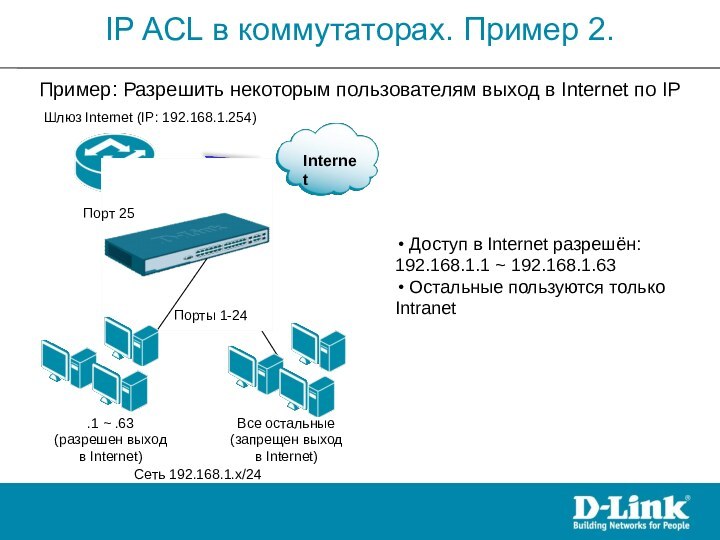

Слайд 33

Доступ в Internet разрешён: 192.168.1.1 ~ 192.168.1.63

Остальные пользуются только Intranet

Пример: Разрешить некоторым пользователям выход в

Internet по IP

Шлюз Internet (IP: 192.168.1.254)

.1 ~ .63

(разрешен выход в Internet)

Сеть 192.168.1.x/24

Все остальные

(запрещен выход в Internet)

Порт 25

Порты 1-24

IP ACL в коммутаторах. Пример 2.

Слайд 34

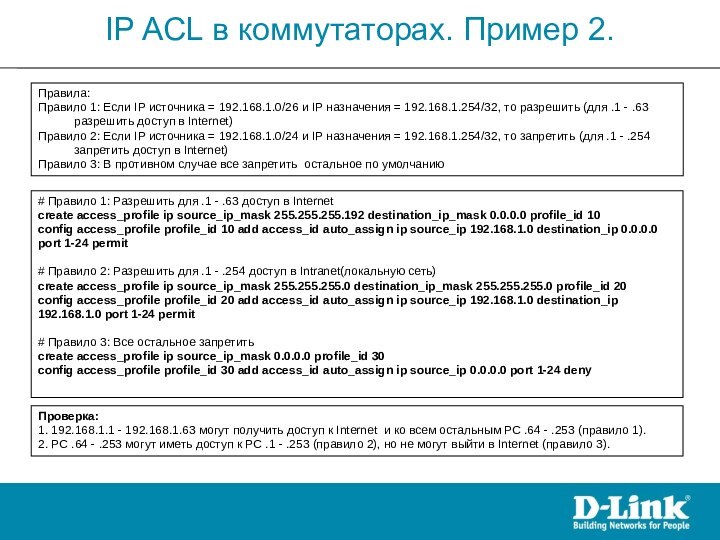

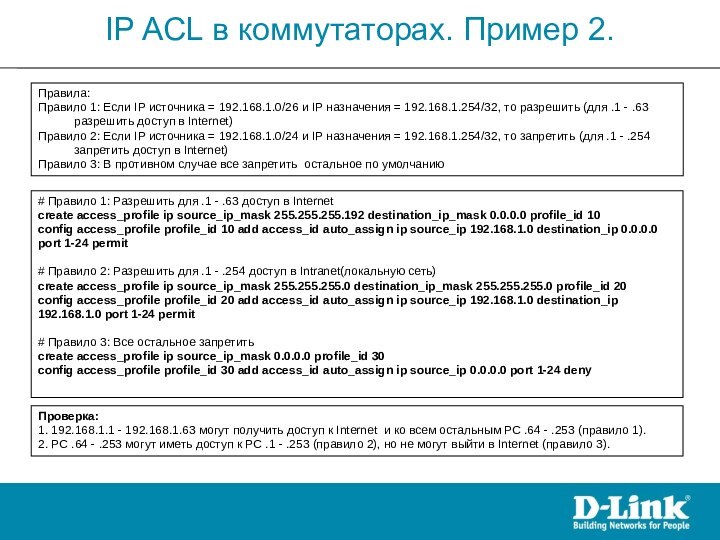

IP ACL в коммутаторах. Пример 2.

Проверка:

1. 192.168.1.1 -

192.168.1.63 могут получить доступ к Internet и ко всем

остальным PC .64 - .253 (правило 1).

2. PC .64 - .253 могут иметь доступ к PC .1 - .253 (правило 2), но не могут выйти в Internet (правило 3).

Правила:

Правило 1: Если IP источника = 192.168.1.0/26 и IP назначения = 192.168.1.254/32, то разрешить (для .1 - .63 разрешить доступ в Internet)

Правило 2: Если IP источника = 192.168.1.0/24 и IP назначения = 192.168.1.254/32, то запретить (для .1 - .254 запретить доступ в Internet)

Правило 3: В противном случае все запретить остальное по умолчанию

# Правило 1: Разрешить для .1 - .63 доступ в Internet

create access_profile ip source_ip_mask 255.255.255.192 destination_ip_mask 0.0.0.0 profile_id 10

config access_profile profile_id 10 add access_id auto_assign ip source_ip 192.168.1.0 destination_ip 0.0.0.0 port 1-24 permit

# Правило 2: Разрешить для .1 - .254 доступ в Intranet(локальную сеть)

create access_profile ip source_ip_mask 255.255.255.0 destination_ip_mask 255.255.255.0 profile_id 20

config access_profile profile_id 20 add access_id auto_assign ip source_ip 192.168.1.0 destination_ip 192.168.1.0 port 1-24 permit

# Правило 3: Все остальное запретить

create access_profile ip source_ip_mask 0.0.0.0 profile_id 30

config access_profile profile_id 30 add access_id auto_assign ip source_ip 0.0.0.0 port 1-24 deny

Слайд 35

1. Фильтрация TCP потров 135, 137, 138, 139,

445.

Команды CLI:

create access_profile ip tcp dst_port_mask 0xFFFF profile_id 30

config

access_profile profile_id 30 add access_id auto_assign ip tcp dst_port 135 port 1-24 deny

config access_profile profile_id 30 add access_id auto_assign ip tcp dst_port 137 port 1-24 deny

config access_profile profile_id 30 add access_id auto_assign ip tcp dst_port 138 port 1-24 deny

config access_profile profile_id 30 add access_id auto_assign ip tcp dst_port 139 port 1-24 deny

config access_profile profile_id 30 add access_id auto_assign ip tcp dst_port 445 port 1-24 deny

2. Фильтрация UDP портов 135, 137, 138, 139, 445

Команды CLI:

create access_profile ip udp dst_port_mask 0xFFFF profile_id 40

config access_profile profile_id 40 add access_id auto_assign ip udp dst_port 135 port 1-24 deny

config access_profile profile_id 40 add access_id auto_assign ip udp dst_port 137 port 1-24 deny

config access_profile profile_id 40 add access_id auto_assign ip udp dst_port 138 port 1-24 deny

config access_profile profile_id 40 add access_id auto_assign ip udp dst_port 139 port 1-24 deny

config access_profile profile_id 40 add access_id auto_assign ip udp dst_port 445 port 1-24 deny

Блокировка SMB трафика. Пример 3.

Слайд 36

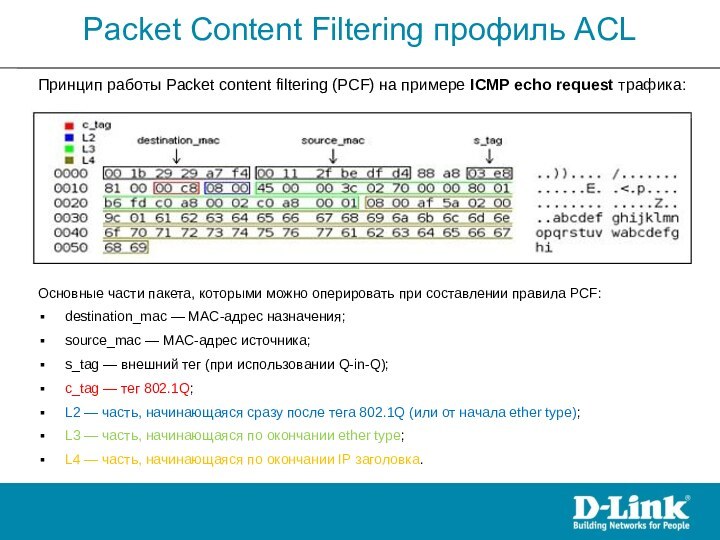

Принцип работы Packet content filtering (PCF) на примере

ICMP echo request трафика:

Основные части пакета, которыми можно оперировать

при составлении правила PCF:

destination_mac — MAC-адрес назначения;

source_mac — MAC-адрес источника;

s_tag — внешний тег (при использовании Q-in-Q);

c_tag — тег 802.1Q;

L2 — часть, начинающаяся сразу после тега 802.1Q (или от начала ether type);

L3 — часть, начинающаяся по окончании ether type;

L4 — часть, начинающаяся по окончании IP заголовка.

Packet Content Filtering профиль ACL

Слайд 37

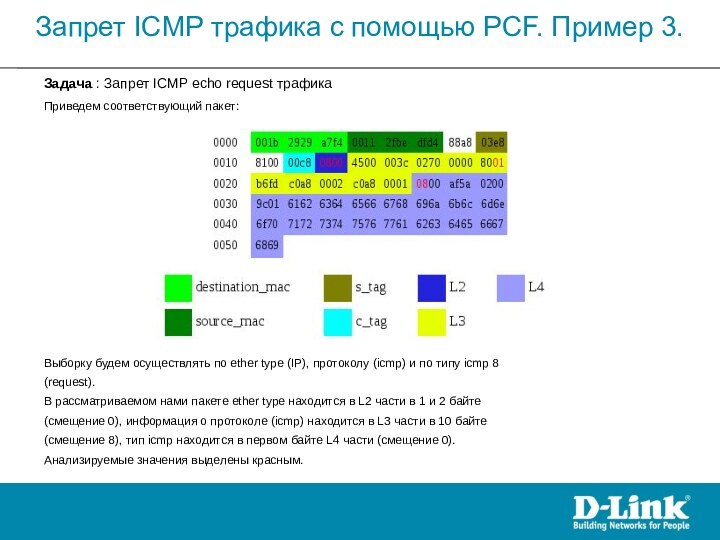

Задача : Запрет ICMP echo request трафика

Приведем соответствующий

пакет:

Выборку будем осуществлять по ether type (IP), протоколу (icmp)

и по типу icmp 8

(request).

В рассматриваемом нами пакете ether type находится в L2 части в 1 и 2 байте

(смещение 0), информация о протоколе (icmp) находится в L3 части в 10 байте

(смещение 8), тип icmp находится в первом байте L4 части (смещение 0).

Анализируемые значения выделены красным.

:

Запрет ICMP трафика с помощью PCF. Пример 3.

Слайд 38

Создадим сначала профиль:

create access_profile packet_content_mask offset1 l2 0

0xffff offset2 l3 8 0x00ff offset3 l4 0 0xff00

profile_id 1

Приведенная выше команда означает, что первым обрабатываемым полем (offset1) в нашем

случае будет нулевое смещение в L2 части. Маску значений задаем равной 0xffff ,

это означает, что в создаваемых в этом профиле правилах, манипулировать мы будем 1 и

2 байтами L2 части.

Второе обрабатываемое поле (offset2) будет находиться по восьмому смещению в L3 части.

Маску значений задаем равной 0x00ff , в итоге вместе со смещением это означает, что в

создаваемых в этом профиле правилах, манипулировать мы будем 10-м байтом L3 части.

И наконец, третье обрабатываемое поле (offset3) будет находиться по нулевому смещению в L4

части. Маску значений задаем равной 0xff00 , это означает, что в создаваемых в этом профиле

правилах, манипулировать мы будем 1-м байтом L4 части.

Создадим и само правило с учетом приведенных выше значений.

config access_profile profile_id 1 add access_id auto_assign packet_content offset1 0x0800 offset2 0x0001 offset3 0x0800 port 1 deny

В общем виде получим следующее:

create access_profile packet_content_mask offset1 l2 0 0xffff offset2 l3 8 0x00ff offset3 l4 0 0xff00 profile_id 1

config access_profile profile_id 1 add access_id auto_assign packet_content offset1 0x0800 offset2 0x0001 offset3 0x0800 port 1 deny

Результат: указанное выше правило запретит ICMP реквесты на 1 порту коммутатора.

Запрет ICMP трафика с помощью PCF. Пример 3.

Слайд 39

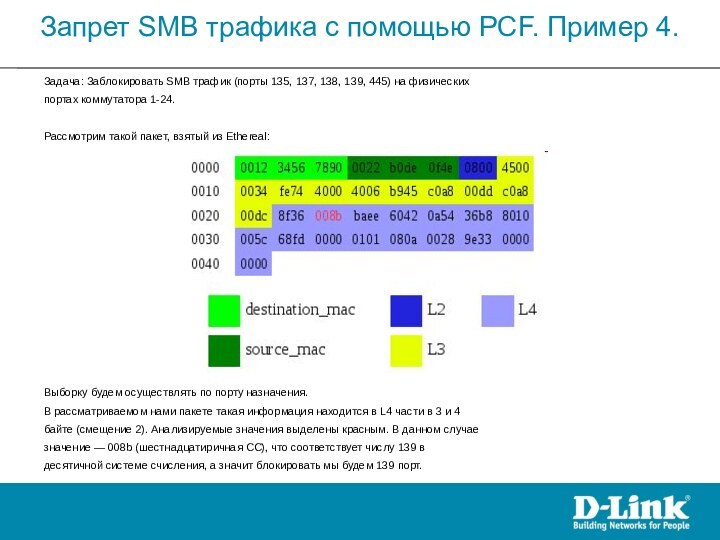

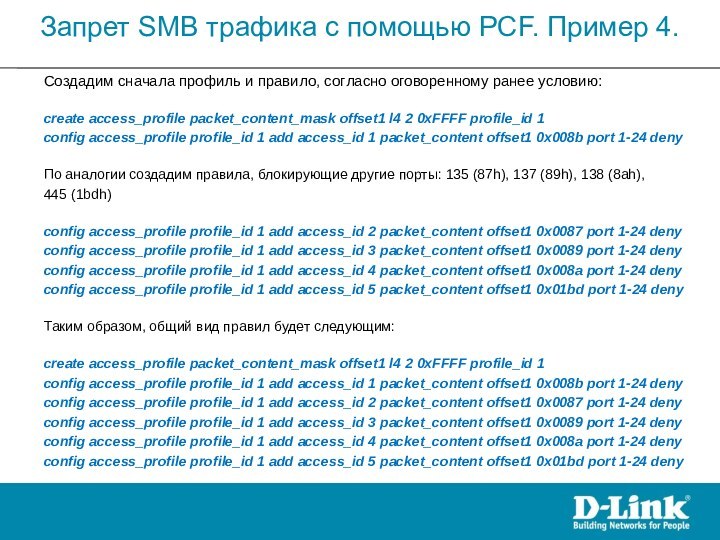

Задача: Заблокировать SMB трафик (порты 135, 137, 138,

139, 445) на физических

портах коммутатора 1-24.

Рассмотрим такой пакет,

взятый из Ethereal:

Выборку будем осуществлять по порту назначения.

В рассматриваемом нами пакете такая информация находится в L4 части в 3 и 4

байте (смещение 2). Анализируемые значения выделены красным. В данном случае

значение — 008b (шестнадцатиричная СС), что соответствует числу 139 в

десятичной системе счисления, а значит блокировать мы будем 139 порт.

Запрет SMB трафика с помощью PCF. Пример 4.

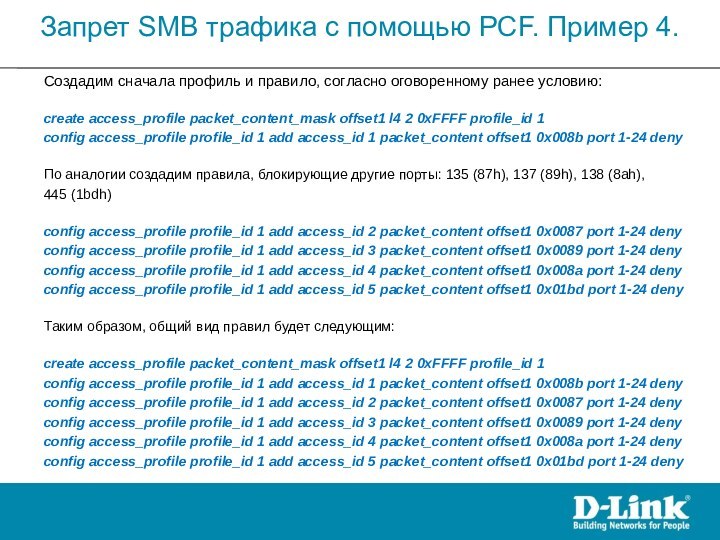

Слайд 40

Создадим сначала профиль и правило, согласно оговоренному ранее

условию:

create access_profile packet_content_mask offset1 l4 2 0xFFFF profile_id 1

config

access_profile profile_id 1 add access_id 1 packet_content offset1 0x008b port 1-24 deny

По аналогии создадим правила, блокирующие другие порты: 135 (87h), 137 (89h), 138 (8ah),

445 (1bdh)

config access_profile profile_id 1 add access_id 2 packet_content offset1 0x0087 port 1-24 deny

config access_profile profile_id 1 add access_id 3 packet_content offset1 0x0089 port 1-24 deny

config access_profile profile_id 1 add access_id 4 packet_content offset1 0x008a port 1-24 deny

config access_profile profile_id 1 add access_id 5 packet_content offset1 0x01bd port 1-24 deny

Таким образом, общий вид правил будет следующим:

create access_profile packet_content_mask offset1 l4 2 0xFFFF profile_id 1

config access_profile profile_id 1 add access_id 1 packet_content offset1 0x008b port 1-24 deny

config access_profile profile_id 1 add access_id 2 packet_content offset1 0x0087 port 1-24 deny

config access_profile profile_id 1 add access_id 3 packet_content offset1 0x0089 port 1-24 deny

config access_profile profile_id 1 add access_id 4 packet_content offset1 0x008a port 1-24 deny

config access_profile profile_id 1 add access_id 5 packet_content offset1 0x01bd port 1-24 deny

Запрет SMB трафика с помощью PCF. Пример 4.

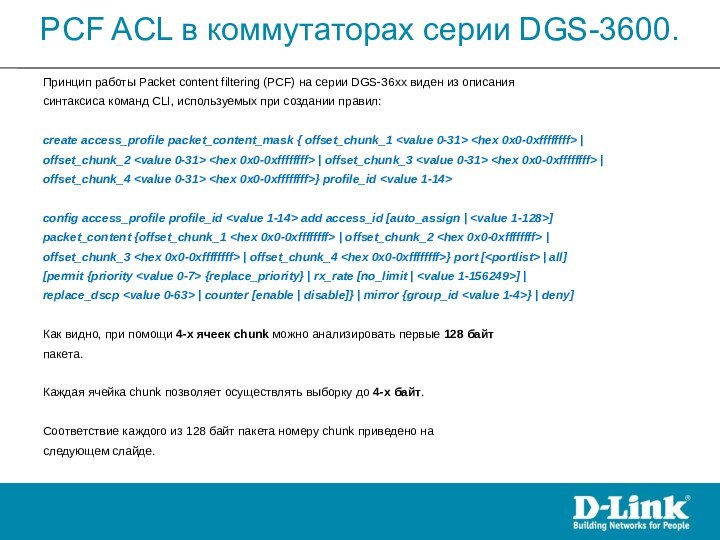

Слайд 41

Принцип работы Packet content filtering (PCF) на серии

DGS-36xx виден из описания

синтаксиса команд CLI, используемых при создании

правил:

create access_profile packet_content_mask { offset_chunk_1

|

offset_chunk_2 | offset_chunk_3 |

offset_chunk_4 } profile_id

config access_profile profile_id add access_id [auto_assign | ]

packet_content {offset_chunk_1 | offset_chunk_2 |

offset_chunk_3 | offset_chunk_4 } port [ | all]

[permit {priority {replace_priority} | rx_rate [no_limit | ] |

replace_dscp | counter [enable | disable]} | mirror {group_id } | deny]

Как видно, при помощи 4-х ячеек chunk можно анализировать первые 128 байт

пакета.

Каждая ячейка chunk позволяет осуществлять выборку до 4-х байт.

Соответствие каждого из 128 байт пакета номеру chunk приведено на

следующем слайде.

PCF ACL в коммутаторах серии DGS-3600.

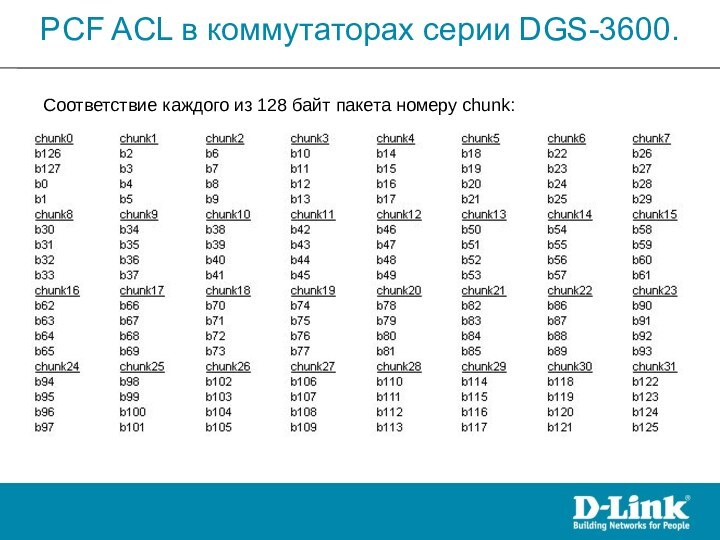

Слайд 42

Соответствие каждого из 128 байт пакета номеру chunk:

PCF

ACL в коммутаторах серии DGS-3600.

Слайд 43

Задача : Заблокировать SMB трафик (порты 135, 137,

138, 139, 445) на физических

портах коммутатора 1-24.

Вновь рассмотрим

пакет, взятый из Ethereal:

Информация о порте назначения содержится в байтах 24h и 25h (36 и 37 в

десятичной СС соответственно). Обратимся к таблице, приведенной выше. Байты 36

и 37 входят в chunk9. Создадим профиль на коммутаторе:

Запрет SMB трафика с помощью PCF. Пример 5.

Слайд 44

Запрет SMB трафика с помощью PCF. Пример 5.

Создадим

профиль на коммутаторе:

create access_profile profile_id 1 packet_content_mask offset_chunk_1 9

0x0000ffff

Приведенная выше команда означает, что первым обрабатываемым chunk (offset_chunk_1) в нашем случае будет chunk9. Маску значений задаем равной 0x0000ffff , это означает, что в создаваемых в этом профил правилах, манипулировать мы будем 36 и 37 байтами (вторая половина chunk).

Далее создадим правило в нашем профиле:

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x1BD port 1-24 deny

В этом правиле указан номер созданного выше профиля (profile_id 1). Значение, принимаемое обрабатываемым нами offset_chunk_1, задаем равным 0x008b (139 порт в десятичной СС). Физические порты коммутатора для которых 139 порт будет блокироваться: 1-24.

По аналогии создадим правила, блокирующие другие порты: 135 (87h), 137 (89h), 138 (8Ah), 445 (1BDh).

Окончательный вид правил для блокировки SMB выглядит следующим образом:

create access_profile profile_id 1 packet_content_mask offset_chunk_1 9 0x0000ffff

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x87 port 1-24 deny

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x89 port 1-24 deny

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x8A port 1-24 deny

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x8B port 1-24 deny

config access_profile profile_id 1 add access_id auto_assign packet_content offset_chunk_1 0x1BD port 1-24 deny

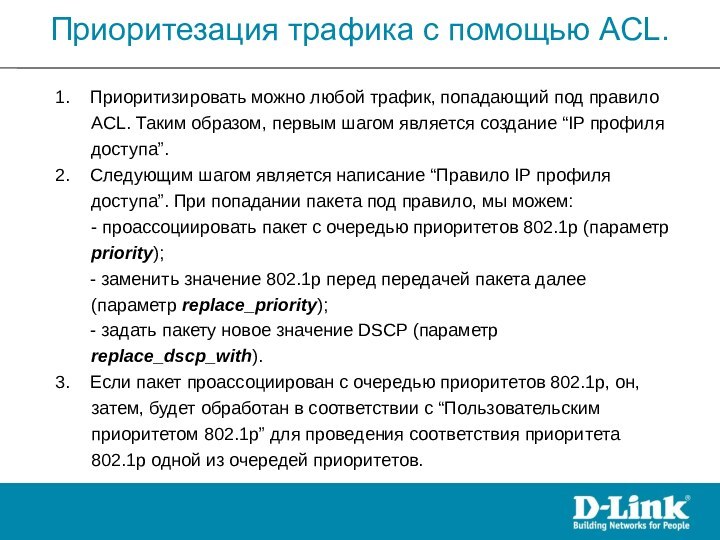

Слайд 45

1. Приоритизировать можно любой трафик, попадающий под

правило ACL. Таким образом, первым шагом является создание “IP

профиля доступа”.

2. Следующим шагом является написание “Правило IP профиля доступа”. При попадании пакета под правило, мы можем:

- проассоциировать пакет с очередью приоритетов 802.1p (параметр priority);

- заменить значение 802.1p перед передачей пакета далее (параметр replace_priority);

- задать пакету новое значение DSCP (параметр replace_dscp_with).

3. Если пакет проассоциирован с очередью приоритетов 802.1p, он, затем, будет обработан в соответствии с “Пользовательским приоритетом 802.1p” для проведения соответствия приоритета 802.1p одной из очередей приоритетов.

Приоритезация трафика с помощью ACL.

Слайд 46

Приоритезация трафика с помощью ACL.

Слайд 47

Пример: Промаркировать пакеты с определённым DSCP определённым приоритетом

802.1p и поставить в соответствующую очередь

Последующие правила промаркируют пакеты

следующим образом:

Очередь 1 - данные с dscp = 10 = приоритет 802.1p = 3

Очередь 2 – данные с dscp = 20 = приоритет 802.1p = 5

Очередь 3 – данные с dscp = 30 = приоритет 802.1p = 7

create access_profile ip dscp profile_id 10

config access_profile profile_id 10 add access_id 10 ip dscp 30 port 1 permit priority 7 replace_priority

config access_profile profile_id 10 add access_id 20 ip dscp 30 port 24 permit priority 7 replace_priority

config access_profile profile_id 10 add access_id 30 ip dscp 20 port 1 permit priority 5 replace_priority

config access_profile profile_id 10 add access_id 40 ip dscp 20 port 24 permit priority 5 replace_priority

config access_profile profile_id 10 add access_id 50 ip dscp 10 port 1 permit priority 3 replace_priority

config access_profile profile_id 10 add access_id 60 ip dscp 10 port 24 permit priority 3 replace_priority

Коммутатор A

U

U

VIP1

U

U

Коммутатор B: DES-3200-26

VIP2

Коммутатор C: DES-3200-26

DGS-3627G

1

24

Основываясь на соответствии “802.1p User Priority” пакет будет поставлен в очередь с наивысшим приоритетом и будет обработан первым.

Приоритезация трафика с помощью ACL.

Слайд 48

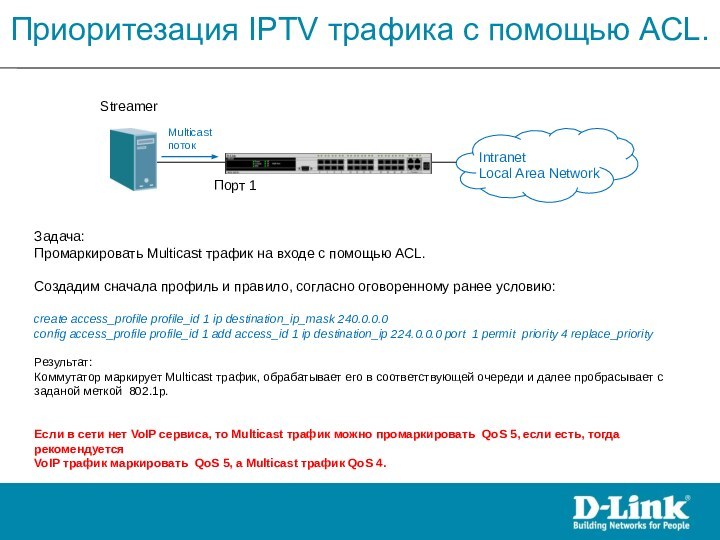

Приоритезация IPTV трафика с помощью ACL.

Streamer

Multicast

поток

Intranet

Local Area Network

Задача:

Промаркировать

Multicast трафик на входе с помощью ACL.

Создадим сначала профиль

и правило, согласно оговоренному ранее условию:

create access_profile profile_id 1 ip destination_ip_mask 240.0.0.0

config access_profile profile_id 1 add access_id 1 ip destination_ip 224.0.0.0 port 1 permit priority 4 replace_priority

Результат:

Коммутатор маркирует Multicast трафик, обрабатывает его в соответствующей очереди и далее пробрасывает с

заданой меткой 802.1p.

Если в сети нет VoIP сервиса, то Multicast трафик можно промаркировать QoS 5, если есть, тогда рекомендуется

VoIP трафик маркировать QoS 5, а Multicast трафик QoS 4.

Порт 1

Слайд 49

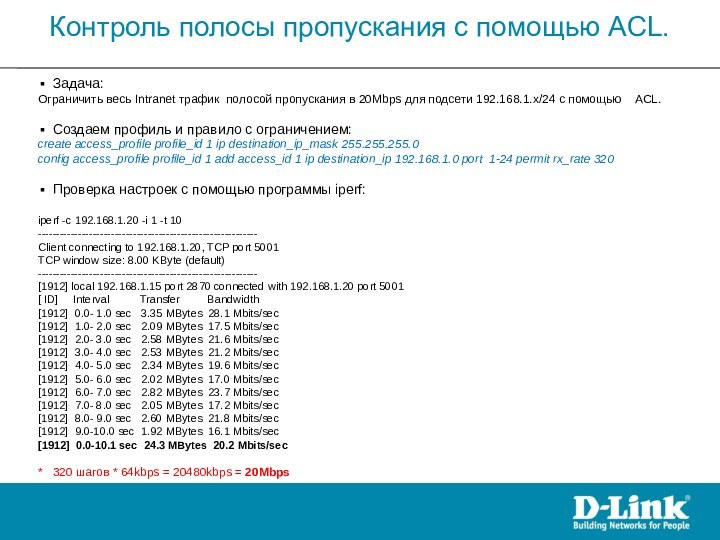

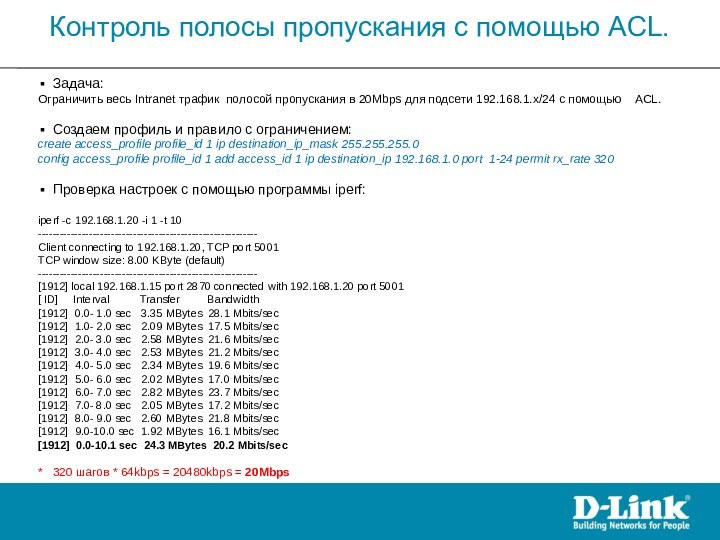

Задача:

Ограничить весь Intranet трафик полосой пропускания

в 20Mbps для подсети 192.168.1.x/24 c помощью ACL.

Создаем профиль и правило с ограничением:

create access_profile profile_id 1 ip destination_ip_mask 255.255.255.0

config access_profile profile_id 1 add access_id 1 ip destination_ip 192.168.1.0 port 1-24 permit rx_rate 320

Проверка настроек с помощью программы iperf:

iperf -c 192.168.1.20 -i 1 -t 10

------------------------------------------------------------

Client connecting to 192.168.1.20, TCP port 5001

TCP window size: 8.00 KByte (default)

------------------------------------------------------------

[1912] local 192.168.1.15 port 2870 connected with 192.168.1.20 port 5001

[ ID] Interval Transfer Bandwidth

[1912] 0.0- 1.0 sec 3.35 MBytes 28.1 Mbits/sec

[1912] 1.0- 2.0 sec 2.09 MBytes 17.5 Mbits/sec

[1912] 2.0- 3.0 sec 2.58 MBytes 21.6 Mbits/sec

[1912] 3.0- 4.0 sec 2.53 MBytes 21.2 Mbits/sec

[1912] 4.0- 5.0 sec 2.34 MBytes 19.6 Mbits/sec

[1912] 5.0- 6.0 sec 2.02 MBytes 17.0 Mbits/sec

[1912] 6.0- 7.0 sec 2.82 MBytes 23.7 Mbits/sec

[1912] 7.0- 8.0 sec 2.05 MBytes 17.2 Mbits/sec

[1912] 8.0- 9.0 sec 2.60 MBytes 21.8 Mbits/sec

[1912] 9.0-10.0 sec 1.92 MBytes 16.1 Mbits/sec

[1912] 0.0-10.1 sec 24.3 MBytes 20.2 Mbits/sec

* 320 шагов * 64kbps = 20480kbps = 20Mbps

Контроль полосы пропускания с помощью ACL.

Слайд 51

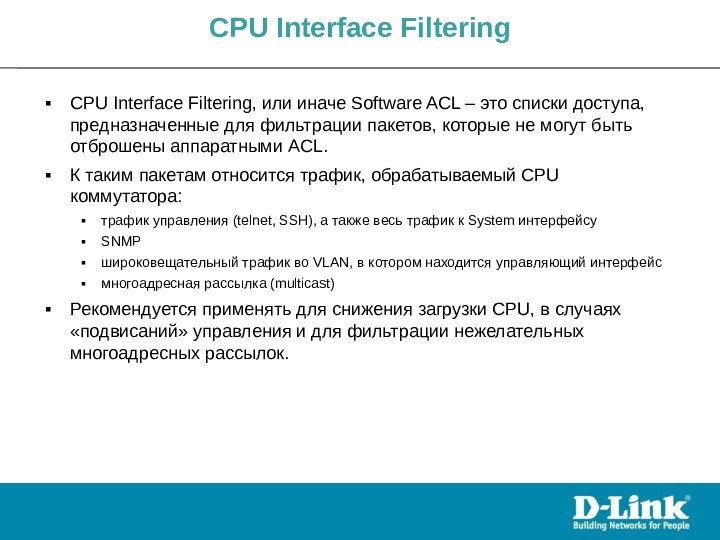

CPU Interface Filtering, или иначе Software ACL –

это списки доступа, предназначенные для фильтрации пакетов, которые не

могут быть отброшены аппаратными ACL.

К таким пакетам относится трафик, обрабатываемый CPU коммутатора:

трафик управления (telnet, SSH), а также весь трафик к System интерфейсу

SNMP

широковещательный трафик во VLAN, в котором находится управляющий интерфейс

многоадресная рассылка (multicast)

Рекомендуется применять для снижения загрузки CPU, в случаях «подвисаний» управления и для фильтрации нежелательных многоадресных рассылок.

CPU Interface Filtering

Слайд 52

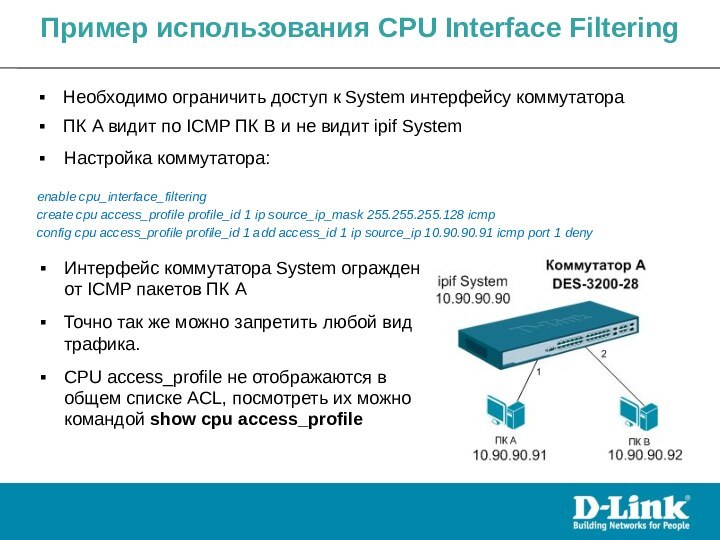

Необходимо ограничить доступ к System интерфейсу коммутатора

ПК A

видит по ICMP ПК B и не видит ipif

System

Настройка коммутатора:

enable cpu_interface_filtering

create cpu access_profile profile_id 1 ip source_ip_mask 255.255.255.128 icmp

config cpu access_profile profile_id 1 add access_id 1 ip source_ip 10.90.90.91 icmp port 1 deny

Интерфейс коммутатора System огражден от ICMP пакетов ПК A

Точно так же можно запретить любой вид трафика.

CPU access_profile не отображаются в общем списке ACL, посмотреть их можно командой show cpu access_profile

Пример использования CPU Interface Filtering

Слайд 54

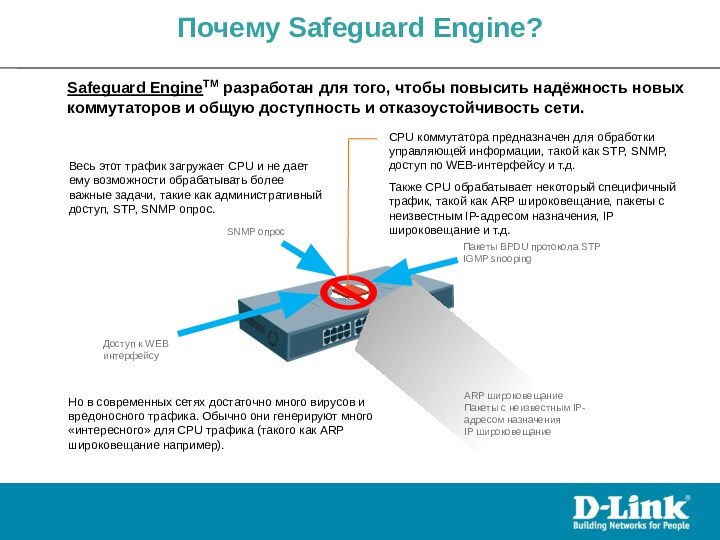

Safeguard EngineTM разработан для того, чтобы повысить надёжность

новых коммутаторов и общую доступность и отказоустойчивость сети.

CPU

коммутатора предназначен для обработки управляющей информации, такой как STP, SNMP, доступ по WEB-интерфейсу и т.д.

Также CPU обрабатывает некоторый специфичный трафик, такой как ARP широковещание, пакеты с неизвестным IP-адресом назначения, IP широковещание и т.д.

Но в современных сетях достаточно много вирусов и вредоносного трафика. Обычно они генерируют много «интересного» для CPU трафика (такого как ARP широковещание например).

Весь этот трафик загружает CPU и не дает ему возможности обрабатывать более важные задачи, такие как административный доступ, STP, SNMP опрос.

Пакеты BPDU протокола STP

IGMP snooping

Доступ к WEB интерфейсу

SNMP опрос

ARP широковещание

Пакеты с неизвестным IP-адресом назначения

IP широковещание

Почему Safeguard Engine?

Слайд 55

Но в современных сетях достаточно много вирусов и

вредоносного трафика. Обычно они генерируют много «интересного» для CPU

трафика (такого как ARP широковещание например).

Весь этот трафик загружает CPU и не даёт ему возможности обрабатывать более важные задачи, такие как административный доступ, STP, SNMP опрос.

Пакеты BPDU протокола STP

IGMP snooping

Доступ к WEB интерфейсу

SNMP опрос

D-Link Safeguard Engine позволяет идентифицировать и приоритезировать этот «интересный» для CPU трафик с целью отбрасывания ненужных пакетов для сохранения функциональности коммутатора.

ARP широковещание

Пакеты с неизвестным IP-

адресом назначения

IP широковещание

Таким образом с применением Safeguard Engine, коммутатор D-Link будет обладать отказоустойчивостью, особенно при вирусных атаках или сканирования сети.

Safeguard EngineTM разработан для того, чтобы повысить надёжность новых коммутаторов и общую доступность и отказоустойчивость сети.

Почему Safeguard Engine?

Слайд 56

Если загрузка CPU становится выше порога Rising Threshold

(20-100%), коммутатор войдёт в Exhausted Mode (режим высокой загрузки).

Если

загрузка CPU становится ниже порога Falling Threshold (20-100%), коммутатор выйдет из Exhausted Mode и механизм Safeguard Engine отключится.

Действия коммутатора при работе Safeguard Engine:

Ограничение полосы пропускания для широковещательных ARP-пакетов

Strict-mode – коммутатор перестает получать arp пакеты

Fuzzy-mode – ограничивается полоса пропускания для arp пакетов

Ограничение полосы пропускания для широковещательных IP пакетов

Strict-mode – коммутатор перестает получать все широковещательный IP пакеты

Fuzzy-mode – динамически ограничивается полоса пропускания для широковещательных IP пакетов

Interval - Удвоенного времени переключения в Exhausted режим:

При использовании ”Удвоенного времени переключения в Exhausted режим”, коммутатор может избежать постоянного переключения в exhausted mode без надобности.

Максимальное значение этого времени - 320 секунд. В ситуации, когда коммутатор постоянно входит в exhausted mode, и когда это время достигает максимального значения, коммутатор не выйдет за это значение.

Safeguard Engine

Слайд 57

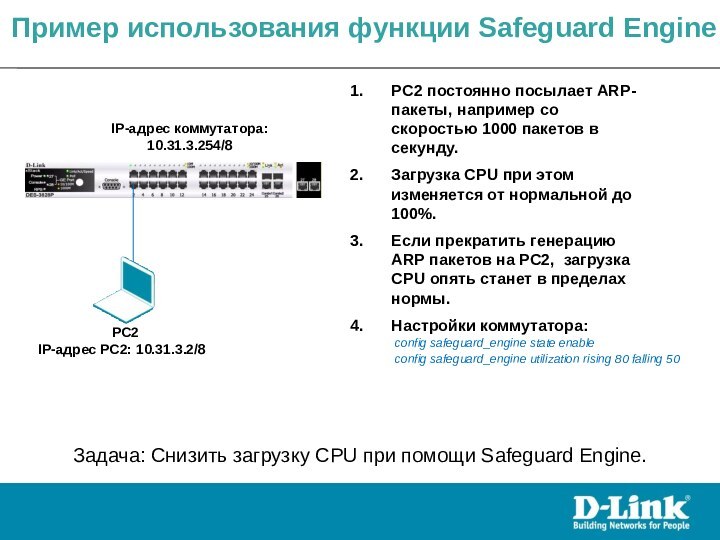

PC2 постоянно посылает ARP-пакеты, например со скоростью 1000

пакетов в секунду.

Загрузка CPU при этом изменяется от нормальной

до 100%.

Если прекратить генерацию ARP пакетов на PC2, загрузка CPU опять станет в пределах нормы.

Настройки коммутатора:

PC2

Задача: Снизить загрузку CPU при помощи Safeguard Engine.

IP-адрес коммутатора: 10.31.3.254/8

IP-адрес PC2: 10.31.3.2/8

config safeguard_engine state enable

config safeguard_engine utilization rising 80 falling 50

Пример использования функции Safeguard Engine

Слайд 58

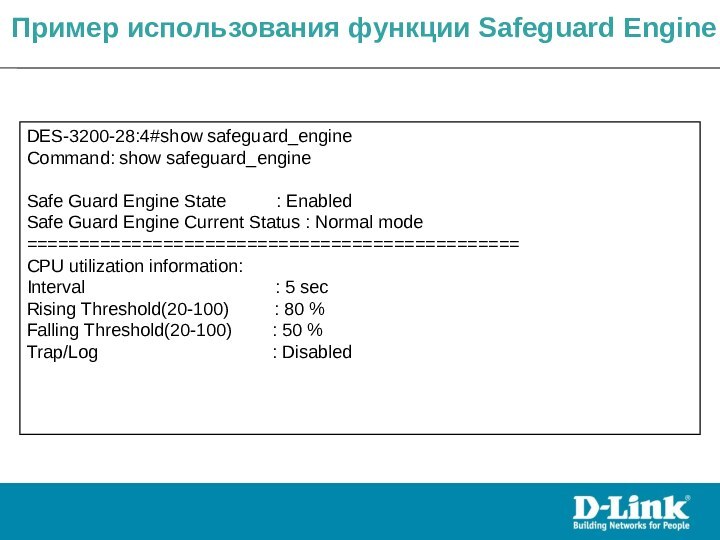

DES-3200-28:4#show safeguard_engine

Command: show safeguard_engine

Safe Guard Engine State

: Enabled

Safe Guard Engine Current Status

: Normal mode

===============================================

CPU utilization information:

Interval : 5 sec

Rising Threshold(20-100) : 80 %

Falling Threshold(20-100) : 50 %

Trap/Log : Disabled

Пример использования функции Safeguard Engine

Слайд 59

Результаты теста:

Перед активацией Safeguard Engine, при генерации

PC2 большого количества ARP пакетов, загрузка CPU будет держаться

в районе 100%.

После включения функции Safeguard Engine, PC2 продолжает генерировать большое количество ARP пакетов. Загрузка CPU снизиться до значения нижнего предела и коммутатор будет держать интервал между переключениями 5 секунд (значение по умолчанию).

Вывод:

Функция SafeGuard Engine функционирует следующим образом. При превышении загрузкой CPU верхнего предела, коммутатор отбрасывает все ARP пакеты. При значении загрузки между двумя пределами, коммутатор обрабатывает только ARP пакеты, предназначенные ему. При снижении загрузки ниже нижнего предела коммутатор обрабатывает все ARP пакеты.

Пример использования функции Safeguard Engine

Слайд 60

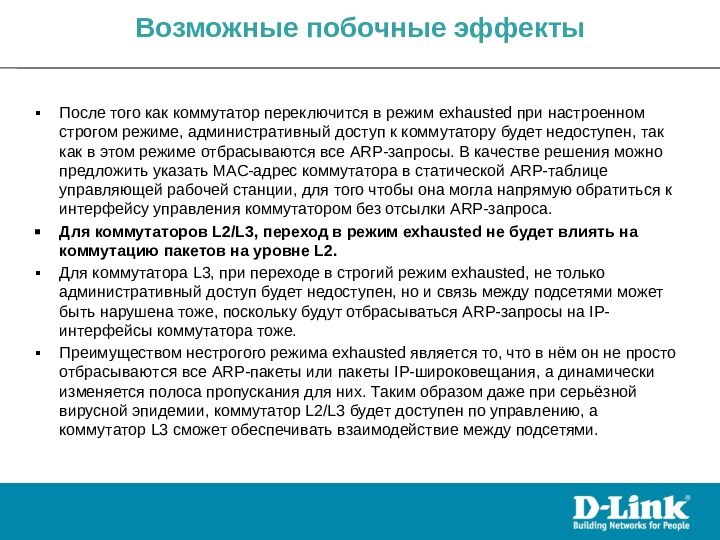

После того как коммутатор переключится в режим exhausted

при настроенном строгом режиме, административный доступ к коммутатору будет

недоступен, так как в этом режиме отбрасываются все ARP-запросы. В качестве решения можно предложить указать MAC-адрес коммутатора в статической ARP-таблице управляющей рабочей станции, для того чтобы она могла напрямую обратиться к интерфейсу управления коммутатором без отсылки ARP-запроса.

Для коммутаторов L2/L3, переход в режим exhausted не будет влиять на коммутацию пакетов на уровне L2.

Для коммутатора L3, при переходе в строгий режим exhausted, не только административный доступ будет недоступен, но и связь между подсетями может быть нарушена тоже, поскольку будут отбрасываться ARP-запросы на IP-интерфейсы коммутатора тоже.

Преимуществом нестрогого режима exhausted является то, что в нём он не просто отбрасываются все ARP-пакеты или пакеты IP-широковещания, а динамически изменяется полоса пропускания для них. Таким образом даже при серьёзной вирусной эпидемии, коммутатор L2/L3 будет доступен по управлению, а коммутатор L3 сможет обеспечивать взаимодействие между подсетями.

Возможные побочные эффекты

Слайд 61

DHCP Relay Option 82

– информация от агента

DHCP Relay

Слайд 62

Информация DHCP Relay Agent (Option 82)

Option 82 используется

Relay Agent (агентом перенаправления запросов) для добавления дополнительной информации

в DHCP – запрос клиента. Эта информация может быть использована для применения политик, направленных на увеличение уровня безопасности и эффективности сети.

Она описана в стандарте RFC 3046.

Слайд 63

DHCP Relay

агент

ПК

DHCP сервер

Когда вы включаете опцию

DHCP Relay Agent Option 82 на коммутаторе D-link, происходит

следующее:

Пример работы DHCP Relay Agent и добавление Option 82

Слайд 64

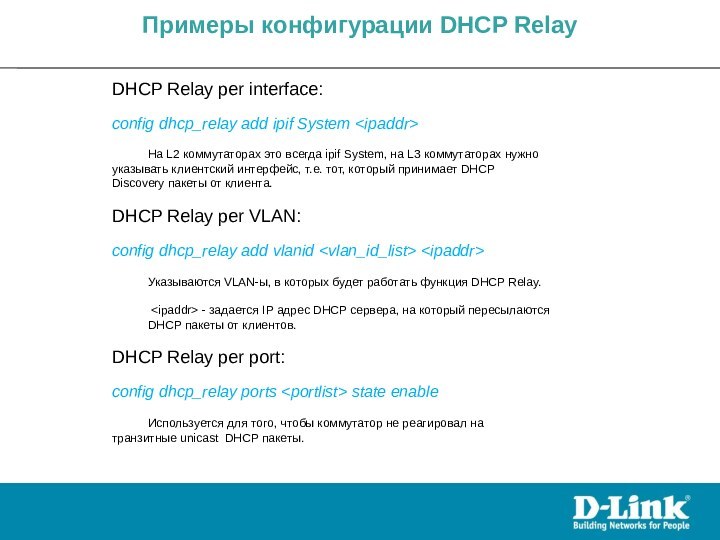

Примеры конфигурации DHCP Relay

DHCP Relay per interface:

config dhcp_relay

add ipif System

На L2 коммутаторах это всегда ipif

System, на L3 коммутаторах нужно указывать клиентский интерфейс, т.е. тот, который принимает DHCP Discovery пакеты от клиента.

DHCP Relay per VLAN:

config dhcp_relay add vlanid

Указываются VLAN-ы, в которых будет работать функция DHCP Relay.

- задается IP адрес DHCP сервера, на который пересылаются DHCP пакеты от клиентов.

DHCP Relay per port:

config dhcp_relay ports state enable

Используется для того, чтобы коммутатор не реагировал на транзитные unicast DHCP пакеты.

Слайд 65

Поле опции DHCP Option 82 имеет следующий формат

:

1. 2.

3. 4. 5. 6. 7.

Тип подопции

Длина: длина поля с октета 3 по октет 7

Тип Circuit ID

Длина: длина поля с октета 5 по октет 7

VLAN: номер VLAN ID в DHCP – пакете клиент.

Модуль: Для отдельно стоящего коммутатора,

поле Модуль всегда равно 0; Для коммутатора в стеке, поле Модуль это Unit ID.

7. Порт: номер порта, с которого получен DHCP - запрос, номер порта начинается с 1.

1 байт 1 байт 1 байт 1 байт 2 байта 1 байт 1 байт

Формат поля опции Remote ID:

1. 2. 3. 4. 5.

1 байт 1 байт 1 байт 1 байт 6 байт

Тип подопции

Длина

Тип Remote ID

Длина

MAC-адрес: MAC-адрес коммутатора.

Локальный идентификатор агента,

который получил DHCP – пакет от клиента.

Для идентификации удалённого узла.

DHCP – сервер может использовать эту

опцию для выбора специфических

параметров пользователей, узлов. Поле

remote ID должно быть уникально в сети.

С какого порта получен

DHCP - запрос

DHCP - запрос

Relay Agent

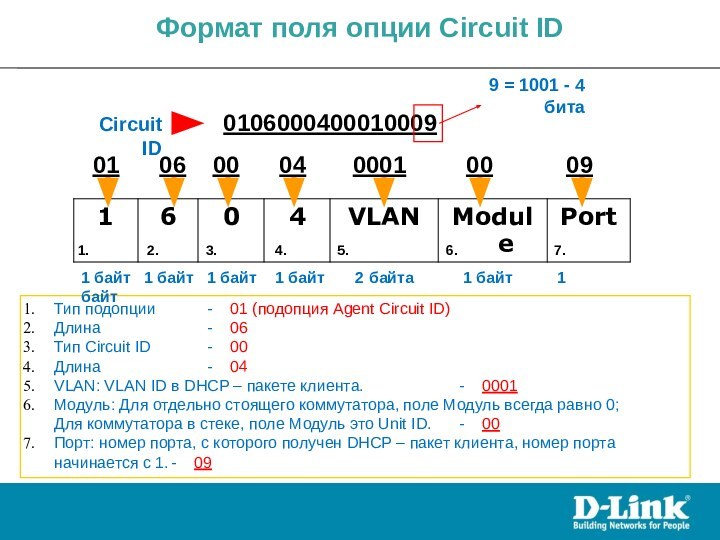

Формат поля опции Circuit ID:

Формат полей DHCP Option 82

04 0001

00 09

0106000400010009

Тип подопции - 01 (подопция Agent Circuit ID)

Длина - 06

Тип Circuit ID - 00

Длина - 04

VLAN: VLAN ID в DHCP – пакете клиента. - 0001

Модуль: Для отдельно стоящего коммутатора, поле Модуль всегда равно 0;

Для коммутатора в стеке, поле Модуль это Unit ID. - 00

Порт: номер порта, с которого получен DHCP – пакет клиента, номер порта начинается с 1. - 09

1 байт 1 байт 1 байт 1 байт 2 байта 1 байт 1 байт

Circuit ID

1. 2. 3. 4. 5. 6. 7.

9 = 1001 - 4 бита

Формат поля опции Circuit ID

Слайд 67

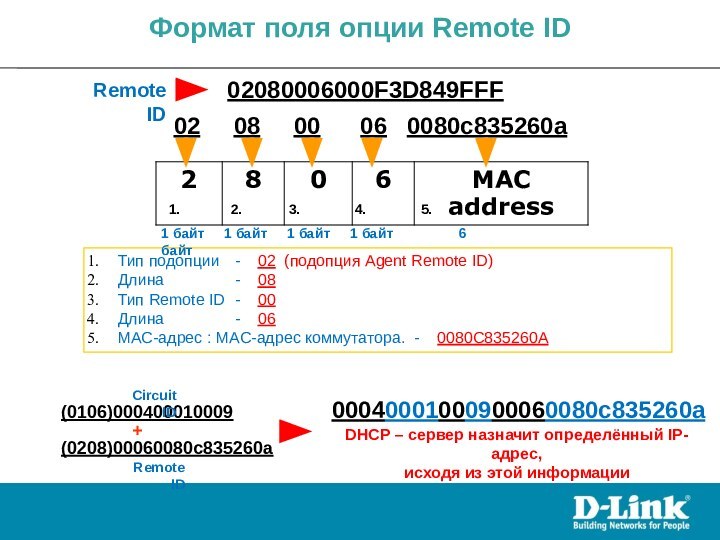

00040001000900060080c835260a

02080006000F3D849FFF

02 08 00

06 0080c835260a

Тип подопции - 02 (подопция Agent

Remote ID)

Длина - 08

Тип Remote ID - 00

Длина - 06

MAC-адрес : MAC-адрес коммутатора. - 0080C835260A

(0106)000400010009

(0208)00060080c835260a

+

DHCP – сервер назначит определённый IP-адрес,

исходя из этой информации

Remote ID

1 байт 1 байт 1 байт 1 байт 6 байт

1. 2. 3. 4. 5.

Remote ID

Circuit ID

Формат поля опции Remote ID

Слайд 68

Устройства:

1. DHCP - сервер 192.168.0.221 в

подсети 192.168.0.0/24

2. Маршрутизатор или коммутатор L3, выступающий в

роли шлюза для 2-ух подсетей

192.168.0.1 в подсети 192.168.0.0/24 10.100.10.1 в подсети 10.100.10.0/24

3. Коммутатор L2 (DES-3200-10) выступает в роли DHCP Relay Agent 192.168.0.170 в подсети 192.168.0.0/24

MAC – адрес 00-24-01-FC-8F-D8

4. 3 ноутбука, выступающих в роли DHCP – клиентов, подключённых к коммутатору L2 – порты 1, 2 и 5

DHCP - сервер

192.168.0.221/24

Шлюз: 192.168.0.1

IP Pool: 10.100.10.101-

10.100.10.102;

10.100.10.200-

10.100.10.250

Клиентский VLAN

порты 1-12

Управляющий VLAN

порты 1-12,24

Коммутатор L3

DGS-3627

Интерфейс 2

192.168.0.1/24

Интерфейс 1

10.100.10.1/24

Коммутатор L2

DES 3200-10

192.168.0.170/24

Порт 1

Клиент А

Порт 24

Порт 2

Клиент Б

Порт 5

Клиент B

Пример настройки и использования Option 82

Слайд 69

DHCP – сервер использует динамический пул IP-адресов 10.100.10.200

– 10.100.10.250 для назначения IP-адресов любому DHCP – клиенту,

запрос от которого будет перенаправлен DHCP Relay Agent-ом 192.168.0.170 (Если DHCP – клиент, подключён к любому порту коммутатора, кроме портов 1 и 2, он получит IP-адрес из пула.)

--- Для обычного DHCP – запроса клиента

Когда какой-либо DHCP – клиент подключается к порту 1 коммутатора L2, DHCP – сервер выдаст ему IP-адрес 10.100.10.101; когда DHCP – подключается к порту 2 коммутатора L2, DHCP – сервер выдаст ему IP-адрес 10.100.10.102. (например, DHCP – клиент, подключённый к порту 1 коммутатора, получит IP-адрес 10.100.10.101)

--- Для DHCP – запросов клиента с option 82

Сервер с поддержкой DHCP Option 82

Слайд 70

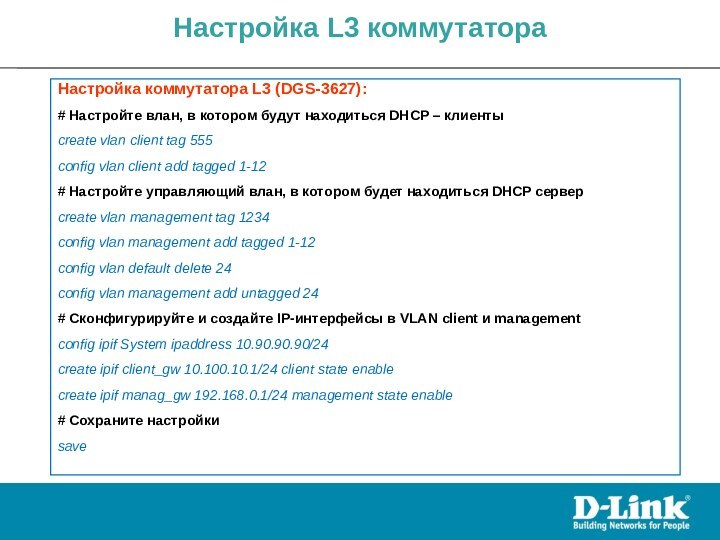

Настройка L3 коммутатора

Настройка коммутатора L3 (DGS-3627):

# Настройте влан,

в котором будут находиться DHCP – клиенты

create vlan client

tag 555

config vlan client add tagged 1-12

# Настройте управляющий влан, в котором будет находиться DHCP сервер

create vlan management tag 1234

config vlan management add tagged 1-12

config vlan default delete 24

config vlan management add untagged 24

# Сконфигурируйте и создайте IP-интерфейсы в VLAN client и management

config ipif System ipaddress 10.90.90.90/24

create ipif client_gw 10.100.10.1/24 client state enable

create ipif manag_gw 192.168.0.1/24 management state enable

# Сохраните настройки

save

Слайд 71

Настройка L2 коммутатора

Настройка коммутатора L2 (DES-3200-10):

# Настройте клиентский

и управляющий вланы на DES-3200-10

config vlan default delete 1-8

create

vlan client tag 555

config vlan client add tagged 9-10

config vlan client add untagged 1-8

create vlan management tag 1234

config vlan management add tagged 9-10

# Настройте управляющий интерфейс

config ipif System ipaddress 192.168.0.170/24 vlan management

# Настройте DHCP Relay

enable dhcp_relay

config dhcp_relay option_82 state enable

config dhcp_relay option_82 check disable

config dhcp_relay option_82 policy replace

config dhcp_relay option_82 remote_id default

config dhcp_relay add ipif System 192.168.0.221

# Разрешите клиентам доступ в управляющем влане, только к DHCP серверу. Остальное запретите

create access_profile ip destination_ip 255.255.255.255 profile_id 5

config access_profile profile_id 5 add access_id 1 ip destination_ip 192.168.0.221 port 1-8 permit

create access_profile ip destination_ip 255.255.255.0 profile_id 6

config access_profile profile_id 6 add access_id 1 ip destination_ip 192.168.0.0 port 1-8 deny

# Сохраните настройки

save

Слайд 72

Настройка DHCP сервера

Рассмотрим пример настройки сервера isc-dhcpd.

Ниже приведено

содержимое dhcpd.conf:

# Настройка основных параметров

lease-file-name "/var/log/dhcpd.leases";

log-facility local7;

authoritative;

default-lease-time 86400;

ddns-update-style none;

local-address

192.168.0.221;

one-lease-per-client true;

deny duplicates;

# Настройка логирования (в лог записываются MAC адрес, влан и порт клиента, запросившего IP адрес)

if exists agent.circuit-id {

log(info, concat("Lease"," IP ",binary-to-ascii(10, 8,".",leased-address),

" MAC ",binary-to-ascii(16,8,":",substring(hardware,1, 6)),

" port ",binary-to-ascii(10,16, "",substring(option agent.circuit-id, 4,

2)),

" VLAN ",binary-to-ascii(10, 16,"",substring(option agent.circuit-id, 2, 2))

));

}

# Сравниваются Remote ID и Circuit ID с заданными. Согласно дизайну преобразования binary-to-ascii незначащие нули слева отбрасываются

class "sw170-1" {

match if binary-to-ascii(16, 8, ":", suffix(option agent.remote-id, 5))

= "24:1:fc:8f:d8" and binary-to-ascii(10, 8, "", suffix(option

agent.circuit-id, 1)) = "1";

}

class "sw170-2" {

match if binary-to-ascii(16, 8, ":", suffix(option agent.remote-id, 5))

= "24:1:fc:8f:d8" and binary-to-ascii(10, 8, "", suffix(option

agent.circuit-id, 1)) = "2";

}

Слайд 73

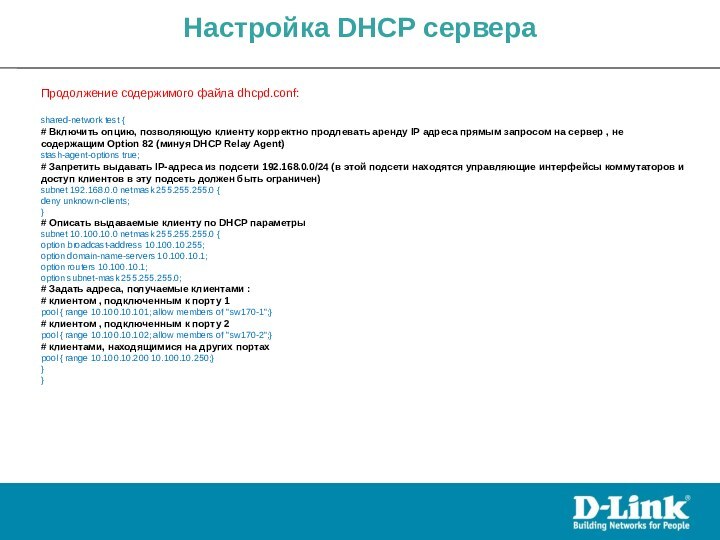

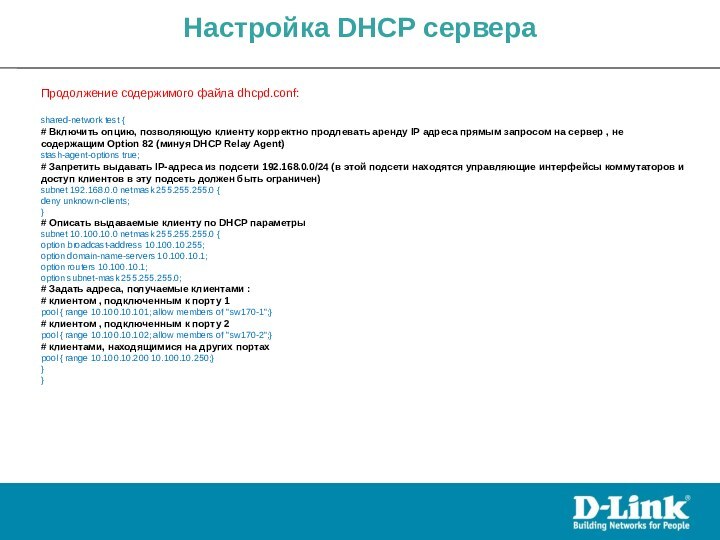

Настройка DHCP сервера

Продолжение содержимого файла dhcpd.conf:

shared-network test {

#

Включить опцию, позволяющую клиенту корректно продлевать аренду IP адреса

прямым запросом на сервер , не содержащим Option 82 (минуя DHCP Relay Agent)

stash-agent-options true;

# Запретить выдавать IP-адреса из подсети 192.168.0.0/24 (в этой подсети находятся управляющие интерфейсы коммутаторов и доступ клиентов в эту подсеть должен быть ограничен)

subnet 192.168.0.0 netmask 255.255.255.0 {

deny unknown-clients;

}

# Описать выдаваемые клиенту по DHCP параметры

subnet 10.100.10.0 netmask 255.255.255.0 {

option broadcast-address 10.100.10.255;

option domain-name-servers 10.100.10.1;

option routers 10.100.10.1;

option subnet-mask 255.255.255.0;

# Задать адреса, получаемые клиентами :

# клиентом , подключенным к порту 1

pool { range 10.100.10.101; allow members of "sw170-1";}

# клиентом , подключенным к порту 2

pool { range 10.100.10.102; allow members of "sw170-2";}

# клиентами, находящимися на других портах

pool { range 10.100.10.200 10.100.10.250;}

}

}

Слайд 74

Результаты теста:

Клиенту A будет выдан IP-адрес 10.100.10.101

2. Клиенту

Б будет выдан IP-адрес 10.100.10.102

3. Клиенту B будет выдан

IP-адрес 10.100.10.200

Информация DHCP Relay Agent (Option 82)

Слайд 75

Функции управления и отслеживание работы сети:

Протокол SNMP

Слайд 76

Протокол SNMP

Simple Network Management Protocol

Simple Network Management Protocol

(SNMP) – это протокол 7–ого уровня модели OSI(Уровень приложений)

разработан для управления и отслеживания работы устройств сети. SNMP позволяет станциям управления сети прочитать и изменить параметры настройки шлюзов, маршрутизаторов, коммутаторов и других устройств сети. Используйте SNMP, чтобы настраивать устройства для правильного их функционирования, отслеживания работы сети и обнаружения потенциальных проблем на коммутаторе или группе коммутаторов или сети.

SNMP компоненты

SNMP менеджер:

SNMP менеджер – это программное приложение, которое контактирует с SNMP агентами, опрашивая или изменяя базу данных агента.

SNMP агент:

SNMP агент – это программное обеспечение, которое запущено на сетевом оборудовании(хост,

маршрутизатор, принтер или другое оборудование), и поддерживает информацию о ее конфигурации и текущий статус в базе данных.

MIB:

Информация в базе данных хранится на основе информации об управлении (MIB),

как карта с иерархической последовательностью всех управляемых объектов и деталями, описывающих возможности каждого объекта

Слайд 77

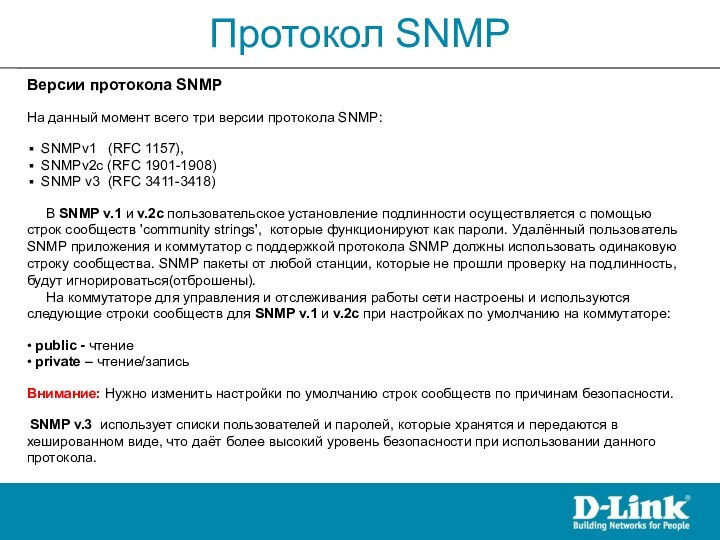

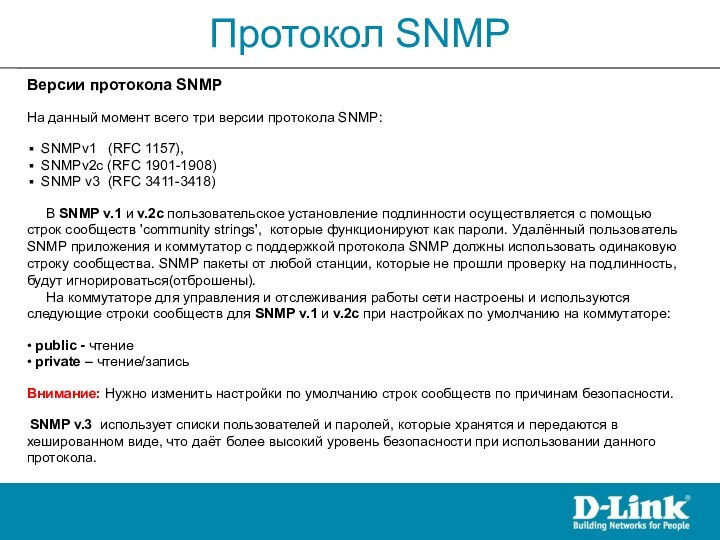

Версии протокола SNMP

На данный момент всего три версии

протокола SNMP:

SNMPv1 (RFC 1157),

SNMPv2c (RFC

1901-1908)

SNMP v3 (RFC 3411-3418)

В SNMP v.1 и v.2c пользовательское установление подлинности осуществляется с помощью строк сообществ 'community strings', которые функционируют как пароли. Удалённый пользователь SNMP приложения и коммутатор с поддержкой протокола SNMP должны использовать одинаковую строку сообщества. SNMP пакеты от любой станции, которые не прошли проверку на подлинность, будут игнорироваться(отброшены).

На коммутаторе для управления и отслеживания работы сети настроены и используются следующие строки сообществ для SNMP v.1 и v.2c при настройках по умолчанию на коммутаторе:

• public - чтение

• private – чтение/запись

Внимание: Нужно изменить настройки по умолчанию строк сообществ по причинам безопасности.

SNMP v.3 использует списки пользователей и паролей, которые хранятся и передаются в хешированном виде, что даёт более высокий уровень безопасности при использовании данного протокола.

Протокол SNMP

Слайд 78

Протокол SNMP

Management Information Base

Каждому объекту, которым управляют,

назначают идентификатор объекта (OID).

OID-ы определены в файле MIB.

OID может быть представлен как последовательность целых чисел, отделенных десятичными запятыми, или текстовой строкой.

Когда SNMP менеджер опрашивает объект, он посылает OID SNMP агенту.

SNMP менеджер

SNMP агент

2. SNMP агент отвечает SNMP менеджеру:

SNMPv2-MIB::sysDescr.0 = STRING: D-Link DES-3528 Fast Ethernet Switch

1. SNMP менеджер посылает запрос SNMP агенту:

snmpget -v2c -c public 192.168.0.128 1.3.6.1.2.1.1.1.0

Слайд 79

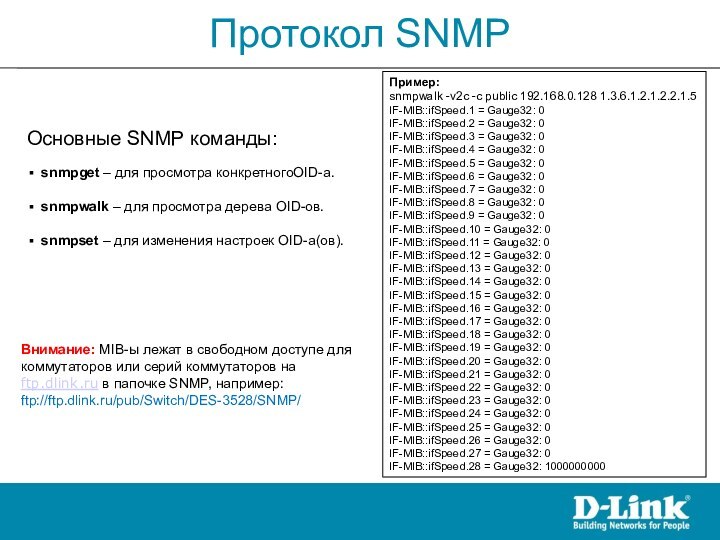

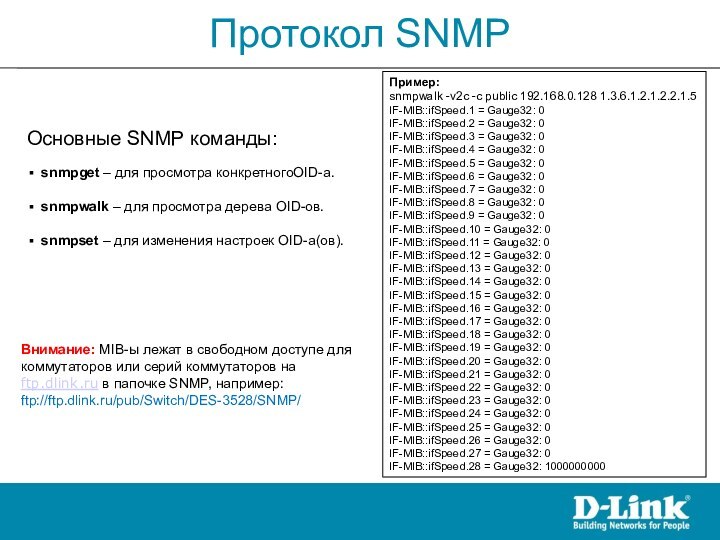

Протокол SNMP

Основные SNMP команды:

snmpget – для просмотра

конкретногоOID-а.

snmpwalk – для просмотра дерева OID-ов.

snmpset –

для изменения настроек OID-а(ов).

Пример:

snmpwalk -v2c -c public 192.168.0.128 1.3.6.1.2.1.2.2.1.5

IF-MIB::ifSpeed.1 = Gauge32: 0

IF-MIB::ifSpeed.2 = Gauge32: 0

IF-MIB::ifSpeed.3 = Gauge32: 0

IF-MIB::ifSpeed.4 = Gauge32: 0

IF-MIB::ifSpeed.5 = Gauge32: 0

IF-MIB::ifSpeed.6 = Gauge32: 0

IF-MIB::ifSpeed.7 = Gauge32: 0

IF-MIB::ifSpeed.8 = Gauge32: 0

IF-MIB::ifSpeed.9 = Gauge32: 0

IF-MIB::ifSpeed.10 = Gauge32: 0

IF-MIB::ifSpeed.11 = Gauge32: 0

IF-MIB::ifSpeed.12 = Gauge32: 0

IF-MIB::ifSpeed.13 = Gauge32: 0

IF-MIB::ifSpeed.14 = Gauge32: 0

IF-MIB::ifSpeed.15 = Gauge32: 0

IF-MIB::ifSpeed.16 = Gauge32: 0

IF-MIB::ifSpeed.17 = Gauge32: 0

IF-MIB::ifSpeed.18 = Gauge32: 0

IF-MIB::ifSpeed.19 = Gauge32: 0

IF-MIB::ifSpeed.20 = Gauge32: 0

IF-MIB::ifSpeed.21 = Gauge32: 0

IF-MIB::ifSpeed.22 = Gauge32: 0

IF-MIB::ifSpeed.23 = Gauge32: 0

IF-MIB::ifSpeed.24 = Gauge32: 0

IF-MIB::ifSpeed.25 = Gauge32: 0

IF-MIB::ifSpeed.26 = Gauge32: 0

IF-MIB::ifSpeed.27 = Gauge32: 0

IF-MIB::ifSpeed.28 = Gauge32: 1000000000

Внимание: MIB-ы лежат в свободном доступе для коммутаторов или серий коммутаторов на ftp.dlink.ru в папочке SNMP, например:

ftp://ftp.dlink.ru/pub/Switch/DES-3528/SNMP/