Слайд 2

Четырехуровневая модель обеспечения информационной безопасности

Слайд 3

Внешний уровень определяет взаимодействие АСФК с системами других

организаций.

На этом уровне должны пресекаться, как попытки внешних

нарушителей несанкционированно получить, или нанести ущерб информационным сервисам АСФК, так и попытки собственных внутренних нарушителей осуществить подобные операции по отношению к внешним сервисам или несанкционированно передать конфиденциальную информацию.

В АСФК на этом уровне, в открытом контуре, реализована защита с помощью АПКШ «Континент». В защищенном контуре непосредственное взаимодействие с внешними системами отсутствует.

Сетевой уровень связан с функционированием объектов АСФК.

Безопасность информации на этом уровне обеспечивается средствами проверки подлинности пользователей и разграничением доступа к ресурсам локальной сети (аутентификация и авторизация).

Системный уровень связан, прежде всего, с управлением доступом пользователей к ресурсам ОС на компьютерах.

Именно на этом уровне реализуется непосредственное взаимодействие с пользователями, запускаются приложения, определяется политика взаимодействия между ППО и пользователем.

Защита информации на данном уровне заключается в определении, к каким ресурсам ОС и приложениям, какой пользователь, когда и с какими правами может быть допущен. Достигается применением агентов СЗИ SecretNet для платформы Windows.

Уровень приложений связан с использованием прикладных ресурсов АСФК.

Приложения работают с пользовательскими данными, поэтому для них необходимы собственные механизмы защиты.

Слайд 4

Ресурсы АСФК подлежащие защите

Слайд 5

Внешний уровень.

На внешнем уровне каналы связи защищаются в

зависимости от типа взаимодействия ОрФК с ДУБП. При использовании

ДУБП VPN-клиента Континент-АП шифрование трафика происходит средствами Континент, на сервере доступа Континент дается доступ ДУБП только к тем ресурсам ОрФК, которых достаточно для ведения бюджетного процесса.

При использовании шлюза TCP, доступный ресурс – сервер СУФД, шлюза MAIL – почтовый сервер органа ФК,

шлюза FILE – машина с почтовой программой.

Если ДУБП использует программу передачи файлов, ему доступна только станция с почтовой программой. В этом случае шифрование трафика происходит средствами СУФД.

Сетевой уровень.

Защищаемыми ресурсами являются сервера приложений, сервера баз данных, средства архивирования и резервного копирования, папки обмена, экспорта и импорта, папки хранения архивной информации. Эти ресурсы требуют особого внимания при формировании правил распределения доступа.

В АСФК для защиты ресурсов на сетевом уровне используется ПО Континент.

Системный уровень

Аутентификация и идентификация пользователей на системном уровне выполняется с использованием возможностей электронного замка Соболь. Аутентификация происходит до загрузки ОС, средствами этого же замка Соболь проверяется целостность ресурсов, требующих защиты: системных файлов ОС, файлов криптопровайдера и файлов системы защиты – сервера безопасности СУФД или агентов сервера безопасности СУФД. С помощью замка Соболь возможно предотвратить загрузку с дискеты или накопителя на оптических дисках. Возможность SecretNet создать для пользователя замкнутую программную среду предотвращает возможность запуска программ с вредоносным кодом, способным повредить системные файлы ОС, файлы криптопровайдера и файлы системы защиты – сервера безопасности СУФД или агентов сервера безопасности СУФД. Утечка информации через устройства вывода предотвращается использованием возможностей SecretNet контролировать потоки информации через подлежащие защите устройства вывода информации и печать документов через принтеры. Утечку информации через устройства ввода-вывода можно предотвратить и организационно-техническими мерами.

Уровень приложений.

Сервер безопасности ППО АСФК обеспечивает аутентификацию и идентификацию пользователей при их доступе к базам данных, и дальнейший контроль и аудит при доступе к формам, содержащим представления (View) в соответствии с матрицей доступа. Кроме того, сервер безопасности СУФД контролирует потоки информации через устройства вывода информации и печать документов через принтеры на уровне приложений, чего не может сделать SecretNet, выполняющий эти функции на системном уровне

Слайд 6

Структура СЗИ НСД АСФК:

Сервер безопасности (СБ);

Агент Сервера безопасности;

АРМ

Администратора безопасности

Слайд 7

Логическая схема взаимодействия клиентского и серверного ППО с

сервером безопасности

Слайд 10

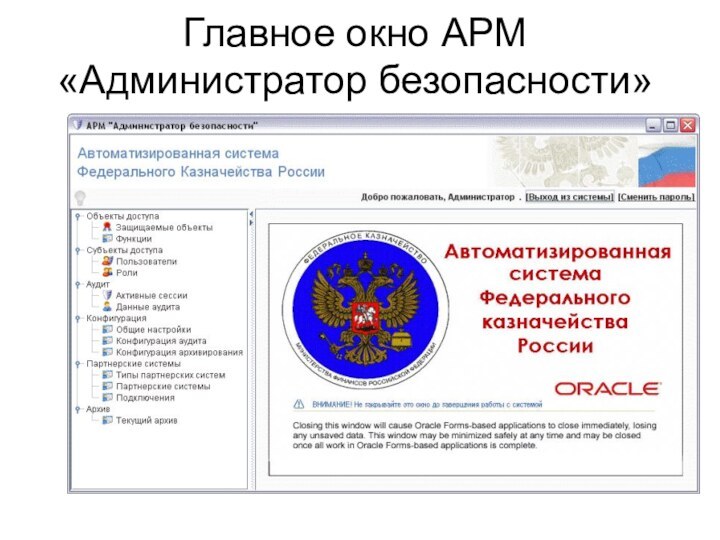

Главное окно АРМ «Администратор безопасности»

Слайд 11

Главное окно АРМ «Администратор безопасности»

В левой части окна

расположена панель навигации (1), позволяющая получить доступ к настройкам

объектов администрирования и настройкам конфигурации сервера.

На панели инструментов (2) расположен набор кнопок, каждая из которых соответствует определенной операции.

Система фильтров (3) предназначена для быстрого поиска необходимых данных при работе с АРМ.

Перечень объектов администрирования отображается в правой части окна АРМ в виде списка (4). Если речь идет о разделах АРМ предназначенных для конфигурирования СБ, то вместо списка объектов в правой части окна могут располагаться группы полей для настройки СБ.

Подробная информация о параметрах каждого объекта из списка (4) отображается на закладках (5), расположенных ниже списка. На этих же закладках происходит редактирование параметров выделенного объекта.

Слайд 12

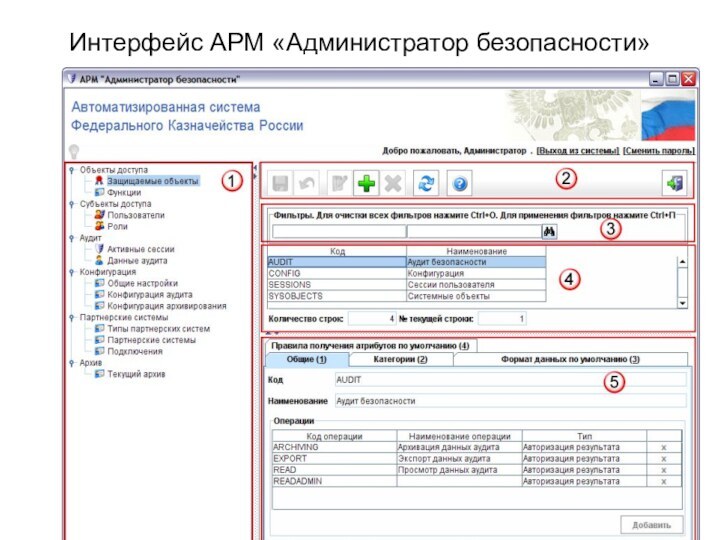

Интерфейс АРМ «Администратор безопасности»

Слайд 13

Операции в АРМ «Администратор безопасности»

Администрирование объектов доступа

. Настройка параметров

идентификации и аутентификации пользователей

. Администрирование подсистемы аудита

. Конфигурирование АРМ СБ

. Настройка партнерских

систем

. Архив

Установка и настройка АРМ контроля передаваемой информации

. Настройка СБ

. Указание каталогов для входящих/проверенных/заблокированных пакетов

. Дополнительная настройка АРМ КПИ

. Работа с АРМ КПИ

Настройка дополнительных средств защиты АСФК.

. Настройка Internet Explorer в открытом и защищенном контуре.

. Настройка корректного отображения объектных идентификаторов в сертификатах

. Настройка SecretNet 5.0С для открытого контура

. Настройка SecretNet 5.0С для защищенного контура

. Настройка ЭЗ «Соболь» для открытого контура

. Настройка ЭЗ «Соболь» в защищенном контуре

. Настройки СЗИ «ФИКС-UNIX 1.0»

Слайд 14

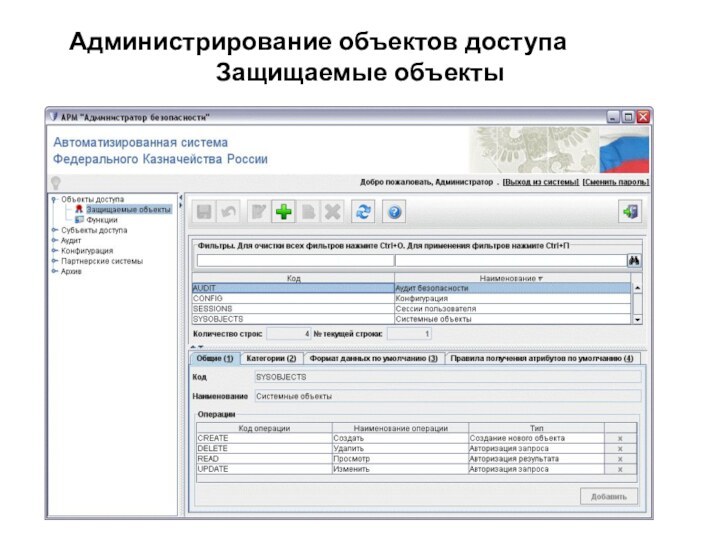

Администрирование объектов доступа

Защищаемые объекты

Слайд 15

Администрирование объектов доступа

Для проверки доступа к объекту данных

должны быть заданы шесть параметров (кроме логина):

Тип объекта –

строковый код, например ‘DOC’ или ‘PATH’.

Категория объекта – строковый код, например ‘RUR_BO’.

Код операции – строковый код, например ‘CREATE’, ‘UPDATE’, ‘PRINT’.

Код формата данных (может быть пустым) – строковый код, ссылающийся на XSLT преобразование, трансформирующее исходные параметры в формат, обрабатываемый СБ

Данные объекта – XML, форматирование которого через XSLT код, заданный выше, приводится к XML, формат которого описан в Приложении 2 (аналог значений параметров для функции).

К защищаемым объектам применимы следующие операции:

добавление нового объекта;

редактирование свойств и параметров существующего объекта;

удаление объекта.

Слайд 16

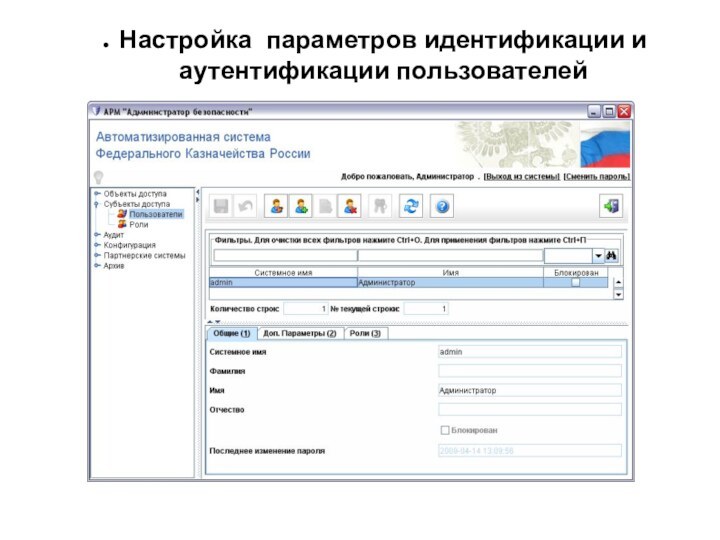

Настройка параметров идентификации и аутентификации пользователей

Слайд 17

Действия по идентификации и аутентификации пользователей

Добавление учетной записи.

Блокирование/разблокирование

пользователя

Назначение пользователю пароля.

Редактирование параметров пользователя.

Удаление пользователя.

Определение ролей и назначение

ролей пользователям

Добавление новой роли

Разграничение прав доступа в зависимости от значений параметров

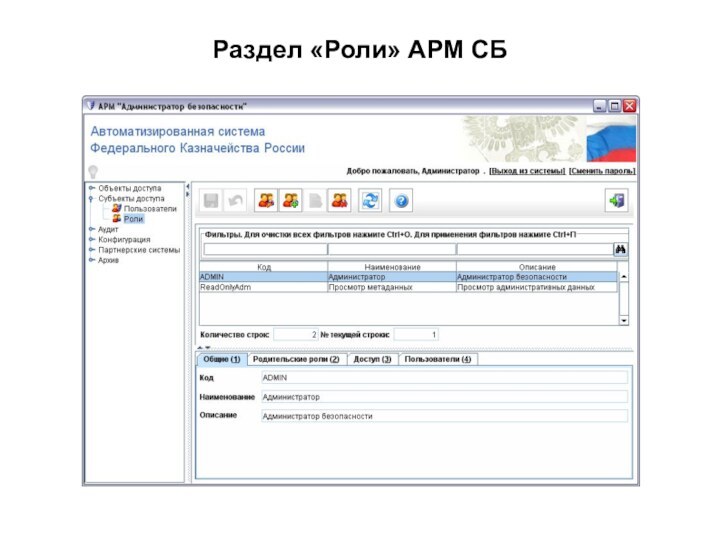

Слайд 19

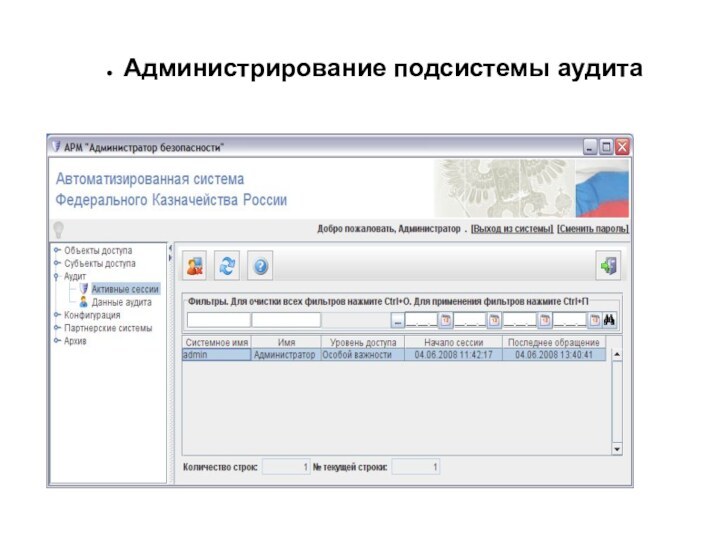

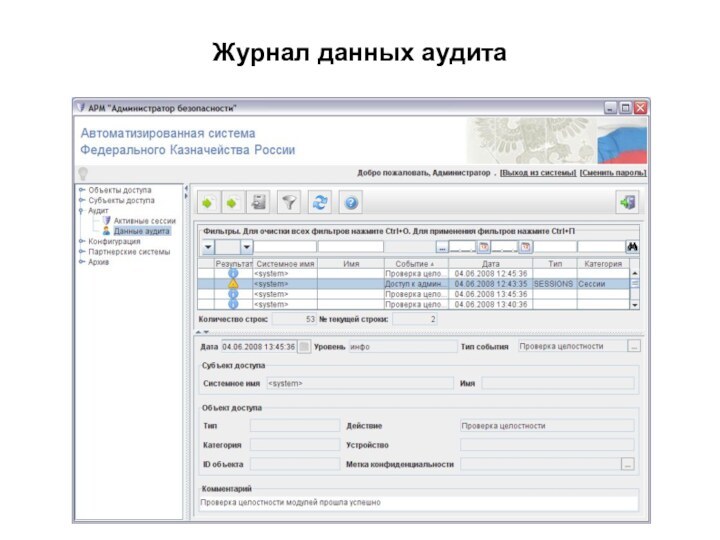

Администрирование подсистемы аудита

Слайд 21

Действия с данными аудита

Для каждой активной сессии в

журнале отображается следующая информация:

Системное имя пользователя.

Имя пользователя.

Уровень доступа.

Начало сессии.

Время

последнего обращения

Доступные операции

Удаление сессии

Экспорт данных аудита.

Архивирование данных аудита

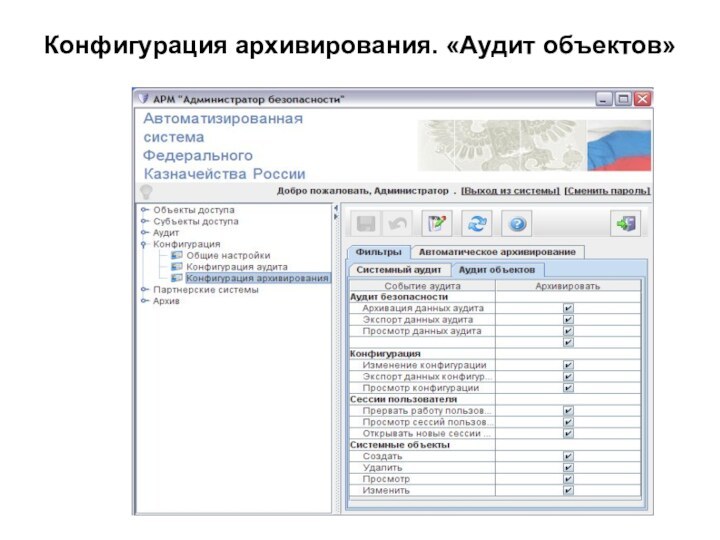

Конфигурирование аудита

Слайд 22

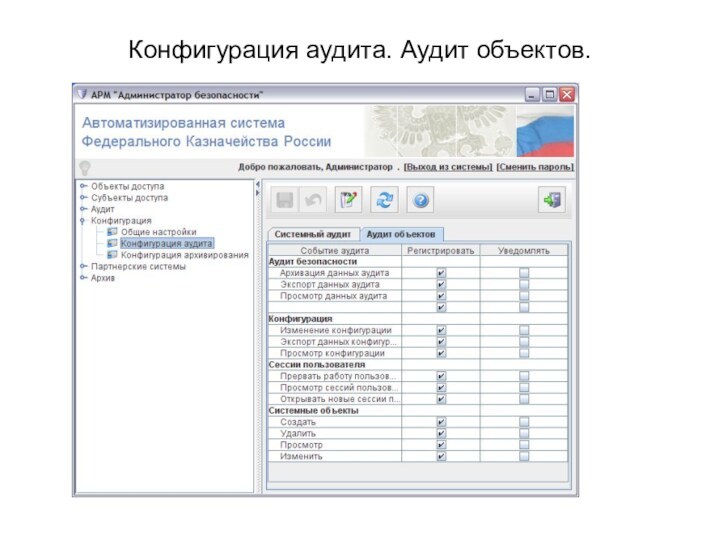

Конфигурация аудита. Аудит объектов.