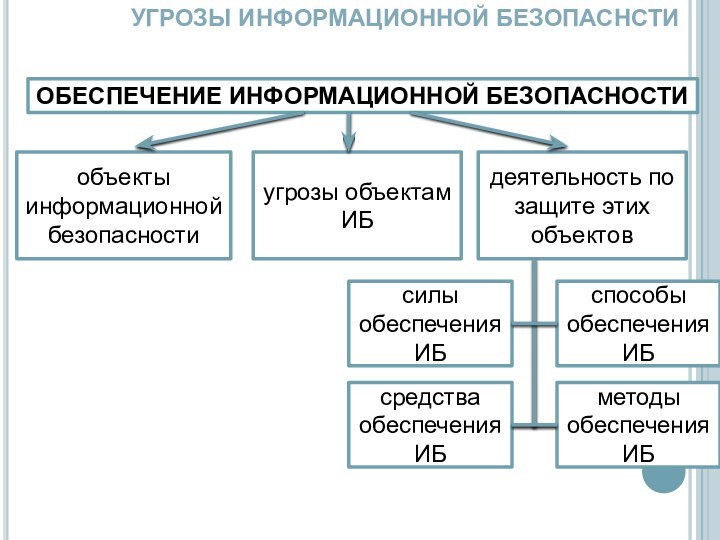

ИБ

деятельность по защите этих объектов

силы обеспечения ИБ

способы обеспечения ИБ

средства

обеспечения ИБметоды обеспечения ИБ

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Email: Нажмите что бы посмотреть

методы обеспечения ИБ

возможность нанесения вреда различной тяжести объекту безопас-ности

Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем.

Окно опасности - промежуток времени от момента, когда появляется возможность использовать слабое место, и до момента, когда пробел ликвидируется.

Основные определения и критерии классификации угроз

По аспекту информационной безопасности

(доступность, целостность, конфиденциальность), против которого угрозы направлены в первую очередь

Угрозы конфиденциальной безопасности

Угрозы целостности информации

Угрозы

доступности информации

Утечка информации

Неправомерное воздействие на информацию

Наиболее распространенные угрозы доступности

невозможность работать с ИС в силу отсутствия технической поддержки

отступление от установленных правил эксплуатации

выход системы из штатного режима

ошибки при конфигу-рировании системы

отказы ПО и аппа-ратного обеспечения

разрушение данных

повреждение аппаратуры

нарушение работы

систем связи

электропитания

водо- и/или теплоснабжения, кондиционирования

разрушение или повреждение помещений

нежелание обслуживающего персонала

выполнять свои обязанности

Наиболее распространенные угрозы доступности

Основные угрозы целостности

Основные угрозы конфиденциальности

Классификация атак

Классификация атак

Сетевые атаки

Сетевые атаки

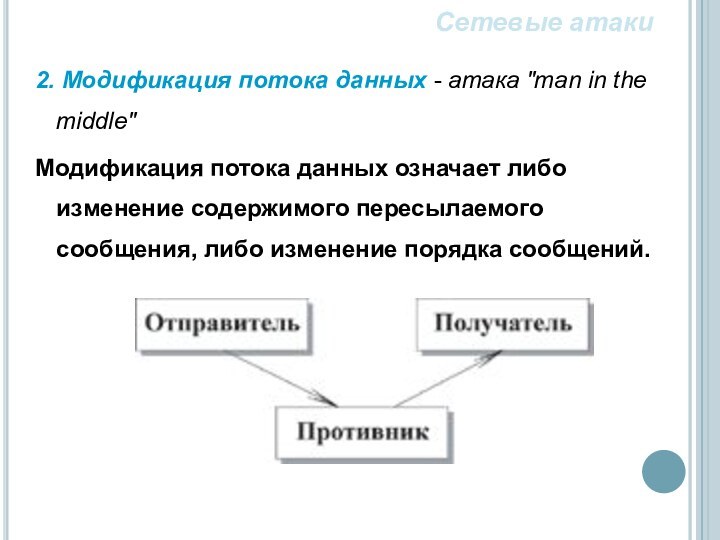

Сетевые атаки

В результате может произойти переполнение памяти на сервере, и серверу не удастся установить соединение с законными пользователями.

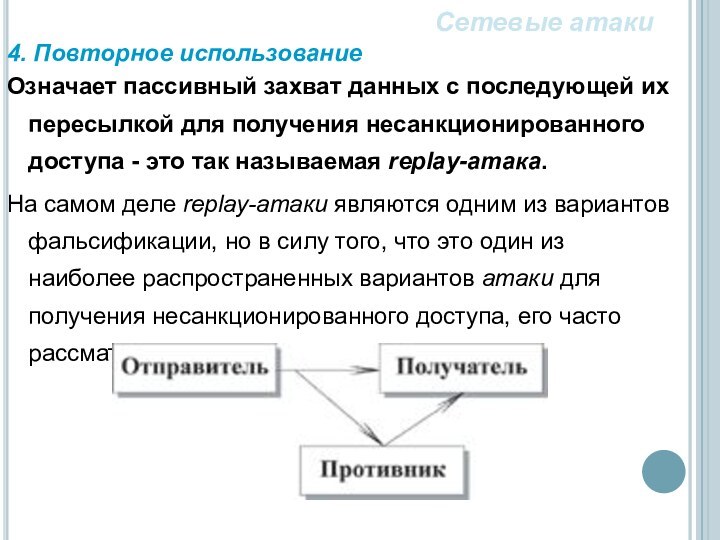

Сетевые атаки