- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентации по Информатике

Простая выборка данных SELECT [ALL | DISTINCT] [TOP n [PERCENT] cписокВыборкиFROM ИмяТаблицыWHERE УсловиеОтбораСписокВыборки определяет поля, включаемые в итоговый набор данных, ИмяТаблицы указывает таблицу БД, из которой возвращаются записи, УсловиеОтбора позволяется ограничить число возвращаемых записей с помощью логических операторов. Ключевые словаDISTINCT –

СОДЕРЖАНИЕВ ДАННОМ ОБУЧАЮЩЕМ МАТЕРИАЛЕ ВЫ ПОЛУЧИТЕ ОТВЕТЫ НА СЛЕДУЮЩИЕ ВОПРОСЫ:Какие основные правила работы с системой?Какой порядок загрузки системы?Как происходит открытие/закрытие операционной смены?Как происходит использование главного окна кассы?Как происходит актирование и возврат денежных средств?Как происходит работа с розничными торговыми операциями?Как осуществлять работу

СодержаниеО целях общих и конкретныхИсходные цели и задачи школьного курса ОИВТПонятие компьютерной грамотности учащихсяИнформационная культура учащихсяФормируемые компетентностиДвижение к медиаграмотностиМОИ Основные принципы Образование – единый целенаправленный процесс воспитания и обучения, являющийся общественно значимым благом и осуществляемый в интересах человека, семьи общества и

Актуальность темы обусловлена необходимостью изучения специфики перевода неологизмов с английского языка на русский в связи с постоянным пополнением английской лексики на фоне распространения языка в постоянно меняющемся окружении. Целью работы является изучение специфики перевода английских неологизмов на русский язык.

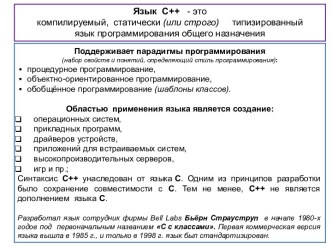

Этапы решения задач на компьютере1. Постановка задачи2. Формализация задачи3. Построение алгоритма4.Составление программы на языке программирования.5. Отладка и тестирование программы.6. Проведение расчетов и анализ полученных результатов. Таким образом, программист должен обладать следующими знаниями и навыками:уметь строить алгоритмы;знать языки программирования;уметь работать в соответствующей

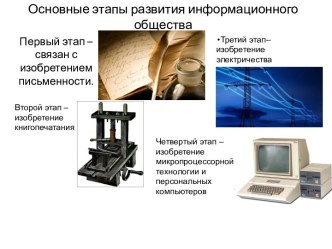

Этапы развития технических средств1. Ручной - основу информационных технологий на этом этапе составляло перо, чернильница и бухгалтерская книга.2. Механический - для обработки информации использовались пишущие машинки со съемными элементами. Связь осуществлялась по общественной почте. 3.Электрическая обработка информации. Для

ОПРЕДЕЛЕНИЕ 1Нормализация – это разбиение таблицы на несколько, обладающих лучшими свойствами при обновлении, включении и удалении данных. ОПРЕДЕЛЕНИЕ 2Нормализация – это процесс последовательной замены таблицы ее полными декомпозициями до тех пор, пока все они не будут находиться в НФБК или 3НФ.

Презентации из раздела Информатика. Для просмотра учебных материалов воспользуйтесь проигрывателем. Любую презентацию на заданную тему можно скачать внизу страницы, поделившись ссылкой в социальных сетях. Не забудьте добавить наш сайт презентаций в закладки!