включены в список ключевых систем информационной инфраструктуры таможенных органов

РФ?Задание на СР

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Email: Нажмите что бы посмотреть

Задание на СР

Модуль №2. Нормативно-правовые основы информацион-ной безопасности в Российской Федерации.

Цель занятия: Рассмотреть систему управления информационной безопасности РФ.

3

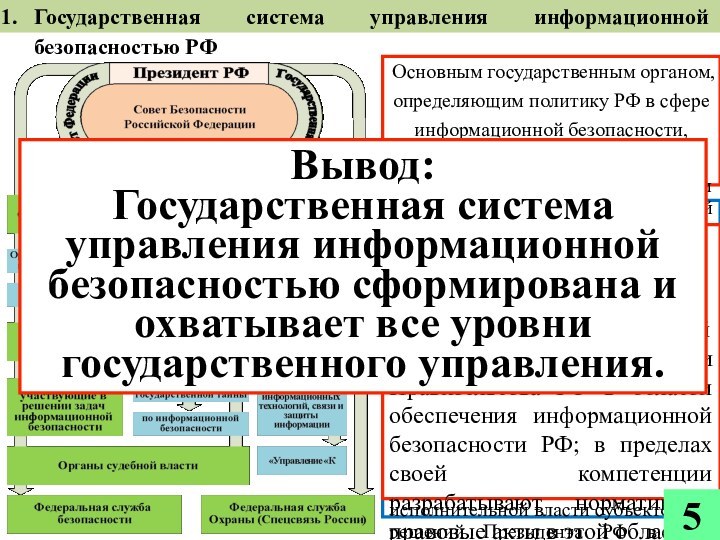

Государственная система управления информационной безопасностью РФ.

Иерархия нормативно-правовых актов РФ в области информационной безопасности.

Мировая практика управления информационной безопасностью.

4

Вводная часть

Федеральные органы исполнительной власти

обеспечивают исполнение законодательства РФ, решений Президента РФ и Правительства РФ в области обеспечения информационной безопасности РФ; в пределах своей компетенции разрабатывают нормативные правовые акты в этой области.

Государственная система управления информационной безопасностью РФ

Вывод:

Государственная система управления информационной безопасностью сформирована и охватывает все уровни государственного управления.

5

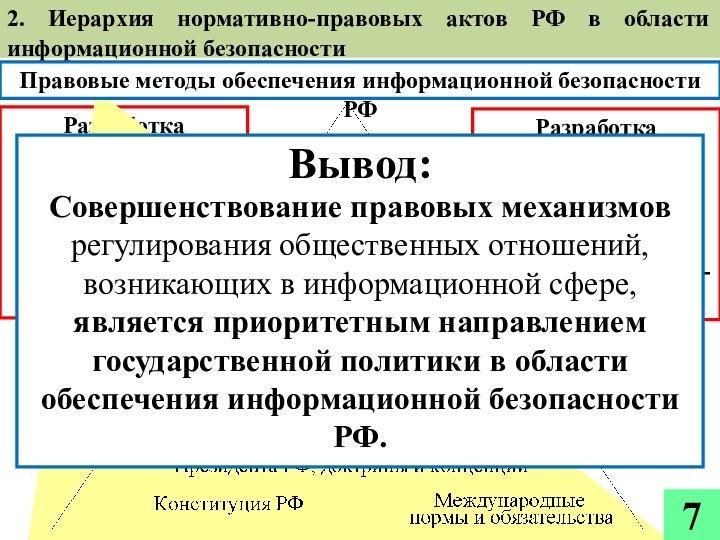

2. Иерархия нормативно-правовых актов РФ в области информационной безопасности

Вывод:

Совершенствование правовых механизмов регулирования общественных отношений, возникающих в информационной сфере, является приоритетным направлением государственной политики в области обеспечения информационной безопасности РФ.

Правовые методы обеспечения информационной безопасности РФ

7

ГОСТ Р ИСО/МЭК 27001-2006. Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования.

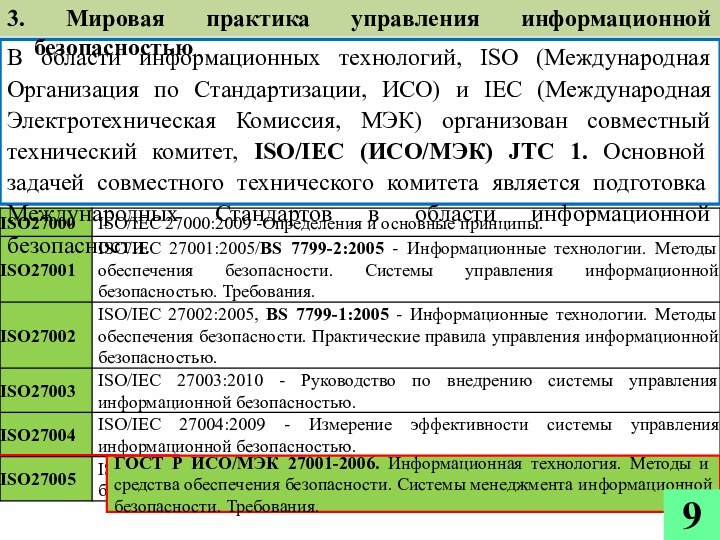

3. Мировая практика управления информационной безопасностью

9

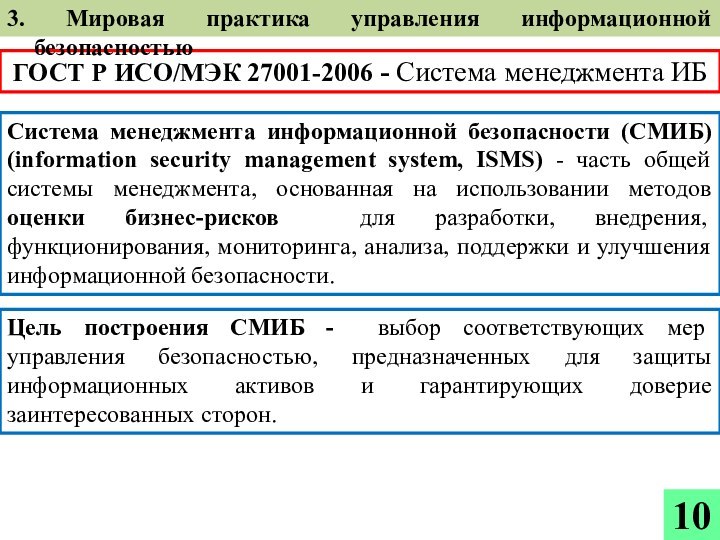

Цель построения СМИБ - выбор соответствующих мер управления безопасностью, предназначенных для защиты информационных активов и гарантирующих доверие заинтересованных сторон.

ГОСТ Р ИСО/МЭК 27001-2006 - Система менеджмента ИБ

3. Мировая практика управления информационной безопасностью

10

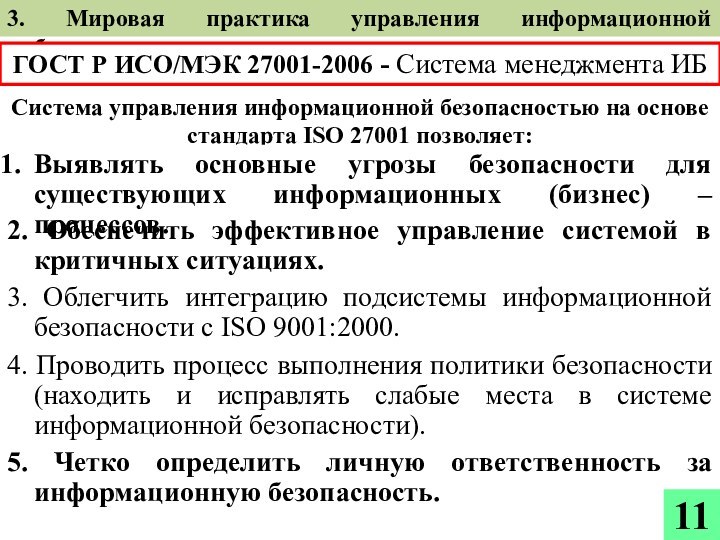

2. Обеспечить эффективное управление системой в критичных ситуациях.

4. Проводить процесс выполнения политики безопасности (находить и исправлять слабые места в системе информационной безопасности).

5. Четко определить личную ответственность за информационную безопасность.

3. Облегчить интеграцию подсистемы информационной безопасности с ISO 9001:2000.

ГОСТ Р ИСО/МЭК 27001-2006 - Система менеджмента ИБ

11

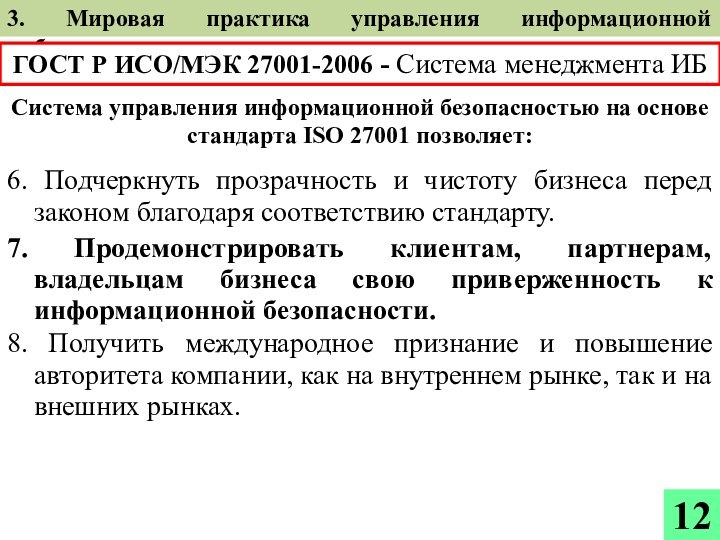

7. Продемонстрировать клиентам, партнерам, владельцам бизнеса свою приверженность к информационной безопасности.

8. Получить международное признание и повышение авторитета компании, как на внутреннем рынке, так и на внешних рынках.

ГОСТ Р ИСО/МЭК 27001-2006 - Система менеджмента ИБ

12

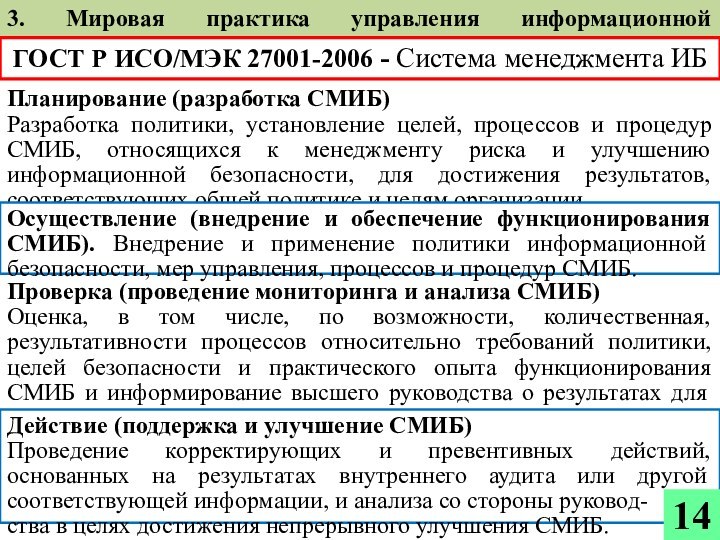

Проверка (проведение мониторинга и анализа СМИБ)

Оценка, в том числе, по возможности, количественная, результативности процессов относительно требований политики, целей безопасности и практического опыта функционирования СМИБ и информирование высшего руководства о результатах для последующего анализа.

Осуществление (внедрение и обеспечение функционирования СМИБ). Внедрение и применение политики информационной безопасности, мер управления, процессов и процедур СМИБ.

Действие (поддержка и улучшение СМИБ)

Проведение корректирующих и превентивных действий, основанных на результатах внутреннего аудита или другой соответствующей информации, и анализа со стороны руковод-

ства в целях достижения непрерывного улучшения СМИБ.

3. Мировая практика управления информационной безопасностью

ГОСТ Р ИСО/МЭК 27001-2006 - Система менеджмента ИБ

14

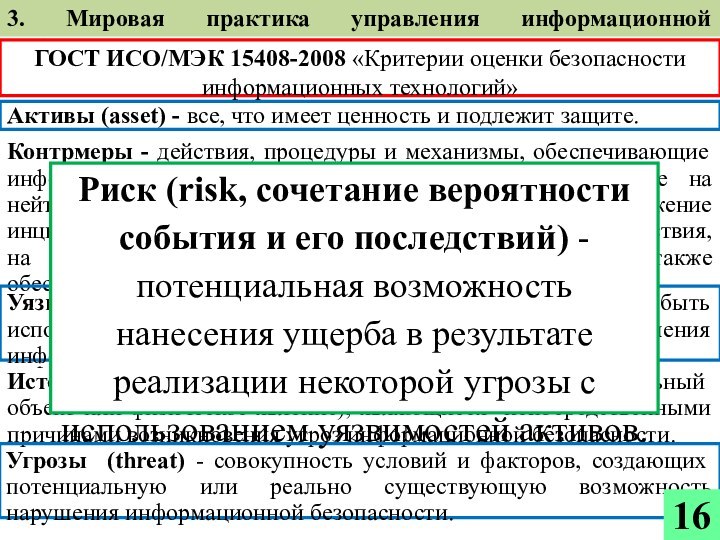

Уязвимости (vulnerability) - слабости активов, которые могут быть использованы одной или несколькими угрозами для нарушения информационной безопасности.

Источники угроз - субъекты (физическое лицо, материальный объект или физическое явление), являющиеся непосредственными причинами возникновения угроз информационной безопасности.

Угрозы (threat) - совокупность условий и факторов, создающих потенциальную или реально существующую возможность нарушения информационной безопасности.

3. Мировая практика управления информационной безопасностью

Риск (risk, сочетание вероятности события и его последствий) - потенциальная возможность нанесения ущерба в результате реализации некоторой угрозы с использованием уязвимостей активов.

ГОСТ ИСО/МЭК 15408-2008 «Критерии оценки безопасности информационных технологий»

16