- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

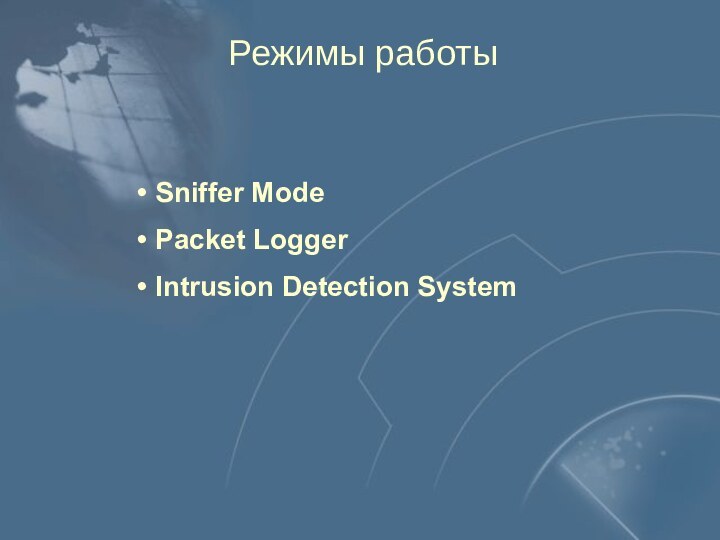

- ОБЖ

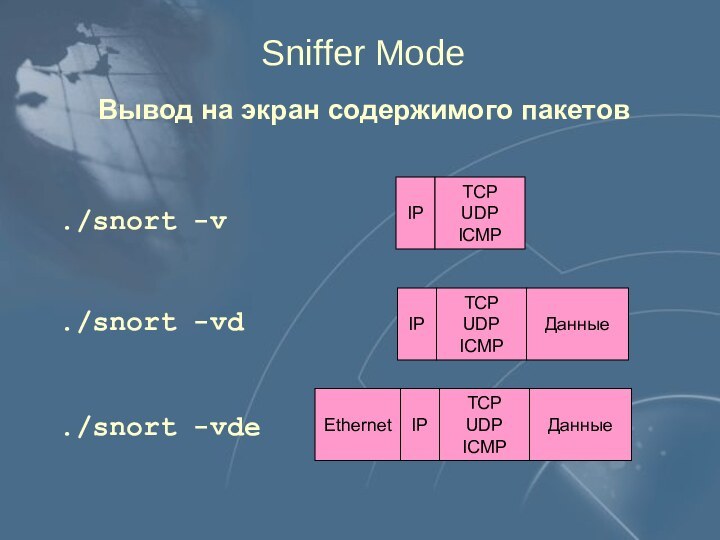

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Средства обнаружения атак - 3

Содержание

- 2. Средства защиты сетей МЭ Средства анализа защищённости Средства обнаружения атак

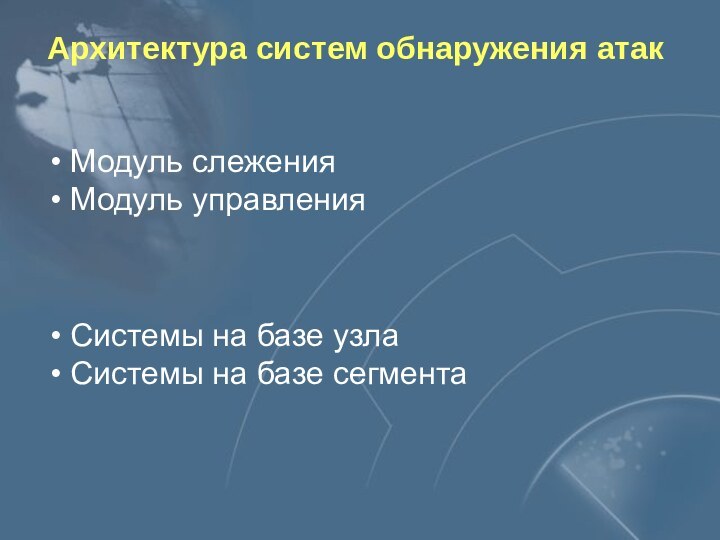

- 3. Архитектура систем обнаружения атак Модуль слежения Модуль управления Системы на базе узла Системы на базе сегмента

- 4. Архитектура систем обнаружения атакE-Mail серверWWWсерверРабочие местаМаршру-тизаторМЭСенсоры

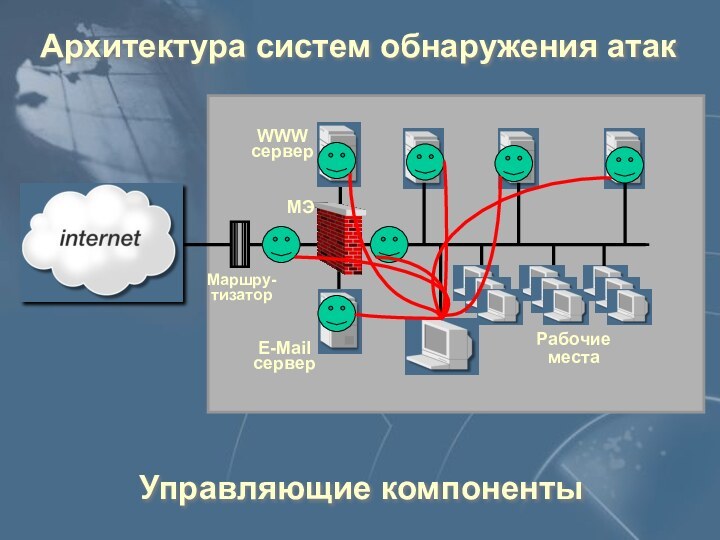

- 5. Архитектура систем обнаружения атакE-Mail серверWWWсерверРабочие местаМаршру-тизаторМЭУправляющие компоненты

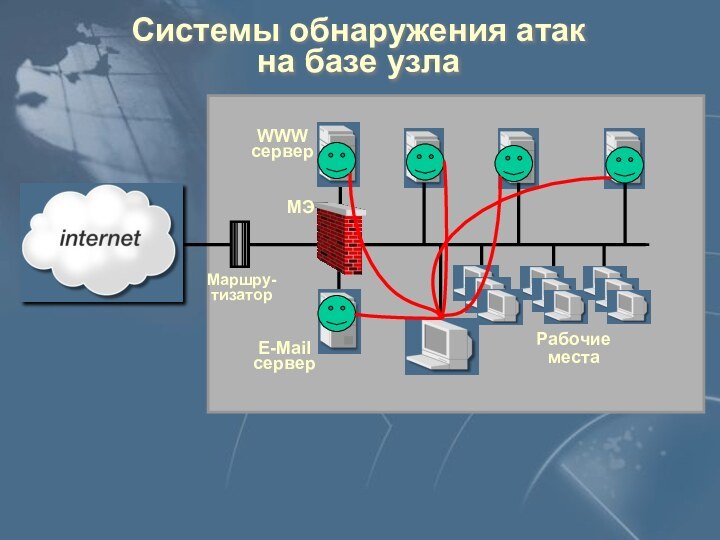

- 6. E-Mail серверWWWсерверРабочие местаМаршру-тизаторМЭСистемы обнаружения атак на базе узла

- 7. Системы обнаружения атак на базе узлаИсточники

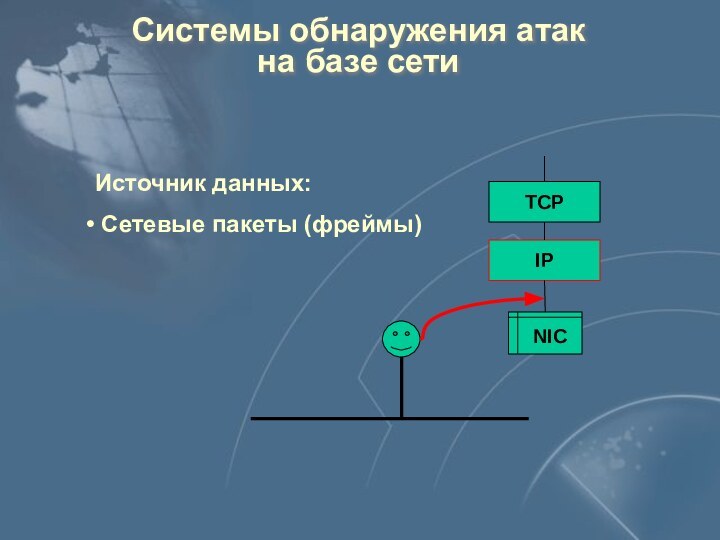

- 8. Системы обнаружения атак на базе сетиE-Mail серверWWWсерверРабочие местаМаршру-тизаторМЭ

- 9. Системы обнаружения атак на базе сетиTCPIPNICИсточник данных: Сетевые пакеты (фреймы)

- 10. Принципы работы систем обнаружения атакОбнаружение аномалийАнализ сигнатур

- 11. Анализ сигнатурABООВPort=139Windows Атака “WinNuke”Сигнатуры «State-less» (однопакетные)

- 12. Анализ сигнатур Атака “SynFlood”Сигнатуры «State-based» (анализ таблиц)ASYNXSYNACKSYN

- 13. Анализ сигнатур Атака “HTTP_Shell”Сигнатуры «Stream-oriented» (сборка сегментов)WWW-серверX

- 14. Системы обнаружения атакNet ProwlerSecure IDSeTrustIntrusionDetectionRealSecureSnortПроизводительAxentTechnologiesCiscoSystemsComputerAssociatesInternetSecuritySystemsНетПлатформаWindows NTЗащищеннаяверсияSolarisWindows NTWindows

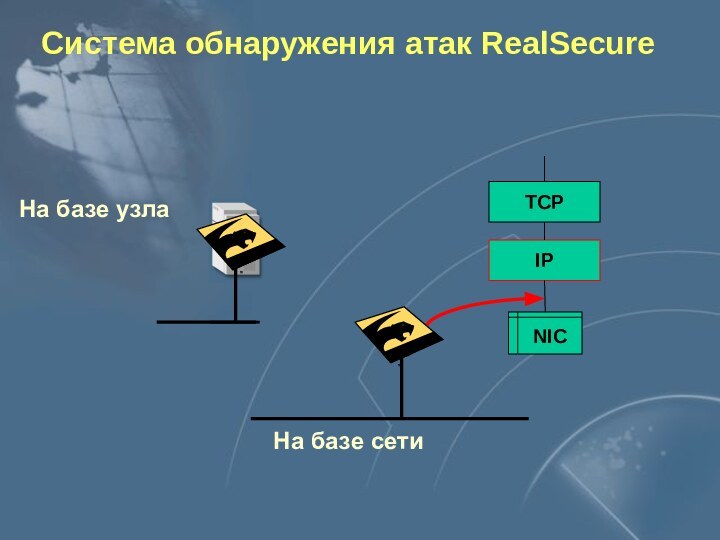

- 15. Система обнаружения атак RealSecure TCPIPNICНа базе узлаНа базе сети

- 16. Компоненты RealSecureМодули слеженияМодули управленияСетевой модуль(Network Sensor)Системный агент(OS Sensor)Server Sensor

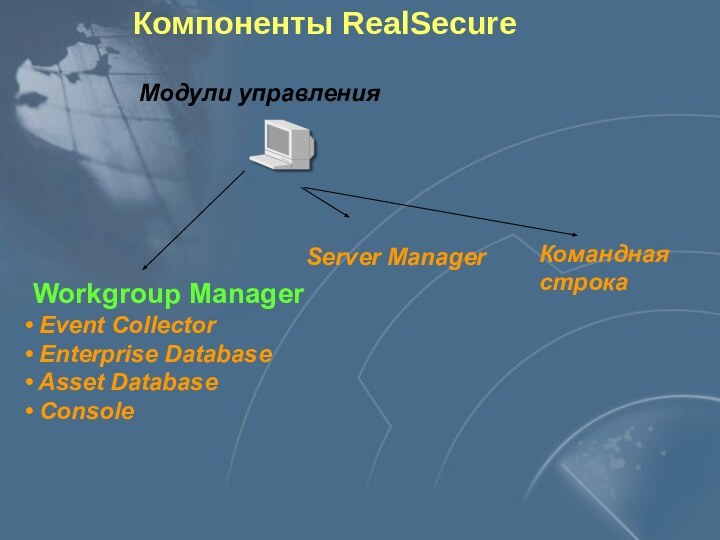

- 17. Компоненты RealSecureМодули слеженияМодули управленияWorkgroupManagerServer ManagerКомандная строка

- 18. Компоненты RealSecureМодули управленияWorkgroup Manager Event Collector Enterprise Database Asset Database ConsoleServer ManagerКомандная строка

- 19. АрхитектураEvent Collector (сбор событий с сенсоров)КонсолиСетевой модуль(Network Sensor)Системный агент(OS Sensor)Server Sensor

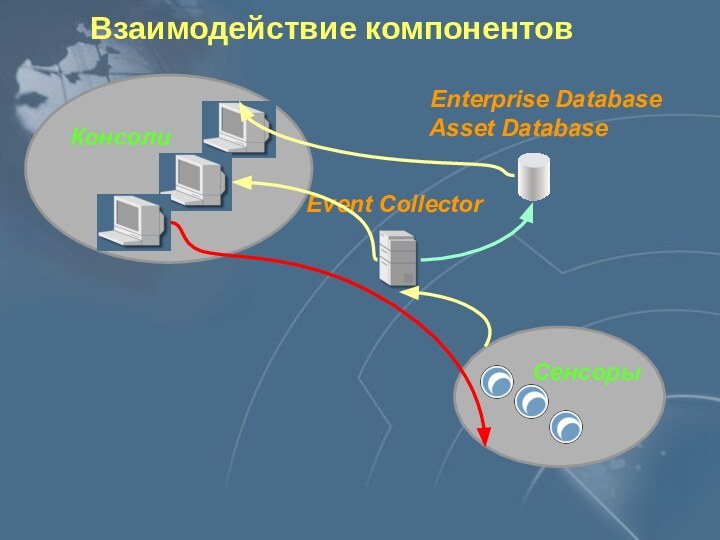

- 20. Взаимодействие компонентовСенсорыКонсоли Enterprise Database Asset DatabaseEvent Collector

- 21. Расположение сетевого модуляNetwork SensorEvent Collector

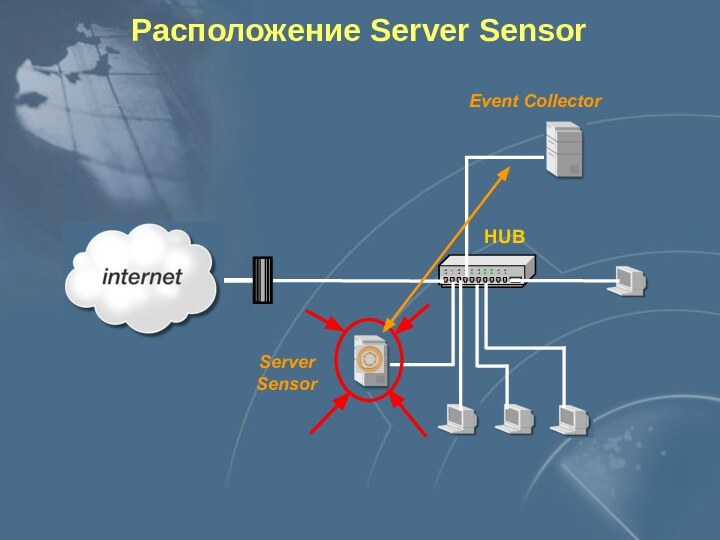

- 22. Расположение Server SensorServerSensorEvent Collector

- 23. Пример атакиFirewallWeb ServerUNIXШаг 1. При сканировании

- 24. Пример атаки: Сеть + RealSecureFirewallE-MailServerWebServerRouterNTClients & WorkstationsNetworkUNIXNTUNIXUNIXШаг

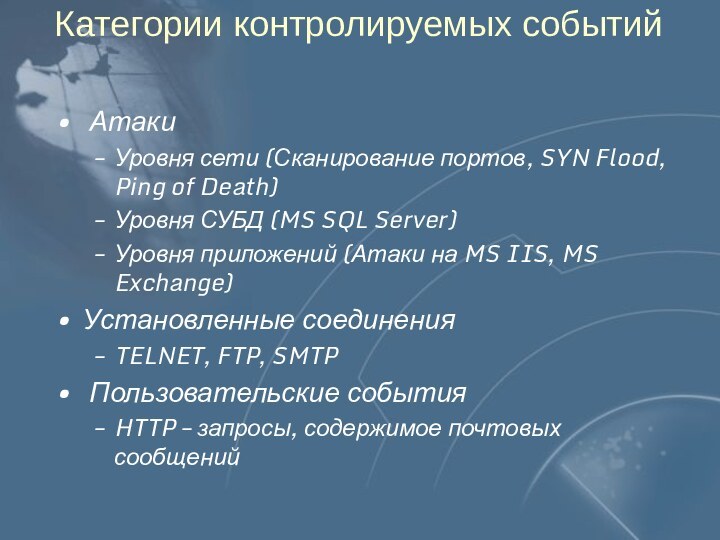

- 25. Категории контролируемых событий Атаки Уровня сети (Сканирование

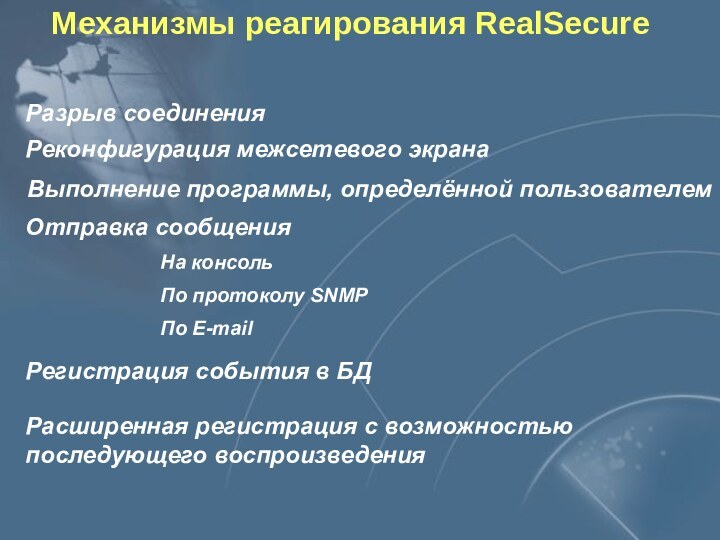

- 26. Механизмы реагирования RealSecureРазрыв соединенияРеконфигурация межсетевого экранаВыполнение программы,

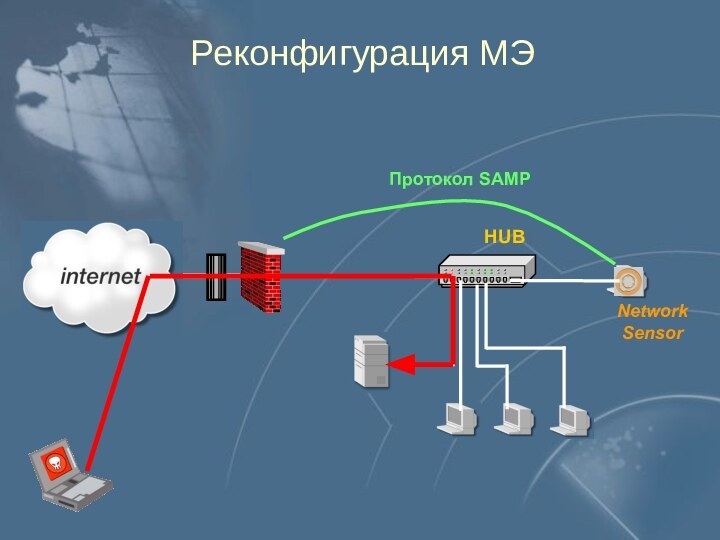

- 27. Обнаружение атак и МЭ Использование OPSec SDK,

- 28. Реконфигурация МЭNetwork SensorПротокол SAMP

- 29. Реконфигурация МЭNetwork SensorПротокол SAMP

- 30. Реконфигурация МЭNetwork Sensor

- 31. Практическая работа 12Работа с программой RealSecure

- 32. Система обнаружения атак Snort

- 33. АрхитектураTCPIPNICПо принципу реализации Система на базе сетиПо технологии обнаружения Анализ сигнатур

- 34. Режимы работы Sniffer Mode Packet Logger Intrusion Detection System

- 35. Sniffer ModeВывод на экран содержимого пакетовEthernetIPTCPUDPICMPДанные./snort -v./snort -vd./snort -vdeIPTCPUDPICMPДанныеIPTCPUDPICMP

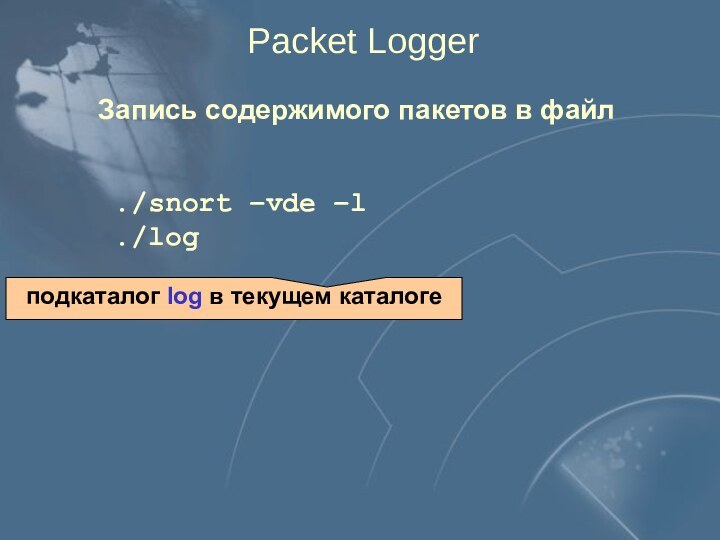

- 36. Packet Logger Запись содержимого пакетов в файл./snort –vde –l ./logподкаталог log в текущем каталоге

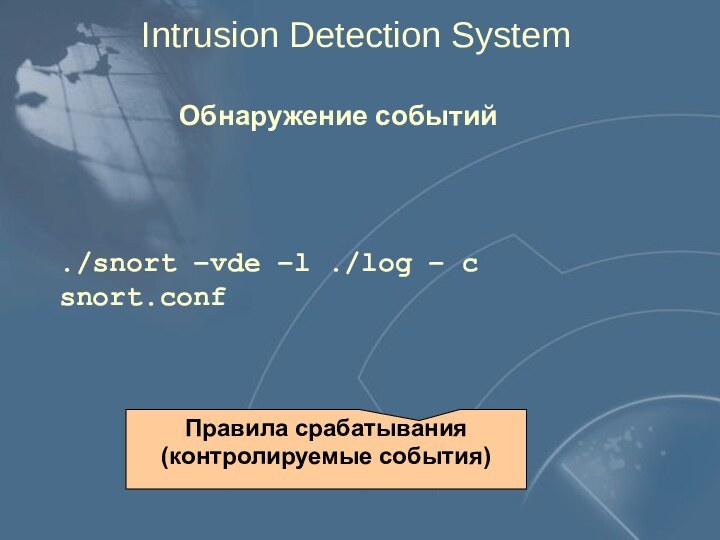

- 37. Intrusion Detection System Обнаружение событий./snort –vde –l ./log – c snort.confПравила срабатывания (контролируемые события)

- 38. Скачать презентацию

- 39. Похожие презентации

Слайд 3

Архитектура систем обнаружения атак

Модуль слежения

Модуль

управления

Системы на базе узла

Системы на базе

сегмента

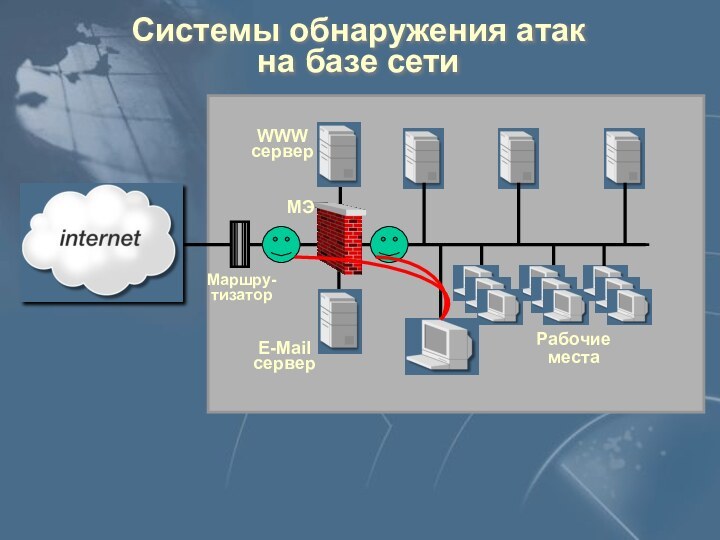

Слайд 4

Архитектура систем обнаружения атак

E-Mail сервер

WWW

сервер

Рабочие места

Маршру-тизатор

МЭ

Сенсоры

Слайд 5

Архитектура систем обнаружения атак

E-Mail сервер

WWW

сервер

Рабочие места

Маршру-тизатор

МЭ

Управляющие компоненты

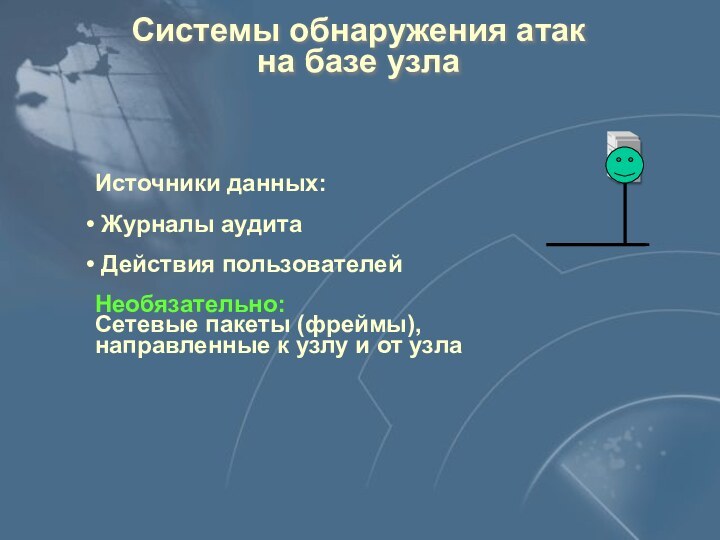

Слайд 7

Системы обнаружения атак

на базе узла

Источники данных:

Журналы

аудита

Действия пользователей

Необязательно:

Сетевые пакеты (фреймы),

направленные к узлу и от

узла

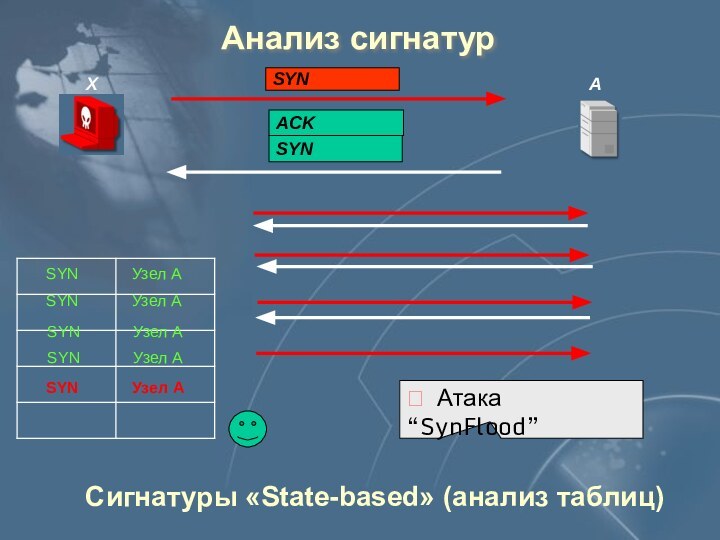

Слайд 12

Анализ сигнатур

Атака “SynFlood”

Сигнатуры «State-based» (анализ таблиц)

A

SYN

X

SYN

ACK

SYN

Узел А

SYN

Узел АSYN Узел А

SYN Узел А

SYN Узел А

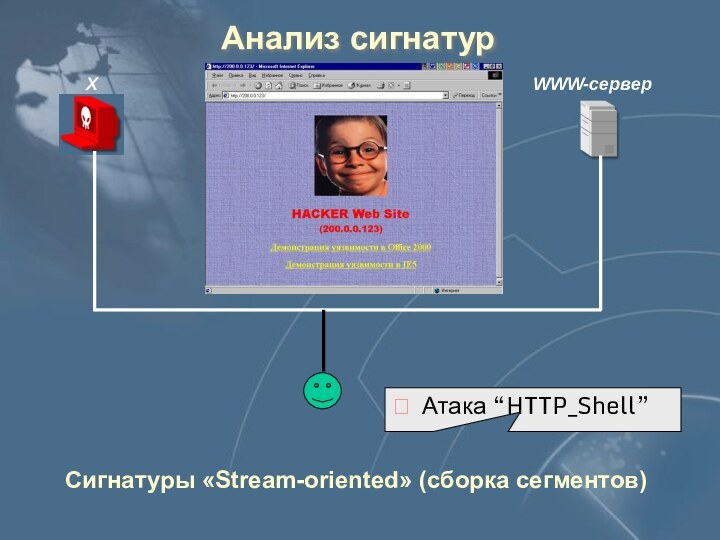

Слайд 13

Анализ сигнатур

Атака “HTTP_Shell”

Сигнатуры «Stream-oriented» (сборка сегментов)

WWW-сервер

X

Слайд 14

Системы обнаружения атак

Net Prowler

Secure IDS

eTrust

Intrusion

Detection

RealSecure

Snort

Производитель

Axent

Technologies

Cisco

Systems

Computer

Associates

Internet

Security

Systems

Нет

Платформа

Windows NT

Защищенная

версия

Solaris

Windows NT

Windows NT

(2000)

Unix

Технология

обнаружения

Сигнатуры

атак

Принцип

реализации

Сигнатуры

атак

Сигнатуры

атак

Сигнатуры

атак

Сигнатуры

атак

На

базе

сети

На базе

сети

На базе сети

+

возможности МЭ

На базе сети

и на базе

узла

На

базесети

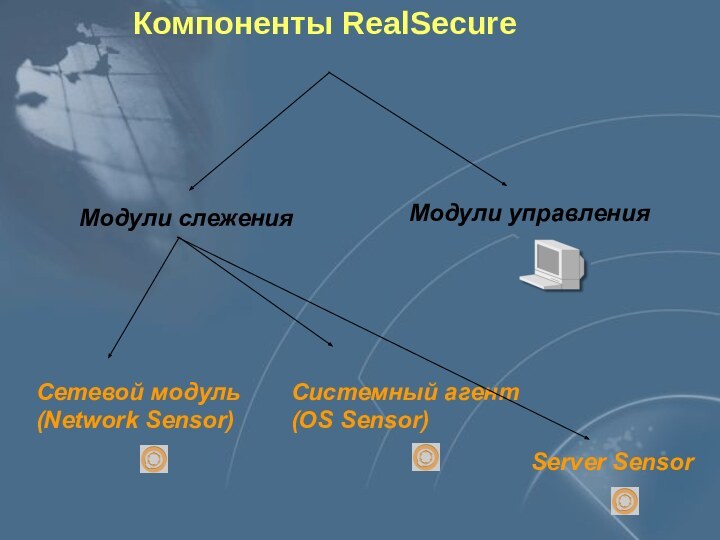

Слайд 16

Компоненты RealSecure

Модули слежения

Модули управления

Сетевой модуль

(Network Sensor)

Системный агент

(OS Sensor)

Server

Sensor

Слайд 17

Компоненты RealSecure

Модули слежения

Модули управления

Workgroup

Manager

Server Manager

Командная

строка

Слайд 18

Компоненты RealSecure

Модули управления

Workgroup Manager

Event Collector

Enterprise Database

Asset Database

Console

Server Manager

Командная

строка

Слайд 19

Архитектура

Event Collector

(сбор событий с сенсоров)

Консоли

Сетевой модуль

(Network Sensor)

Системный

агент

(OS Sensor)

Server Sensor

Слайд 23

Пример атаки

Firewall

Web Server

UNIX

Шаг 1.

При сканировании портов через

МЭ была обнаружена служба rlogin на нескольких узлах и

служба IMAP, содержащая уязвимость, на почтовом сервереШаг 2. Использование уязвимости в службе IMAP для получения доступа с правами администратора к почтовому серверу в DMZ.

Шаг 4. Получение доступа к файлам, содержащим пароли и попытка их расшифровки. Получение доступа к другим узлам сети

Шаг 5. Установка серверной части троянского коня на одном из узлов

rlogin

Шаг 3. Почтовый сервер используется в качестве платформы для получения доступа к узлу с ОС Unix за МЭ.

Слайд 24

Пример атаки: Сеть + RealSecure

Firewall

E-Mail

Server

Web

Server

Router

NT

Clients & Workstations

Network

UNIX

NT

UNIX

UNIX

Шаг 1.

Сетевой сенсор обнаруживает попытки сканирования и реконфигурирует МЭ для

их блокировки. Серверный сенсор обнаруживает попытки подключения к портам и блокирует ответы на них.Шаг 2. Сетевой сенсор обнаруживает атаку на службу IMAP. Серверный сенсор блокирует исходящие соединения, направленные во внутреннюю сеть

Шаг 5. Сетевой и серверный сенсор обнаруживают попытки установки или использования серверных частей троянских коней

Шаг 4. Серверный сенсор обнаруживает попытки доступа к файлам с паролями а также ограничивает использование служб FTP/Telnet.

Шаг 3.

Серверный сенсор оповещает о попытках подключения со стороны узла из DMZ или блокирует такие попытки.

Network Sensors

Server Sensors

Слайд 25

Категории контролируемых событий

Атаки

Уровня сети (Сканирование портов,

SYN Flood, Ping of Death)

Уровня СУБД (MS SQL Server)

Уровня

приложений (Атаки на MS IIS, MS Exchange) Установленные соединения

TELNET, FTP, SMTP

Пользовательские события

HTTP – запросы, содержимое почтовых сообщений

Слайд 26

Механизмы реагирования RealSecure

Разрыв соединения

Реконфигурация межсетевого экрана

Выполнение программы, определённой

пользователем

Отправка сообщения

На консоль

По протоколу SNMP

По E-mail

Регистрация события в БД

Расширенная

регистрация с возможностьюпоследующего воспроизведения

Слайд 27

Обнаружение атак и МЭ

Использование OPSec SDK,

предоставляющих необходимые API

Применение открытых протоколов

CVP(Content Vectoring

Protocol) UFP (URL Filter Protocol)

SAMP (Suspicious Activity Monitoring Protocol)

Использование языка INSPECT

Концепция OPSec