Слайд 2

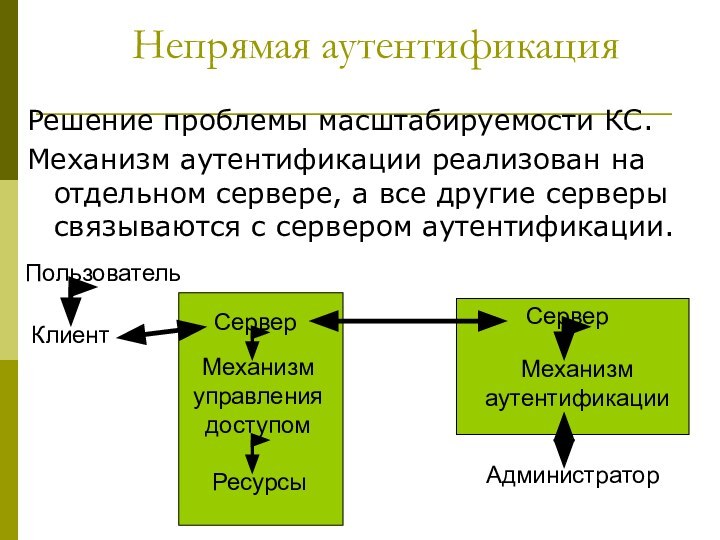

Непрямая аутентификация

Решение проблемы масштабируемости КС.

Механизм аутентификации реализован на

отдельном сервере, а все другие серверы связываются с сервером

аутентификации.

Пользователь

Клиент

Сервер

Механизм

управления

доступом

Ресурсы

Сервер

Механизм

аутентификации

Администратор

Слайд 3

Непрямая аутентификация

Используются более сложные протоколы (RADIUS, Kerberos), выполнение

которых начинается после попытки входа на какой-либо сервер пользователя

с удаленной клиентской РС.

Дополнительная угроза – подделка ответов сервера аутентификации или сервера обслуживания.

Для повышения отказоустойчивости поддерживается автоматическая репликация базы учетных записей для распределения нагрузки между несколькими серверами аутентификации (могут появляться проблемы при объединении КС разных организаций).

Слайд 4

Протокол RADIUS

Remote Authentication Dial In User Service.

Сервер доступа

(NAS, Network Access Server) выступает в качестве агента RADIUS.

Агент отвечает за передачу сведений о пользователе заданным серверам RADIUS и дальнейшие действия в зависимости от возвращенной сервером информации.

Серверы RADIUS отвечают за прием запросов агента, идентификацию и аутентификацию пользователей и возврат агенту всех конфигурационных параметров, требуемых для предоставления пользователю соответствующих услуг.

Слайд 5

Протокол RADIUS

Аутентификация транзакций между агентом и сервером RADIUS

осуществляется с использованием разделяемого ключа KR (ключа RADIUS), который

никогда не передается через сеть. В дополнение к этому пользовательские пароли между агентами и серверами RADIUS передаются в зашифрованном виде во избежание перехвата паролей при их передаче через незащищенные сети.

Слайд 6

Протокол RADIUS

Клиент C->Агент A: ID, P.

A: генерация случайного

N, вычисление сеансового ключа K=H(KR,N), шифрование пароля пользователя EP=K⊕P.

A->Сервер

аутентификации S: N, ID, EP.

S: вычисление сеансового ключа K=H(KR,N), расшифрование пароля пользователя P=EP⊕K, извлечение из регистрационной базы данных пароля пользователя и сравнение его с P, генерация ответа R – «доступ разрешен» или «в доступе отказано», вычисление аутентификатора ответа RA= H(R,N,KR).

S->A: R, RA.

A: вычисление H(R,N,KR) и сравнение его с RA, при совпадении проверка R (авторизация пользователя или отказ ему в доступе).

Слайд 7

Протокол RADIUS

Случайное значение N предназначено для вычисления уникального

сеансового ключа шифрования пароля (защиты от перехвата и повтора

сообщения шага 3). Аутентификатор ответа RA предназначен для связывания ответа сервера и запроса агента (защиты от подмены сообщения шага 5).

Слайд 8

Протокол RADIUS

Недостаток – при любом обращении пользователя к

серверу удаленного доступа (агенту RADIUS) требуется проведение аутентификации пользователя

с помощью сервера RADIUS, что увеличивает сетевой трафик и усложняет масштабирование компьютерной сети.

Слайд 9

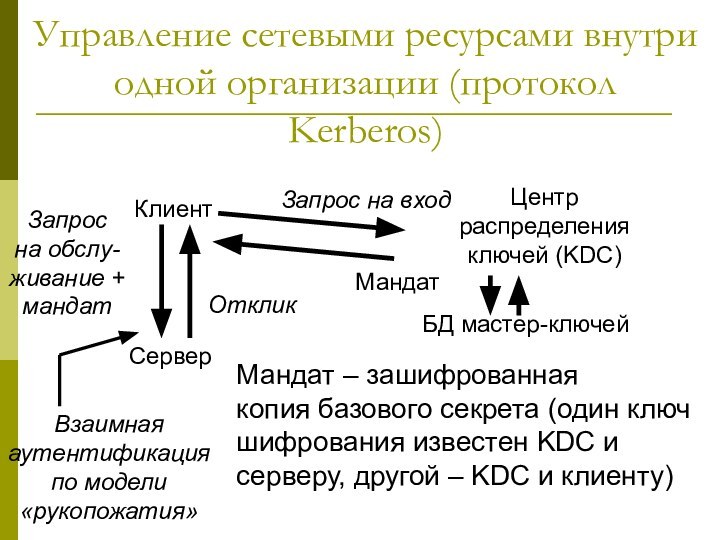

Управление сетевыми ресурсами внутри одной организации (протокол Kerberos)

Клиент

Сервер

Запрос

на

обслу-

живание +

мандат

Отклик

Взаимная

аутентификация

по модели

«рукопожатия»

Центр

распределения

ключей (KDC)

Запрос на вход

Мандат

БД мастер-ключей

Мандат – зашифрованная

копия базового секрета (один ключ шифрования известен KDC и серверу, другой – KDC и клиенту)

Слайд 10

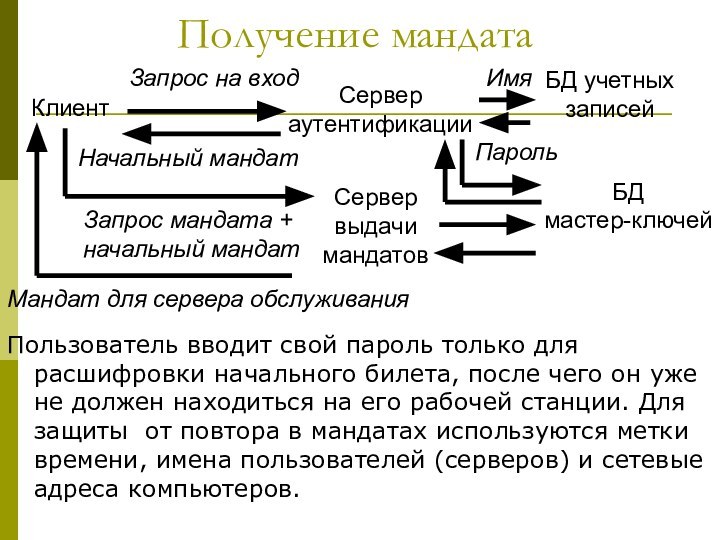

Получение мандата

Пользователь вводит свой пароль только для

расшифровки начального билета, после чего он уже не должен

находиться на его рабочей станции. Для защиты от повтора в мандатах используются метки времени, имена пользователей (серверов) и сетевые адреса компьютеров.

Клиент

Сервер

аутентификации

БД учетных

записей

БД

мастер-ключей

Сервер

выдачи

мандатов

Запрос на вход

Имя

Пароль

Начальный мандат

Запрос мандата +

начальный мандат

Мандат для сервера обслуживания

Слайд 11

Виртуальные частные сети

Типовые угрозы безопасности открытых сетей передачи

данных (типа Интернета):

Анализ сетевого трафика.

Подмена субъекта или объекта соединения.

Внедрение

ложного объекта (угроза «человек посередине»).

Отказ в обслуживании.

Слайд 12

Виртуальные частные сети (Virtual Private Network, VPN)

Технология предназначена

для защиты от перечисленных выше угроз и включает в

себя следующие этапы:

Согласование параметров защищенной связи (криптографических алгоритмов и ключей).

Шифрование исходного IP-пакета.

Инкапсуляция его в блок данных нового IP-пакета.

Добавление заголовка к новому IP-пакету.

Слайд 13

Способы построения VPN

Програм-мные.

Програм-мно-аппарат-ные.

На канальном уровне модели OSI (протоколы

L2TP, PPTP, L2F) – обеспечивается независимость от протоколов сетевого

уровня, но сложность конфигурирования при соединении двух ЛВС.

На сетевом уровне (IPSec, SKIP) – хорошая масштабируемость.

На сеансовом уровне (SSL, TLS, SOCKS) – независимое управление передачей данных в обоих направлениях, возможность сочетания с VPN других типов.

Слайд 16

Протокол IPSec

Протокол аутентифицирующего заголовка (AH) предназначен для защиты

от атак, связанных с несанкционированным изменением содержимого пакета, в

том числе от подмены адреса отправителя сетевого уровня.

Протокол инкапсуляции зашифрованных данных (ESP) предназначен для обеспечения конфиденциальности данных. Необязательная опция аутентификации в этом протоколе может обеспечить контроль целостности зашифрованных данных.

Слайд 17

Протокол ESP

Обеспечивает шифрование данных исходного IP-пакета с использованием

симметричного алгоритма и заранее согласованного ключа.

Дополнительно может включаться опция

аутентификации, обеспечивающая вычисление контрольного хеш-значения от данных IP-пакета и другого заранее согласованного ключа.

Слайд 18

Режимы протокола IPSec

Транспортный режим используется для шифрования поля

данных IP пакета, содержащего протоколы транспортного уровня (TCP, UDP,

ICMP), которое, в свою очередь, содержит информацию прикладных служб.

Туннельный режим предполагает шифрование всего пакета, включая заголовок сетевого уровня. Туннельный режим применяется в случае необходимости скрытия информационного обмена организации с внешним миром. При этом, адресные поля заголовка сетевого уровня пакета, использующего туннельный режим, заполняются межсетевым экраном организации и не содержат информации о конкретном отправителе пакета.

Слайд 19

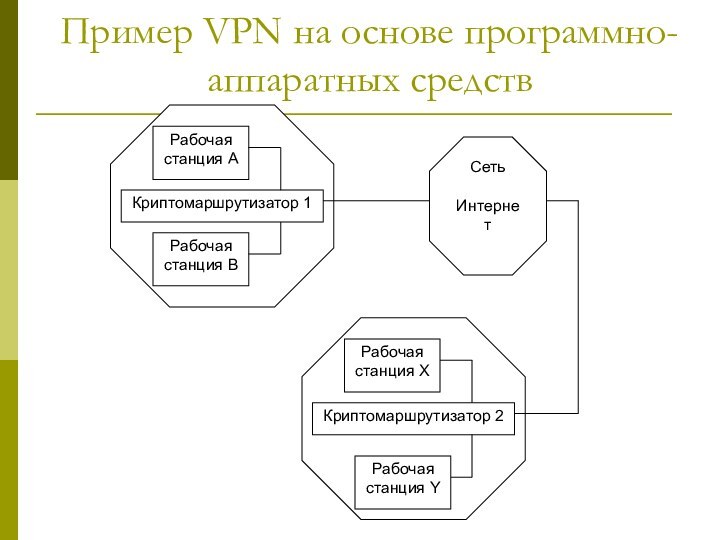

Пример VPN на основе программно-аппаратных средств

Слайд 20

Модель (возможности) нарушителя

знает топологию всей сети;

знает IP-адреса

хостов защищаемых подсетей (ЛВС организации);

имеет образцы программного и аппаратного

обеспечения установленных в подсетях рабочих станций и серверов;

владеет сведениями о внедренных в стандартное программное обеспечение рабочих станций и серверов закладках, случайно или намеренно оставленной отладочной информации, ключах шифрования и т.п.;

не знает сеансовых и базовых ключей шифрования, используемых специализированными криптомаршрутизаторами;

не имеет возможности осуществить локальный несанкционированный доступ к информации.

Слайд 21

Характеристики криптомаршрутизатора

физическое разделение внешних (с сетью Интернет)

и внутренних (с хостами обслуживаемой подсети) интерфейсов (например, с

помощью двух разных сетевых карт);

возможность шифрования всех исходящих (в другие ЛВС организации) и расшифрования всех входящих (из этих ЛВС) пакетов данных.

Слайд 23

Алгоритм работы криптомаршрутизатора CR1

По таблице маршрутов ищется

адрес криптомаршрутизатора, который обслуживает подсеть, содержащую получателя пакета (AD(CR2)).

Определяется

интерфейс, через который доступна подсеть, содержащая CR2.

Шифруется весь пакет от A (вместе с его заголовком) на сеансовом ключе связи CR1 и CR2, извлеченном из таблицы маршрутов.

К полученным данным добавляется заголовок, содержащий AD(CR1) в качестве адреса отправителя и AD(CR2) в качестве адреса получателя нового пакета.

Сформированный пакет отправляется через сеть Интернет.

Слайд 24

Алгоритм работы криптомаршрутизатора CR2

Из таблицы маршрутов извлекается сеансовый

ключ связи CR1 и CR2.

Выполняется расшифрование данных полученного пакета.

Если

после расшифрования структура «вложенного» пакета некорректна или адрес его получателя не соответствует обслуживаемой CR2 подсети (не совпадает с AD(X)), то полученный пакет уничтожается;

Расшифрованный пакет, содержащий AD(A) в поле отправителя и AD(X) в поле получателя, передается X через внутренний интерфейс ЛВС.

Слайд 25

Защита информации в глобальных сетях

Межсетевые экраны (брандмауэры, firewalls).

Сканеры

уязвимостей (vulnerability assessment).

Системы обнаружения атак (Intrusion Detect Systems, IDS).

Системы

контроля содержания (анализа трафика, MIME-sweeper for Web).

Слайд 26

Межсетевые экраны

Реализуют набор правил, которые определяют условия прохождения

пакетов данных из одной части распределенной компьютерной системы (открытой)

в другую (защищенную). Обычно межсетевые экраны (МСЭ) устанавливаются между сетью Интернет и локальной вычислительной сетью организации, но могут устанавливаться и на каждый хост локальной сети (персональные МСЭ).

Слайд 27

Межсетевые экраны

В зависимости от уровня взаимодействия объектов сети

основными разновидностями МСЭ являются:

фильтрующие (экранирующие) маршрутизаторы,

шлюзы сеансового уровня (экранирующие

транспорты),

шлюзы прикладного уровня,

МСЭ экспертного уровня, работающие на разных уровнях модели OSI.

Слайд 28

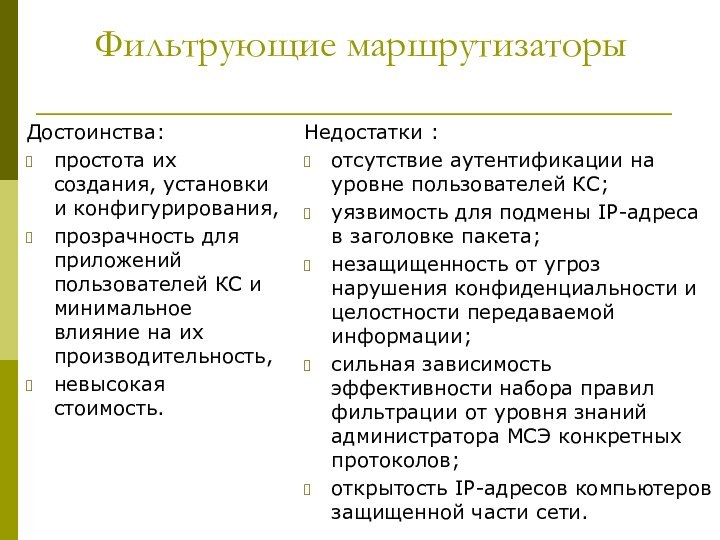

Фильтрующие маршрутизаторы

Достоинства:

простота их создания, установки и конфигурирования,

прозрачность для

приложений пользователей КС и минимальное влияние на их производительность,

невысокая

стоимость.

Недостатки :

отсутствие аутентификации на уровне пользователей КС;

уязвимость для подмены IP-адреса в заголовке пакета;

незащищенность от угроз нарушения конфиденциальности и целостности передаваемой информации;

сильная зависимость эффективности набора правил фильтрации от уровня знаний администратора МСЭ конкретных протоколов;

открытость IP-адресов компьютеров защищенной части сети.

Слайд 29

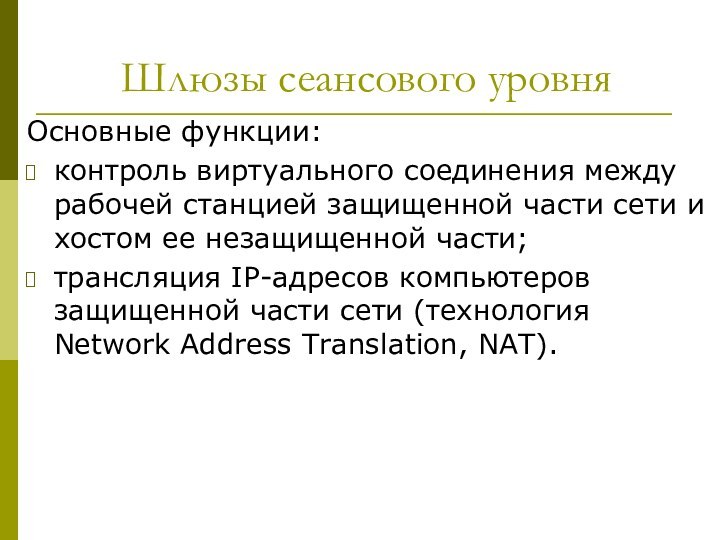

Шлюзы сеансового уровня

Основные функции:

контроль виртуального соединения между

рабочей станцией защищенной части сети и хостом ее незащищенной

части;

трансляция IP-адресов компьютеров защищенной части сети (технология Network Address Translation, NAT).

Слайд 30

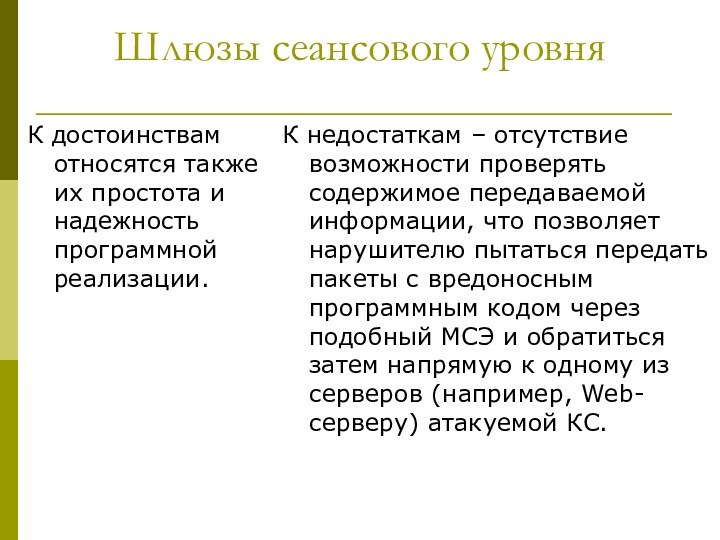

Шлюзы сеансового уровня

К достоинствам относятся также их простота

и надежность программной реализации.

К недостаткам – отсутствие возможности

проверять содержимое передаваемой информации, что позволяет нарушителю пытаться передать пакеты с вредоносным программным кодом через подобный МСЭ и обратиться затем напрямую к одному из серверов (например, Web-серверу) атакуемой КС.

Слайд 31

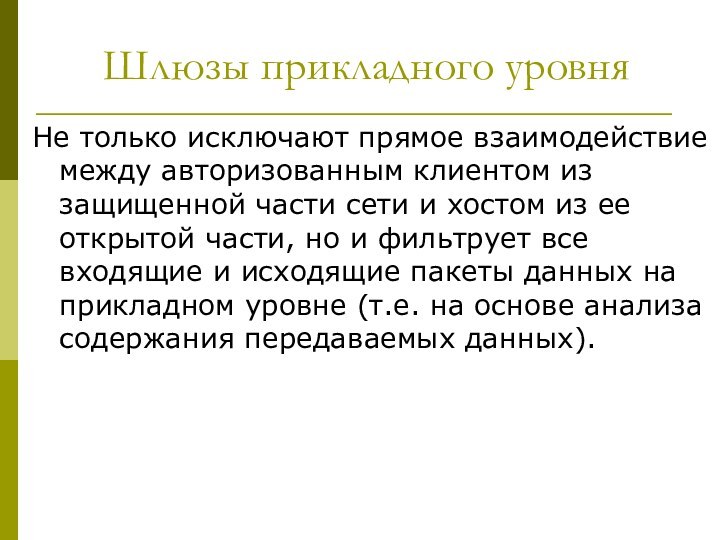

Шлюзы прикладного уровня

Не только исключают прямое взаимодействие

между авторизованным клиентом из защищенной части сети и хостом

из ее открытой части, но и фильтрует все входящие и исходящие пакеты данных на прикладном уровне (т.е. на основе анализа содержания передаваемых данных).

Слайд 32

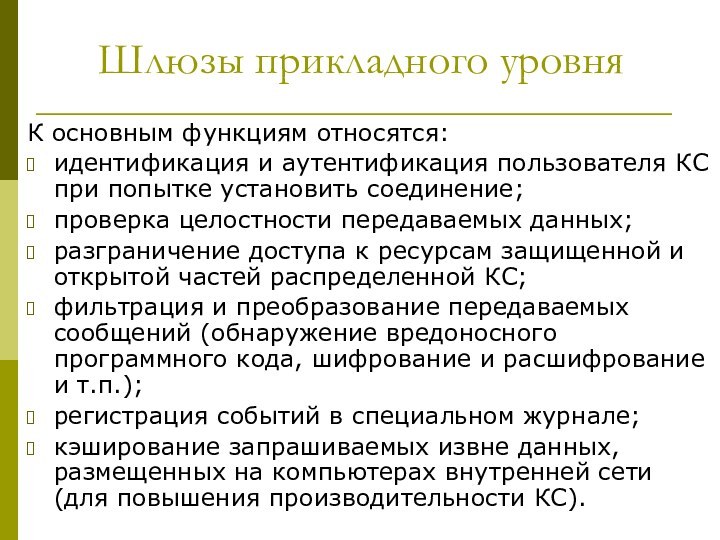

Шлюзы прикладного уровня

К основным функциям относятся:

идентификация и аутентификация

пользователя КС при попытке установить соединение;

проверка целостности передаваемых данных;

разграничение

доступа к ресурсам защищенной и открытой частей распределенной КС;

фильтрация и преобразование передаваемых сообщений (обнаружение вредоносного программного кода, шифрование и расшифрование и т.п.);

регистрация событий в специальном журнале;

кэширование запрашиваемых извне данных, размещенных на компьютерах внутренней сети (для повышения производительности КС).

Слайд 33

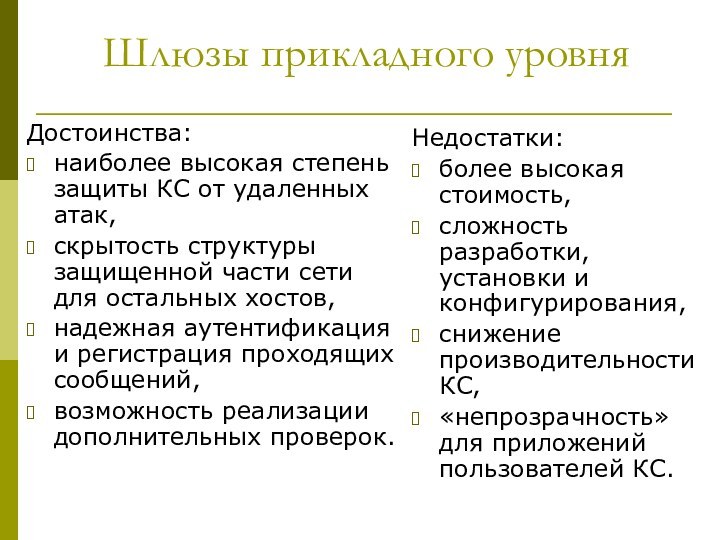

Шлюзы прикладного уровня

Достоинства:

наиболее высокая степень защиты КС от

удаленных атак,

скрытость структуры защищенной части сети для остальных хостов,

надежная

аутентификация и регистрация проходящих сообщений,

возможность реализации дополнительных проверок.

Недостатки:

более высокая стоимость,

сложность разработки, установки и конфигурирования,

снижение производительности КС,

«непрозрачность» для приложений пользователей КС.