- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Компьютерная безопасность

Содержание

- 2. ЧТО ТАКОЕ ИНФОРМАЦИЯ?РАЗЪЯСНЕНИЕ, ИЗЛОЖЕНИЕ

- 3. ТРИ ПРИНЦИПАЦелостность данных Конфиденциальность информацииДоступность информации для всех авторизованных пользователей

- 4. ОСНОВНЫЕ ЦЕЛИ ЗАЩИТЫ ИНФОРМАЦИИОбеспечение физической целостности;Предупреждение несанкционированного

- 5. ПОГОВОРИМ О ВЫБОРЕ ПАРОЛЯПароль – конкретно выбранное засекреченное слово или засекреченная строка символов

- 6. Удивительно простой в использовании 1. Подключите USB-диск

- 7. КАКИМ ОБРАЗОМ ЛУЧШЕ ВЫБИРАТЬ СОСТАВЛЯЮЩИЕ ДЛЯ ПАРОЛЯ?Не

- 8. ЧТО ТАКОЕ ФИШИНГ?Фишинг – вид интернет-мошенничества, цель которого – получить идентифицированные данные пользователей.

- 9. «Если не сообщите данные в течении недели,

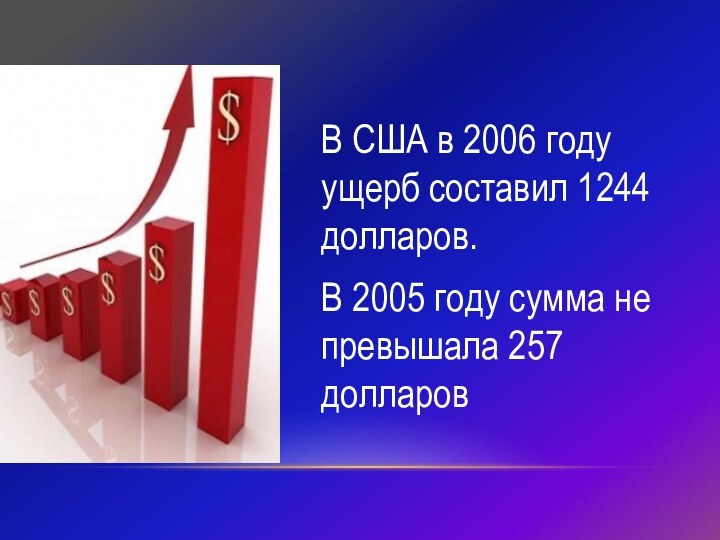

- 10. В США в 2006 году ущерб составил 1244 долларов.В 2005 году сумма не превышала 257 долларов

- 11. ВИРУСЫ И АНТИВИРУСНЫЕ ПРОГРАММЫСпособность к саморазмножению;Высокой скорости распространения;Избирательности поражаемых систем;Трудности борьбы с вирусами и т.д.

- 12. КОМПЬЮТЕРНЫЙ ВИРУС - Это программа, которая может

- 13. КАК НАЗЫВАЕТ СЕБЯ ЧЕЛОВЕК, КОТОРЫЙ «ПИШЕТ» ВИРУСЫ? ВИРЬМЕЙКЕР

- 14. КАК МОЖЕТ ПОПАСТЬ НА ПК ВРЕДОНОСНАЯ ПРОГРАММА?Глобальная сеть InternetЭлектронная почтаЛокальная сетьКомпьютеры «общего назначения»Пиратское программное обеспечениеСъемные носители

- 15. ОСНОВНЫЕ ПРИЗНАКИ ПРОЯВЛЕНИЯ КОМПЬЮТЕРНЫХ ВИРУСОВНеправильная работа нормально

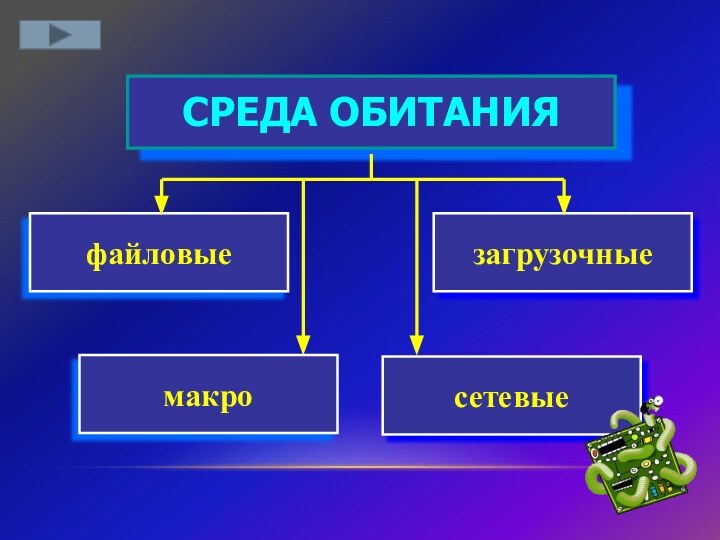

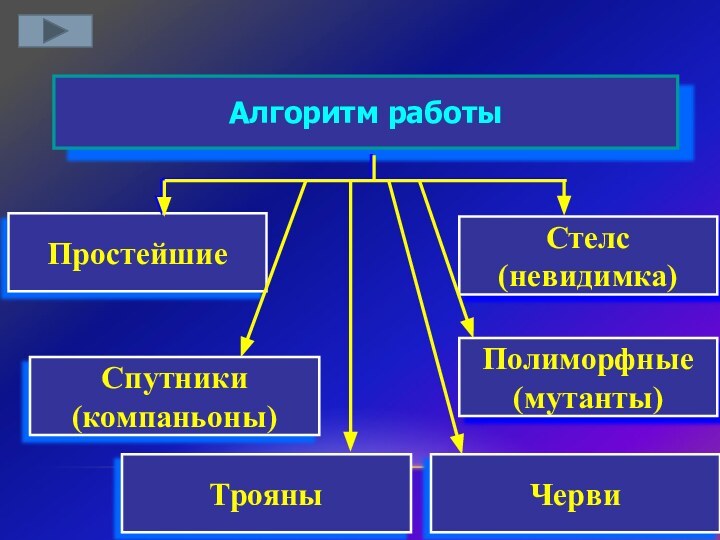

- 16. ПРИЗНАКИ КЛАССИФИКАЦИИ ВИРУСОВсреда обитанияособенности алгоритма работыдеструктивные возможности

- 17. загрузочныеСРЕДА ОБИТАНИЯфайловыесетевыемакро

- 18. неопасныеДЕСТРУКТИВНЫЕ ВОЗМОЖНОСТИбезвредныеочень опасныеопасные

- 19. Стелс (невидимка)Алгоритм работыПростейшие Полиморфные(мутанты)Спутники (компаньоны)Трояны Черви

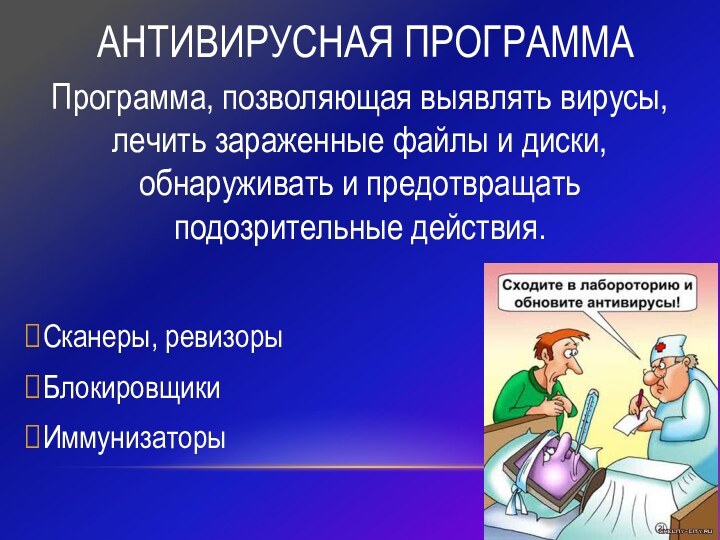

- 20. АНТИВИРУСНАЯ ПРОГРАММАПрограмма, позволяющая выявлять вирусы, лечить зараженные файлы и диски, обнаруживать и предотвращать подозрительные действия.Сканеры, ревизорыБлокировщикиИммунизаторы

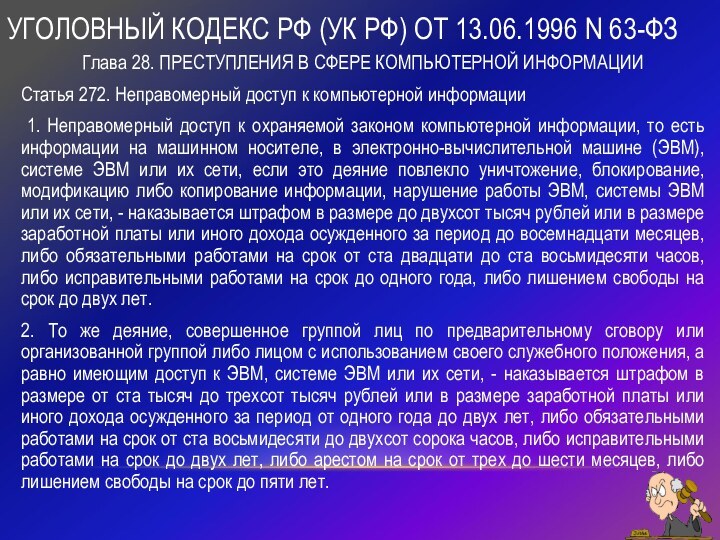

- 22. УГОЛОВНЫЙ КОДЕКС РФ (УК РФ) ОТ 13.06.1996

- 23. ЗАКОНОДАТЕЛЬСТВО РФ О ВРЕДОНОСНЫХ ПРОГРАММАХГлава 28 «Преступления

- 24. Статья 274. Нарушение правил эксплуатации ЭВМ, системы

- 25. Скачать презентацию

- 26. Похожие презентации

ЧТО ТАКОЕ ИНФОРМАЦИЯ?РАЗЪЯСНЕНИЕ, ИЗЛОЖЕНИЕ

Слайд 3

ТРИ ПРИНЦИПА

Целостность данных

Конфиденциальность информации

Доступность информации для всех

авторизованных пользователей

Слайд 4

ОСНОВНЫЕ ЦЕЛИ ЗАЩИТЫ ИНФОРМАЦИИ

Обеспечение физической целостности;

Предупреждение несанкционированного получения;

Предупреждение

несанкционированной модификации;

Предупреждение несанкционированного копирования;

Хищение носителей информации (дисков, распечаток и

т.д.);Чтение или фотографирование информации с экрана;

Программный несанкционированный доступ к информации.

Слайд 5

ПОГОВОРИМ О ВЫБОРЕ ПАРОЛЯ

Пароль – конкретно выбранное засекреченное

слово или засекреченная строка символов

Слайд 6

Удивительно простой в использовании

1. Подключите USB-диск с

RoboForm2Go к любому компьютеру в любой точке Мира.

2.

RoboForm2Go сохранит ваши пароли и закладки, поможет быстро войти в сетевые учетные записи, а также заполнит сложные регистрационные и платежные формы. 3. Отключите ваш USB-диск - и никаких личных данных не останется на компьютере: RoboForm2Go не оставляет следов своей работы.

• Автоматически сохраняет введенные интернет-пароли.

• Автоматически вводит пароли в формы.

• Нажимает кнопку Login за Вас.

• Заполняет формы вашей персональной информацией.

• Сохраняет различную секретную информацию и заметки.

• Генерирует случайные пароли.

RoboForm

RoboForm2GO

Слайд 7

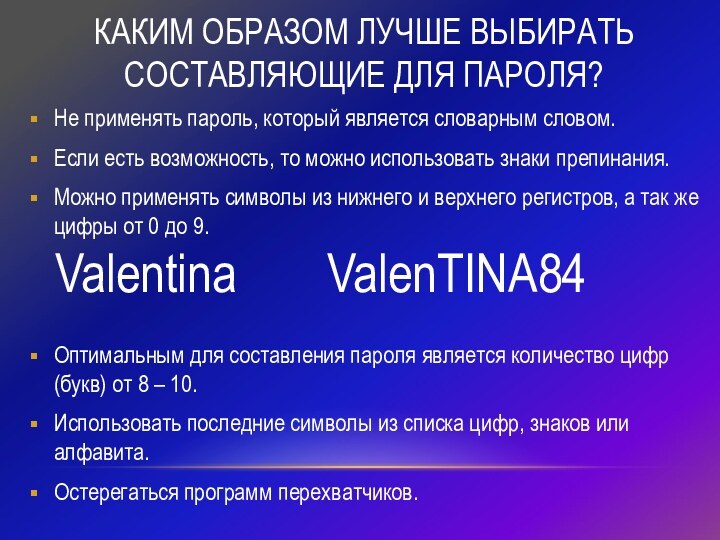

КАКИМ ОБРАЗОМ ЛУЧШЕ ВЫБИРАТЬ СОСТАВЛЯЮЩИЕ ДЛЯ ПАРОЛЯ?

Не применять

пароль, который является словарным словом.

Если есть возможность, то можно

использовать знаки препинания.Можно применять символы из нижнего и верхнего регистров, а так же цифры от 0 до 9.

Оптимальным для составления пароля является количество цифр (букв) от 8 – 10.

Использовать последние символы из списка цифр, знаков или алфавита.

Остерегаться программ перехватчиков.

Valentina

ValenTINA84

Слайд 8

ЧТО ТАКОЕ ФИШИНГ?

Фишинг – вид интернет-мошенничества, цель которого

– получить идентифицированные данные пользователей.

Слайд 9 «Если не сообщите данные в течении недели, вы

будете заблокированы»

«Если хотите обезопасить себя от фишинга, пройдите по

этой ссылке и введите свой логин и пароль»

Слайд 11

ВИРУСЫ И АНТИВИРУСНЫЕ ПРОГРАММЫ

Способность к саморазмножению;

Высокой скорости распространения;

Избирательности

поражаемых систем;

Трудности борьбы с вирусами и т.д.

Слайд 12

КОМПЬЮТЕРНЫЙ ВИРУС -

Это программа, которая может создавать

свои копии и внедрять их в файлы, загрузочные секторы

дисков, сети.При этом копии сохраняют возможность дальнейшего распространения.

Часто вирусы обладают разрушительным действием.

Слайд 14

КАК МОЖЕТ ПОПАСТЬ НА ПК ВРЕДОНОСНАЯ ПРОГРАММА?

Глобальная сеть

Internet

Электронная почта

Локальная сеть

Компьютеры «общего назначения»

Пиратское программное обеспечение

Съемные носители

Слайд 15

ОСНОВНЫЕ ПРИЗНАКИ ПРОЯВЛЕНИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ

Неправильная работа нормально работающих

программ;

Медленная работа компьютера;

Невозможность загрузки ОС;

Исчезновение файлов и каталогов;

Изменение размеров

файлов;Неожиданное увеличение количества файлов на диске;

Уменьшение размеров свободной оперативной памяти;

Выводы на экраны неожиданных сообщений и изображений;

Подача непредусмотренных звуковых сигналов;

Частые зависания и сбои в работе компьютера

Слайд 16

ПРИЗНАКИ КЛАССИФИКАЦИИ ВИРУСОВ

среда обитания

особенности алгоритма работы

деструктивные возможности

Слайд 19

Стелс

(невидимка)

Алгоритм работы

Простейшие

Полиморфные

(мутанты)

Спутники

(компаньоны)

Трояны

Черви

Слайд 20

АНТИВИРУСНАЯ ПРОГРАММА

Программа, позволяющая выявлять вирусы, лечить зараженные файлы

и диски, обнаруживать и предотвращать подозрительные действия.

Сканеры, ревизоры

Блокировщики

Иммунизаторы

Слайд 22 УГОЛОВНЫЙ КОДЕКС РФ (УК РФ) ОТ 13.06.1996 N

63-ФЗ

Глава 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

Статья 272. Неправомерный

доступ к компьютерной информации1. Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, - наказывается штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо обязательными работами на срок от ста двадцати до ста восьмидесяти часов, либо исправительными работами на срок до одного года, либо лишением свободы на срок до двух лет.

2. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, - наказывается штрафом в размере от ста тысяч до трехсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного года до двух лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо исправительными работами на срок до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет.

Слайд 23

ЗАКОНОДАТЕЛЬСТВО РФ О ВРЕДОНОСНЫХ ПРОГРАММАХ

Глава 28 «Преступления в

сфере компьютерной информации» Уголовного кодекса РФ Статья 273.

«Создание программ

для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ, или машинных носителей с такими программами, - наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда, в размере заработной платы, или иного дохода осужденного за период от двух до пяти месяцевТо же деяние, повлекшее по неосторожности тяжкие последствия, - наказывается лишением свобода на срок от трех до семи лет»

Слайд 24 Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ

или их сети

1. Нарушение правил эксплуатации ЭВМ, системы

ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, -наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет.2. То же деяние, повлекшее по неосторожности тяжкие последствия, - наказывается лишением свободы на срок до четырех лет.