- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Технологии построения виртуальных частных сетей

Содержание

- 2. Частная магистральная сеть предприятияФилиал 1Филиал 2Частная корпоративная сетьПредприятие единолично владеет всей сетевой инфраструктурой

- 3. Частные каналы предприятияЧастная сеть с собственными территориальными каналамиСеть 1Сеть 2Сеть 3Центральная сеть

- 4. Следствия (независимо от использованной сетевой технологии): Но

- 5. Организация глобальных связей предприятия через публичную сеть

- 6. VPN – это технология позволяющая средствами разделяемой

- 7. VPN – компромисс

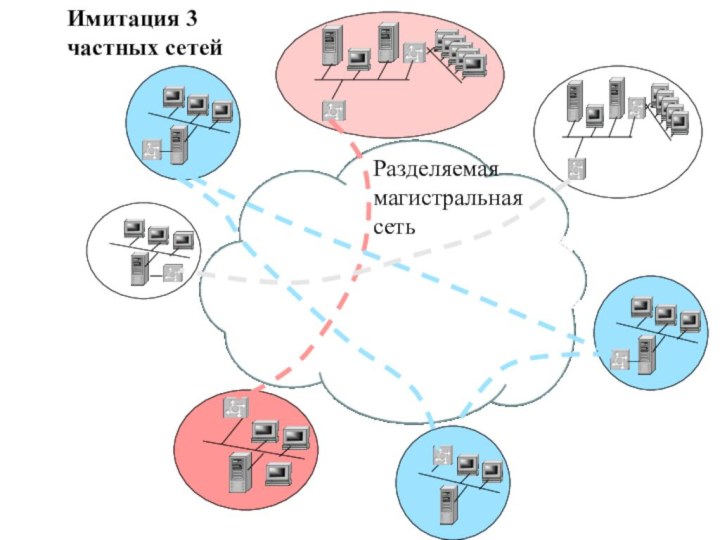

- 8. Имитация 3 частных сетейРазделяемая магистральная сеть

- 9. VPN – это сеть предприятия в которой

- 10. VPN - это услугаТехнология VPN может быть

- 11. Услуга VPN может предоставляться: на базе оборудования

- 12. VPN на базе оборудования,

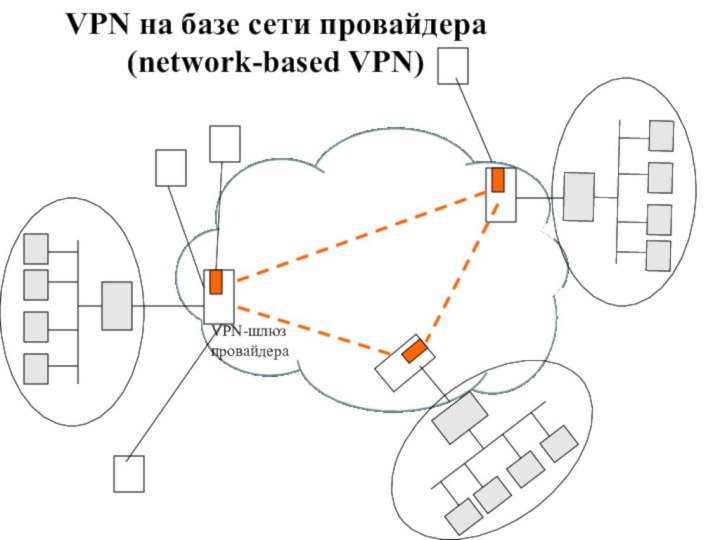

- 13. VPN на базе сети провайдера (network-based VPN)VPN-шлюз провайдера

- 14. Характеристики технологии VPN:Тип имитируемых сервисовПриближенность предлагаемых сервисов к свойствам сервисов частной сетиМасштабируемостьСтоимость внедрения и обслуживанияУправляемость

- 15. Требования к разделяемой сетиМагистральная сеть должна быть

- 16. Требования к безопасности разделяемой сетиДолжно существовать разделение

- 17. Типы технологий виртуальных частных сетейНа базе арендованных

- 18. Виртуальная частная сеть на арендованных каналах

- 19. Каналы, арендуемые другими предприятиямиВиртуальная частная сеть на арендованных каналахСеть 1Сеть 2Сеть 3Центральная сетьСеть TDMTDM-транкАрендуемые каналы

- 20. Сеть, построенная на арендованных каналах, имеет очень

- 21. VPN на основе сетей ATM и Frame Relay

- 22. Виртуальные каналы имитируют сервис выделенных каналов (гарантированная

- 23. Безопасность VPN на базе ATM и Frame

- 24. Разделение адресных пространств и маршрутов в ATM

- 25. Сокрытие магистральной сети провайдера в ATM и

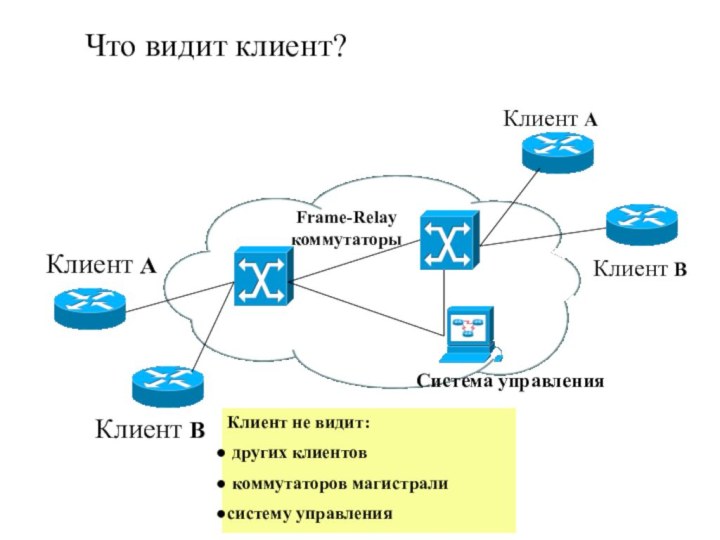

- 26. Что видит клиент?Клиент AКлиент BКлиент AКлиент BFrame-RelayкоммутаторыСистема управленияКлиент не видит: других клиентов коммутаторов магистралисистему управления

- 27. Устойчивость к атакам ATM и Frame

- 28. Атака в сети ATM и Frame-RelayКлиент

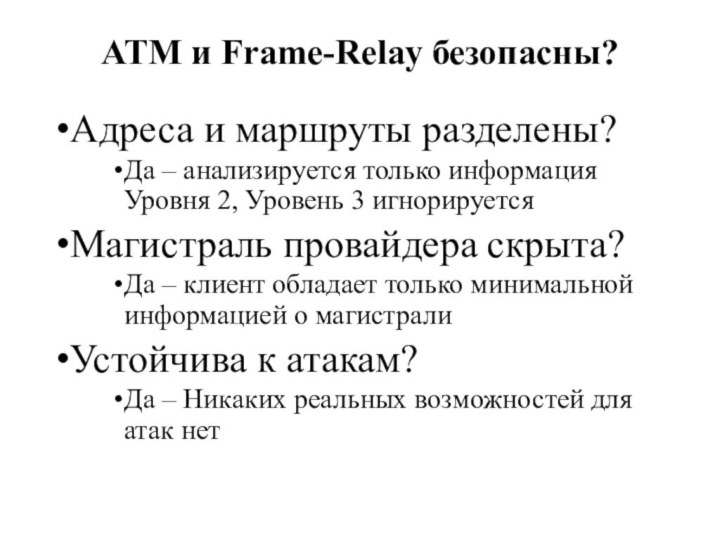

- 29. ATM и Frame-Relay безопасны?Адреса и маршруты разделены?Да

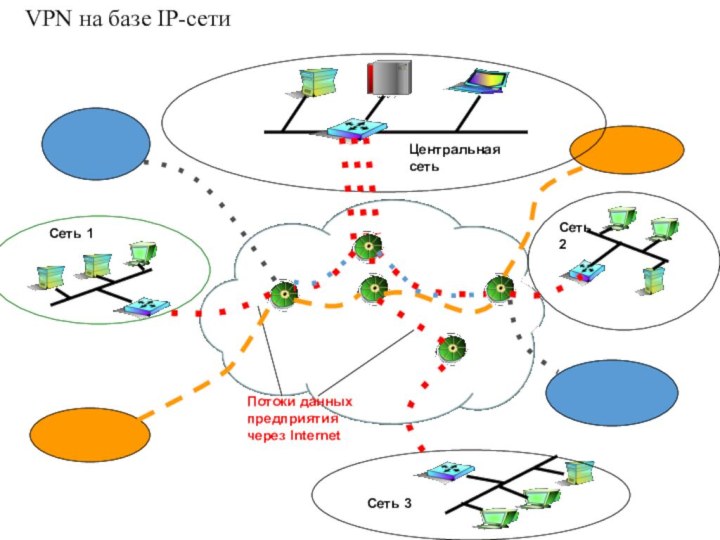

- 30. Сеть 1Сеть 2Сеть 3Центральная сетьПотоки данных предприятия через Internet VPN на базе IP-сети

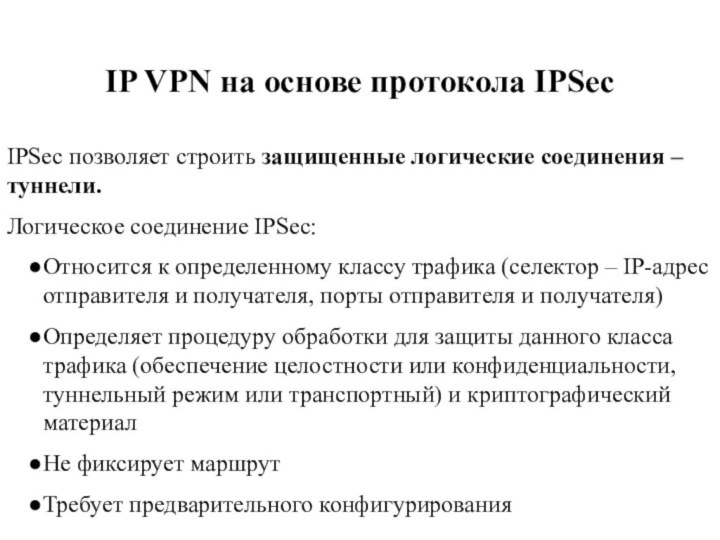

- 31. IP VPN на основе протокола IPSecIPSec позволяет

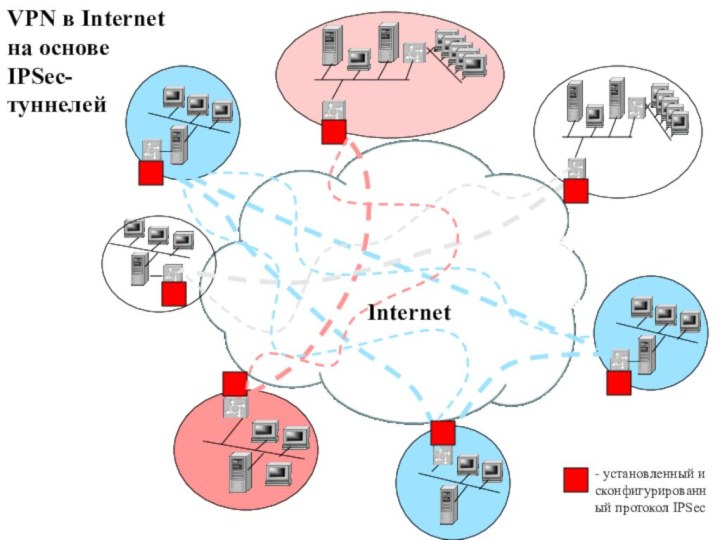

- 32. VPN в Internet на основе IPSec-туннелей- установленный и сконфигурированный протокол IPSecInternet

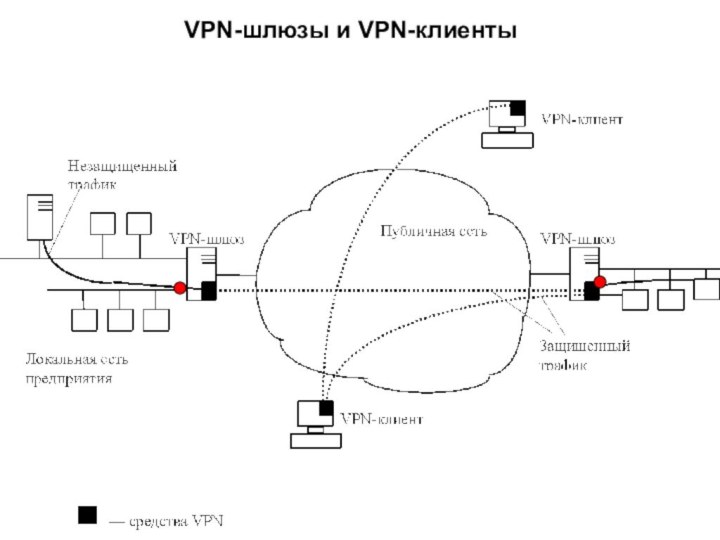

- 33. гибридное решение, в котором VPN-приложение работает на

- 34. Шлюз VPN — сетевое устройство, подключенное к

- 35. VPN-шлюзы и VPN-клиенты

- 36. Услуги VPN на базе IP-сетейНедостаточная степень гарантий

- 37. Трафик пользователей передается по общей инфраструктуреТрафик разных

- 38. Скачать презентацию

- 39. Похожие презентации

Частная магистральная сеть предприятияФилиал 1Филиал 2Частная корпоративная сетьПредприятие единолично владеет всей сетевой инфраструктурой

Слайд 2

Частная магистральная сеть предприятия

Филиал 1

Филиал 2

Частная корпоративная сеть

Предприятие

единолично владеет всей сетевой инфраструктурой

Слайд 3

Частные каналы предприятия

Частная сеть с собственными территориальными каналами

Сеть

1

Сеть 2

Сеть 3

Центральная сеть

Слайд 4

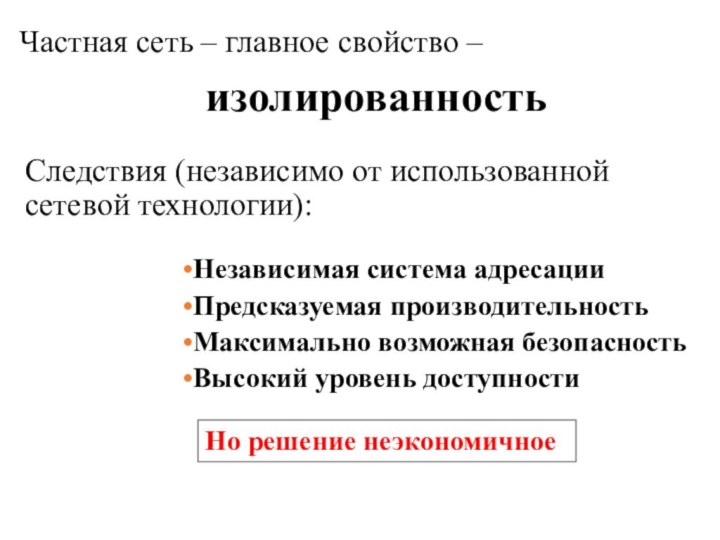

Следствия (независимо от использованной сетевой технологии):

Но решение

неэкономичное

Частная сеть – главное свойство –

Независимая система адресации

Предсказуемая

производительностьМаксимально возможная безопасность

Высокий уровень доступности

изолированность

Слайд 5

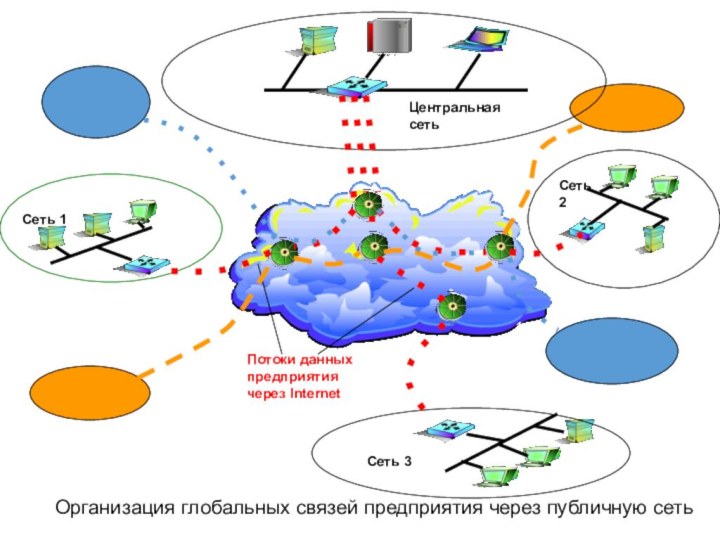

Организация глобальных связей предприятия через публичную сеть

Сеть

1

Сеть 2

Сеть 3

Центральная сеть

Потоки данных предприятия через Internet

Слайд 6

VPN – это технология

позволяющая средствами разделяемой (shared)

несколькими предприятиями сетевой инфраструктуры реализовать сервисы, по качеству (безопасность,

доступность, предсказуемая пропускная способность, независимость в выборе адресов) приближенные к сервисам частной (private) cети.

Слайд 9

VPN – это сеть предприятия

в которой разнесенные

географически филиалы (сайты) объединены магистральной сетью, проложенной через совместно

используемую сетевую инфраструктуру

Слайд 10

VPN - это услуга

Технология VPN может быть использована

самим предприятием для объединения своих филиалов, а может и

быть основой для предоставления услуг провайдеромУслуги VPN могут характеризоваться:

типом имитируемых сервисов частной сети (выделенные каналы, сети с коммутацией пакетов)

качеством имитации сервисов частной сети (высокая безопасность, изолированность адресных пространств, гарантированность пропускной способности)

стоимостью, легкостью развертывания и поддержки

Слайд 11

Услуга VPN может предоставляться:

на базе оборудования установленного

на территории заказчика (Customer Premises Equipment, CPE)

средствами собственной инфраструктуры

провайдера (network-based VPN) – (аутсорсинг услуг VPN, провайдерская схема)Аутсорсинг VPN дает возможность провайдерам, кроме оказания основного набора услуг, предоставление дополнительных централизованных сервисов (контроль за работой сети, аутсорсинг приложений)

Слайд 12 VPN на базе оборудования,

размещенного в помещении заказчика

(Customer Premises Equipment, CPE)Точка присутствия провайдера

Филиал корпоративной сети

Филиал корпоративной сети

Филиал корпоративной сети

VPN-шлюз предприятия

VPN-клиент

Слайд 14

Характеристики технологии VPN:

Тип имитируемых сервисов

Приближенность предлагаемых сервисов к

свойствам сервисов частной сети

Масштабируемость

Стоимость внедрения и обслуживания

Управляемость

Слайд 15

Требования к разделяемой сети

Магистральная сеть должна быть хорошо

защищена

Сеть должна гарантировать клиентской VPN определенный уровень производительности

Накладные расходы

на обеспечение частного характера сервисов не должны быть слишком велики

Слайд 16

Требования к безопасности разделяемой сети

Должно существовать разделение адресов

и маршрутов – клиенты не должны знать друг о

другеМагистральная сеть провайдера скрыта от внешнего мира. Клиенту следует знать только ту информацию, которая ему необходима для получения сервиса

Разделяемая сеть должна быть устойчива к атакам отказ в обслуживании DoS

Слайд 17

Типы технологий виртуальных частных сетей

На базе арендованных каналов

в TDM-сети (вырожденный случай VPN)

На базе сети с установлением

виртуальных каналов – ATM, Frame Relay На базе публичной IP-сети

с использованием протокола IPSec

На базе MPLS

Слайд 19

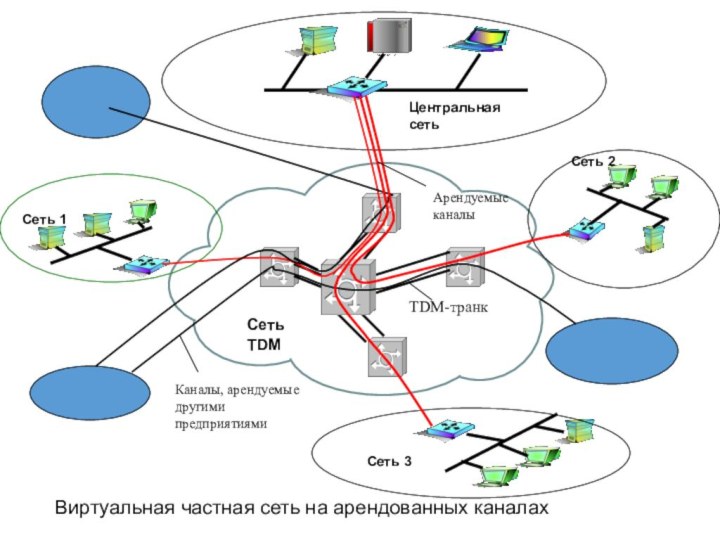

Каналы, арендуемые другими предприятиями

Виртуальная частная сеть на арендованных

каналах

Сеть 1

Сеть 2

Сеть 3

Центральная сеть

Сеть TDM

TDM-транк

Арендуемые каналы

Слайд 20 Сеть, построенная на арендованных каналах, имеет очень сходные

характеристики с «истинно» частной сетью:

Гарантированная пропускная способность

Высокая степень безопасности

Изолированность

адресных пространствНО

Высокая стоимость

Плохая масштабируемость

Слайд 22

Виртуальные каналы имитируют сервис выделенных каналов (гарантированная пропускная

способность, изоляция трафика)

Трафик не шифруется

Услуга реализуется средствами 2 Уровня,

следовательно нет возможности предложить более развитые централизованные сервисы В VPN на основе сетей ATM и Frame Relay:

Слайд 23

Безопасность VPN на базе ATM и Frame Relay

Трафик

изолируется

Адресные пространства разделены

Магистраль скрыта от заказчиков

Магистраль защищена от атак

Слайд 24 Разделение адресных пространств и маршрутов в ATM и

Frame Relay

Трафик коммутируется на основе меток VPI/VCI или DLCI

Информация 3 Уровня никогда не анализируется и не меняется

Весь трафик в магистральной сети коммутируется, а не маршрутизируется

Слайд 25 Сокрытие магистральной сети провайдера в ATM и Frame

Relay

Информация, которой провайдер делится с клиентом, это лишь информация

о клиентских виртуальных каналах DLCI и VPI/VCIНикаких других знаний о сети провайдера клиент иметь не должен

Слайд 26

Что видит клиент?

Клиент A

Клиент B

Клиент A

Клиент B

Frame-Relay

коммутаторы

Система управления

Клиент

не видит:

других клиентов

коммутаторов магистрали

систему управления

Слайд 27

Устойчивость к атакам

ATM и Frame Relay

Без информации

Уровня 3 и лишь на основании информации Уровня 2

вряд ли можно атаковать коммутаторы магистральной сетиАтака DoS невозможна – сеть коммутирует все пакеты на другую сторону виртуального канала

Атака вторжения – нет возможностей 3 Уровня

Слайд 28

Атака в сети ATM и Frame-Relay

Клиент A

Клиент

B

Клиент B

Управление сетью провайдера

Клиент A

Намеривается атаковать местный коммутатор

Намеривается атаковать

коммутатор другого клиентаУ трафика нет никакого выбора, как только быть скоммутированным через облако

Слайд 29

ATM и Frame-Relay безопасны?

Адреса и маршруты разделены?

Да –

анализируется только информация Уровня 2, Уровень 3 игнорируется

Магистраль провайдера

скрыта?Да – клиент обладает только минимальной информацией о магистрали

Устойчива к атакам?

Да – Никаких реальных возможностей для атак нет

Слайд 30

Сеть 1

Сеть 2

Сеть 3

Центральная сеть

Потоки данных предприятия через

Internet

VPN на базе IP-сети

Слайд 31

IP VPN на основе протокола IPSec

IPSec позволяет строить

защищенные логические соединения – туннели.

Логическое соединение IPSec:

Относится

к определенному классу трафика (селектор – IP-адрес отправителя и получателя, порты отправителя и получателя)Определяет процедуру обработки для защиты данного класса трафика (обеспечение целостности или конфиденциальности, туннельный режим или транспортный) и криптографический материал

Не фиксирует маршрут

Требует предварительного конфигурирования

Слайд 32

VPN в Internet на основе IPSec-туннелей

- установленный и

сконфигурированный протокол IPSec

Internet

Слайд 33 гибридное решение, в котором VPN-приложение работает на стандартной

вычислительной платформе, использующей внешний криптографический процессор для выполнения функций

VPN.Слайд 34 Шлюз VPN — сетевое устройство, подключенное к нескольким

сетям, которое выполняет функции шифрования и аутентификации для многочисленных

хостов позади негоКлиент VPN - это устройство, подключенное к одной сети, у которого сетевое транспортное обеспечение модифицировано для выполнения шифрования и аутентификации трафика между шлюзами VPN и/или другими VPN-клиентами.

Слайд 36

Услуги VPN на базе IP-сетей

Недостаточная степень гарантий пропускной

способности и безопасности

Гибкость и эффективность в предоставлении дополнительных услуг

Слайд 37

Трафик пользователей передается по общей инфраструктуре

Трафик разных VPN

не изолируется, в таблицах маршрутизации содержится информация о чужих

сетяхРазличные VPN не могут иметь независимое адресное пространство (даже при наличии NAT)

Магистральная разделяемая сеть не защищена от атак типа DoS

Моделирование изолированности трафика отдельных VPN достигается за счет шифрования

Степень безопасности IP VPN

на основе IPSec