Слайд 2

2) запуск соответствующего комплекта программ (операционных средств, драйверов

и т.п.);

3) осуществление (организация) считывания в па- мять КС

содержимого носителей.

Отсюда тактика защиты. Существуют носители (накопители) со встроенными средствами защиты, требующими специальных паролей.

Парольные системы для защиты от НСД.

Под НСД в руководящих документах понимают до-ступ к информации, нарушающий установленные правила разграничения доступа и осуществляемый с использованием штатных средств. НСД может быть случайным либо преднамеренным.

Слайд 3

Категории методов защиты от НСД:

- организационные ( мероприятия

и регламентирую-щие инструкции);

- технологические (программно-аппаратные сред-ства идентификации, аутентификации и

охранной сигнализации);

- правовые (меры контроля за исполнением норма-тивных актов).

Идентификация - присвоение пользователям иден-тификаторов и проверка предъявляемых идентифи-каторов по списку присвоенных.

Аутентификация - проверка принадлежности поль-зователю предъявленного им идентификатора.

Слайд 4

Безопасность (стойкость) системы идентификации и аутентификации это степень

обеспечиваемых ею гарантий того, что злоумышленник не способен пройти

аутентификацию от имени другого пользователя.

Методы аутентификации основаны на наличии у каждого пользователя:

- индивидуального объекта заданного типа (про-пуск, магнитная карта и т.п.);

- знаний некоторой информации (пароля), известного только ему и проверяющей стороне;

- индивидуальных биометрических характеристик (тембра голоса, рисунка папилярных линий, структуры радужной оболочки глаза и т.п.).

Слайд 5

Если в процедуре аутентификации участвуют только две

стороны, то это непосредственная

аутентификация (direct password authentication).

Если в

этой процедуре участвует третья доверенная сторона, то ее называют сервером аутентификации, а метод называют с участием доверенной стороны (trusted third party authentication).

Слайд 6

Общие подходы к построению парольных систем.

Наиболее

распространенные методы аутентифика-ции основаны на применении многоразовых и одно-разовых

паролей. Из-за своего широкого распро-странения и простоты реализации парольные систе-мы часто становятся мишенью атак злоумышлен-ников. Эти методы включают следующие разно-видности способов аутентификации:

- по хранимой копии пароля или его свёртке (plaintext- equivalent);

- по некоторому проверочному значению (verifier-based) ;

Слайд 7

Без непосредственной передачи информа-ции о пароле проверяющей стороне

(zero- knowledge);

С использованием пароля для получения криптографического ключа (cryptographic).

Для более детального рассмотрения принципов построения парольных систем сформулируем несколько основных определений.

Идентификатор пользователя – некоторое уникальное количество информации позволяющее различать индивидуальных пользователей парольной системы( проводить их идентификацию). Часто идентификаторы также наз. именем пользователя или именем учетной записи пользователя .

Слайд 8

Пароль пользователя – некоторое секретное кол-во информации

известное только пользователю и парольной системе, которое может быть

запомнена пользователем и предъявлена для прохождения процедуры

аутентификации. Одноразовый пароль дает возможность пользователю однократно пройти аутентификацию. Многоразовый пароль может быть использован для проверки подлинности повторно.

Учетная запись пользователя – совокупность его идентификатора и его пароля.

Слайд 9

База данных пользователей парольной системы содержит учетные

записи всех пользователей данной парольной системы.

Под парольной

системой будем понимать про-граммно-аппаратный комплекс реализующий си-стемы идентификации и аутентификации пользо-вателей АС на основе одноразовых или многора-зовых паролей. Как правило такой комплекс фун-кционирует совместно с подсистемами разграни-чения доступа и регистрации событий. В отдель-ных случаях парольная система может выполнять ряд дополнительных функций, в частности генерацию и распределение кратковременных (сеансов) криптографических ключей.

Слайд 10

Основными компонентами парольной системы являются:

-

интерфейс пользователя;

- интерфейс администратора;

- модуль сопряжения с

другими подсистемами безопасности;

- база данных учетных записей. Парольная система представляет собой “перед-ний край обороны” всей системы безопасности. Некоторые ее элементы( в частности реализую-щие интерфейс пользователя) могут быть расположены в местах, открытых для доступа потенциальному злоумышленнику.

Слайд 11

Поэтому парольная система становиться одним из первых объектов

атаки при вторжении злоумышленника в защищенную систему.

Перечислим типы угроз

безопасности парольных систем.

1.Разглашение параметров учетной записи через :

Подбор в интерактивном режиме

Подсматривание

Преднамеренную передачу пароля ее владельцем другому лицу

Захват базы данных парольной системы с дальнейшей дешифрацией

Слайд 12

Перехват переданной по сети информации о пароле

Хранение

пароля в доступном месте

2. Вмешательство в функционирование компонентов парольной

системы через

Внедрение программных закладок

Обнаружение и использование ошибок, допущенных на стадии разработки

Выведение из строя парольной системы

Слайд 13

Некоторые из перечисленных типов угроз связанны с наличием

так называемого человеческого фактора, проявляющегося в том, что пользователь

может:

Выбрать пароль, который легко запомнить и также легко подобрать

Записать пароль который сложно запомнить и положить запись в доступном месте

Ввести пароль так что его смогут увидеть посторонние

Передать пароль другому лицу намеренно или под влиянием заблуждения

Слайд 14

Выбор паролей

Для уменьшения влияния человеческого фактора

при выборе и использовании паролей необходимо выполнить ряд требований:

- установить оптимальную длину пароля;

- использовать в паролях различных групп символов;

- проверка и отбраковка паролей по словарю;

- установить максимальный и минимальный срок действия пароля;

- ведение журнала истории паролей

- применять алгоритмы, бракующие пароли на основании данных журнала историй;

Слайд 15

- ограничение числа попыток ввода пароля;

- поддержка режима

принудительной смены пароля пользователя;

- использование вопросо-ответного диалога при вводе

неправильного пароля (для замедления цикла подбора);

- запрет на выбор пароля самим пользователем и автоматическая генерация паролей;

- принудительная смена пароля при первой реги-страции пользователя в системе (для защиты от неправомерных действий системного админи-стратора, имеющего доступ к паролю в момент создания учетной записи).

Слайд 16

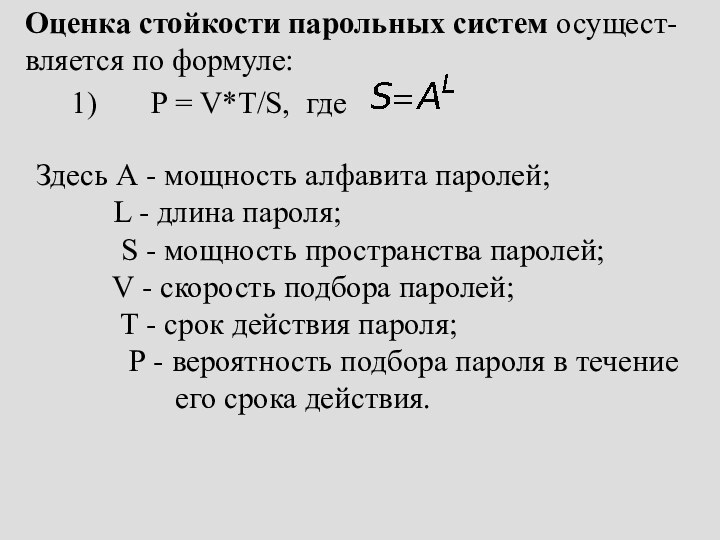

Оценка стойкости парольных систем осущест-вляется по формуле:

1) P = V*T/S, где

Здесь А - мощность алфавита паролей;

L - длина пароля;

S - мощность пространства паролей;

V - скорость подбора паролей;

T - срок действия пароля;

Р - вероятность подбора пароля в течение

его срока действия.

Слайд 17

ПРИМЕР:

Пусть задано Р = 0.000001. Найти минимальную длину

пароля, обеспечивающую его стойкость в течение одной недели непрерывных

попыток подобрать пароль. Пусть скорость интерактивного подбора паролей V = 10паролей/мин. Тогда в тече-ние недели можно подобрать:

10*60*24*7=100800 паролей.

Тогда из формулы 1 имеем:

S = 100800/0.000001 = 1.008*Е+11

Полученному значению S соответствуют пары:

А = 26, L = 8 и A = 36, L = 6.

Слайд 18

Хранение паролей

Важным аспектом стойкости парольной системы, является способ

хранения паролей в базе данных учетных записей. Варианты хранения

паролей:

1) в открытом виде;

2) в виде сверток (хеширование);

3) зашифрованными в некотором ключе.

Особенности второго и третьего вариантов.

Хеширование не обеспечивает защиту от подбора паролей по словарю в случае получения базы данных злоумышленником.

Слайд 19

При выборе алгоритма хеширования необходимо: - гарантировать несовпадение

значений сверток, полученных на основе различных паролей поль-зователей;

-

предусмотреть механизм, обеспечивающий уникальность сверток в том случае, если два пользователя выбирают одинаковые пароли, предусмотрев некоторое количество “случайной” информации.

Варианты шифрования базы данных учетных записей:

1) ключ генерируется программно и хранится в системе, обеспечивая возможность ее автоматической перезагрузки;

Слайд 20

2) ключ генерируется программно и хранится на внешнем

носителе с которого считывается при каждом запуске;

3) ключ генерируется

на основе выбранного администратором пароля, который вводится в систему при каждом запуске.

Наиболее безопасное хранение паролей обеспе-чивается при комбинации второго и третьего способов.

Стойкость парольной системы определяет ее способность противостоять атаке противника, а также зависит от криптографических свойств алгоритма шифрования или хеширования.

Слайд 21

Передача пароля по сети.

Если передаваемая по сети

в процессе аутентифика-ции информация не защищена надлежащим образом, возникает

угроза ее перехвата и использования для нарушения защиты парольной системы.

Многие компьютерные системы позволяют пере-ключать сетевой адаптер в режим прослушивания адресованного другим получателям сетевого трафика.

Основные виды защиты сетевого трафика:

1) физическая защита сети;

2) оконечное шифрование;

3) шифрование пакетов.

Слайд 22

Способы передачи паролей по сети :

1) в открытом

виде; (TELNET, FTP и других)

2) зашифрованными;

3) в виде сверток;

4)

без непосредственной передачи информации о пароле (“доказательство с нулевым разглаше-нием”).

При передаче паролей в зашифрованном виде или в виде сверток по сети с открытым физическим доступом возможна реализация следующих угроз безопасности парольной системы.

Слайд 23

- перехват и повторное использование инфор-мации;

- перехват и

восстановление паролей;

- модификация информации с целью введения в заблуждение

проверяющей стороны;

- имитация злоумышленником действий проверяющей стороны для введения в заблуждение пользователя.

Схемы с нулевым разглашением впервые появи-лись в на рубеже 80-90-х годов. Идея: обеспечить возможность одному из пары субъектов доказать истинность некоторого утверждения второму, умал-чивая при этом о содержании самого утверждения.

Слайд 24

Общая схема процедуры аутентификации с ну-левым разглашением состоит

из последовате- льности информационных обменов (итераций) между двумя участниками

процедуры, по за- вершению которой проверяющий с заданной вероятностью делает правильный вывод об ис- тинности проверяемого утверждения. С увели- чением числа итераций возрастает вероятность правильного распознавания истинности (или ложности) утверждения.

Классическим примером неформального описания системы аутентификации с нулевым разглашением служит так называемая пещера АЛИ-БАБЫ.

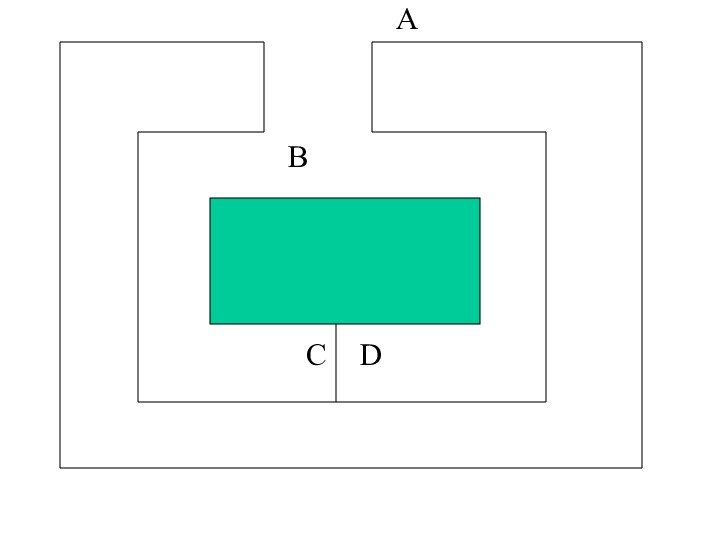

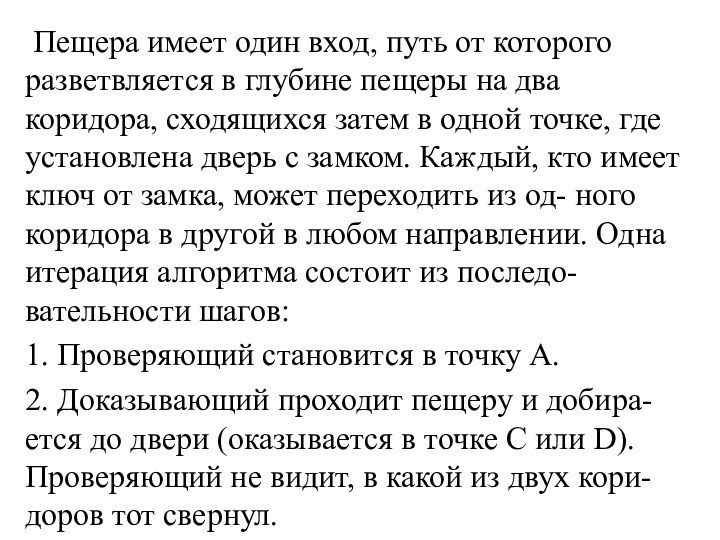

Слайд 26

Пещера имеет один вход, путь от которого

разветвляется в глубине пещеры на два коридора, сходящихся затем

в одной точке, где установлена дверь с замком. Каждый, кто имеет ключ от замка, может переходить из од- ного коридора в другой в любом направлении. Одна итерация алгоритма состоит из последо- вательности шагов:

1. Проверяющий становится в точку А.

2. Доказывающий проходит пещеру и добира- ется до двери (оказывается в точке С или D). Проверяющий не видит, в какой из двух кори- доров тот свернул.

Слайд 27

3. Проверяющий приходит в точку В и в

соот- ветствии со своим выбором просит доказываю- щего выйти

из определенного коридора.

4.Доказывающий, если нужно, открывает дверь ключом и выходит из названного проверяющим коридора.

Итерация повторяется столько раз, сколько требу-ется для распознания истинности утверждения «доказывающий владеет ключом от двери» с за-данной вероятностью. После i-той итерации веро-ятность того, что проверяющий попросит доказы-вающего выйти из того же коридора, в который вошел доказывающий, равна (1\2)i .

Слайд 28

Еще один способ повышения стойкости пароль-ных систем в

сети - применение одноразовых (one-time) паролей. Общий подход к

их приме-нению основан на последовательном использо-вании хеш-функции для вычисления одноразо-вого пароля на основе предыдущего:

Вначале пользователь получает упорядоченный список одноразовых паролей, последний из кото-рых также сохраняется в системе аутентифика-ции. При каждой регистрации пользователь вводит очередной пароль, а система вычисляет его свойства и сравнивает с хранимым у себя эталоном.

Слайд 29

Криптографические методы защиты

К средствам криптографической защиты ин-

формации (СКЗИ) относятся аппаратные, прог-раммно-аппаратные и программные средства, реализующие

криптографические алгоритмы преобразования информации с целью:

- защиты информации при ее обработке, хране- нии и передаче по транспортной среде АС;

- обеспечения достоверности и целостности ин- формации (в том числе с использованием алго- ритмов цифровой подписи) при ее обработке, хранении и передачи по транспортной среде АС;

Слайд 30

- выработки информации, используемой для идентификации и аутентификации

субъектов, пользователей и устройств;

- выработки информации, используемой для за-

щиты аутентифицирующих элементов защи- щенной АС при их выработке, хранении, обра- ботке и передаче.

Предполагается, что СКЗИ используется в не- которой АС (или иной информационно-комму-никационной системе или сети связи), совместно с механизмами реализации и га- рантированной политики безопасности.

Слайд 31

Особенности криптографического преобразования :

- в СКЗИ реализован некоторый

алгоритм преобра-зования информации (шифрование, элек. подп….);

- входные и выходные

аргументы криптографичес-кого преобразования присутствуют в АС в некото-рой материальной форме (объекты АС);

-СКЗИ для работы использует некоторую кон-

фидециальную информацию (ключи);

- алгоритм криптографического преобразования реализован в виде некоторого материального объекта, взаимодействующего с окружающей средой

Слайд 32

Т.о, роль СКЗИ в защищенной АС - преобразование

объектов. В каждом конкрет- ном случае указанное преобразование имеет

особенности:

- процедура шифрования использует как вход-ные параметры объект - открытый текст и объект - ключ, результатом преобразований является объект - шифрованный текст;

-процедура расшифровывания использует как входные параметры шифрованный текст и ключ;

Слайд 33

- процедура простановки цифровой подписи использует как входные

параметры объект - сообщение и объект - секретный ключ

подписи, результатом работы цифровой подписи является объект - подпись, как правило, интегрированный в объект - сообщение.

Итак, СКЗИ в составе защищенных АС имеет конкретную реализацию - это может быть отдель-ное специализированное устройство, встраиваемое в компьютер, либо специализированная програм-ма.

Слайд 34

Важными являются следующие моменты:

- СКЗИ обменивается информацией с

внешней средой: а именно в нее вводятся ключи и

открытый текст при шифровании;

- СКЗИ в случае аппаратной реализации испо- льзует элементную базу ограниченной надеж-ности ( в деталях возможны неисправности);

- СКЗИ в случае программной реализации вы-

полняется на процессоре ограниченной надеж- ности и в программной среде, содержащий пос- торонние программы, которые могут повлиять на различные этапы его работы;

Слайд 35

- СКЗИ хранится на материальном носителе (в случае

программной реализации) и может быть при хранении преднамеренно или

случайно ис- кажено;

- СКЗИ взаимодействует с внешней средой кос- венным образом (питается от электросети, из- лучает электромагнитные поля и т.д.);

- СКЗИ изготавливает или/и использует чело-

век, могущий допустить ошибки (преднамерен- ные или случайные) при разработке и эксплуа- тации.

Слайд 36

Способы и особенности реализации криптографических подсистем.

Возможны два подхода

к процессу криптогра-фической защиты (в основном к шифрованию) объектов

АС:

предварительное и динамическое («прозрачное») шифрование.

Без существенного ограничения общности можно выводы, касающиеся шифрования, распространить и на алгоритмы цифровой

подписи.

Слайд 37

Предварительное шифрование состоит в зашифровании файла некой программой

(субъектом), а затем в расшифровании тем же или иным

субъектом (для расшифрования может быть применена та же или другая (специально для расшифрования) программа). Далее расшифрованный массив непосредственно используется прикладной программой пользователя.

Данный подход имеет ряд недостатков, хотя и применяется достаточно широко.

Слайд 38

Принципиальные недостатки метода предварительного шифрования:

-необходимость дополнительного ресурса для

работы с зашифрованным объектом (дискового пространства - в случае

расшифрования в файл с другим именем, или времени);

-потенциальная возможность доступа со стороны активных субъектов АС к расшифрованному файлу (во время его существования);

-необходимость задачи гарантированного уничтожения расшифрованного файла после его использования

Слайд 39

Динамическое шифрование. Сущность: Происходит зашифрование всего файла (анало-гично

предварительному шифрованию). Затем с использованием специальных механизмов, обеспечивающих модификацию

функций ПО АС, выполняющего обращения к объектам, ведется работа с зашифрованным объектом. При этом расшифрованию подвергается только та часть объекта, которая в текущий момент времени используется прикладной программой.

При записи со стороны прикладной программы происходит зашифрование записываемой части объекта.

Слайд 40

Данный подход позволяет максимально экономично использовать вычислительные ресурсы

АС, поскольку расшифровывается только та часть объекта, которая непосредственно

нужна прикладной программе. Кроме того, на внешних носителях информация всегда хранится в зашифрованном виде, что исключительно ценно с точки зрения невозможности доступа к ней.

Динамическое шифрование целесообразно, таким образом, применять для защиты разделяемых удаленных или распределенных объектов АС.

Слайд 41

Динамическое шифрование файлов необходимо рассматривать в контексте защиты

группового массива файлов - каталога или логического диска.

При необходимости

обращения к удаленным файлам АС на рабочей станции активизируется сетевое программное обеспечение, которое переопределяет функции работы с файловой системой ОС и тем самым с точки зрения

Рабочей станции создает единое файловое про-странство рабочей станции и файла-сервера.

Слайд 42

Поскольку работа с файлами происходит через функции установленной

на рабочей станции ОС, сетевое программное обеспечение модифицирует эти

функции так, что обращение к ним со стороны прикладного уровня АС происходит так же, как и обычным

образом. Это позволяет обеспечить нормальную работу прикладного и пользовательского уровня программного обеспечения рабочей станции АС.

Слайд 43

Функции работы с файлами встраиваются в цепочку обработки

файловых операций.

Необходимо заметить, что модули 1-4 физически локализованы в

оперативной памяти рабочей станции АС.

1.прикладная программа

2.криптомодуль

3.сетевой клиент рабочей станции

4.локальная ОС

5.транспортный уровень

6.сетевая ОС

Слайд 44

Детализируемый перечень обрабатываемых криптомодулем основных функций работы с

файлами:

- создание файла;

- открытие файла;

- закрытие файла;

- чтение из

открытого файла;

- запись в открытый файл.

Рассмотрим два основных потенциальных злоумышленных действия:

1)обращение к файлу на файл-сервере с

Слайд 45

рабочего места, не имеющего ключа расшифрования;

2)перехват информации в

канале связи «рабочая станция-сервер».

Первое действие блокируется, поскольку шифрование информации

происходит только в оперативной памяти рабочей станции АС и запись- считывание информации с диска файл-сервера или рабочей станции ведется только в шифрованном виде. По той же причине блокируется второе действие -- обмен по транспортной системе «рабочая станция-сервер» проходит на уровнях 3-5, когда

Слайд 46

зашифрование уже закончено или расшифрование еще не произведено.

Можно

показать, что метод динамического шифрования при условии инвариантности прикладному

программному обеспечению рабочей станции является оптимальным (обеспечивает минимальную вероятность доступа к незашифрованной информации) по сравнению с другими методами применения криптографических механизмов.